Para gerar uma instrução DDL: Na página inicial do Workspace, clique em SQL Workshop. Clique em Utilitários. Clique em Gerar DDL. A página Gerar DDL é exibida. Clique em Criar script. O assistente Gerar DDL é exibido. Selecione um esquema de banco de dados e clique em Avançar. Defina o tipo de objeto: Clique em Gerar DDL. Última modificação: 2025-01-22 17:01

Inserir um nó em uma posição específica em uma lista vinculada Percorra a lista vinculada até os nós da posição-1. Depois que todos os nós da posição 1 forem percorridos, aloque memória e os dados fornecidos para o novo nó. Aponte o próximo ponteiro do novo nó para o próximo nó atual. Aponte o próximo ponteiro do nó atual para o novo nó. Última modificação: 2025-01-22 17:01

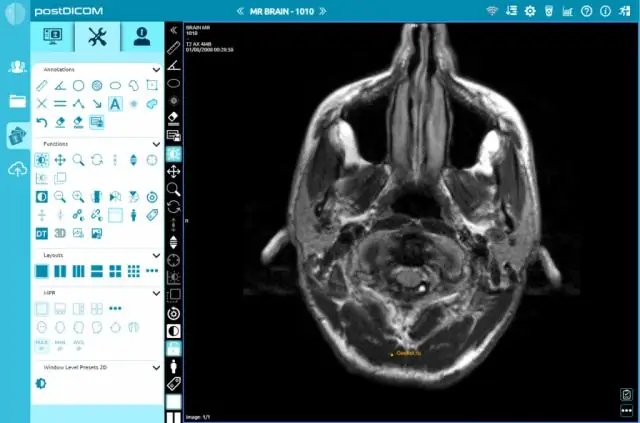

Um arquivo DICOM é uma imagem salva no formato Digital Imaging and Communications in Medicine (DICOM). Ele contém uma imagem de um exame médico, como um ultrassom ou ressonância magnética. Os arquivos DICOM também podem incluir dados de identificação de pacientes para que a imagem seja vinculada a um indivíduo específico. Última modificação: 2025-01-22 17:01

Um ataque de força bruta é um método de tentativa e erro usado por programas de aplicativos para decodificar dados criptografados, tais como senhas ou chaves do Data Encryption Standard (DES), por meio de esforço exaustivo (usando força bruta) em vez de empregar estratégias intelectuais. Última modificação: 2025-01-22 17:01

Executando NGINX Open Source em um Docker Container Inicie uma instância de NGINX em execução em um contêiner e usando a configuração NGINX padrão com o seguinte comando: $ docker run --name mynginx1 -p 80:80 -d nginx. Verifique se o contêiner foi criado e está em execução com o comando docker ps:. Última modificação: 2025-01-22 17:01

Os melhores álbuns de fotos permitem que você destile sua miríade de fotos apenas para as melhores e as tenha imortalizadas na impressão, tudo dispostas em um belo álbum para você desfrutar com sua família e amigos. Shutterfly. Picaboo. Amazon Prints. Mixbook. Snapfish. Cewe. Bonusprint. Bob Books. Produto acabado de alta qualidade. Última modificação: 2025-01-22 17:01

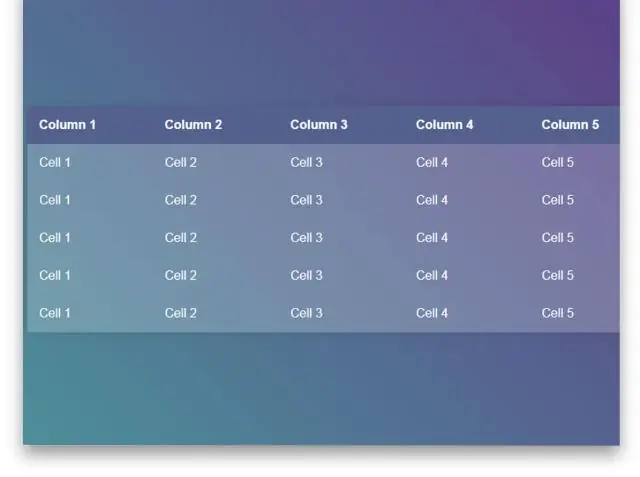

Usando tabelas Uma tabela é definida usando o elemento e contém um número de células de tabela (, para “dados de tabela”) que são organizadas em linhas de tabela (). As células da tabela que atuam como cabeçalhos de coluna ou cabeçalhos de linha devem usar o elemento (cabeçalho da tabela). Última modificação: 2025-01-22 17:01

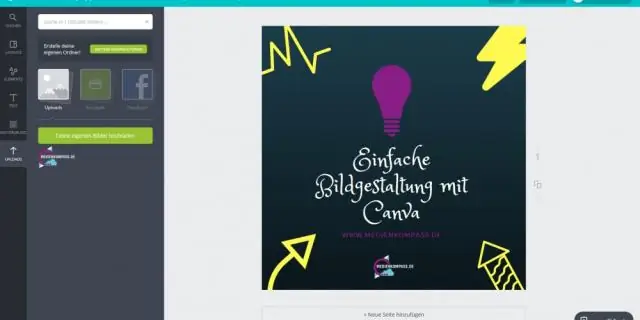

Todas as mídias gratuitas no Canva podem ser usadas gratuitamente para uso comercial e não comercial. Se uma foto, ícone, trilha musical, vídeo ou outra mídia contiver uma pessoa, lugar, logotipo ou marca registrada identificável, certifique-se de verificar a fonte ou entre em contato conosco se não tiver certeza. Última modificação: 2025-01-22 17:01

Como criar uma tag No Sophos Central Admin, vá para Web Gateway> Configurações> Gerenciamento de sites. Clique em Adicionar para adicionar uma tag. Insira o URL de um ou mais sites. Clique em Ativar tags. Insira um nome de tag e clique em Salvar. Última modificação: 2025-01-22 17:01

Para seguir uma carreira como arquiteto de data warehouse, você precisa de um diploma de bacharel em ciência da computação, tecnologia da informação (TI) ou engenharia da computação, junto com vários anos de experiência em gerenciamento de dados ou arquitetura de software. Última modificação: 2025-01-22 17:01

Celery é uma fila de tarefas / fila de trabalhos baseada na passagem de mensagens distribuída. Ele está focado na operação em tempo real, mas também oferece suporte a agendamento. As unidades de execução, chamadas de tarefas, são executadas simultaneamente em um ou mais servidores de trabalho. Celery é escrito em Python, mas o protocolo pode ser implementado em qualquer linguagem. Última modificação: 2025-01-22 17:01

O número máximo de discos rígidos internos e externos é 24. Você pode usar tantos discos rígidos internos quantos o gabinete do seu computador puder suportar, desde que tenha uma fonte de alimentação grande o suficiente para alimentar todos eles. A maioria dos casos pode conter de 1 a 4 drives. Eu vi um caso que pode conter 10. Última modificação: 2025-01-22 17:01

Para usar o disco de instalação do Ubuntu: Insira o disco de instalação do Ubuntu no CD-ROM e inicialize o PC com ele. No painel, procure o Utilitário de Disco. Escolha o HDD em que deseja instalar o Windows e, em seguida, formate escolhendo NTFS como Sistema de arquivos. Agora reinicie o seu PC e instale o Windows na nova partição (HDD). Última modificação: 2025-01-22 17:01

Gunicorn. Gunicorn é um servidor de aplicativos WSGIweb autônomo que oferece muitas funcionalidades. Suporta de forma nativa várias estruturas com seus adaptadores, tornando-se uma substituição drop-in extremamente fácil de usar para muitos servidores de desenvolvimento que são usados durante o desenvolvimento. Última modificação: 2025-01-22 17:01

A definição de um governo unitário ou estado unitário é um sistema de organização política com um governo supremo central que detém a autoridade e toma as decisões para governos locais subordinados. Um exemplo de governo unitário é o Reino Unido supervisionando a Escócia. Última modificação: 2025-01-22 17:01

Uma licença autônoma do AutoCAD custa $ 4.195,00. Se você não obtiver a assinatura de manutenção de US $ 1.250 / ano, não receberá atualizações importantes nem suporte técnico do AutoCAD. Uma abordagem mais comum é usar o serviço de assinatura da AutoDesk. Uma assinatura mensal do AutoCAD custa US $ 210 / mês, o que é bastante caro. Última modificação: 2025-01-22 17:01

A ideia é que antes que uma versão 1.0 (ou qualquer outra versão) seja feita, existe um SNAPSHOT 1.0. A diferença entre uma versão 'real' e uma versão de instantâneo é que os instantâneos podem obter atualizações. Isso significa que fazer o download do 1.0-SNAPSHOT hoje pode gerar um arquivo diferente do que fazer o download ontem ou amanhã. Última modificação: 2025-01-22 17:01

Um aplicativo cliente é um aplicativo independente executado na máquina cliente e configurado para funcionar como um componente J2EE. O aplicativo cliente é usado para executar tarefas, como administração de sistema ou aplicativo. Última modificação: 2025-01-22 17:01

Descrição. O HTML to tag é usado para definir cabeçalhos em um documento HTML. define o maior título e define o menor título. Última modificação: 2025-01-22 17:01

Novo telefone, quem dis. (gíria, humor) Afirmação de que o destinatário de uma comunicação não reconhece o remetente da comunicação, o que implica que o remetente é insignificante. Última modificação: 2025-01-22 17:01

Um esquema de banco de dados pertence a um usuário de banco de dados e tem o mesmo nome que o nome de usuário. Uma outra distinção é entre os arquivos de banco de dados físicos 'o banco de dados' e a 'instância' - o software em execução que compõe o sistema totalmente funcional. Última modificação: 2025-01-22 17:01

O UDP também é usado em situações em que a despesa de criar uma conexão e sincronizar com o TCP supera a carga útil. As consultas DNS são um exemplo perfeito. Um pacote de saída, um pacote de volta, por consulta. Se usar TCP; isso seria muito mais intensivo. Última modificação: 2025-01-22 17:01

Habilite o Wi-Fi integrado da câmera. Pressione o botão MENU para exibir os menus, em seguida destaqueWi-Fi no menu de configuração e pressione o seletor múltiplo para a direita. Destaque Conexão de rede e pressione o seletor múltiplo para a direita, a seguir destaque Ativar e pressione OK. Espere alguns segundos para o Wi-Fi ativar. Última modificação: 2025-01-22 17:01

O Facebook tem um menu suspenso para emoji na caixa de publicação de status. Comece compondo uma nova atualização de status do Facebook. Clique no pequeno ícone de Smiley Face no lado inferior direito da área de status de atualização para abrir um novo menu. Selecione qualquer emoji que deseja incluir no status do seu Facebook. Última modificação: 2025-01-22 17:01

Inserindo códigos de barras em documentos do Microsoft Word Alterne para a guia Add-Ins. Abra o painel TBarCode. Selecione o tipo de código de barras (por exemplo, Código 128). Insira seus dados de código de barras. Ajuste o tamanho do código de barras (largura, altura, largura do módulo, etc.). Clique no botão Inserir código de barras. Finalizado. Última modificação: 2025-01-22 17:01

JAVA_HOME. Certifique-se de que o JDK esteja instalado e que JAVA_HOME esteja configurado como variável de ambiente do Windows. Faça download do Apache Ant. Visite o site oficial do Apache Ant, baixe o arquivo zip binário Ant, por exemplo: apache-ant-1.9. Adicione ANT_HOME. Atualize PATH. Verificação. Última modificação: 2025-01-22 17:01

Geralmente, há três tipos reconhecidos de fatores de autenticação: Tipo 1 - Algo que você sabe - inclui senhas, PINs, combinações, palavras-código ou apertos de mão secretos. Qualquer coisa que você possa lembrar e depois digitar, dizer, fazer, executar ou lembrar de outra forma quando necessário se enquadra nesta categoria. Última modificação: 2025-01-22 17:01

Para modificar uma restrição exclusiva No Object Explorer, clique com o botão direito na tabela que contém a restrição exclusiva e selecione Design. No menu Designer de Tabela, clique em Índices / Chaves. Na caixa de diálogo Índices / Chaves, em Chave Primária / Única Selecionada ou Índice, selecione a restrição que deseja editar. Última modificação: 2025-01-22 17:01

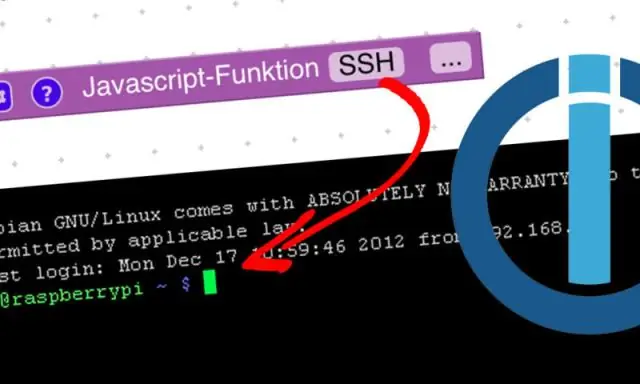

Mosh é um protocolo de conexão desenvolvido pelo MIT com conexões móveis em mente. JuiceSSH irá SSH para o servidor, execute o comando do servidor Mosh e, em seguida, use o seguinte padrão para extrair a porta da sessão e a chave para se conectar. Última modificação: 2025-01-22 17:01

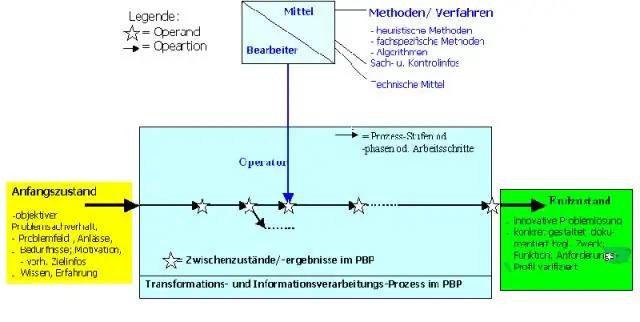

Vejamos cada etapa mais de perto: Esclareça e identifique o problema. Provavelmente, a etapa mais importante do CPS é identificar seu verdadeiro problema ou objetivo. Pesquise o problema. Formule um ou mais desafios criativos. Gere ideias. Combine e avalie ideias. Elabore um plano de ação. Faça. Última modificação: 2025-01-22 17:01

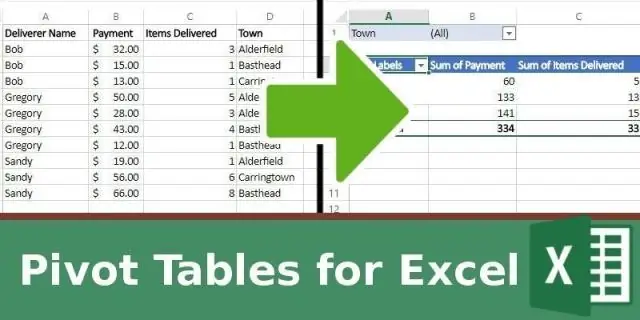

Você obtém valores duplicados nos resultados das tabelas dinâmicas, porque a formatação dos dados não é consistente. Por exemplo, se os dados forem numéricos em uma coluna e houver alguns dados cuja formatação seja Texto. Então, basta usar o recurso Texto para Colunas. Última modificação: 2025-01-22 17:01

Como isolar seu slot de correio Meça o comprimento, a profundidade e a altura interna de seu slot de correio. Corte um pedaço de isopor ou manta de isolamento com as dimensões que você mediu na Etapa 1. Coloque o isolamento na abertura de correio. Corte a fita de calafetação para alinhar as bordas superior, inferior e laterais do isolamento de isopor ou manta. Última modificação: 2025-01-22 17:01

Qual é o tamanho máximo do disco rígido no Windows10 / 8/7 Como em outros sistemas operacionais Windows, os usuários podem usar apenas 2 TB ou 16 TB de espaço no Windows 10, não importa o tamanho do disco rígido, se eles inicializarem o disco para MBR. No momento, alguns de vocês podem se perguntar por que há um limite de 2 TB e 16 TB. Última modificação: 2025-01-22 17:01

(1) Em interfaces gráficas de usuário, arrastar refere-se a mover um ícone ou outra imagem em uma tela de exibição. Para arrastar um objeto pela tela de exibição, você geralmente seleciona o objeto com um botão do mouse ('agarre') e, em seguida, mova o mouse enquanto mantém o botão do mouse pressionado. Última modificação: 2025-01-22 17:01

Os melhores tablets Surface Pro 6 da Microsoft (Intel Core i7, 8 GB de RAM, 256 GB) O híbrido de laptop / tablet Surface mais recente e mais rápido. Surface Pro 5 (Intel Core i5, 8 GB de RAM, 128 GB) Surface Pro 3 (Intel Core i5, 8 GB de RAM, 128 GB) Surface Pro 3 (Intel Core i7, 8 GB de RAM, 128 GB) Surface 3 (Intel Atom, 2 GB de RAM, 64 GB ). Última modificação: 2025-01-22 17:01

País: Nigéria. Última modificação: 2025-01-22 17:01

Considere as seguintes dicas: O documento de especificações deve ser simples. Ninguém precisa escrever uma especificação de 20 páginas do zero. Descrição do Projeto. Lista de todas as páginas / telas com todos os recursos. Caminho do usuário. Projete maquetes ou wireframes. Informações relacionadas à pilha de tecnologia. Última modificação: 2025-01-22 17:01

Para obter a certificação ASP, os profissionais de segurança precisarão de no mínimo um diploma de bacharel em qualquer área ou de um Associado em segurança, saúde, meio ambiente ou áreas intimamente relacionadas. Também é necessário pelo menos um ano de experiência a nível profissional com amplitude e profundidade de funções de segurança. Última modificação: 2025-01-22 17:01

Para definir a ordem TAB para os controles em sua caixa de diálogo (ou guia ou página), selecione o item de menu Layout: Ordem de Tabulação no Visual C ++ e clique em cada controle na ordem TAB que você deseja. Depois de concluir este processo, pressione a tecla ENTER. Última modificação: 2025-01-22 17:01

ENIAC. O projeto ENIAC do Exército dos EUA foi o primeiro computador a ter capacidade de armazenamento de memória em qualquer formato. Montado no outono de 1945, o ENIAC foi o auge da tecnologia moderna (bem, pelo menos na época). Era um monstro de 30 toneladas, com trinta unidades separadas, além de fonte de alimentação e resfriamento a ar forçado. Última modificação: 2025-01-22 17:01