Um ENUM é um objeto string com um valor escolhido de uma lista de valores permitidos que são enumerados explicitamente na especificação da coluna no momento da criação da tabela. Ele tem as seguintes vantagens: Armazenamento compacto de dados em situações onde uma coluna tem um conjunto limitado de valores possíveis. Última modificação: 2025-01-22 17:01

Se você deseja enviar um texto extremamente importante que não pode ser ignorado, então 'Spotlight' é o seu caminho. Esta segunda adição de efeito de tela destaca sua mensagem, colocando-a sob um holofote, e é uma ótima maneira de comunicar uma sensação de urgência ao seu iMessage que certamente chamará a atenção do líder. Última modificação: 2025-01-22 17:01

Científico!" Seu Google Home passa a maior parte do tempo ouvindo as palavras de ativação, “EiGoogle” ou “OK Google”. O dispositivo grava tudo o que você diz após a palavra de ativação e o envia aos servidores do Google para análise. O Google agora permite que você opte por enviar à empresa suas gravações de voz. Última modificação: 2025-01-22 17:01

Para reativar o Tampermonkey, execute as seguintes etapas: Clique no ícone de chave inglesa na barra de ferramentas do navegador. Selecione 'Ferramentas'. Selecione 'Extensões'. Na página Extensões, clique em Ativar forTampermonkey para reativá-lo. Última modificação: 2025-01-22 17:01

Quantos dados você usa para jogar World ofWarcraft? Os ataques padrão usam apenas 25 MB de dados por hora, enquanto os confrontos de 30 contra 30 em AlteracValley usam 160 MB de dados por hora. Se você usa o bate-papo por voz, espere usar até o dobro de dados durante o jogo. Última modificação: 2025-01-22 17:01

Abra o Adobe InDesign e configure um documento para o cartão de visita com o sangramento necessário. 'Coloque' o logotipo do cliente (que é um arquivo vetorial criado no Illustrator). Projete e exiba o texto diretamente no InDesign (tem ótimas ferramentas de desdobramento, etc.). Última modificação: 2025-01-22 17:01

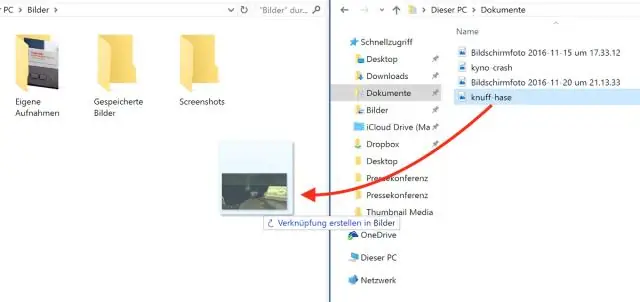

Crie uma pasta na sua área de trabalho no MicrosoftWindows Outro menu aparecerá (o seu pode ser diferente do meu!). Clique com o botão esquerdo na pasta. Você obterá uma nova pasta em sua área de trabalho. Seu cursor será automaticamente colocado dentro do nome da pasta, para que você possa digitar imediatamente o nome da pasta. Digite o nome da pasta desejada e pressione Enter. É isso. Última modificação: 2025-01-22 17:01

O parâmetro nodesize especifica o número mínimo de observações em um nó terminal. Configurá-lo mais baixo leva a árvores com uma profundidade maior, o que significa que mais divisões são realizadas até os nós terminais. Em vários pacotes de software padrão, o valor padrão é 1 para classificação e 5 para regressão. Última modificação: 2025-01-22 17:01

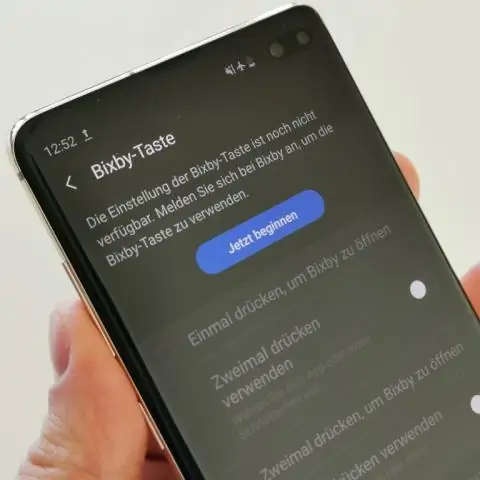

Etapas Abra o painel de configurações rápidas do Galaxy. Ligue sua rede WiFi. Abra o aplicativo Configurações do Galaxy. Toque em Conexões na parte superior de Configurações. Deslize para baixo e toque em Mais configurações de conexão. Toque em Chamadas por Wi-Fi. Deslize o botão de chamada de Wi-Fi para. Toque na guia Preferências de chamada. Última modificação: 2025-01-22 17:01

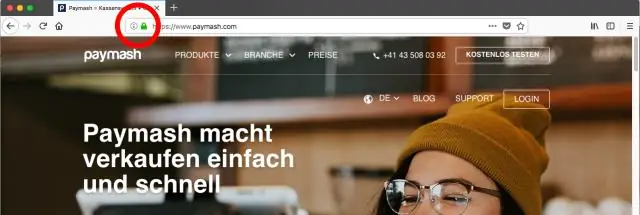

Como habilitar SSL no cPanel? Faça login em sua conta cPanel. Clique em SSL / TLS na seção “Segurança”. Depois de clicar em “SSL / TLS”, clique em 'Gerenciar sites SSL' em “Instalar e gerenciar SSL para o seu site (HTTPS)” Copie o código do certificado SSL que você obteve da Autoridade de Certificação e cole-o no “Certificado : (CRT)”. Última modificação: 2025-01-22 17:01

Incluindo uma faceta em um projeto Java EE Na visualização Explorador de Projetos da perspectiva Java ™ EE, clique com o botão direito do mouse no projeto e selecione Propriedades. Selecione a página Project Facets na janela Properties. Clique em Modificar Projeto e selecione as caixas de seleção ao lado das facetas que você deseja que o projeto tenha. Última modificação: 2025-01-22 17:01

No Oracle PL / SQL, um ROWNUM é uma pseudocoluna que indica o número da linha em um conjunto de resultados recuperado por uma consulta SQL. Ele começa atribuindo 1 à primeira linha e incrementa o valor ROWNUM com cada linha subsequente retornada. Um conjunto de resultados de consulta pode ser limitado filtrando com a palavra-chave ROWNUM na cláusula WHERE. Última modificação: 2025-01-22 17:01

Siga um destes procedimentos: Pressione Alt + F12. Selecione Exibir | Ferramentas do Windows | Terminal no menu principal. Clique no botão da janela da ferramenta Terminal. Passe o ponteiro do mouse no canto inferior esquerdo do IDE e escolha Terminal no menu. Última modificação: 2025-01-22 17:01

Verifique em Configurações do sistema, vá para Configurações e escolha “Sobre o telefone” próximo ao final da lista. O campo Número do modelo mostra a resposta. Última modificação: 2025-01-22 17:01

Uma chave de criptografia de dados (DEK) é um tipo de chave projetada para criptografar e descriptografar dados pelo menos uma vez ou possivelmente várias vezes. Os dados são criptografados e descriptografados com a ajuda da mesma DEK; portanto, uma DEK deve ser armazenada por pelo menos uma duração especificada para descriptografar o texto cifrado gerado. Última modificação: 2025-01-22 17:01

À medida que as pessoas aumentam a quantidade de informações que compartilham em sites de mídia social, a necessidade de maior segurança e controles de privacidade também aumenta. O potencial para abusos e violações de privacidade é muito alto quando os empregadores têm acesso às contas de mídia social de um indivíduo. Última modificação: 2025-01-22 17:01

Com o Microsoft Word Mobile, você pode abrir, editar e até mesmo criar novos documentos do Word diretamente no seu telefone. Basta acessar o Office Hub para começar. Para abrir um documento do Word Em Locais, toque no local onde o documento está e, em seguida, toque no documento. Toque levemente para recente e toque em um documento que você abriu recentemente. Toque em Pesquisar. Última modificação: 2025-01-22 17:01

Etapas a serem lembradas Etapa 1 - Crie um objeto Gson usando GsonBuilder. Crie um objeto Gson. É um objeto reutilizável. Etapa 2 - desserializar JSON para objeto. Use o método fromJson () para obter o objeto do JSON. Etapa 3 - serializar objeto para JSON. Use o método toJson () para obter a representação de string JSON de um objeto. Última modificação: 2025-01-22 17:01

Strapi é um CMS headless gratuito e de código aberto que entrega seu conteúdo em qualquer lugar que você precisar. Mantenha o controle sobre seus dados. Última modificação: 2025-01-22 17:01

Entender o assunto e o predicado é a chave para uma boa redação de frases. O sujeito de uma frase completa é sobre quem ou sobre o que a frase se trata, e o predicado fala sobre esse assunto. O cachorro é o sujeito da frase, porque a frase está falando algo sobre aquele cachorro. Última modificação: 2025-01-22 17:01

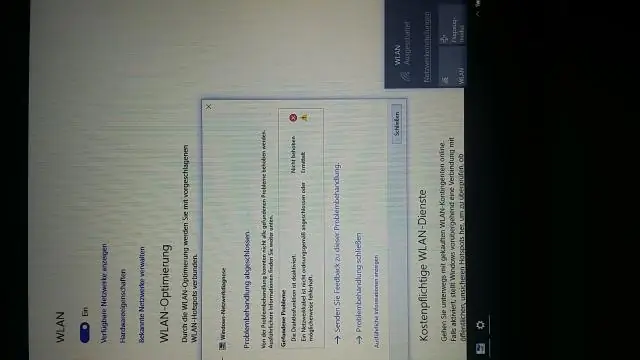

Quando sua câmera não está funcionando no Windows10, pode ser que os drivers estejam faltando após uma atualização recente. Também é possível que seu programa antivírus esteja bloqueando a câmera ou suas configurações de privacidade não permitam o acesso à câmera para alguns aplicativos. Última modificação: 2025-01-22 17:01

Basta misturar meia xícara com o suco de dois limões e você terá seu matador de cupins. Coloque-o em um borrifador e borrife a mistura ao redor da área onde você suspeita da presença de cupins. A substância ácida matará os cupins em contato. Última modificação: 2025-01-22 17:01

VÍDEO Da mesma forma, pode-se perguntar: até que profundidade devo fazer uma caixa de areia? Se você quiser construir uma caixa de areia , meça o seu perímetro e cave a área para um profundidade de 6 polegadas. Em seguida, adicione uma camada de areia de cerca de 10 centímetros de largura para as tábuas assentarem antes de colocar a primeira camada de tábuas.. Última modificação: 2025-01-22 17:01

O GroupMe permite que os usuários comuniquem todos os tipos de informações com todos no grupo. Mas os usuários têm dificuldade para compartilhar vários e encontrar mensagens importantes ou específicas porque: É difícil encontrar em uma pilha enorme de mensagens. Os usuários não podem fazer coisas como fixar ou salvar mensagens que desejam. Última modificação: 2025-01-22 17:01

O Illustrator agora é visto como uma ferramenta para designers gráficos e artistas digitais criarem muitos tipos diferentes de produtos digitais. Ambos agora fazem parte do poderoso pacote Creative Cloud da Adobe. Última modificação: 2025-01-22 17:01

O Real Time Streaming Protocol (RTSP) é um protocolo de controle de rede projetado para uso em sistemas de entretenimento e comunicação para controlar servidores de streaming de mídia. O protocolo é usado para estabelecer e controlar sessões de mídia entre pontos de extremidade. Última modificação: 2025-01-22 17:01

Recursos gráficos são fotos e outras imagens que acompanham um trecho de texto para realçar seu significado para o leitor. Alguns exemplos de recursos gráficos incluem fotografias, desenhos, mapas, gráficos e diagramas. Última modificação: 2025-01-22 17:01

Como conectar VoIP a um telefone fixo Conecte uma extremidade do cabo Ethernet a uma porta livre em seu roteador ou modem de alta velocidade. Conecte a segunda extremidade do cabo Ethernet à porta da Internet no adaptador VoIP fornecido pelo seu provedor de serviços VoIP. Conecte uma extremidade do cabo telefônico à porta do adaptador VoIP, identificada como 'Linha 1' ou 'Telefone 1. Última modificação: 2025-01-22 17:01

Não criptografado significa que a comunicação no site não é segura, o que a maioria dos navegadores hoje em dia está melhorando continuamente. Citar. Uma conexão segura é uma troca criptografada de informações entre o site que você está visitando e o Internet Explorer. Última modificação: 2025-01-22 17:01

Sys. dm_exec_sessions é uma visualização do escopo do servidor que mostra informações sobre todas as conexões de usuário ativas e tarefas internas. Essas informações incluem a versão do cliente, o nome do programa do cliente, a hora de login do cliente, o login do usuário, a configuração da sessão atual e muito mais. Use sys. Última modificação: 2025-01-22 17:01

Uma VM preemptiva (PVM) é uma instância de máquina virtual (VM) do Google Compute Engine (GCE) que pode ser adquirida com um grande desconto, desde que o cliente aceite que a instância será encerrada após 24 horas. Última modificação: 2025-01-22 17:01

Originalmente respondido: O que é ifstream em C ++? Ifstream em c ++ é uma classe stream que significa inputfile stream. Isso é usado para ler dados do arquivo. Última modificação: 2025-01-22 17:01

Cadastre-se e selecione a opção 'Ver os exames para um programa de teste diferente' e selecione OracleCertification Program. Acesse certview.oracle.com. Selecione Usuário da Primeira Vez e entre com seu nome de usuário e senha da conta do Oracle Web. Forneça o Oracle Testing ID e endereço de e-mail do seu perfil Pearson VUE. Última modificação: 2025-01-22 17:01

Junto com o USB, o Firewire (também chamado de IEEE 1394) é outro conector popular para adicionar periféricos ao computador. O Firewire é mais frequentemente usado para conectar camcorders digitais, discos rígidos externos e outros dispositivos que podem se beneficiar das altas taxas de transferência (até 480 Mbps) suportadas pela conexão Firewire. Última modificação: 2025-01-22 17:01

A Replicação DFS é uma função do Windows Server que pode ser usada para replicar servidores de arquivos pela LAN ou Internet. A Replicação DFS (Sistema de Arquivos Distribuídos) usa um algoritmo de compactação como compactação diferencial remota (RDC) para replicar apenas as alterações no bloco de arquivo em vez de todo o arquivo. Última modificação: 2025-01-22 17:01

LogManager é usado para manter propriedades de configuração da estrutura de log e para gerenciar um namespace hierárquico de todos os objetos Logger nomeados. Última modificação: 2025-01-22 17:01

Respondido originalmente: Java é difícil de aprender? Não é mais difícil do que qualquer outra linguagem de programação e significativamente mais fácil do que muitas. É uma primeira língua muito boa para aprender, já que você pode fazer coisas simples com bastante facilidade, e os tipos de erros que você provavelmente cometerá são facilmente compreendidos e corrigidos. Última modificação: 2025-01-22 17:01

Perguntas da entrevista do desenvolvedor Full Stack: Qual é a linguagem de programação mais essencial para o seu trabalho? Em quais projetos de codificação você está trabalhando atualmente? Qual é, em sua opinião, a qualidade mais importante em um Full Stack Developer? Como você fica por dentro dos desenvolvimentos na indústria de tecnologia? Descreva uma ocasião em que você cometeu um erro em suas funções. Última modificação: 2025-01-22 17:01

Para adicionar uma classe de proxy ao seu projeto usando Wsdl.exe Em um prompt de comando, use Wsdl.exe para criar uma classe de proxy, especificando (no mínimo) a URL para o serviço Web Report Server. A ferramenta WSDL aceita vários argumentos de prompt de comando para gerar um proxy. Última modificação: 2025-01-22 17:01

Passos para converter VOB para MKV sem perdas Carregue arquivos VOB. Insira seu disco de DVD em seu DVDdrive e, em seguida, encontre seus arquivos VOB na pasta ViDEO_TS. Escolha MKV como formato de vídeo de saída. Escolha 'MKV' como formato de saída em 'Perfil'> 'CommonVideo' como formato de saída. Comece a converter vídeos VOB em MKV. Última modificação: 2025-01-22 17:01