As conexões SharkBite irão girar. A tubulação é presa por um anel de vedação. Um dos benefícios dos acessórios SharkBite é que você pode colocar peças de encanamento juntas e girá-las no lugar para tornar a instalação mais fácil. Você pode girar a conexão sem problemas. Última modificação: 2025-01-22 17:01

Os remédios são testados regularmente no Exame da Ordem dos Advogados da Califórnia. Freqüentemente, é combinado com outros assuntos, e os Examinadores da Califórnia costumam testar os remédios de maneiras específicas. (Na verdade, algumas questões do exame são quase idênticas umas às outras!). Última modificação: 2025-01-22 17:01

O Samsung Galaxy Tab 4 7.0 vem com uma tela de 7 polegadas (resolução de 800 x 1280), SoC quad-core, rodando a 1,2 GHz e 1,5 GB de RAM. Outros recursos incluem Andorid 4.4 KitKat, armazenamento interno de 8 GB, slot microSD, câmera traseira de 3 megapixels e atirador frontal de 1,3 megapixels. Última modificação: 2025-01-22 17:01

O Rapid Spanning Tree Protocol (RSTP) é um protocolo de rede que garante uma topologia sem loop para redes Ethernet. O RSTP define três estados de porta: descartar, aprender e encaminhar e cinco funções de porta: raiz, designada, alternativa, backup e desabilitada. Última modificação: 2025-01-22 17:01

Você ainda está escolhendo entre 64 GB ou 128 GB de armazenamento com o Pixel 3, que é o mesmo do ano passado. A falta de modelos de 256 GB ou 512 GB - que agora são oferecidos pela Samsung e pela Apple - dói um pouco mais quando você lembra que não há microSD Apoio, suporte. 4 GB de RAM. Última modificação: 2025-01-22 17:01

Navegador UC. Baixe Agora. O navegador UC pode ser amplamente conhecido por seus navegadores de versão móvel, mas também oferece uma grande oferta de PC e a melhor parte é que sua versão mais recente é totalmente compatível com o Windows XP. Navegador Baidu Spark. Baixe Agora. Navegador Epic Privacy. Baixe Agora. K-meleon. Baixe Agora. Mozilla Firefox. Baixe Agora. Última modificação: 2025-01-22 17:01

<Introdução à Engenharia de Software | Testando. A refatoração de código é 'uma forma disciplinada de reestruturar o código', realizada a fim de melhorar alguns dos atributos não funcionais do software. Última modificação: 2025-01-22 17:01

Em seguida, você precisa configurar a unidade para o desenvolvimento de AR. Navegue até o menu suspenso GameObject e selecione “Vuforia> Câmera AR”. Se uma caixa de diálogo for exibida solicitando que você importe ativos adicionais, selecione “Importar”. Selecione “Vuforia> Imagem” no menu suspenso GameObject para adicionar um alvo de imagem à sua cena. Última modificação: 2025-01-22 17:01

7 maneiras de superar a postagem do algoritmo do feed de notícias do Facebook com frequência. Rejeito a velha regra de postar apenas uma ou duas vezes por dia. Compartilhe conteúdo incrível. Certifique-se de ter um conteúdo incrível se planeja postar 10 vezes por dia! :) Preste atenção aos insights. Eu não sou um cara de números. Promova o envolvimento. Responda a TUDO. Use Hashtags. Boost Posts. Última modificação: 2025-01-22 17:01

Utilização da CPU (ST06) Execute comandos de nível do SO - inicie e verifique quais processos estão consumindo mais recursos. Vá para SM50 ou SM66. Verifique se há trabalhos de longa execução ou consultas de atualização longas em execução. Vá para SM12 e verifique as entradas de bloqueio. Vá para SM13 e marque Atualizar status ativo. Verifique se há erros no SM21. Última modificação: 2025-01-22 17:01

O prefixo na palavra 'irresistível' is'ir (significa não) resistir (base ou raiz) ible (sufixo). Última modificação: 2025-01-22 17:01

Um endereço comercial é um endereço usado para designar o local principal da sua empresa. É de onde supostamente sua empresa está operando, mas nem sempre é o caso. O endereço é usado para comunicação com seus clientes e fornecedores. Última modificação: 2025-01-22 17:01

Na guia Layout, no grupo Dados, clique no botão Formulário: Se a célula selecionada estiver na parte inferior de uma coluna de números, o Microsoft Word propõe a fórmula = SOMA (ACIMA): Se a célula selecionada estiver na extremidade direita de uma linha de números, o Word propõe a fórmula = SOMA (ESQUERDA). Última modificação: 2025-01-22 17:01

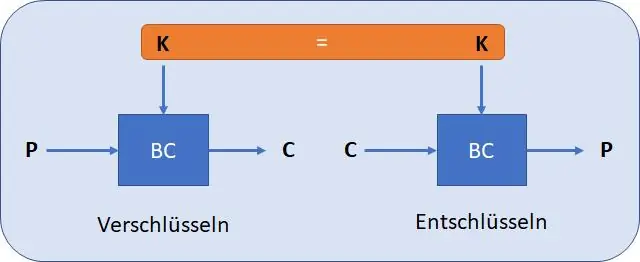

A criptografia assimétrica e simétrica são normalmente usadas juntas: use um algoritmo assimétrico como RSA para enviar com segurança a alguém uma chave AES (simétrica). A chave simétrica é chamada de chave de sessão; uma nova chave de sessão pode ser retransmitida periodicamente via RSA. Esta abordagem aproveita os pontos fortes de ambos os criptossistemas. Última modificação: 2025-01-22 17:01

Os novos recursos incluem coisas como o aguardado Modo escuro, ótimo para trabalhar em ambientes mal iluminados, pilhas, recurso que permite que você organize rapidamente sua área de trabalho. O Mojav também inclui uma interface de captura de tela refinada e aplicativos que antes eram exclusivos do iOS, como Home, Voice Memos, Stocks e Apple News. Última modificação: 2025-01-22 17:01

Vá para http://home.mcafee.com. Clique em Logout (se exibido). Passe o mouse sobre Minha conta e clique em Entrar na lista de opções. Se um endereço de e-mail for exibido automaticamente no campo Endereço de e-mail, exclua-o. Digite seu endereço de e-mail e senha registrados e clique em Entrar. Última modificação: 2025-01-22 17:01

Lucene é o mecanismo de pesquisa Java canônico. Para adicionar documentos de uma variedade de fontes, dê uma olhada no Apache Tika e para um sistema completo com interfaces de serviço / web, solr. Lucene permite que metadados arbitrários sejam associados a seus documentos. Tika irá selecionar automaticamente os metadados de uma variedade de formatos. Última modificação: 2025-01-22 17:01

Viber Tracker. Monitore a Viberatividade do seu filho com mSpy para protegê-lo de interações perigosas ou indesejadas. O Viber é um aplicativo de bate-papo que permite aos usuários ligar, conversar e trocar multimídia. Você pode rastrear facilmente a data, hora e duração de cada chamada enviada ou recebida no Viber. Última modificação: 2025-01-22 17:01

Execute o Install-Package Microsoft. Escritório. VS 2012: Clique com o botão direito em 'Referências' e selecione 'Adicionar Referência'. Selecione 'Extensões' à esquerda. Procure a Microsoft. Escritório. Interop. Excel. (Observe que você pode simplesmente digitar 'excel' na caixa de pesquisa no canto superior direito.). Última modificação: 2025-01-22 17:01

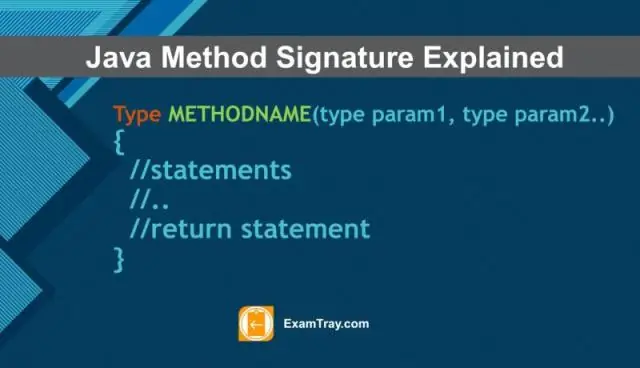

Existem dois tipos de modificadores em Java: modificadores de acesso e modificadores de não acesso. Os modificadores de acesso em Java especificam a acessibilidade ou escopo de um campo, método, construtor ou classe. Podemos alterar o nível de acesso de campos, construtores, métodos e classe aplicando o modificador de acesso nele. Última modificação: 2025-01-22 17:01

As portas com que vem são USB 3.0, anUSB 2.0, micro-HDMI, leitor de cartões 2 em 1 e combojack. A Lenovo afirma ter uma bateria com duração de até nove horas. O Yoga 2Pro vem pré-instalado com os aplicativos Phone Companion, Camera Man, PhotoTouch e Chef. Última modificação: 2025-01-22 17:01

A análise de conteúdo é um método usado para analisar dados qualitativos (dados não numéricos). Em sua forma mais comum, é uma técnica que permite ao pesquisador pegar dados qualitativos e transformá-los em dados quantitativos (dados numéricos). O pesquisador que realiza uma análise de conteúdo usará 'unidades de codificação' em seu trabalho. Última modificação: 2025-01-22 17:01

A classificação de heap é um algoritmo local. TimeComplexity: a complexidade de tempo de heapify é O (Logn). A complexidade de tempo de createAndBuildHeap () é O (n) e a complexidade de tempo geral de Heap Sort é O (nLogn). Última modificação: 2025-01-22 17:01

O aplicativo AngularJS depende principalmente de controladores para controlar o fluxo de dados no aplicativo. Um controlador é definido usando a diretiva ng-controller. Um controlador é um objeto JavaScript que contém atributos / propriedades e funções. Última modificação: 2025-01-22 17:01

É fácil imprimir em caixas de papelão, papelão, papelão ondulado e outros produtos de papel, etiquetá-los ou marcá-los para rastreamento. Outras aplicações, como impressão de IDs de visitantes com números de série e códigos de barras de acesso, também podem ser produzidas de forma rápida e fácil por você com nossa impressora a jato de tinta portátil. Última modificação: 2025-01-22 17:01

Código de alteração da fechadura Kaba Simplex 1000 CUIDADO: A porta DEVE ESTAR aberta durante todo o procedimento. Etapa 1: Insira a chave de controle DF-59 no conjunto do plugue de troca combinada (localizado na parte traseira) e desparafuse o cilindro girando a chave no sentido anti-horário. Etapa 2: gire o botão externo uma vez no sentido horário (totalmente, até que ele pare) e solte. Última modificação: 2025-01-22 17:01

A metodologia geral de construção de árvore de regressão permite que as variáveis de entrada sejam uma mistura de variáveis contínuas e categóricas. Uma árvore de regressão pode ser considerada uma variante das árvores de decisão, projetada para aproximar funções de valor real, em vez de ser usada para métodos de classificação. Última modificação: 2025-01-22 17:01

Limpe o fio corona primário dentro da unidade de tambor, deslizando suavemente a aba verde da direita para a esquerda e da esquerda para a direita várias vezes. Certifique-se de retornar a guia para a posição inicial () (1). Caso contrário, as páginas impressas podem apresentar faixas médias. Coloque a unidade de cilindro e o conjunto do cartucho de toner de volta na impressora. Última modificação: 2025-01-22 17:01

O WSDL descreve serviços como coleções de terminais de rede ou portas. A especificação WSDL fornece um formato XML para documentos com essa finalidade. WSDL é frequentemente usado em combinação com SOAP e um esquema XML para fornecer serviços da Web pela Internet. Última modificação: 2025-01-22 17:01

Em geral, o comprimento médio da fila (ou o número médio de clientes no sistema) é igual a: N = número médio (esperado) de clientes = 0 × Ҏ [k clientes no sistema] + 1 × Ҏ [1 cliente no sistema] + 2 × Ҏ [2 clientes no sistema] +. =. Última modificação: 2025-01-22 17:01

Despeje 1 onça. fosfato trissódico (ou substituto do TSP) e um copo de água em um pequeno balde e misture. Adicione cerca de uma xícara de material absorvente e misture para fazer uma pasta cremosa. Use proteção para os olhos e luvas de borracha. Última modificação: 2025-01-22 17:01

Cloud Orchestration é o nome do serviço Rackspace desse tipo. O serviço Rackspace Cloud é compatível com o serviço OpenStack Orchestration (Heat). Última modificação: 2025-01-22 17:01

Os privilégios que podem ser concedidos aos membros de uma biblioteca de conteúdo (também chamada de espaço de trabalho) sem modificar as permissões do usuário é a capacidade de editar as permissões da biblioteca de um membro e você pode adicionar ou alterar marcas ao editar os detalhes do conteúdo. Última modificação: 2025-01-22 17:01

Salvo indicação em contrário, eles funcionam em incrementos de 1000 e são, do menor ao maior, Yokto (y) - corresponde a. Zepto (z) Atto (a) Femto (f) Pico (p) Nano (n) Micro () - corresponde a. Milli (m) - corresponde a 0,001. Última modificação: 2025-01-22 17:01

Pasta CSC: A pasta C: WindowsCSC usada pelo Windows para manter o cache dos arquivos e da pasta para a qual o recurso de arquivos offline está ativado. O Windows não os exibe na configuração padrão porque trata esta pasta como um arquivo de sistema. Última modificação: 2025-01-22 17:01

Abra o aplicativo Telefone e toque em Maisopções> Configurações> Chamada> Rejeição de chamada. Você pode bloquear chamadas recebidas e efetuadas separadamente. Toque em Modo de rejeição automática para ativar o recurso de rejeição automática para Todas as chamadas recebidas ou Números de rejeição automática. Última modificação: 2025-01-22 17:01

Você só precisa de 1 tomada GFCI por circuito (assumindo que esteja no início da linha e o resto das tomadas sejam cargas). Eles estão corretamente ligados em paralelo - se estivessem em série, você não obteria a tensão correta nas outras tomadas quando houver qualquer tipo de carga presente. É possível. Última modificação: 2025-01-22 17:01

Clique em “Arquivo” na barra de menu e selecione “Fechar sessão na nuvem” no menu suspenso. Uma página de sucesso será exibida para confirmar que todas as suas licenças foram desativadas. Última modificação: 2025-01-22 17:01

Um índice secundário (SI) oferece um caminho alternativo para acessar os dados. Ao contrário do Índice Primário, que só pode ser definido no momento da criação da tabela, um Índice Secundário também pode ser criado / eliminado após a criação da tabela. Última modificação: 2025-01-22 17:01

Configurações da câmera para fotografar água em movimento Use uma velocidade do obturador de 1/15 de segundo ou mais lenta. Use uma configuração ISO baixa. Use um tripé. Use um filtro de densidade neutra em luz forte. Use uma velocidade de obturação rápida quando quiser congelar o movimento de um rio caudaloso. Ao compor a imagem, posicione a linha do horizonte no terço inferior da imagem. Última modificação: 2025-01-22 17:01