- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:52.

- Última modificação 2025-01-22 17:37.

Assimétrico e criptografia simétrica são tipicamente usado junto : use um assimétrico algoritmo como RSA para enviar com segurança a alguém um AES ( simétrico ) chave . o chave simétrica é chamada de sessão chave ; uma nova sessão chave pode ser retransmitido periodicamente via RSA. Essa abordagem aproveita os pontos fortes de ambos os criptossistemas.

Considerando isso, onde podemos usar chaves simétricas e assimétricas?

Vocês só precisa assimétrico criptografia quando você necessidade para trocar informações com um determinado indivíduo que tu não tem um chave trocado com (e mesmo assim, você usa simétrico e criptografar a chave normalmente assimetricamente) ou quando você necessidade para assine algo (nesse caso tu criptografar a valor hash assimetricamente).

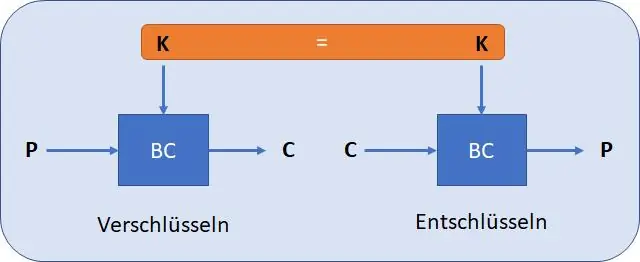

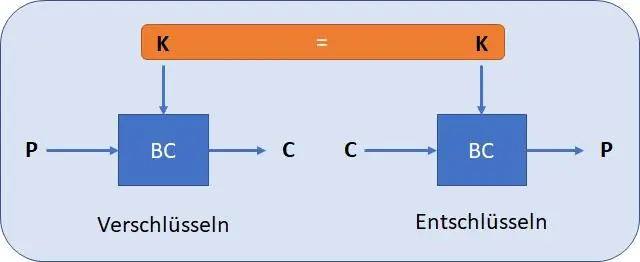

Da mesma forma, como as chaves simétricas são compartilhadas? Chave simétrica criptografia depende de um chave compartilhada entre duas partes. Chave assimétrica criptografia usa um sistema público-privado chave par onde um chave é usado para criptografar e o outro para descriptografar. Simétrico a criptografia é mais eficiente e, portanto, mais adequada para criptografar / descriptografar grandes volumes de dados.

Com relação a isso, o que é combinação de criptografia de chave simétrica e assimétrica?

Combinando criptografia simétrica e assimétrica . O remetente recupera o público do destinatário chave . O remetente recupera o público chave de uma fonte confiável, como o Active Directory. 2. O remetente gera um chave simétrica e usa isso chave para criptografar os dados originais.

O AES é simétrico ou assimétrico?

Se o mesmo chave é usado para criptografia e descriptografia, o processo é considerado simétrico. Se chaves diferentes forem usadas, o processo é definido como assimétrico. Duas das criptografias mais utilizadas algoritmos hoje são AES e RSA.

Recomendado:

Como as chaves simétricas são geradas?

Os algoritmos de chave simétrica usam uma única chave compartilhada; manter os dados em segredo exige que essa chave seja mantida em segredo. Em alguns casos, as chaves são geradas aleatoriamente usando um gerador de números aleatórios (RNG) ou gerador de números pseudo-aleatórios (PRNG). Um PRNG é um algoritmo de computador que produz dados que parecem aleatórios durante a análise

Como as chaves simétricas são compartilhadas?

A criptografia de chave simétrica é um sistema de criptografia no qual o remetente e o destinatário de uma mensagem compartilham uma única chave comum que é usada para criptografar e descriptografar a mensagem

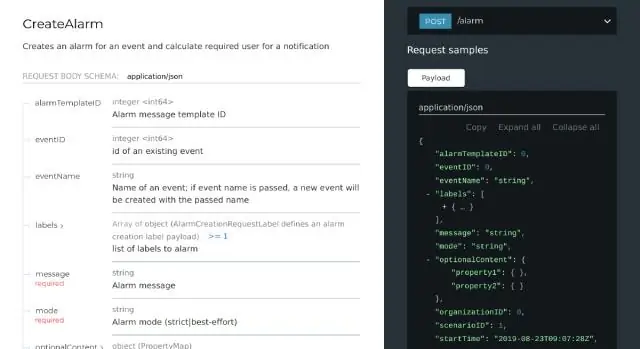

Como as variáveis são usadas no corpo do Postman?

Para usar uma variável, você precisa colocar o nome da variável entre chaves duplas - {{my_variable_name}}. Com nossos ambientes criados, vamos experimentar uma solicitação de amostra. Defina o campo de URL base para a API como {{url}} / post. Se nenhum ambiente for selecionado, o Postman tentará encontrar uma variável global correspondente

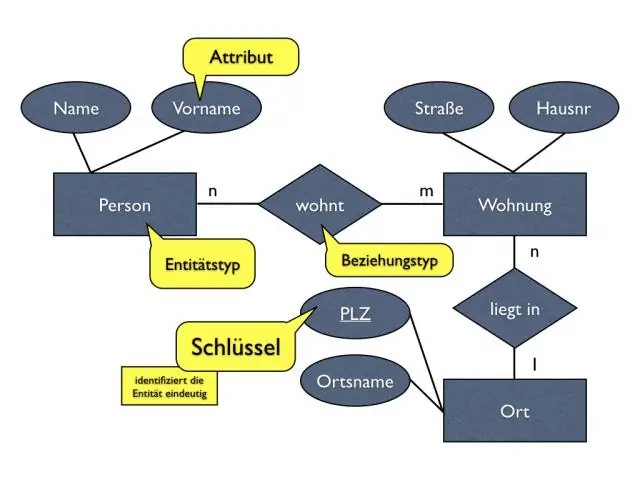

O que são chaves primárias e chaves estrangeiras?

Relação de chave primária vs chave estrangeira Uma chave primária identifica exclusivamente um registro na tabela do banco de dados relacional, enquanto uma chave estrangeira se refere ao campo em uma tabela que é a chave primária de outra tabela

Quantas chaves são usadas na criptografia assimétrica?

Duas chaves