Cisco Firepower é um conjunto integrado de produtos de segurança de rede e gerenciamento de tráfego, implantado em plataformas construídas para fins específicos ou como uma solução de software. Última modificação: 2025-01-22 17:01

$ 1,5 milhão. Patrimônio líquido de Ivy Calvin: Ivy Calvin é um reality show americano que tem um patrimônio líquido de $ 1,5 milhão. Ivy Calvin é mais conhecida por ser apresentada no reality show da A&E Network, série Storage Wars. Calvin é um comprador de unidade de armazenamento conhecido como 'The King'. Última modificação: 2025-01-22 17:01

Nó. JS não é tanto uma estrutura, mas um ambiente de tempo de execução em JavaScript que permite aos desenvolvedores executar JS no lado do servidor. É fácil de aprender: as pesquisas descobriram que JavaScript é de longe uma das linguagens mais fáceis e populares para uso no desenvolvimento de front-end. Última modificação: 2025-01-22 17:01

Os links universais da Apple e os links de aplicativos Android são essencialmente URLs da web … AASA: arquivo de associação de sites de aplicativos da Apple hospedado no domínio dos links que abrirão o aplicativo imediatamente se o usuário tiver o aplicativo. (Documentado aqui) Domínios associados: uma pequena mudança de código no arquivo Direitos> Domínios associados do aplicativo iOS. Última modificação: 2025-01-22 17:01

Amazon Lex é um serviço para construir interfaces de conversação em qualquer aplicativo usando voz e texto. Ele capacita o assistente virtual Amazon Alexa. Última modificação: 2025-01-22 17:01

Notifique imediatamente o seu ponto de contato de segurança. O que você deve fazer se um repórter lhe perguntar sobre informações potencialmente classificadas na web? Não confirme nem negue que a informação é classificada. Última modificação: 2025-01-22 17:01

O iPad suporta o formato de vídeo MP4, desde que seja codificado de acordo com as especificações da Apple. Para assistir a um vídeo online ou através de um aplicativo, basta tocar no botão Play. Para reproduzir vídeos MP4 armazenados em seu computador, transfira-os para o iTunes e sincronize-os com o iPad, para que você possa assisti-los no aplicativo de vídeo do dispositivo. Última modificação: 2025-01-22 17:01

Aplicações de Tecnologia da Informação prepara os alunos para trabalhar na área de Tecnologia da Informação. Os alunos serão capazes de demonstrar alfabetização digital por meio do estudo básico de hardware de computador, sistemas operacionais, rede, Internet, publicação na web, planilhas e software de banco de dados. Última modificação: 2025-01-22 17:01

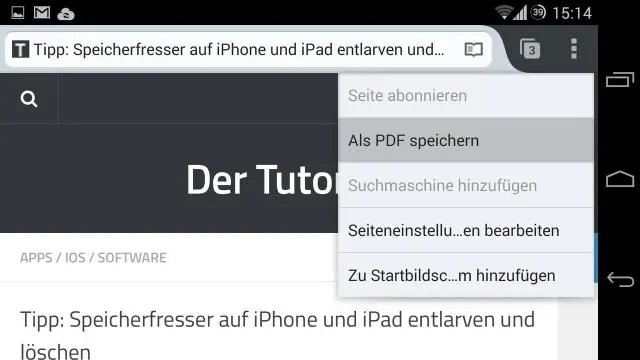

Salve o documento do Google Docs como PDF no iPhone e no iPad Etapa 1: Inicie o aplicativo Docs no seu telefone. Passo 2: Abra o documento e toque no três-doticon. Etapa 3: no menu, selecione Compartilhar e exportar seguido de Enviar uma cópia. Etapa 4: selecione PDF no menu pop-up e clique em OK. Última modificação: 2025-01-22 17:01

Até o momento, Kasparov é um jogador de xadrez muito mais forte do que Magnus Carlsen. Kasparov claramente classifica-se na lenda do xadrez, Carlsen ainda está subindo. Além disso, Kasparov foi o mentor de Carlsen, o pupilo ainda não excedeu o mentor. A classificação Kasparov FIDE elo acima de 2 800 por 10 anos é muito impressionante. Última modificação: 2025-01-22 17:01

É aí que entra a conscientização sobre phishing. O treinamento de conscientização sobre phishing ensina os funcionários a identificar e relatar tentativas de phishing suspeitas, para se proteger e proteger a empresa de cibercriminosos, hackers e outros agentes mal-intencionados que desejam interromper e roubar sua organização. Última modificação: 2025-01-22 17:01

Coleta de lixo em Python. O método de alocação e desalocação de memória do Python é automático. O usuário não precisa pré-alocar ou desalocar memória de forma semelhante ao uso de alocação de memória dinâmica em linguagens como C ou C ++. Última modificação: 2025-01-22 17:01

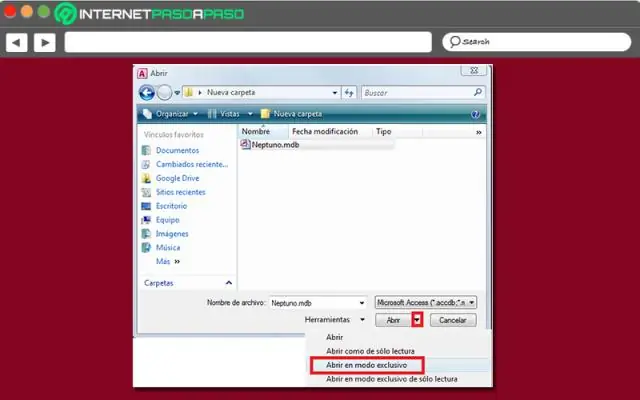

Você pode renomear uma tabela e a maioria dos outros objetos de banco de dados diretamente do Painel de Navegação. No Painel de Navegação, clique com o botão direito do mouse na tabela que deseja renomear e clique em Renomear no menu de atalho. Digite o novo nome e pressione ENTER. Para salvar suas alterações, clique em Salvar na Barra de Ferramentas de Acesso Rápido. Última modificação: 2025-01-22 17:01

Muitos usuários costumam perguntar sobre o navegador Vizio smart TVinternet. De acordo com o suporte da Vizio, não existe um navegador completo - o que significa que você não tem possibilidade de navegar na Internet. Esta HDTV é baseada em uma plataforma que utiliza aplicativos da Internet, como Youtube, Netflix, Hulu ou Pandora. Última modificação: 2025-01-22 17:01

Selfies não são fotos da vida real. Mas se compararmos a imagem e o espelho da selfie, o espelho é mais preciso porque a imagem da selfie difere dos telefones e do aplicativo que você usa para tirar a selfie. Se você compreender a foto tirada com a câmera do telefone e messenger, instagram, você encontrará diferença na qualidade e na distância focal também. Última modificação: 2025-01-22 17:01

O IVPN também oferece proteção contra vazamento de IPv6 e DNS. No momento, eles oferecem apenas suporte a OpenVPN e IPSec / IKEv2. Isso é bom e ruim. É bom porque eles são os melhores e mais recentes protocolos de segurança, oferecendo criptografia AES-256 de última geração. Última modificação: 2025-01-22 17:01

Abra seu navegador e vá para o Google Docs.Opena um documento novo ou existente e clique no íconeGoogleKeep localizado no painel à direita da página. No painel que abrir, passe o mouse sobre a anotação que deseja adicionar ao seu documento. Clique no botão de três pontos e selecione “Adicionar ao Documento”. Última modificação: 2025-01-22 17:01

O Google Apps Manager ou GAM é uma ferramenta de linha de comando gratuita e de código aberto para os administradores do Google G Suite que permite gerenciar muitos aspectos de sua conta do Google Apps de forma rápida e fácil. Última modificação: 2025-01-22 17:01

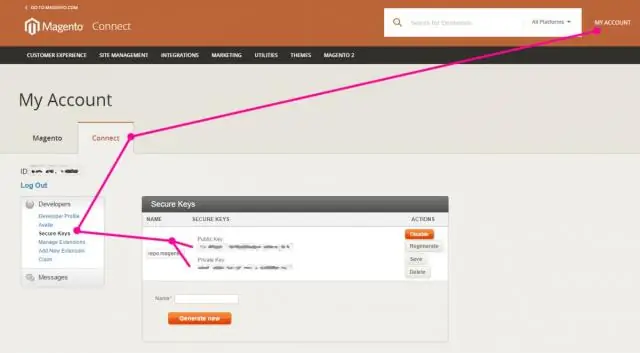

Para o GitHub! Comece acessando a página de configurações do GitHub. Usa a barra lateral para acessar tokens de acesso pessoais. Clique no botão Gerar novo token no canto superior direito da visualização. Dê um nome ao token, como: Cachet GitHub Token. Clique em Gerar token e o GitHub o levará de volta à lista de tokens anteriores. Última modificação: 2025-01-22 17:01

É uma história frequentemente repetida que a grande dama da computação militar, cientista da computação e contra-almirante da Marinha dos EUA Grace Hopper, cunhou os termos bug e depuração após um incidente envolvendo a calculadora Mark II da Universidade de Harvard. Última modificação: 2025-01-22 17:01

Com esta técnica, você deve extrair cada parte de uma data com as funções de texto. Portanto, se você tiver um formato AAAAMMDD para transformar, aqui estão as etapas a seguir. Etapa 1: extraia o ano. = ESQUERDA (A1,4) => 2018. Etapa 2: Extraia o dia. = RIGHT (A1,2) => 25. Passo 3: Extraia o mês. Etapa 4: converter cada parte em uma data. Última modificação: 2025-01-22 17:01

O elemento mais importante necessário para o processo de comunicação é a mensagem. Sem uma mensagem, você não pode iniciar uma conversa ou passar quaisquer formas de informação; portanto, uma mensagem é conhecida por ser o elemento-chave mais importante em todo o processo. Última modificação: 2025-01-22 17:01

O Windows oculta a partição por padrão em vez de criar uma letra de unidade para ela. A maioria das pessoas nunca percebe que tem uma partição reservada do sistema, a menos que iniciem as ferramentas de disco por outros motivos. A partição reservada do sistema é obrigatória se você usar o BitLocker - ou quiser usá-lo no futuro. Última modificação: 2025-01-22 17:01

Os 10 telefones mais caros do mundo Smartphone Crypto Diamond - US $ 1,3 milhão. Botão Reis do iPhone 3G - $ 2,5 milhões. Goldstriker iPhone 3GS Supremo - $ 3,2 milhões. Stuart Hughes iPhone 4 Diamond Rose Edition - US $ 8 milhões. Stuart Hughes iPhone 4s Elite Gold - $ 9,4 milhões. Falcon Supernova iPhone 6 Pink Diamond - $ 48,5 milhões. Resumo. Última modificação: 2025-01-22 17:01

O termo SvcHost, também conhecido como assvchost.exe ou Host de serviço, é um processo usado para hospedar um ou mais serviços do sistema operacional Windows. Este é um arquivo do Windows necessário e é usado para carregar os arquivos DLL necessários que são usados com o Microsoft Windows e os programas do Windows que são executados no seu computador. Última modificação: 2025-01-22 17:01

Primeiro, clique com o botão direito do mouse no nome da tabela e escolha Renomear item de menu: Segundo, digite o novo nome da tabela, por exemplo, product_archive e pressione Enter: Neste tutorial, você aprendeu como renomear uma tabela em um banco de dados usando o sp_rename armazenado procedimento e SQL Server Management Studio. Última modificação: 2025-01-22 17:01

Para verificar se o MySQL está instalado, para verificar o status do servidor MySQL e ver se o serviço relevante está sendo executado, você pode abrir o snap-in de serviços (digitando services. Msc no Windows Run) e verificar se o serviço está sendo executado. Última modificação: 2025-01-22 17:01

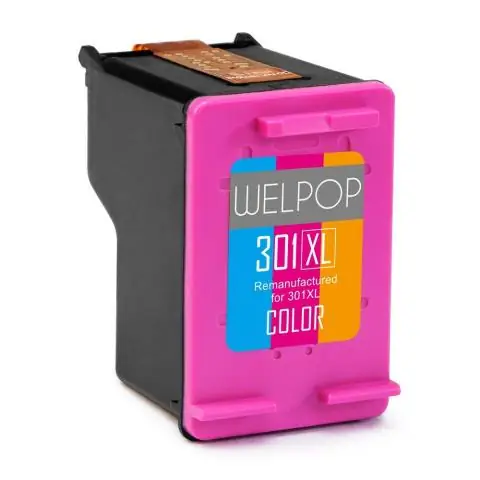

A impressora HP DeskJet 2540 usa cartuchos de tinta HP 61 que contêm tinta à base de pigmento preto. Os cartuchos HP 61 vêm em tamanhos padrão de rendimento e alto rendimento. Um HP 61 de rendimento padrão imprime 190 páginas; uma HP 61XL de alto rendimento imprime 480 páginas. Última modificação: 2025-01-22 17:01

Então, dê uma olhada nos 3 melhores sites para baixar músicas de vídeo em alta definição gratuitamente: www.videoming.in. VideoMing é o site móvel nº 1 de vídeos em HD. www.video9.in. Você já deve ter ouvido falar do Video9, site de download gratuito de vídeos de Bollywood. www.mobmp4.com. Última modificação: 2025-01-22 17:01

A comunicação é usada nas famílias, entre amigos, nas escolas e no governo. O avanço da tecnologia ajudou a promover as maneiras pelas quais nos comunicamos uns com os outros. Telefones celulares, sites de redes sociais, e-mail e fax são alguns exemplos de dispositivos de comunicação eletrônica. Última modificação: 2025-01-22 17:01

Incorporar um PDF no Excel Em seguida, clique na guia 'Inserir' no menu da faixa de opções e clique no ícone 'Objeto' dentro do grupo de comandos 'Texto'. Na caixa de diálogo 'Objeto', selecione a guia 'Criar novo' e selecione 'Documento Adobe Acrobat' na lista. Certifique-se de que a caixa de seleção 'Exibir como ícone' esteja marcada. Em seguida, clique em 'OK'. Última modificação: 2025-01-22 17:01

Depois de instalar o Windows Driver Kit (WDK) para Windows 10: Abra o menu Iniciar. Digite windbg.exe e pressione Enter. Clique em Arquivo e selecione Abrir Crash Dump. Navegue até o. arquivo dmp que você deseja analisar. Clique em Abrir. Última modificação: 2025-01-22 17:01

PROC FORMAT é um procedimento que cria um mapeamento de valores de dados em rótulos de dados. O mapeamento FORMAT definido pelo usuário é independente de um DATASET SAS e variáveis e deve ser explicitamente atribuído em um DATASTEP e / ou PROC subsequente. Última modificação: 2025-01-22 17:01

A versão mais usada de um adaptador sem fio é um dispositivo que você conecta a uma porta USB de um computador que não tem recurso sem fio, se você quiser o recurso sem fio (veja a imagem a seguir). Um roteador sem fio é algo que fornece uma LAN sem fio. Às vezes, um roteador sem fio também atua como um modem. Última modificação: 2025-01-22 17:01

Kill -9 é usado para encerrar à força um processo no Unix. Aqui está a sintaxe do comando kill noUNIX. O comando Kill também pode mostrar o nome do Signal se você executá-lo com a opção '-l'. Por exemplo, '9' é sinal de KILL enquanto '3' é sinal de SAIR. Última modificação: 2025-01-22 17:01

Chegam os banners animados HTML5! HTML5 é o código ou linguagem usado para animar peças de abanners ou o próprio banner inteiro. Isso pode incluir o desbotamento de uma imagem ou palavras voando no anúncio de banner. Também pode ser referido como um "design responsivo". Os benefícios de um anúncio de banner em HTML5 são enormes. Última modificação: 2025-01-22 17:01

Essas placas de suporte de metal podem ser usadas para reparar juntas quebradas ou fortalecê-las durante a construção inicial. Um suporte de canto reforçado também pode ser usado para prender uma estante de livros, mesa ou sofá na parede ou no chão, proporcionando estabilidade adicional em qualquer superfície. Última modificação: 2025-01-22 17:01

Uma anomalia de exclusão é a perda não intencional de dados devido à exclusão de outros dados. Uma anomalia de inserção é a incapacidade de adicionar dados ao banco de dados devido à ausência de outros dados. Última modificação: 2025-01-22 17:01

Jetbrains.com. JetBrains s.r.o. (anteriormente IntelliJ Software s.r.o.) é uma empresa de desenvolvimento de software cujas ferramentas são direcionadas a desenvolvedores de software e gerentes de projeto. Última modificação: 2025-01-22 17:01

Método 1: Ignorar a senha do Windows 7 em SafeMode 1. Reinicie o laptop HP e pressione a tecla F8 repetidamente até chegar à tela Opções de inicialização avançadas. 2. Pressione a tecla para cima / para baixo para selecionar o modo de segurança com prompt de comando e, em seguida, pressione Enter para inicializá-lo. Última modificação: 2025-01-22 17:01