As credenciais padrão necessárias para fazer login no seu roteador Ubee. A maioria dos roteadores Ubee tem um nome de usuário padrão -, uma senha padrão - e o endereço IP padrão 192.168. 100,1. Estas Ubeecredentials são necessárias ao fazer um login na interface da web do Ubeerouter para alterar quaisquer configurações. Última modificação: 2025-01-22 17:01

Gênero de software: banco de dados. Última modificação: 2025-01-22 17:01

Sempre vale a pena aprender uma linguagem de programação que seja popular e comumente usada. Se você está pensando em aprender Python para conseguir um emprego como desenvolvedor de software, parece uma escolha razoável. Muitas empresas conhecidas incluem Python em suas pilhas de tecnologia, o que significa que também procuram talentos que possam codificar nesta linguagem. Última modificação: 2025-01-22 17:01

Conectar um MP3 player ou telefone a um aparelho de som de carro ou caminhão é simples. Você tem muitas opções - use uma entrada de cabo AUX 1/8 ', use um cabo USB, conecte sem fio com áudio bluetooth ou conecte via fita cassete. Compre um adaptador de cassete na Radio Shack local, Best Buy ou Amazon.com. Última modificação: 2025-01-22 17:01

O que é um arquivo P12? Arquivo contendo um certificado digital que usa criptografia PKCS # 12 (Public Key Cryptography Standard # 12); usado como um formato portátil para transferir chaves privadas pessoais ou outras informações confidenciais; usado por vários programas de segurança e criptografia. Última modificação: 2025-01-22 17:01

Sincronize várias contas do Google Drive. Agora você pode sincronizar várias contas do Google Drive em paralelo e pode aproveitar para abrir todas as suas contas do Google ao mesmo tempo. Basta seguir as etapas fáceis abaixo para ter acesso às suas várias contas paralelas. Basta ir para “mydrive” e criar uma nova pasta e nomeá-la como quiser. Última modificação: 2025-01-22 17:01

Os filtros começam em US $ 5, que é o preço aproximado para um evento de oito horas de sexta-feira em uma grande cidade, mas esse dinheiro apenas coloca o filtro no aplicativo; o Snapchat não está oferecendo o design das imagens. Os preços mudam dependendo do tempo e da quantidade de espaço que o filtro cobre. Última modificação: 2025-01-22 17:01

O críquete está na rede móvel da AT&T, então você deve se qualificar. Sua conta ainda deve estar ativa com o Cricket e em boa situação com Cricket, caso contrário, o Cricket não autorizará MetroPCS a usar seu número de telefone existente (tornando a oferta inválida). Última modificação: 2025-01-22 17:01

Clique com o botão direito em qualquer lugar da tela e a barra de início rápido aparecerá na parte inferior da tela. Nesta tela, você poderá configurar a sensibilidade ao movimento e a área de detecção de movimento. no alcance da câmera para começar a gravar (mais alto por padrão). Última modificação: 2025-01-22 17:01

Você não pode simplesmente abandonar uma mesa temporal. Você deve primeiro desabilitar o controle de versão, o que fará com que a tabela de histórico se torne uma tabela comum. Então você pode descartar a tabela temporal e sua tabela de histórico correspondente. Última modificação: 2025-01-22 17:01

Memória Ecoica. Os humanos lembram-se de sons e palavras de maneiras ligeiramente diferentes. A memória para sons é chamada de memórias ecóicas, que podem ser definidas como uma memória sensorial muito breve de alguns estímulos auditivos. Normalmente, as memórias ecóicas são armazenadas por períodos um pouco mais longos de tempo do que as memórias icônicas (memórias visuais). Última modificação: 2025-01-22 17:01

A principal diferença entre COALESCE e ISNULL é sua diferença no tratamento de vários tipos de dados. O tipo de dados de uma expressão COALESCE é o tipo de dados da entrada com a precedência de tipo de dados mais alta. O tipo de dados de uma expressão ISNULL é o tipo de dados da primeira entrada. Última modificação: 2025-01-22 17:01

Compatibilidade com HDMI-DVI. A interface HDMI é eletricamente idêntica e compatível com a interface DVI somente de vídeo, que veio antes. Por exemplo, se um decodificador ou PC tiver saída DVI, mas a TV ou monitor só tiver entrada HDMI, um cabo adaptador DVI para HDMI é usado para conectar o vídeo. Última modificação: 2025-01-22 17:01

O HTTP é um protocolo síncrono: o cliente emite uma solicitação e espera por uma resposta. Em contraste com HTTP, a passagem de mensagens (por exemplo, por AMQP ou entre atores Akka) é assíncrona. Como remetente, você geralmente não espera por uma resposta. Última modificação: 2025-01-22 17:01

Os candidatos ao programa de paramédicos devem ser certificados EMT-B e CPR e ter pelo menos 18 anos de idade. O programa de graduação requer a conclusão de 68,5 horas de crédito em dois anos. A certificação EMT-B não é exigida pelo programa de graduação porque seu currículo inclui cursos de nível básico. Última modificação: 2025-01-22 17:01

Estou seguindo estas etapas para criar um DataFrame a partir de uma lista de tuplas: Crie uma lista de tuplas. Cada tupla contém o nome de uma pessoa com idade. Crie um RDD da lista acima. Converta cada tupla em uma linha. Crie um DataFrame aplicando createDataFrame em RDD com a ajuda de sqlContext. Última modificação: 2025-01-22 17:01

Etapas Clique com o botão direito no ícone de atalho do AVGTuneup. Pressione a tecla U no teclado para localizar e iniciar rapidamente o 'UninstallManager.exe', aplicativo Configurar / Desinstalar doTuneup, para removê-lo automaticamente. Clique com o botão direito em 'AVG PC TuneUp' e, em seguida, clique em 'Desinstalar' ou use a tecla de atalho do teclado 'Ctrl + U'. Última modificação: 2025-01-22 17:01

É difícil acreditar que o AWS re: Invent foi um evento com apenas 2.000 participantes há apenas seis anos. Agora em 2018, nos juntamos a uma multidão de mais de 50.000 clientes, parceiros e fornecedores em Las Vegas para discutir as mais recentes inovações na nuvem da AWS e abraçar outras tecnologias emergentes. Última modificação: 2025-06-01 05:06

Uma variável de ambiente é um 'objeto' dinâmico em um computador, contendo um valor editável, que pode ser usado por um ou mais programas de software no Windows. Variáveis de ambiente ajudam os programas a saber em qual diretório instalar os arquivos, onde armazenar os arquivos temporários e onde encontrar as configurações do perfil do usuário. Última modificação: 2025-01-22 17:01

Entre no portal do Azure. Procure ou pesquise a máquina virtual da qual deseja desassociar o endereço IP público e selecione-a. Em Dissociar endereço IP público, selecione Sim. Última modificação: 2025-01-22 17:01

Você pode criar um ou mais aliases para sua função AWS Lambda. Um apelido do Lambda é como um ponteiro para uma versão de função específica do Lambda. Os usuários podem acessar a versão da função usando o alias ARN. Para criar um alias. Abra a página de funções do console Lambda. Última modificação: 2025-06-01 05:06

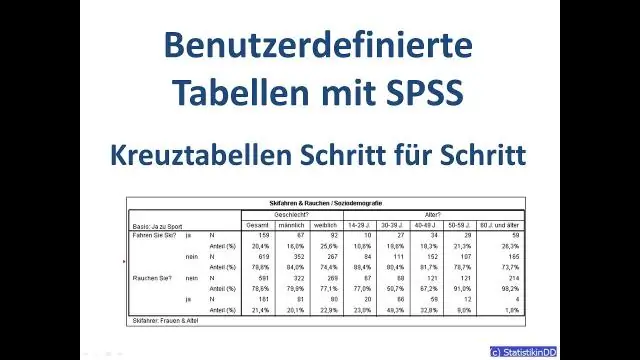

Um gráfico de crosstab no Tableau também é chamado de tabela de texto, que mostra os dados na forma textual. O gráfico é composto por uma ou mais dimensões e uma ou mais medidas. Última modificação: 2025-01-22 17:01

Noções básicas sobre conectores Tomcat. Os elementos do conector são os links do Tomcat para o mundo externo, permitindo que Catalina receba solicitações, transmita-as ao aplicativo da web correto e envie de volta os resultados por meio do Conector como conteúdo gerado dinamicamente. Última modificação: 2025-01-22 17:01

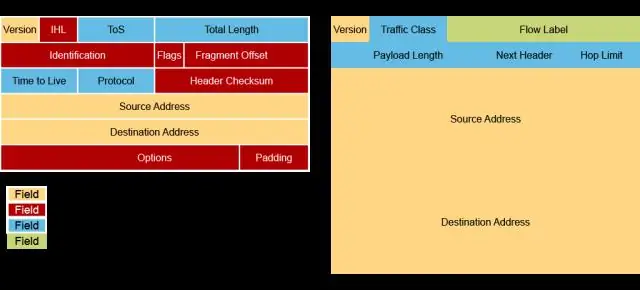

O campo Protocolo no cabeçalho IPv4 contém um número que indica o tipo de dados encontrados na parte de carga útil do datagrama. Os valores mais comuns são 17 (para UDP) e 6 (para TCP). Este campo fornece um recurso de demultiplexação para que o protocolo IP possa ser usado para transportar cargas de mais de um tipo de protocolo. Última modificação: 2025-01-22 17:01

Smart Analytics Cloud para System z é uma nuvem privada no System z que ajuda a consolidar todas as cargas de trabalho de análise / BI. Última modificação: 2025-01-22 17:01

O Ascii usa apenas os primeiros 7 bits de cada byte, mas cada caractere ainda ocupa um byte. 255 bytes seriam 255 caracteres aqui. Esta nota é uma regra de ouro. Última modificação: 2025-01-22 17:01

Telefone de Evan Spiegel. Foram encontrados 6 telefones: 310-804-XXXX. 310-745-XXXX. Última modificação: 2025-01-22 17:01

Crie uma diretiva using para usar os tipos em um namespace sem precisar especificar o namespace. Uma diretiva using não dá acesso a nenhum namespace aninhado no namespace especificado. Namespaces definidos pelo usuário são namespaces definidos em seu código. Para obter uma lista dos namespaces definidos pelo sistema, consulte. Última modificação: 2025-01-22 17:01

Existem dois locais onde as configurações. O arquivo xml pode viver: A configuração de instalação do Maven: $ M2_HOME / conf / settings. xml (configuração para todos os usuários Maven em uma máquina (presumindo que todos estejam usando a mesma instalação Maven). Última modificação: 2025-01-22 17:01

Big Bags Ziploc de fácil doação Sacos grandes Ziploc Jumbo No. de sacos 5 3 Dimensões 15 "x 15" 24 "x 32,5". Última modificação: 2025-01-22 17:01

Tipos de contas de e-mail - clientes de e-mail. Os clientes de e-mail são aplicativos de software que você instala no próprio computador para gerenciar o e-mail que envia e recebe. Correio eletrónico. Protocolos de e-mail. Gmail. AOL. Panorama. Zoho. Mail.com. Última modificação: 2025-01-22 17:01

Uma testemunha de compartilhamento de arquivos do Windows é um compartilhamento de arquivos que está disponível para todos os nós em um cluster de alta disponibilidade (HA). O trabalho da Testemunha é fornecer um voto de quorum adicional quando necessário, a fim de garantir que um cluster continue a funcionar no caso de uma interrupção do site. Última modificação: 2025-01-22 17:01

O shell integrado do Visual Studio inclui o ambiente de desenvolvimento integrado (IDE), o depurador e a integração do controle de origem. Nenhuma linguagem de programação está incluída. No entanto, o shell integrado fornece uma estrutura que permite adicionar linguagens de programação. Última modificação: 2025-01-22 17:01

Pressione a tecla F8 em um ritmo constante enquanto o computador inicializa, até que o menu Opções avançadas do Windows apareça. Use as teclas de seta para mover a barra de realce para a opção Modo de segurança localizada na parte superior do menu. Assim que estiver destacado, pressione Enter. Última modificação: 2025-01-22 17:01

Gênero de software: Datacompression. Última modificação: 2025-01-22 17:01

No entanto, se você usar um CD de MP3, poderá colocar muitos álbuns em um disco de dados MP3, que oferece horas de música. Supondo que você tenha uma biblioteca de música digital com perdas médias que contenha músicas com um tempo de reprodução típico de três a cinco minutos, você pode esperar armazenar entre 100 e 150 músicas em um CD. Última modificação: 2025-01-22 17:01

Reinicializar o SMC em um MacBook Air, MacBook Pro e RetinaMacBook com uma bateria não removível é fácil e feito da seguinte forma: Desligue o MacBook indo para? Menu Apple> Desligar. Conecte o adaptador de alimentação MagSafe. Simultaneamente, mantenha pressionado Shift + Control + Option + Power por cerca de 4 segundos e, em seguida, solte todos juntos. Última modificação: 2025-01-22 17:01

A injeção de dependência é um projeto de software no qual os componentes recebem suas dependências em vez de codificá-las no componente. O AngularJS fornece um mecanismo de injeção de dependência supremo. Ele fornece os seguintes componentes principais que podem ser injetados uns nos outros como dependências. Última modificação: 2025-01-22 17:01

Lista resumida dos melhores telefones celulares com menos de 15.000 na Índia (08 de março de 2020) Melhores telefones celulares com menos de 15.000 na Índia Preços Redmi Note 8 Pro Rs. 13.260 Realme 5 Pro Rs. 12.357 Vivo Z1 Pro Rs. 12.990 Xiaomi Mi A3 Rs. 11.500. Última modificação: 2025-01-22 17:01

Inscreva-se para continuar lendo este artigo Mineração de dados é o processo automatizado de classificação em grandes conjuntos de dados para identificar tendências e padrões e estabelecer relacionamentos, para resolver problemas de negócios ou gerar novas oportunidades por meio da análise dos dados. Última modificação: 2025-01-22 17:01