Serviços Premium Ooma Premier $ 9,99 por mês Enhanced Calling $ 4,99 por mês Enhanced Voicemail $ 4,99 por mês Transcrição de correio de voz padrão $ 4,99 por mês Transcrição de correio de voz Premium $ 9,99 por mês (40 mensagens, depois $ 0,25 / mensagem). Última modificação: 2025-01-22 17:01

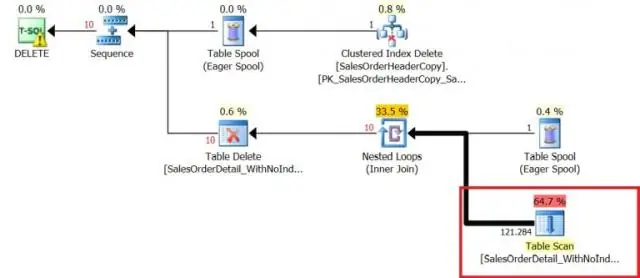

Fim da vida útil do Microsoft SQL Server 2005. A partir de 12 de abril de 2016, a Microsoft não oferecerá mais suporte ao Microsoft SQL Server 2005. Isso significa que a Microsoft não fornecerá mais correções automáticas, atualizações de segurança ou assistência técnica online para este produto. Última modificação: 2025-01-22 17:01

Borrife algumas toalhas de papel com limpa-vidros e limpe as superfícies planas de metal da caixa e o interior da (s) tampa (s). A poeira geralmente se acumula nas portas de E / S onde você conecta periféricos na parte traseira do computador. Use a escova e ar comprimido para limpá-los. Última modificação: 2025-01-22 17:01

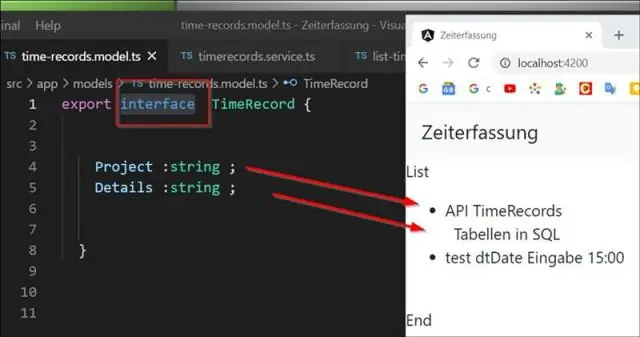

Order_ID: chave primária. Última modificação: 2025-01-22 17:01

No contexto de um navegador da web, um quadro é uma parte de uma página da web ou janela do navegador que exibe o conteúdo independente de seu contêiner, com a capacidade de carregar o conteúdo de forma independente. Última modificação: 2025-01-22 17:01

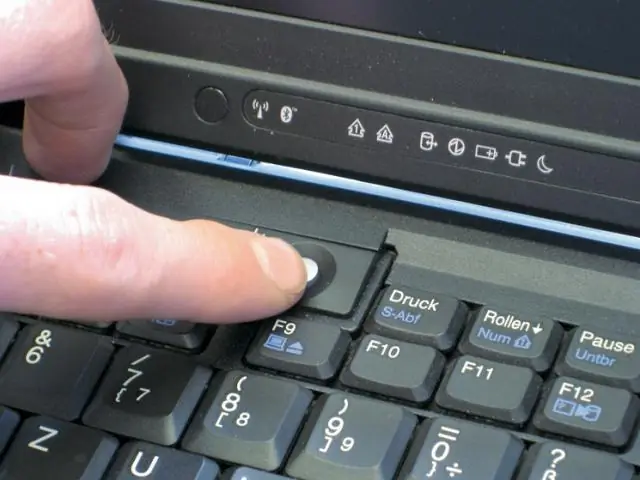

Essas travas de laptop funcionam da mesma forma que as travas de corrente de bicicleta: você encontra um objeto grande e imóvel, como sua mesa, e o envolve com o cabo de metal. Insira a trava no slot de trava do seu laptop e seu computador se tornará praticamente à prova de roubo, supondo que o ladrão se preocupe em mantê-lo em condições de funcionamento. Última modificação: 2025-01-22 17:01

Para alterar a cor de fundo, passe o mouse sobre o nome do calendário na barra lateral esquerda, clique na seta apontando para baixo e, a seguir, clique em 'escolher cor personalizada' no menu que aparece. Você pode alterar a cor de fundo para o que quiser, mas o texto só pode ser 'claro' ou 'escuro'. Última modificação: 2025-01-22 17:01

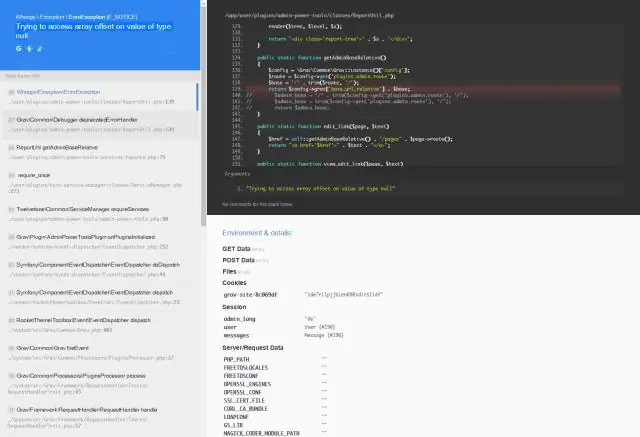

Tipos de Arrays em PHP São eles: Array indexado - Um array com uma chave numérica. Matriz associativa - uma matriz em que cada chave tem seu próprio valor específico. Matriz multidimensional - uma matriz contendo uma ou mais matrizes dentro de si. Última modificação: 2025-01-22 17:01

Compre um nome de domínio comercial. Seu nome de domínio é o endereço online da sua empresa. Obtenha um endereço de e-mail comercial. Escolha um construtor de sites de negócios. Escolha um plano de site de negócios. Escolha um modelo - design de site para pequenas empresas. Configure um site de comércio eletrônico. Visualize e teste seu site. SEO do site da empresa. Última modificação: 2025-01-22 17:01

Selecione o seu texto Selecione o texto que deseja em oritais em negrito, destacando as palavras. Selecione as 3 linhas horizontais no canto superior direito do menu da paleta. Você deve ver opções para Faux Bold e Faux Italic. Basta escolher o que você deseja - ou ambos. Última modificação: 2025-01-22 17:01

Os controles de feedback são amplamente usados em sistemas automatizados modernos. Um sistema de controle de feedback consiste em cinco componentes básicos: (1) entrada, (2) processo sendo controlado, (3) saída, (4) elementos de detecção e (5) controladores e dispositivos de atuação. Última modificação: 2025-01-22 17:01

Como criar adesivos personalizados Etapa 1: Acesse Avery Design & Print Online. Abra o software Avery Design & Print Onlines gratuito em avery.com/print. Etapa 3: personalizar o design. Quer você escolha um modelo em branco ou um modelo pré-projetado, você pode personalizar o conteúdo e torná-lo seu. Etapa 4: edite seu design. Etapa 5: visualizar e imprimir. Última modificação: 2025-01-22 17:01

Preparação para o exame CompTIA Network + Revise a página do produto CompTIA Network +. Baixe os objetivos do exame CompTIA Network +. Baixe as perguntas práticas do CompTIA Network +. Faça o teste de perguntas baseadas em desempenho. Última modificação: 2025-01-22 17:01

Amazon Elastic MapReduce (EMR) é uma ferramenta Amazon Web Services (AWS) para processamento e análise de big data. O Amazon EMR processa big data em um cluster Hadoop de servidores virtuais no Amazon Elastic Compute Cloud (EC2) e no Amazon Simple Storage Service (S3). Última modificação: 2025-01-22 17:01

Etapas Ligue o seu iPad. Quando o dispositivo estiver pronto para uso, procure um aplicativo chamado iBooks. Baixe o iBooks. Se você não conseguir encontrar o aplicativo no seu iPad, terá que baixá-lo através da AppStore. Inicie o iBooks. Pesquise um livro específico. Baixe seu livro. Encontre seu livro no iBooks. Leia seu livro. Última modificação: 2025-01-22 17:01

Dependendo do seu dispositivo, o seu número IMEI ou ESN pode ser encontrado em até três locais diferentes. Abaixo da bateria: se você remover a bateria na maioria dos dispositivos, encontrará um adesivo ou cartaz com o IMEI, ESN e / ou número de série (geralmente abreviado como S / N). Última modificação: 2025-01-22 17:01

Sim, a AWS é uma boa opção de carreira para pós-graduação. Na computação em nuvem, a AWS está no topo há quase 6 anos e eles não vão perder seu mercado tão cedo, então, a AWS é uma boa opção. Última modificação: 2025-01-22 17:01

A CER (Claim, Evidence, Reasoning) é um formato para escrever sobre ciência. Ele permite que você pense sobre seus dados de maneira organizada e completa. Veja abaixo um exemplo e a rubrica de classificação. Reivindicação: uma conclusão sobre um problema. Provas: dados científicos que são apropriados e suficientes para apoiar a alegação. Última modificação: 2025-01-22 17:01

VIPER é um aplicativo da Clean Architecture para aplicativos iOS. A palavra VIPER é um backronym para View, Interactor, Presenter, Entity e Routing. A Clean Architecture divide a estrutura lógica de um aplicativo em camadas distintas de responsabilidade. A maioria dos aplicativos iOS são arquitetados usando MVC (model – view – controller). Última modificação: 2025-06-01 05:06

Atualizado: 04/05/2019 por Computer Hope. O comando mount monta um dispositivo de armazenamento ou sistema de arquivos, tornando-o acessível e anexando-o a uma estrutura de diretório existente. O comando umount 'desmonta' um sistema de arquivos montado, informando ao sistema para concluir qualquer operação pendente de leitura ou gravação e desanexando-o com segurança. Última modificação: 2025-01-22 17:01

Arquivo csv como um. sav arquivo basta abrir o. arquivo csv no SPSS, em seguida, vá para Salvar como no menu Arquivo e ele selecionará automaticamente. salvar como o tipo de arquivo padrão. Última modificação: 2025-01-22 17:01

Clique em 'Configurações do dispositivo' no painel 'Selecionar uma tarefa' e, em seguida, clique na guia 'Criar perfis'. Clique no ícone 'GPU' e, em seguida, clique no controle deslizante 'Resfriamento' e deslize-o para um valor entre zero e 100%. O ventilador diminui ou aumenta automaticamente, dependendo da configuração. Última modificação: 2025-01-22 17:01

Um sistema de recomendação, ou um sistema de recomendação (às vezes substituindo 'sistema' por um sinônimo como plataforma ou motor), é uma subclasse de sistema de filtragem de informações que busca prever a 'classificação' ou 'preferência' que um usuário daria a um item . Eles são usados principalmente em aplicações comerciais. Última modificação: 2025-01-22 17:01

Como Kotaku relatou anteriormente, o salário médio dos animadores no Japão é chocantemente baixo. De acordo com uma pesquisa da Japan Animation Creators Association com 759 animadores, a renda média anual é de 1,1 milhão de ienes (US $ 9.648). Última modificação: 2025-01-22 17:01

Seu plano de migração do Office 365 em cinco etapas [white paper gratuito] Etapa 1 do seu plano de migração do Office 365: descoberta e avaliação. Etapa 2 do seu plano de migração do Office 365: planejamento estratégico. Etapa 3 do seu plano de migração do Office 365: Migração piloto. Etapa 4 do seu plano de migração do Office 365: Migrar. Última modificação: 2025-01-22 17:01

A maneira mais simples de começar a fazer sites com Java é usar JSP. JSP significa Java Server Pages e permite incorporar HTML em arquivos de código Java para a criação dinâmica de páginas. Para compilar e servir JSPs, você precisará de um Servlet Container, que é basicamente um servidor web que executa classes Java. Última modificação: 2025-01-22 17:01

O aumento da velocidade da CPU pode ser perigoso para o seu computador, então nunca é algo que você deve fazer por capricho. Seu computador e seu sistema de resfriamento são projetados para executar a CPU em limites específicos. O aumento da velocidade da CPU, também conhecido como overclocking, também aumenta a quantidade de calor que gera. Última modificação: 2025-01-22 17:01

Para ajudá-lo a começar, preparamos um tutorial passo a passo para construir seu próprio modelo de análise de sentimento: Escolha um tipo de modelo. Decida que tipo de classificação você gostaria de fazer. Importe seus dados do Twitter. Pesquise por tweets. Dados de tag para treinar seu classificador. Teste seu classificador. Coloque o modelo para funcionar. Última modificação: 2025-01-22 17:01

Na maioria dos casos, você ainda pode compartilhar um GIF salvando-o no rolo da câmera e enviando-o como um vídeo. Tudo o que você precisa fazer é manter pressionado o GIF e deslizar na parte inferior até a opção 'Salvar vídeo'. Você deve ver isso imediatamente no rolo da câmera. Última modificação: 2025-01-22 17:01

Um tamanho de lote de 128 amostras é usado e cada período de treinamento envolve 5.851 / 128 ou cerca de 45 lotes de amostras reais e falsas e atualizações do modelo. O modelo é, portanto, treinado para 10 épocas de 45 lotes ou 450 iterações. Última modificação: 2025-01-22 17:01

Este serviço da web pode fornecer informações sobre a data de fabricação do seu Mac. Você acabou de inserir seu número de série. Você pode encontrar o número de série acessando o menu Apple> Sobre este Mac. O número de série é a parte inferior da lista. Última modificação: 2025-01-22 17:01

Siga um destes procedimentos: Escolha Selecionar> Tudo para selecionar todos os pixels na camada e escolha Editar> Copiar. Arraste o nome da camada do painel Camadas da imagem de origem para a imagem de destino. Use a ferramenta Mover (seção Selecionar da caixa de ferramentas) para arrastar a camada da imagem de origem para a imagem de destino. Última modificação: 2025-01-22 17:01

Os dados do computador são informações processadas ou armazenadas por um computador. Essas informações podem ser na forma de documentos de texto, imagens, clipes de áudio, programas de software ou outros tipos de dados. Os dados do computador podem ser processados pela CPU do computador e são armazenados em arquivos e pastas no disco rígido do computador. Última modificação: 2025-01-22 17:01

Vá para as configurações do dispositivo e escolha sistema> Idioma e entrada> Teclado Samsung> Selecionar idioma de entrada. Agora, role para baixo e encontre o idioma de entrada que deseja instalar. Por exemplo, aqui, quero instalar o idioma persa no meu dispositivo de teclado. Quando terminar, basta marcar o idioma. Última modificação: 2025-01-22 17:01

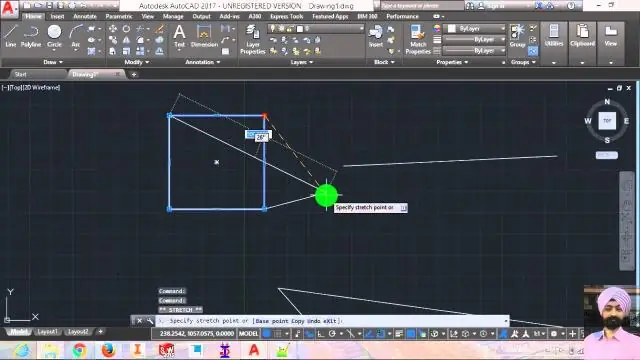

Visão geral da interface do AutoCAD. Armazene comandos que você acessa com frequência no AutoCAD. Por padrão, você pode acessar Novo, Abrir, Salvar, Plotar, Desfazer e Refazer na barra de ferramentas Acesso rápido. Adicione comandos à barra de ferramentas de acesso rápido usando os menus de atalho de todos os comandos na faixa de opções, navegador de menus e barras de ferramentas. Última modificação: 2025-01-22 17:01

Para criar uma variável, clique no ícone Criar Variável na barra de fórmulas para exibir o editor de variáveis. Insira o nome da Variável, Qualificação - Dimensão, Medida e Detalhe. Se você selecionar Detalhe, ele abre um novo campo - Dimensão associada. Última modificação: 2025-01-22 17:01

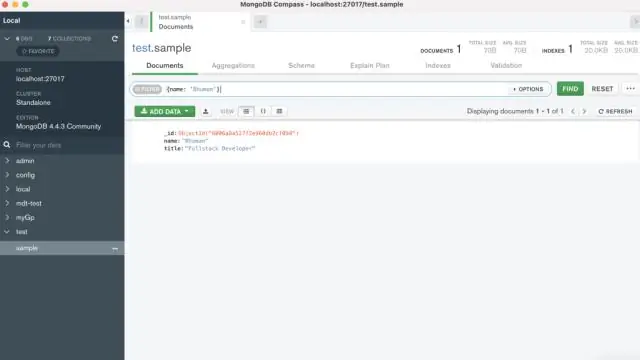

Visão geral. Cada instância do mongod tem seu próprio banco de dados local, que armazena os dados usados no processo de replicação e outros dados específicos da instância. O banco de dados local é invisível para replicação: coleções no banco de dados local não são replicadas. Última modificação: 2025-01-22 17:01

RESPOSTA: É usado para algumas infestações graves e generalizadas de cupins de madeira seca, mesmo assim, existem outros métodos que podem ser usados, dependendo da extensão da infestação. SE for necessário fazer uma cobertura, isso é fumigação. Você precisará sair de casa. Existem itens que podem ficar; outros precisam ser selados. Última modificação: 2025-01-22 17:01

Tutorial do Photoshop: Descobrindo o painel Ferramentas no Photoshop CS6 Ferramentas do Photoshop para Seleção, Recorte e Medição Nome da ferramenta Usar Laço (L) Faz seleções à mão livre, poligonais (de bordas retas) e magnéticas. Seleção rápida (W) Faça seleções pintando. Recortar (C) Recorta uma imagem. Última modificação: 2025-01-22 17:01

Acesso privilegiado significa acesso ao computador com direitos de acesso mais elevados, geralmente acesso root, acesso de administrador ou acesso a contas de serviço. Às vezes, qualquer acesso à linha de comando em um servidor é considerado acesso privilegiado, já que a maioria dos usuários corporativos só tem permissão para usar aplicativos por meio de sua interface de usuário. Última modificação: 2025-01-22 17:01