Em JavaScript, existem quatro métodos a serem usados para criar um objeto: Literais de objeto. Novo operador ou construtor. Objeto. método de criação. Classe. Última modificação: 2025-01-22 17:01

Desligue o painel de visualização Para desabilitar o painel de visualização, basta clicar nele uma vez. Além disso, você pode usar o atalho Alt + P. Observação. Se você usa o Windows 7, encontre o grupo Organizar, abra o menu de contexto Layout e clique em Painel de visualização. Última modificação: 2025-01-22 17:01

Embora as pessoas não consigam realmente ler essas 105.000 palavras todos os dias, este é o número real estimado para atingir os olhos e ouvidos humanos todos os dias. Depois de adicionar fotos, vídeos, jogos, etc., atingimos o volume de 34Gigabytes de informações por dia em média. Última modificação: 2025-01-22 17:01

Os serviços de TI gerenciados são uma solução fornecida por um provedor de serviços de TI que combina suporte de TI ilimitado e de taxa fixa por uma taxa fixa mensal com o monitoramento proativo de estações de trabalho e infraestrutura de TI. Em termos simples, os serviços gerenciados colocam o foco de volta na firma de TI. Última modificação: 2025-01-22 17:01

AS2 (Aplicabilidade 2) é uma especificação sobre como transportar dados estruturados business-to-business com segurança e confiabilidade pela Internet. A segurança é alcançada usando certificados digitais e criptografia. Última modificação: 2025-01-22 17:01

Aqui estão algumas maneiras de manter suas baterias de íon de lítio saudáveis. 1: Mantenha suas baterias em temperatura ambiente. 2: Pense em comprar uma bateria de íon de lítio de alta capacidade, em vez de carregar uma sobressalente. 3: Permitir descargas parciais e evitar as completas (geralmente) 4: Evitar descarregar completamente as baterias de íon-lítio. Última modificação: 2025-01-22 17:01

Alterar locais de download No seu computador, abra o Chrome. No canto superior direito, clique em Mais configurações. Na parte inferior, clique em Avançado. Na seção 'Downloads', ajuste as configurações de download: Para alterar o local de download padrão, clique em Alterar e selecione onde deseja que seus arquivos sejam salvos. Última modificação: 2025-01-22 17:01

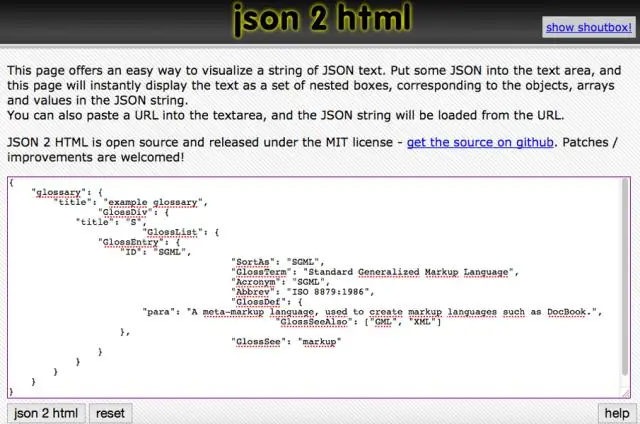

Propósito. Você pode mapear os tipos de dados de seu modelo de negócios em JSON usando os exemplos. Um objeto JSON é uma coleção não ordenada de nomes e valores. Uma matriz JSON é uma sequência ordenada de valores. Um valor pode ser uma string, um número, um booleano, um nulo, um objeto ou uma matriz. Última modificação: 2025-01-22 17:01

Por padrão, os arquivos OST são colocados em qualquer um dos seguintes locais. unidade: Usuários AppDataLocalMicrosoftOutlook. drive: Documents and Settings Local SettingsApplication DataMicrosoftOutlook. Última modificação: 2025-01-22 17:01

Universidade Chhatrapati Shahu Ji Maharaj, Kanpur. O conselho de desenvolvimento da faculdade tem trabalhado no campus da Universidade desde 1981 e foi devidamente aprovado pela Comissão de Bolsas da Universidade. Última modificação: 2025-01-22 17:01

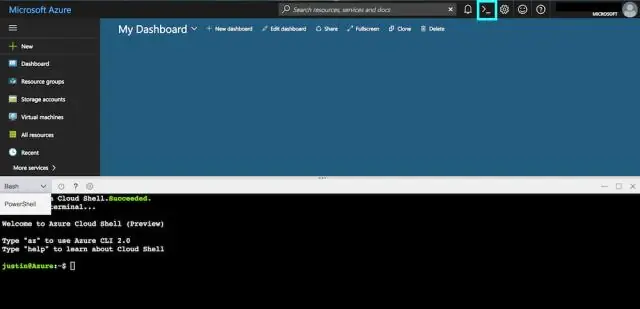

Você pode usar o Cloud Shell diretamente da documentação hospedada em docs.microsoft.com. Ele está integrado na documentação do Microsoft Learn, Azure PowerShell e CLI do Azure - clique no botão 'Experimentar' em um trecho de código para abrir a experiência de shell imersiva. Última modificação: 2025-01-22 17:01

As funções de middleware são funções que têm acesso ao objeto de solicitação (req), ao objeto de resposta (res) e à próxima função no ciclo de solicitação-resposta do aplicativo. A próxima função é uma função no roteador Express que, quando chamada, executa o middleware que sucede o middleware atual. Última modificação: 2025-01-22 17:01

VÍDEO Além disso, como você desativa um mod no Minecraft? Vá para mC, clique em " Modificações "e clique no mod você quer desabilitar e clique no desabilitar botão:) você pode apenas retirar a mod de Minecraft Mods Pasta.. Última modificação: 2025-01-22 17:01

SYSDATE retorna a data e hora atuais definidas para o sistema operacional no qual o banco de dados reside. O tipo de dados do valor retornado é DATE e o formato retornado depende do valor do parâmetro de inicialização NLS_DATE_FORMAT. A função não requer argumentos. Última modificação: 2025-01-22 17:01

Resposta: O processador Intel i5 é mais rápido e poderoso do que o Intel i3. Portanto, atualizar de um i3 para um i5 é uma boa maneira de melhorar o desempenho. Infelizmente, existem vários fatores que podem tornar impossível a atualização de um i3 para um i5. O processador pode ser integrado na placa-mãe. Última modificação: 2025-01-22 17:01

A transferência de estado representacional (REST) é um estilo de arquitetura de software que define um conjunto de restrições a ser usado para criar serviços da web. Em um serviço da Web RESTful, as solicitações feitas ao URI de um recurso obterão uma resposta com uma carga formatada em HTML, XML, JSON ou algum outro formato. Última modificação: 2025-01-22 17:01

As 7 técnicas de mineração de dados mais importantes Padrões de rastreamento. Uma das técnicas mais básicas de mineração de dados é aprender a reconhecer padrões em seus conjuntos de dados. Classificação. Associação. Detecção de outlier. Clustering. Regressão. Predição. Última modificação: 2025-01-22 17:01

SPNEGO. Por causa disso, a SPNEGO vem ao resgate. Significa Mecanismo de Negociação GSS-API Simples e Protegido, que fornece um mecanismo para estender um ambiente de logon único baseado em Kerberos para aplicativos da web. O aplicativo então solicita um tíquete de serviço do KDC, por exemplo, um Active Directory. Última modificação: 2025-01-22 17:01

Esse é o caso do corte de subida - ele pratica passar uma fresadora de mão em um movimento no sentido horário ao redor da borda de uma peça de trabalho. Conforme mostrado abaixo, quando você alimenta uma tupia na direção 'típica' (sentido anti-horário), as arestas de corte da broca levantam o grão da peça de trabalho. Última modificação: 2025-01-22 17:01

Configurando o ant build para Java Workspace no Eclipse Abra o projeto Java no Eclipse. Clique com o botão direito no projeto. Vá para Exportar. Na seção Geral, selecione os arquivos de construção Ant e clique em 'Avançar' Selecione o projeto que deseja construir, desmarque 'Criar destino para compilar o projeto usando o compilador Eclipse' e clique em 'Concluir'. Última modificação: 2025-01-22 17:01

VÍDEO Então, quanto tempo demoram os relatórios de rastreamento de mensagens? Quando você executa um rastreamento de mensagem para mensagens naquela estão com menos de 7 dias, o mensagens deveriam aparecer dentro de 5 a 30 minutos.. Última modificação: 2025-01-22 17:01

Teoria. Em termos gerais, a teoria da comunicação tenta explicar a produção de informação, como essa informação é transmitida, os métodos usados para transmiti-la e como o significado é criado e compartilhado. Última modificação: 2025-01-22 17:01

Excluir uma aula Clique na guia “Minhas aulas” no canto superior direito. Selecione a classe que deseja excluir. Clique no botão “Opções de aula” no lado direito da sua aula, e uma janela pop-up aparecerá. Clique no botão vermelho “Excluir aula” na parte inferior da janela. Última modificação: 2025-01-22 17:01

Hadoop e seus frameworks são escritos em Java, e Java é obrigatório para o desenvolvedor Hadoop. Você não pode aprender Hadoop sem ter noções básicas de Java. Conhecimento básico de Java é bom para começar seu aprendizado. Última modificação: 2025-01-22 17:01

Portanto, para que tenha significado, dizemos que significa cópia de cortesia. Claro que pode fazer mais sentido se simplesmente mudarmos a abreviatura para algo como cp para 'cópia fornecida' ou cf para 'cópia fornecida' ou ct para 'copiar para' ou talvez apenas escrevêssemos a palavra copiar. Última modificação: 2025-01-22 17:01

As varreduras de Natal derivam seus nomes do conjunto de sinalizadores que são ativados em um pacote. Essas varreduras são projetadas para manipular os sinalizadores PSH, URG e FIN do cabeçalho TCP. Em outras palavras, a varredura de Natal para identificar portas de escuta em um sistema de destino enviará um pacote específico. Última modificação: 2025-01-22 17:01

Os documentos técnicos são predominantemente inseridos-fontes definidas. As escolhas populares são Palatino, Sabon, Minion, Caslon, Cambria e Garamond (ou fontes relacionadas a essas). Entre as fontes sem serifa, Helvetica e Calibri são frequentemente utilizadas. Última modificação: 2025-01-22 17:01

# 228b22 Informações de cor Em um espaço de cor RGB, hex # 228b22 (também conhecido como verde floresta) é composto por 13,3% de vermelho, 54,5% de verde e 13,3% de azul. Enquanto em um espaço de cor CMYK, é composto de 75,5% ciano, 0% magenta, 75,5% amarelo e 45,5% preto. Última modificação: 2025-01-22 17:01

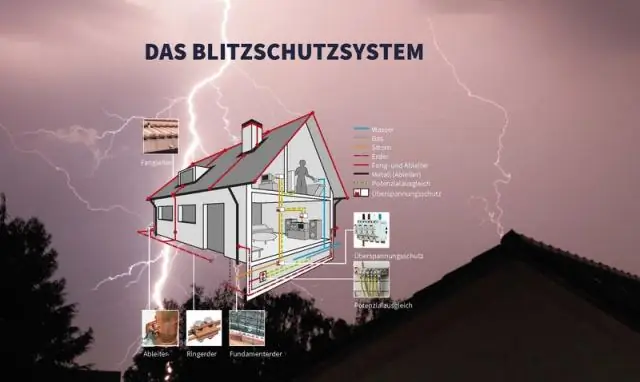

Devido à incapacidade dos protetores de surto de plug-in de proteger toda a casa, é altamente recomendável investir em proteção contra surtos de toda a casa. Esses dispositivos de proteção são instalados diretamente na caixa do disjuntor para proteger cada circuito em sua casa, incluindo dados, telefone e linhas de cabo. Última modificação: 2025-01-22 17:01

Alterando a versão local do TypeScript Abra o projeto no VS Code. Instale a versão do TypeScript desejada localmente, por exemplo npm install --save-dev typescript@2.0.5. Abra as configurações do espaço de trabalho do código VS (F1> Abrir configurações do espaço de trabalho) Atualizar / inserir 'typescript.tsdk': './node_modules/typescript/lib'. Última modificação: 2025-01-22 17:01

Namespace Mvc Contém classes e interfaces que oferecem suporte ao padrão MVC para aplicativos da Web ASP.NET. Este namespace inclui classes que representam controladores, fábricas de controladores, resultados de ações, visualizações, visualizações parciais e vinculadores de modelo. Sistema. Última modificação: 2025-01-22 17:01

Existem várias maneiras de projetar uma rede com uma DMZ. O segundo firewall, ou interno, permite apenas o tráfego da DMZ para a rede interna. Isso é considerado mais seguro porque dois dispositivos precisariam ser comprometidos antes que um invasor pudesse acessar a LAN interna. Última modificação: 2025-01-22 17:01

Como mencionei antes, a principal diferença entre um plano de “Hospedagem WordPress” e um plano padrão de “Hospedagem na Web” para a empresa de hospedagem é que eles sabem o que será executado em um servidor específico. Como eles sabem o que estará em execução, eles podem configurar o servidor e alocar recursos especificamente para o WordPress. Última modificação: 2025-01-22 17:01

Toque e segure qualquer espaço em branco na tela inicial. Toque em WIDGETS. Selecione um aplicativo e arraste-o para a tela inicial. O ícone do aplicativo foi adicionado com sucesso. Toque em WIDGETS Toque e segure o ícone a ser excluído na tela inicial. Arraste o ícone para cima. Pare na área Remover. Depois que o ícone ficar cinza, solte para excluí-lo da tela inicial. Última modificação: 2025-01-22 17:01

O bloco se conecta fisicamente a qualquer item e emparelha com um dispositivo iOS ou Android via Bluetooth para monitorar sua localização. Uma vez ativado, os usuários podem fazer ping em um rastreador de Tile remotamente para encontrar um par de chaves perdidas, por exemplo, ou localizar uma carteira perdida com o recurso exclusivo de localização de comunidade de crowdsourcing do Tile. Última modificação: 2025-01-22 17:01

O Insignia Flex 10.1 NS-P10A7100 (32 GB) é um tablet maior com uma tela de 10 polegadas. O tablet possui um processador Intel Atom com 4 núcleos. Ele roda no sistema operacional Android 6. Possui 1 GB de memória e está disponível com armazenamento de 32 GB. Você pode adicionar um cartão de memória microSD para mais armazenamento. Última modificação: 2025-01-22 17:01

Por um lado, as intimações só podem ser entregues por xerifes, policiais, deputados, escrivães ou servidores de processo. Outros adultos com mais de 18 anos podem apresentar uma intimação se não estiverem envolvidos no caso e desde que tenham uma ordem escrita do tribunal dando-lhes permissão. Última modificação: 2025-01-22 17:01

1 Resposta clone seu projeto GitHub. cd nesse clone local. faça um git --work-tree = / path / to / unzip / project diff para verificar se seu zip tem alguma diferença com a versão clonada do hub git: se tiver, git add e commit. retome o trabalho com o clone local (que é um repositório git). Última modificação: 2025-01-22 17:01

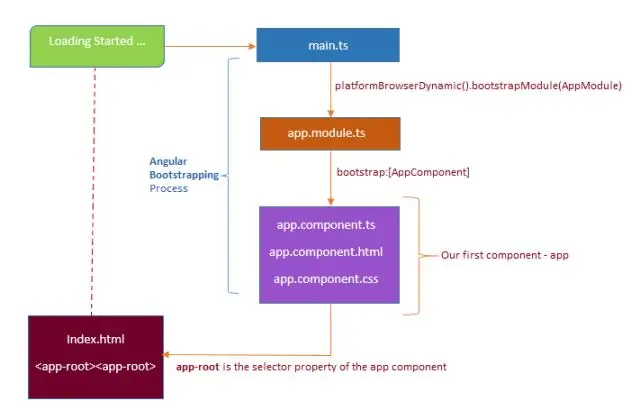

Bootstrapping é uma técnica para inicializar ou carregar nosso aplicativo Angular. vamos percorrer nosso código criado em Criar seu primeiro novo projeto Angular e ver o que acontece em cada estágio e como nosso AppComponent é carregado e exibe "o aplicativo funciona!". Última modificação: 2025-01-22 17:01

Os protetores contra surtos de fato protegerão os computadores e outros dispositivos eletrônicos de picos de energia e na maioria dos quedas de raios distantes, mas eles não podem evitar que um raio direto cause danos aos dispositivos conectados. Última modificação: 2025-01-22 17:01