As primeiras baterias de íon-lítio não eram compatíveis com as versões anteriores das ferramentas de bateria Nicad, mas isso mudou com o tempo. Três das principais empresas de ferramentas - DeWalt, Hitachi e Ridgid - agora fabricam baterias de 18 volts que são compatíveis com versões anteriores e posteriores. Última modificação: 2025-01-22 17:01

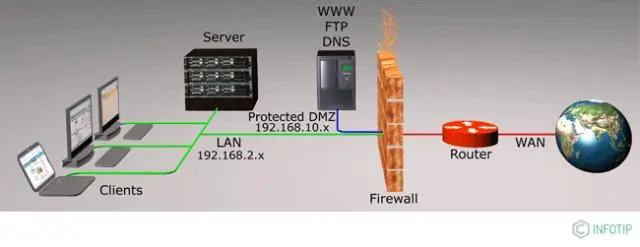

Das três áreas de segurança do roteador, segurança física, proteção do roteador e segurança do sistema operacional, a segurança física envolve a localização do roteador em uma sala segura acessível apenas a pessoal autorizado que pode executar a recuperação de senha. Última modificação: 2025-01-22 17:01

Clique em Desenhar> Girar e clique em uma rotação. Gire 90 ° para a direita para girar a imagem selecionada 90 graus no sentido horário. Gire para a esquerda 90 ° para girar a imagem selecionada no sentido anti-horário em 90 graus. Flip Horizontal para criar uma imagem espelhada horizontal da imagem selecionada. Última modificação: 2025-01-22 17:01

Todos os objetos embutidos imutáveis do Python são hashable, enquanto nenhum container mutável (como listas ou dicionários) é. Objetos que são instâncias de classes definidas pelo usuário são hashable por padrão; todos eles se comparam desiguais, e seu valor de hash é seu id (). Última modificação: 2025-01-22 17:01

NET USER Comando para verificar os detalhes de expiração da senha Vá para o menu Iniciar ou para a barra de Pesquisa. Digite “CMD” ou “Prompt de comando” e pressione Enter para abrir a janela do prompt de comando. Na janela do Prompt de Comando, digite o comando listado abaixo e pressione Enter para exibir os detalhes da conta do usuário. Última modificação: 2025-01-22 17:01

Você pode gravar cerca de 90 minutos de vídeo 1080p (1.080 x 1.920) “Full HD” em um cartão de memória de 32GBSD. Se você reduzir a resolução para 720p (720 x 1.280) “HD Ready”, você chegará perto de 200 minutos de tempo de gravação em um cartão de 32 GB. Última modificação: 2025-01-22 17:01

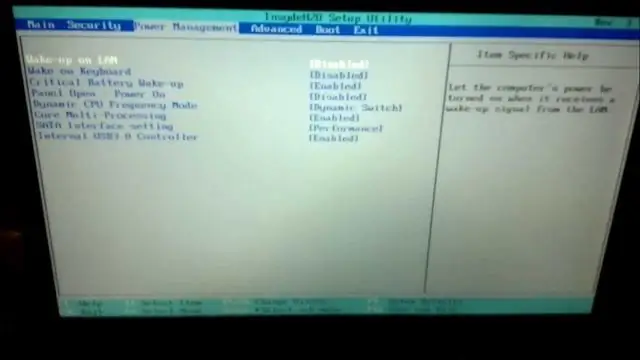

Pressione a tecla F2 repetidamente assim que o laptop Toshiba começar a inicializar até que a tela do menu BIOS apareça. Desligue o seu notebook Toshiba. Ligue o computador. Pressione imediatamente a tecla Esc na inicialização. Pressione a tecla F1 para entrar no BIOS. Última modificação: 2025-01-22 17:01

Cloudera DataFlow (Ambari) - anteriormente Hortonworks DataFlow (HDF) - é uma plataforma de análise de streaming em tempo real escalonável que ingere, seleciona e analisa dados para insights importantes e inteligência acionável imediata. Última modificação: 2025-01-22 17:01

Como remover a proteção contra gravação do pen drive Lexar USB? Digite regedit na janela Executar. Navegue até a seguinte subchave e encontre a chave WriteProtect no painel direito. Clique duas vezes na chave WriteProtect e altere o valor para 0. Tente adicionar novos itens à unidade flash ou remover itens desta unidade. Última modificação: 2025-01-22 17:01

PrimeNG é uma coleção de ricos componentes de IU para Angular. Modelos de aplicativos CLI nativos Angular altamente personalizáveis profissionalmente projetados para você começar imediatamente. Última modificação: 2025-01-22 17:01

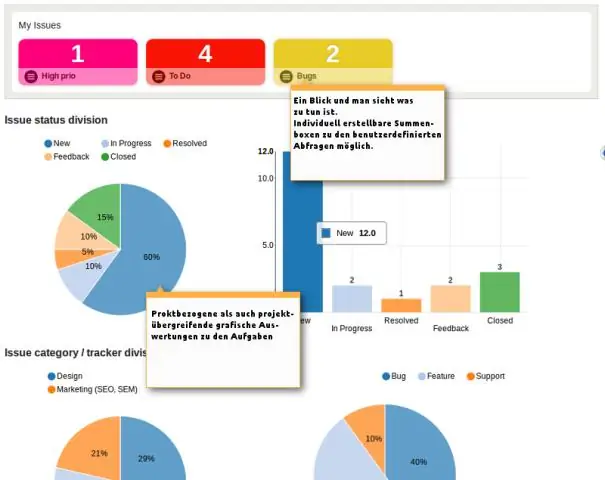

Algumas das vantagens da representação gráfica são: Torna os dados mais fáceis de entender. Isso economiza tempo. Isso torna a comparação de dados mais eficiente. Última modificação: 2025-01-22 17:01

A 'seleção' é a declaração 'if then else', e a iteração é satisfeita por uma série de declarações, como o 'while', 'do' e o 'for', enquanto a declaração do tipo de caso é satisfeita por a instrução 'switch'. Pseudocódigo é uma linguagem artificial e informal que ajuda os programadores a desenvolver algoritmos. Última modificação: 2025-01-22 17:01

O que é o pacote ATK? Este pacote instala o software ATK Hotkey Driver e outros drivers ASUS e software com vários modelos de laptop. É pré-instalado com novos laptops e necessário para executar várias funcionalidades opcionais. É um conjunto de utilitários que habilitarão as funções do botão Fn do seu teclado. Última modificação: 2025-01-22 17:01

Para desligar o desvio do correio de voz: envie VM OFF para 150. Última modificação: 2025-01-22 17:01

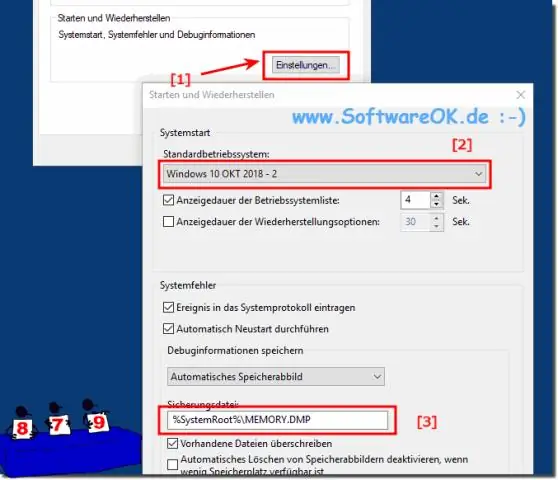

Exclua-os .. arquivo mdmp são despejos de memória, de quando o SQL tem violações de acesso ou outros erros semelhantes. Se você os estiver recebendo atualmente, ligue para o suporte ao cliente da MS. Última modificação: 2025-01-22 17:01

Por US $ 20.000 ao ano, planejadores de transporte e outros podem acessar o Strava Metro, que oferece uma visão sem precedentes de onde e como as pessoas estão pedalando. Pode dizer-lhes onde aceleram e desaceleram, por exemplo, ou onde podem ficar na rua ou passear na faixa de pedestres. Última modificação: 2025-01-22 17:01

Um carrinho de compras é um software usado no comércio eletrônico para ajudar os visitantes a fazer compras online. Área do site que é acessada pelo comerciante para gerenciar a loja online. Última modificação: 2025-01-22 17:01

DB SL. Nível de sensação de decibéis. O número de decibéis acima de outro limite. Veja o tutorial para entender o reflexo acústico. Última modificação: 2025-01-22 17:01

Índice Etapa 1: Meça sua janela. Etapa 2: use as tiras de filtro para determinar o layout. Etapa 3: Meça as persianas. Etapa 4: prenda as tiras de preenchimento. Etapa 5: montar persianas. Etapa 6: verifique o alinhamento e ajuste. Etapa 7: marque a colocação do hardware. Etapa 8: Medir e pré-perfurar os furos. Última modificação: 2025-01-22 17:01

RGB de 16 bits Utiliza uma paleta de cores de 32 × 64 × 32 = 65.536 cores. Normalmente, existem 5 bits alocados para os componentes de cor vermelha e azul (32 níveis cada) e 6 bits para o componente verde (64 níveis), devido à maior sensibilidade do olho humano comum a esta cor. Última modificação: 2025-01-22 17:01

O Gemfile é onde você especifica quais joias deseja usar e permite que você especifique quais versões. O Gemfile. O arquivo de bloqueio é onde o Bundler registra as versões exatas que foram instaladas. Desta forma, quando a mesma biblioteca / projeto é carregado em outra máquina, executando a instalação do pacote irá olhar para o Gemfile. Última modificação: 2025-01-22 17:01

Uma notificação push é uma mensagem que aparece em um dispositivo móvel. Os editores de aplicativos podem enviá-los a qualquer momento; os usuários não precisam estar no aplicativo ou usando seus dispositivos para recebê-los. Notificações push parecem mensagens de texto SMS e alertas móveis, mas só alcançam usuários que instalaram seu aplicativo. Última modificação: 2025-01-22 17:01

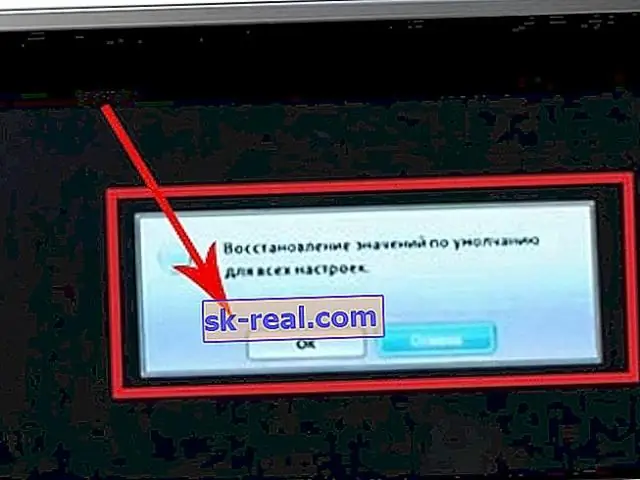

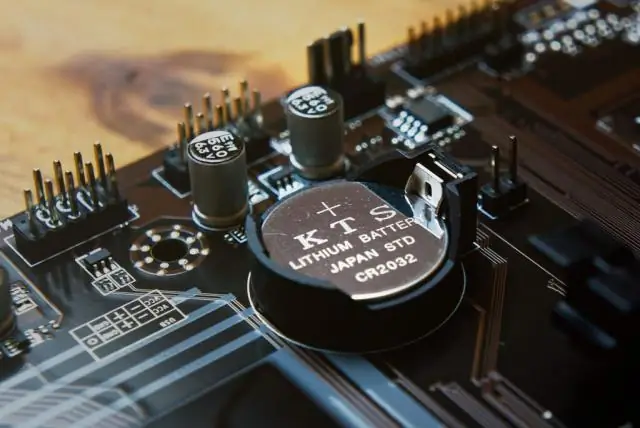

CMOS (abreviação de semicondutor de óxido de metal complementar) é o termo geralmente usado para descrever a pequena quantidade de memória na placa-mãe de um computador que armazena as configurações de BIO. Algumas dessas configurações do BIOS incluem hora e data do sistema, bem como configurações de hardware. Última modificação: 2025-01-22 17:01

Em vez disso, as memórias são reconstruídas de muitas maneiras diferentes depois que os eventos acontecem, o que significa que podem ser distorcidas por vários fatores. Esses fatores incluem esquemas, amnésia de origem, o efeito de desinformação, o viés retrospectivo, o efeito de excesso de confiança e confabulação. Última modificação: 2025-01-22 17:01

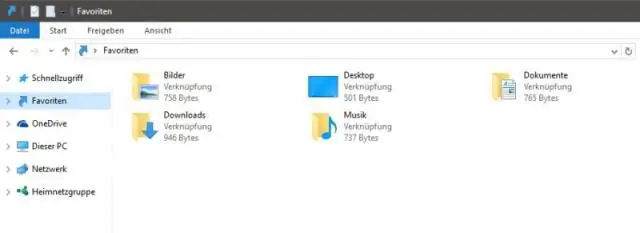

Os favoritos são uma série de atalhos exibidos no painel de navegação esquerdo do Windows / FileExplorer, na seção chamada Favoritos. Eles são sempre encontrados no lado superior esquerdo da janela e podem ser acessados facilmente ao trabalhar com o Windows / FileExplorer. Última modificação: 2025-01-22 17:01

Um banco de dados da Web é um aplicativo de banco de dados projetado para ser gerenciado e acessado por meio da Internet. Os operadores de site podem gerenciar essa coleção de dados e apresentar resultados analíticos com base nos dados do aplicativo de banco de dados da Web. Bancos de dados da web podem organizar dados pessoais ou comerciais. Última modificação: 2025-01-22 17:01

A maneira como um foguete de água funciona é enchendo-o parcialmente com água e pressurizando o interior com ar. Quando o bocal inferior é aberto, a pressão do ar interno força a água para fora deste bocal em alta velocidade, fazendo com que o foguete atire direto para cima em alta velocidade. Última modificação: 2025-01-22 17:01

Interatividade. Multimídia é o conteúdo que usa uma combinação de diferentes formas de conteúdo, como texto, áudio, imagens, animações, vídeo e conteúdo interativo. A multimídia contrasta com a mídia que usa apenas telas rudimentares de computador, como somente texto ou formas tradicionais de material impresso ou produzido à mão. Última modificação: 2025-01-22 17:01

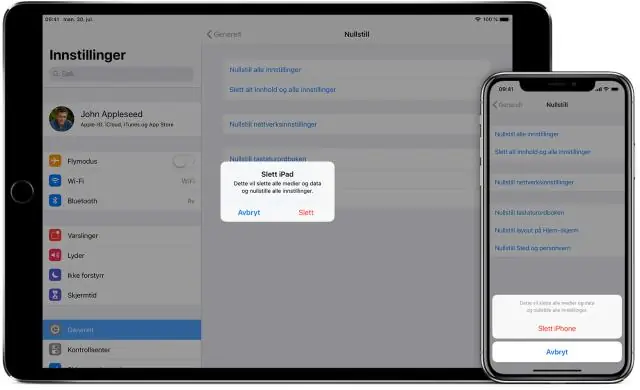

Como conectar um smartphone à TV sem fio? Vá para Configurações> Procurar opção de espelhamento de tela / Tela / Tela sem fio em seu telefone. Ao clicar na opção acima, seu celular identifica a TV ou dongle habilitado para Miracast e o exibe na tela. Toque no nome para iniciar a conexão. Para parar de espelhar, toque em Desconectar. Última modificação: 2025-01-22 17:01

Existem três tipos principais de estudos de caso: casos-chave, casos atípicos e casos de conhecimento local. Os casos-chave são aqueles que são escolhidos porque o pesquisador tem um interesse particular nele ou pelas circunstâncias que o cercam. Última modificação: 2025-01-22 17:01

Para desinstalar o MongoDB no Mac OS X, você deve executar os seguintes comandos para remover o mongodb da inicialização / inicialização e desinstalá-lo usando o Homebrew: launchctl list | grep mongo. launchctl remove homebrew.mxcl.mongodb. pkill -f mongod. cerveja desinstalação mongodb. Última modificação: 2025-06-01 05:06

Os serviços fornecidos pela Internet são usados para interação, negócios, marketing, download de arquivos, envio de dados, etc. Vários serviços da Internet são ElectronicMail, World Wide Web (WWW), File Transfer Protocol (FTP), ChatRooms, lista de mala direta, Instant Messaging, Chat e grupos de notícias. Última modificação: 2025-01-22 17:01

Copiar e colar planilhas entre pastas de trabalho Abra uma pasta de trabalho e clique no botão Tira de filme na barra de status. Selecione as miniaturas das planilhas que deseja copiar, clique com o botão direito do mouse (clique com a tecla Control pressionada no Mac) e selecione Copiar. Abra a pasta de trabalho de destino ou crie uma nova pasta de trabalho. Salve as alterações. Última modificação: 2025-01-22 17:01

Android (Jellybean) - Limpando senhas salvas e FormData Inicie seu navegador, geralmente o Chrome. Abra o Menu e selecione Configurações. Selecione Privacidade. Selecione Limpar dados de navegação. Marque Limpar senhas salvas e Limpar autofilldata e, em seguida, escolha Limpar. Última modificação: 2025-01-22 17:01

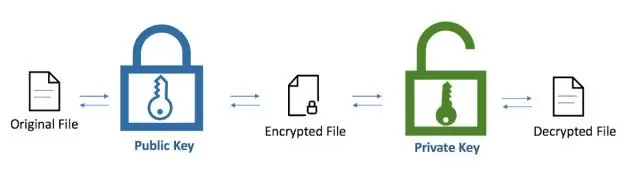

Quando alguém envia criptomoedas para você através do Blockchain, eles estão na verdade enviando para uma versão em hash do que é conhecido como “Chave Pública”. Há outra chave que está oculta para eles, que é conhecida como “Chave Privada”. Esta chave privada é usada para derivar a chave pública. Última modificação: 2025-01-22 17:01

Quanto tempo podem durar as conexões SharkBite? As conexões SharkBite e o tubo PEX têm garantia de 25 anos contra qualquer defeito do fabricante, desde que o item tenha sido instalado de acordo com as instruções de instalação e esteja em conformidade com o código local. Última modificação: 2025-01-22 17:01

Os dados da tarefa são os dados que a tarefa requer para sua conclusão. Você pode adicionar dados a uma tarefa diretamente, ou podem ser fornecidos nos dados do pedido ou herdados de uma tarefa diferente. Você pode modelar os dados da tarefa de várias maneiras usando a guia Dados da Tarefa do editor de Tarefas. Última modificação: 2025-01-22 17:01

Os promotores do Gabinete do Procurador do Estado da Flórida dizem, resumidamente, que ler o e-mail de outra pessoa sem seu consentimento é, de fato, ilegal. Mas, de acordo com a lei federal e floridal, simplesmente acessar e-mail armazenado sem permissão só é considerado uma contravenção, punível com um ano ou menos de prisão. Última modificação: 2025-01-22 17:01

Para conectar sua instância de banco de dados e sua instância EC2 pela Internet pública, faça o seguinte: Certifique-se de que a instância EC2 está em uma sub-rede pública no VPC. Certifique-se de que a instância RDS DB foi marcada como acessível publicamente. Uma observação sobre ACLs de rede aqui. Última modificação: 2025-01-22 17:01

Existem vários esmaltes crepitantes que você pode comprar com um preço que varia de US $ 10 a US $ 25 + dólares, mas tudo o que você realmente precisa é de um frasco de cola. Elmer's regular ou Wood Glue irão funcionar. Esta é a única técnica que utilizo para fazer tinta crepitante, funciona sempre sem falhas. Minha maneira favorita de fazer isso é com tinta de giz. Última modificação: 2025-01-22 17:01