O melhor buffer de ferramentas de gerenciamento de mídia social para agendamento direto de mídia social. Hootsuite para agendamento, monitoramento e análise de mídia social tudo-em-um. Sprout Social para gerenciamento de mídia social baseado em equipe. Iconosquare para gerenciar contas de negócios no Instagram. Enviável para geração de leads. Última modificação: 2025-01-22 17:01

Tanto o gatilho quanto o procedimento executam uma tarefa específica em sua execução. A diferença fundamental entre Trigger e Procedure é que o Trigger é executado automaticamente nas ocorrências de um evento, enquanto o Procedure é executado quando é explicitamente invocado. Última modificação: 2025-01-22 17:01

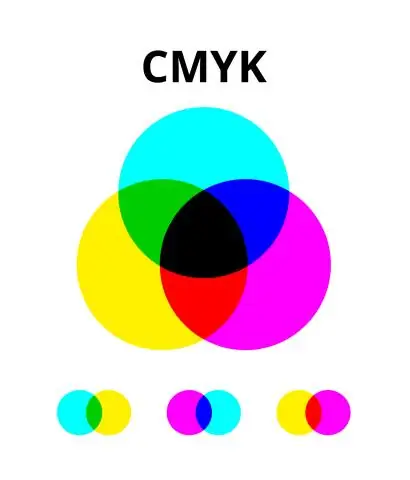

Perfis de cores CMYK. Para que as cores sejam traduzidas da tela do computador para uma impressora corretamente, seu documento deve ser projetado no que é conhecido como esquema de cores CMYK. CMYK significa ciano, magenta, amarelo e preto-chave) - as quatro tintas usadas na impressão em cores. Última modificação: 2025-01-22 17:01

2 Respostas Clique com o botão direito do mouse em uma área vazia do Designer de modelo de dados de entidade. Clique na opção Atualizar modelo do banco de dados. Agora você saiu com o Update Wizard, que tem 3 opções para adicionar, atualizar e excluir tabelas. clique na opção Adicionar. Escolha as tabelas de destino clicando nas caixas de seleção que apontam para o nome da tabela. Última modificação: 2025-01-22 17:01

Inicie o navegador Google Chrome e navegue até a página que contém um download do vídeo que você deseja salvar no disco rígido do seu computador. Clique no link para fazer o download do vídeo. Depois de clicar no link, uma barra de ferramentas aparece na parte inferior do navegador. Esta barra de ferramentas exibe o andamento do download. Última modificação: 2025-01-22 17:01

Os dados que estão presentes no Armazenamento em Bloco Eletrônico podem ser 'acessados' através do EC2. Isso pode ser feito por meio de ferramentas de linha de comando ou outras ferramentas de terceiros. EBS é o espaço de armazenamento mais seguro e econômico da atualidade. Última modificação: 2025-01-22 17:01

Um número de índice é a medida da mudança em uma variável (ou grupo de variáveis) ao longo do tempo. Os números de índice são uma das ferramentas estatísticas mais usadas na economia. Os números do índice não são mensuráveis diretamente, mas representam mudanças gerais relativas. Eles são normalmente expressos como porcentagens. Última modificação: 2025-01-22 17:01

O aprendizado forçado resulta em nenhum aprendizado porque o aprendizado forçado distrai nossa atenção. Causa nº 2. Lapsos de tempo: Causa nº 3. Interferência: Causa nº 4. Falta de descanso e sono: Causa nº 5. Saúde precária e estado mental defeituoso: Causa nº 6. Natureza do material aprendido: Causa nº 8. Aumento em emoção:. Última modificação: 2025-01-22 17:01

Tanto o iPad Air quanto o iPad Pro são construídos com forte desempenho em mente, mas oferecem especificações ligeiramente diferentes. O iPad Air tem uma tela de 10,5 polegadas, enquanto o iPad Pro tem opções para uma tela de 11 polegadas ou de 12,9 polegadas. De modo geral, ambos os Promodels do iPad são simplesmente mais poderosos do que o iPadAir. Última modificação: 2025-06-01 05:06

Cubra ou borrife madeira (ou outro material de celulose) uniformemente com ácido bórico. Plante a isca de ácido bórico no jardim perto de sua casa ou em uma infestação aberta. Verifique a estação de iscas regularmente e reabasteça com ácido bórico conforme necessário. Você deve ver as carcaças de cupins nas proximidades. Última modificação: 2025-01-22 17:01

Os clientes pré-pagos podem adquirir um pacote SMS discando * 135 # (grátis) ou enviando um SMS com o tamanho do pacote para 136 de seu celular. Para verificar o número de SMSs restantes em seu pacote, um cliente pode discar * 135 # gratuitamente de seu celular. Última modificação: 2025-01-22 17:01

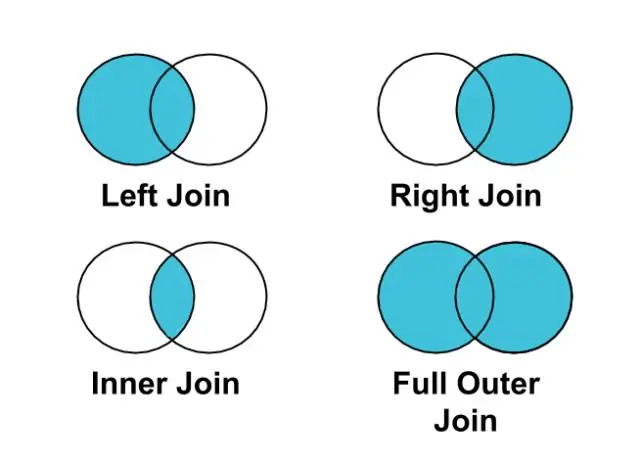

4 tipos diferentes. Última modificação: 2025-01-22 17:01

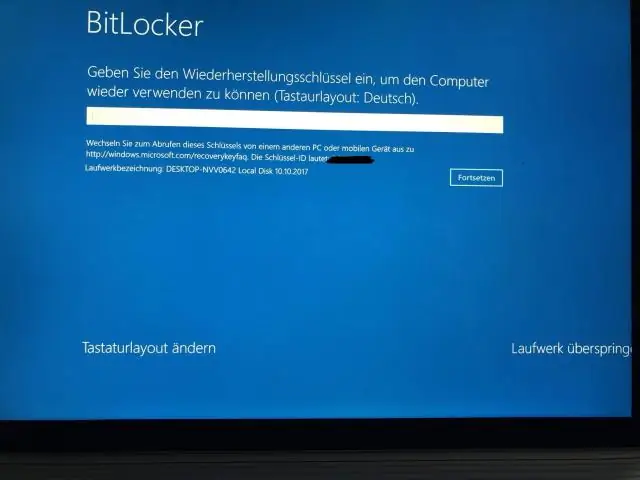

Microsoft: o Windows 10 Bitlocker é mais lento, mas também melhor. Se você criptografar o disco rígido de um computador executando o Windows 7 e, em seguida, no mesmo computador executando o Windows 10, notará que o processo de criptografia é mais rápido no Windows 7. Com o Bitlocker e outro software de criptografia, isso é evitado. Última modificação: 2025-01-22 17:01

O comando 'cat' [abreviação de “concatenar“] é um dos comandos mais usados no Linux e em outros sistemas operacionais. O comando cat nos permite criar arquivos únicos ou múltiplos, ver o conteúdo do arquivo, concatenar arquivos e redirecionar a saída no terminal ou arquivos. Última modificação: 2025-01-22 17:01

Por que usar um sistema de gerenciamento de contatos? Acontact manager é um programa de software que permite aos usuários armazenar e localizar facilmente informações de contato, como números de telefone, endereços e nomes. Em outras palavras, um CMS pode ajudar as empresas a superar os desafios associados à inconsistência e fragmentação de informações. Última modificação: 2025-01-22 17:01

ToString retorna uma representação da exceção atual que deve ser entendida por humanos. A implementação padrão de ToString obtém o nome da classe que lançou a exceção atual, a mensagem, o resultado da chamada de ToString na exceção interna e o resultado da chamada de Environment. Última modificação: 2025-01-22 17:01

Como muitos outros navegadores, Vivaldi usa o Google Safe Browsing para proteger os usuários de sites maliciosos que contêm malware ou esquemas de phishing. Esta é uma excelente escolha, pois é um dos melhores bancos de dados de navegação segura ao redor. Última modificação: 2025-01-22 17:01

Iterator permite que você percorra uma coleção, obtendo ou removendo elementos. Cada uma das classes de coleção fornece um método iterator () que retorna um iterador para o início da coleção. Usando este objeto iterador, você pode acessar cada elemento da coleção, um elemento por vez. Última modificação: 2025-01-22 17:01

A comunicação não verbal é o processo de transmitir uma mensagem sem o uso de palavras. Pode incluir gestos e expressões faciais, tom de voz, tempo, postura e onde você fica enquanto se comunica. Considere um elemento, expressões faciais. Última modificação: 2025-01-22 17:01

Um usuário da Internet é definido como um indivíduo que tem acesso à Internet em casa, por meio de computador ou dispositivo móvel. Última modificação: 2025-01-22 17:01

Uma zona é uma área de implantação para recursos do Google Cloud em uma região. As zonas devem ser consideradas um único domínio de falha dentro de uma região. Para implantar aplicativos tolerantes a falhas com alta disponibilidade e ajudar a proteger contra falhas inesperadas, implante seus aplicativos em várias zonas em uma região. Última modificação: 2025-01-22 17:01

Números hexadecimais Alguém adicionou seis dígitos ao 0-9 normal para que um número até 15 possa ser representado por um único símbolo. Uma vez que tinham que ser digitados em um teclado normal, as letras A-F foram usadas. Um deles pode representar quatro bits, então um byte é escrito como dois dígitos hexadecimais. Última modificação: 2025-01-22 17:01

Um cavalo de tróia é um programa que não se replica e parece legítimo, mas na verdade executa atividades maliciosas e ilícitas quando executado. Os invasores usam cavalos de tróia para roubar as informações de senha de um usuário ou podem simplesmente destruir programas ou dados no disco rígido. Última modificação: 2025-01-22 17:01

Você pode aprender idiomas no Duolingo totalmente grátis. Você pode usá-lo em seu computador e sincronizá-lo com nossos aplicativos gratuitos para seu dispositivo móvel. Última modificação: 2025-01-22 17:01

Esta é uma taxa mensal que você deve pagar ao host da web. Alguns hosts também oferecem descontos se você pagar um ano (ou mais) de antecedência. Os preços variam de host para host, mas geralmente (na época em que escrevi este artigo) em torno de US $ 10 por mês se o seu site for novo e não tiver muito tráfego ou dados. Última modificação: 2025-01-22 17:01

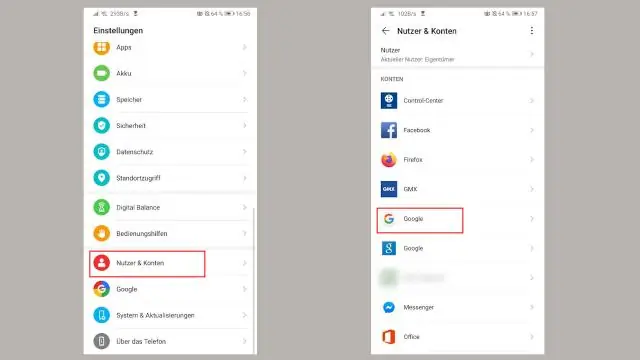

1 Resposta Entre na conta que deseja excluir. Vá para MyAccount.Google.com. Clique em 'Excluir sua conta ou serviços' em Preferências de conta. Clique em 'Excluir conta e dados do Google'. Confirme sua conta. Siga o resto do processo. Última modificação: 2025-01-22 17:01

Em primeiro lugar, você precisa riscar o endereço no envelope usando um marcador permanente preto e, em seguida, escrever o novo endereço, em letras maiúsculas. Em seguida, escreva “Movido ou Encaminhado” no envelope e coloque-o de volta em sua caixa de correio ou leve-o ao Correio. Última modificação: 2025-01-22 17:01

CP n. Casal. Esta gíria da Internet é freqüentemente usada para descrever casais em filmes ou séries de TV. Às vezes, também é usado para descrever casais da vida real. CP? [CP fěn] n. Última modificação: 2025-01-22 17:01

NFC é uma tecnologia de comunicação sem fio de alta frequência de curto alcance que permite a troca de dados entre dispositivos a uma distância de aproximadamente 10 cm. NFC é uma atualização do padrão de cartão de proximidade existente (RFID) que combina a interface de um cartão inteligente e um leitor em um único dispositivo. Última modificação: 2025-01-22 17:01

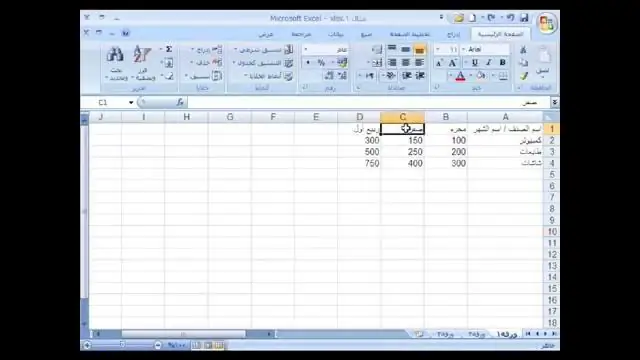

Você pode ativar ou desativar essa opção conforme necessário, fazendo o seguinte: Clique em Arquivo> Opções. Na categoria Avançado, em Opções de edição, selecione ou desmarque a caixa de seleção Ativar alça de preenchimento e arrastar e soltar célula. Última modificação: 2025-01-22 17:01

VÍDEO Também perguntado, como você fecha uma mesa? Clique no botão Office (2007) na guia Arquivo (2010) para exibir a lista suspensa, selecione e clique em Fechar Base de dados. iii. Para fechar acesso, clique na guia Arquivo, role para baixo e selecione Sair.. Última modificação: 2025-01-22 17:01

Enum é uma classe abstrata que inclui métodos auxiliares estáticos para trabalhar com enums. Retorna uma matriz dos valores de todas as constantes do enum especificado. object Parse (type, string) Converte a representação da string do nome ou valor numérico de uma ou mais constantes enumeradas em um objeto enumerado equivalente. Última modificação: 2025-01-22 17:01

Ter seu próprio nome de domínio, site e endereços de e-mail proporcionará a você e à sua empresa uma aparência mais profissional. Outra razão para uma empresa registrar um nome de domínio é proteger direitos autorais e marcas registradas, criar credibilidade, aumentar o conhecimento da marca e posicionamento em mecanismos de pesquisa. Última modificação: 2025-01-22 17:01

Teddy, na tentativa de fazer Tilly admitir que afinal não está amaldiçoada, pula no silo, que ele acredita estar cheio de trigo. (Nós o vimos pular nele antes. É apenas uma coisa que as pessoas fazem nesta cidade. Só que o silo está cheio de sorgo, que é menos denso que o trigo, então Teddy afunda como uma pedra e se afoga. Última modificação: 2025-01-22 17:01

Uma acessibilidade é uma relação entre as propriedades de um objeto e as capacidades do agente que determinam apenas como o objeto poderia ser usado. Última modificação: 2025-01-22 17:01

Etapa 1: Desligue a energia do circuito. Etapa 2: Instale uma caixa de parede com interruptor duplo e execute o cabo de alimentação. Etapa 3: Passe os cabos da caixa de parede até os locais dos acessórios de iluminação. Etapa 4: Anexe os Pigtails aos Switches. Etapa 5: unir os fios de aterramento. Etapa 6: conectar os fios de alimentação quente. Última modificação: 2025-01-22 17:01

As etapas do Seis Sigma para melhoria de processos, também conhecidas como DMAIC, são bastante diretas e diretas. Defina o problema. Elabore uma declaração de problema, declaração de meta, termo de abertura do projeto, requisito do cliente e mapa de processo. Meça o processo atual. Analise a causa dos problemas. Melhore o processo. Ao controle. Última modificação: 2025-01-22 17:01

O Laravel tem uma função auxiliar curta específica para mostrar variáveis - dd () - significa “Dump and Die”, mas nem sempre é conveniente. Última modificação: 2025-01-22 17:01

A concessão implícita OAuth2 é uma variante de outras concessões de autorização. Ele permite que um cliente obtenha um token de acesso (e id_token, ao usar OpenId Connect) diretamente do endpoint de autorização, sem entrar em contato com o endpoint de token nem autenticar o cliente. Última modificação: 2025-01-22 17:01

Com as Propriedades do servidor de impressora, você pode gerenciar formulários, portas de impressora, drivers e várias configurações relacionadas à impressora, ou seja, habilitar ou desabilitar a notificação de informações para impressoras locais ou de rede. Expanda Servidores de impressora e clique com o botão direito no nome do seu computador e selecione Propriedades. Última modificação: 2025-01-22 17:01