Belong Mobile é o seu bilhete BYO econômico para a rede de atacado da Telstra 4G. Belong é o seu bilhete BYO econômico para a rede de atacado da Telstra 4G. De todos os provedores de rede de atacado da Telstra, Belong ficou atrás apenas da ALDI Mobile (que oferece alguns negócios pré-pagos de primeira linha). Última modificação: 2025-01-22 17:01

Para a maioria dos sistemas, o usuário Postgres padrão é postgres e não é necessária uma senha para autenticação. Assim, para adicionar uma senha, devemos primeiro fazer o login e conectar-se como o usuário postgres. Se você se conectou com sucesso e está vendo o prompt do psql, vá para a seção Alterando a senha. Última modificação: 2025-01-22 17:01

Razões pelas quais a Internet continua caindo Você está conectado a um ponto de acesso Wi-Fi defeituoso. Com defeito do modem / roteador para o computador. A força do ponto de acesso Wi-Fi é insuficiente - você pode estar próximo ao limite da rede Wi-Fi. A rede Wi-Fi está sobrecarregada - acontece em áreas lotadas - na rua, estádios, shows, etc. Última modificação: 2025-01-22 17:01

Se o seu telefone não responder, você pode executar uma “reinicialização suave” pressionando a tecla de aumentar o volume e o botão liga / desliga simultaneamente por cerca de 15 segundos (ou até que o telefone vibre). Seu telefone deve reiniciar momentaneamente. Última modificação: 2025-01-22 17:01

Todos os controladores Spring MVC implementam o controlador diretamente ou se estendem de uma das implementações de classe base disponíveis, como AbstractController, SimpleFormController, MultiActionController ou AbstractWizardFormController. Última modificação: 2025-01-22 17:01

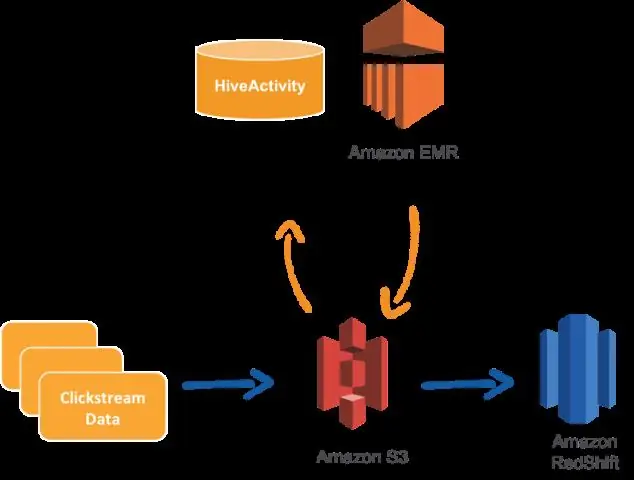

Motivos para escolher o Amazon Redshift Quando você deseja começar a consultar grandes quantidades de dados rapidamente. Quando sua solução de armazenamento de dados atual é muito cara. Quando você não deseja gerenciar hardware. Quando você deseja melhor desempenho para suas consultas de agregação. Última modificação: 2025-01-22 17:01

Os gêmeos também fazem parte de um canal no YouTube chamado “Irmãos Dobre ', com os irmãos Cyrus e Darius, onde postam vlogs duas vezes por semana. Lucas e Marcus Informações pessoais Nascido Lucas Dobre-Mofid Marcus Dobre-Mofid 28 de janeiro de 1999 (idade 21) Gaithersburg, Maryland, EUA Nacionalidade Persa-Americana. Última modificação: 2025-01-22 17:01

Absolutamente. Todos os softwares de código aberto podem ser usados para fins comerciais; a definição de código aberto garante isso. Você pode até vender software de código aberto. No entanto, observe que comercial não é o mesmo que proprietário. Última modificação: 2025-01-22 17:01

Portanto, um protótipo é uma generalização. A diferença entre a herança clássica e a herança prototípica é que a herança clássica é limitada a classes que herdam de outras classes enquanto a herança prototípica suporta a clonagem de qualquer objeto usando um mecanismo de vinculação de objeto. Última modificação: 2025-01-22 17:01

O triângulo de significado é um modelo de comunicação que indica a relação entre um pensamento, símbolo e referente e destaca a relação indireta entre o símbolo e referente (Ogden & Richards, 1932). Última modificação: 2025-01-22 17:01

Qualquer pessoa que queira aprender Linux pode usar esses cursos gratuitos, mas são mais adequados para desenvolvedores, controle de qualidade, administradores de sistema e programadores. Fundamentos do Linux para profissionais de TI. Aprenda a linha de comando do Linux: comandos básicos. Visão Geral Técnica do Red Hat Enterprise Linux. Tutoriais e projetos Linux (grátis). Última modificação: 2025-01-22 17:01

Como alterar uma combinação de fechadura Unican Simplex Abra a porta. Remova o parafuso da parte superior do compartimento da fechadura com a broca Torx fornecida com a fechadura. Gire a maçaneta da porta no sentido horário até que ela pare e, em seguida, solte-a. Insira a combinação atual. Gire a maçaneta da porta no sentido horário o máximo que puder e, em seguida, solte-a. Substitua o parafuso na parte superior da caixa da trava. Última modificação: 2025-01-22 17:01

Para atualizar para uma edição diferente do SQL Server Insira a mídia de instalação do SQL Server. Para atualizar uma instância existente do SQL Server para uma edição diferente, na Central de Instalação do SQL Server, clique em Manutenção e selecione Atualização de edição. Se os arquivos de suporte da Instalação forem necessários, a Instalação do SQL Server os instalará. Última modificação: 2025-01-22 17:01

Alguns exemplos de inovações de computação incluem: inovações de computação física, como carro autônomo; software de computação não físico, como aplicativos; e conceitos de computação não físicos, como comércio eletrônico. Última modificação: 2025-01-22 17:01

Frame Relay é um protocolo de camada de link de dados comutado, padrão da indústria, que lida com vários circuitos virtuais usando o encapsulamento HDLC (High-Level Data Link Control) entre os dispositivos conectados. 922 endereços, conforme definido atualmente, são dois octetos e contêm um identificador de conexão de link de dados de 10 bits (DLCI). Última modificação: 2025-01-22 17:01

As 10 principais maneiras de aumentar seu WiFi Selecione um bom lugar para o seu roteador. Mantenha seu roteador atualizado. Obtenha uma antena mais forte. Corte o WiFi Sanguessugas. Compre um Repetidor / Booster / Extender WiFi. Mude para um canal WiFi diferente. Controle de aplicativos e clientes famintos por largura de banda. Use as tecnologias WiFi mais recentes. Última modificação: 2025-01-22 17:01

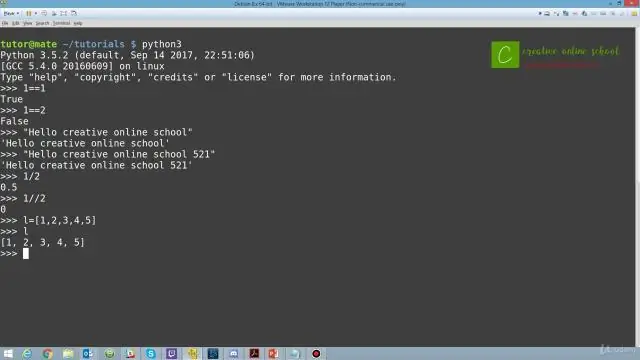

Para descobrir em qual diretório em python você está, use o método getcwd (). Cwd é para o diretório de trabalho atual em python. Isso retorna o caminho do diretório python atual como uma string em Python. Para obtê-lo como um objeto de bytes, usamos o método getcwdb (). Última modificação: 2025-01-22 17:01

Híbrido refere-se à bandeja do cartão SIM andslot e dual sim refere-se a ele de acordo com os cartões SIM que podem ser de duas redes diferentes. 'Um slot de SIM híbrido é aquele que pode funcionar como um slot para cartão SIM e um slot para cartão amicroSD. Última modificação: 2025-01-22 17:01

Ocultar código habilitado Ou personalize cada célula selecionando “Ocultar código” na lista suspensa Barra de ferramentas da célula. Em seguida, use as caixas de seleção “Ocultar código” e “Ocultar prompts” para ocultar o código da célula específica ou os prompts de entrada / saída da célula. Última modificação: 2025-01-22 17:01

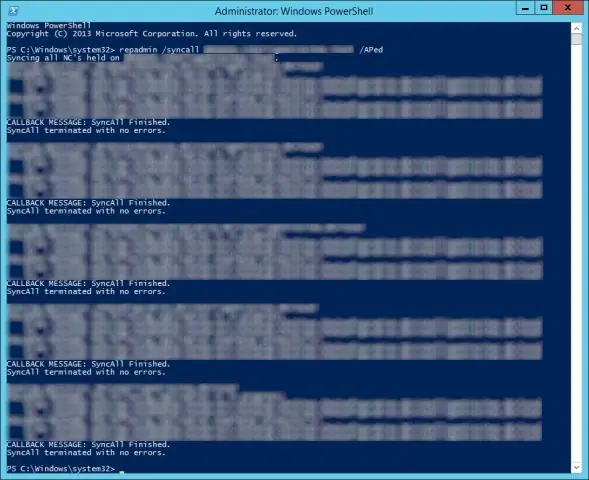

O comando: repadmin / syncall. deixe forçar a sincronização entre DC no mesmo site. Se você deseja forçar a sincronização com todos os controladores de domínio, pode usar este comando: Repadmin / syncall / e / d / A / P / q. Para obter mais detalhes, você pode consultar o seguinte link: Repadmin / syncall. Última modificação: 2025-01-22 17:01

Método 1 No celular, abra um navegador. Toque no ícone do aplicativo do navegador que deseja abrir. Toque no ícone 'Guias'. Isso trará uma lista de suas guias abertas no momento. Procure a guia que deseja fechar. Você pode rolar para cima ou para baixo nas guias abertas no momento até encontrar aquela que deseja fechar. Toque no X. Última modificação: 2025-01-22 17:01

Cerca de 15-20 minutos. Última modificação: 2025-01-22 17:01

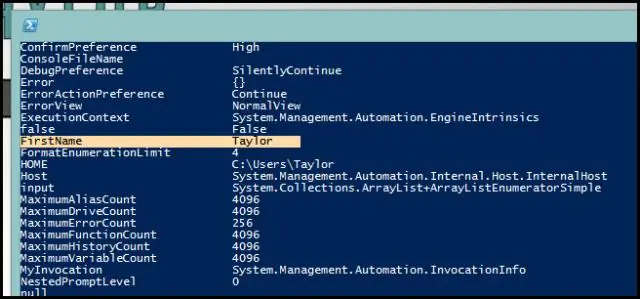

Arquivos de script com Get-Childitem (gci) do PowerShell Mais cedo ou mais tarde, você precisará de um script que liste os arquivos em uma pasta. No DOS, digitaríamos: 'DIR'; o quase equivalente no PowerShell é gci. O nome completo por trás do alias gci é Get-ChildItem. Última modificação: 2025-01-22 17:01

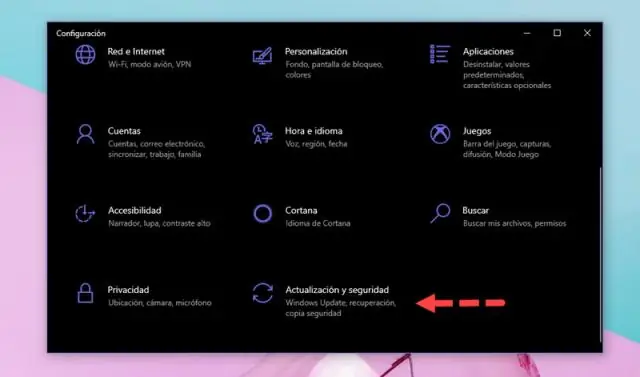

A Restauração do Sistema é um recurso do Microsoft Windows que permite ao usuário reverter o estado de seu computador (incluindo arquivos do sistema, aplicativos instalados, Registro do Windows e configurações do sistema) para um ponto anterior no tempo, que pode ser usado para se recuperar de mau funcionamento do sistema ou outros problemas. Última modificação: 2025-01-22 17:01

O que é um arquivo TEST? O tipo de arquivo TEST é principalmente associado ao sistema operacional Apple II. Última modificação: 2025-01-22 17:01

Um dispositivo de entrada é qualquer dispositivo de hardware que envia dados para um computador, permitindo que você interaja e controle-o. A imagem mostra um mouse trackball da Logitech, que é um exemplo de dispositivo de entrada. Os dispositivos de entrada mais comumente usados ou principais em um computador são o teclado e o mouse. Última modificação: 2025-01-22 17:01

Dedupe significa remover as entradas duplicadas de uma lista ou banco de dados. Os bancos do setor privado têm, ao longo dos anos, tomado medidas para garantir que um cliente não receba vários UCICs, pois eles têm a vantagem de começar de um estado limpo. Última modificação: 2025-01-22 17:01

1. Visão Geral. O BigQuery ML (BQML) permite que os usuários criem e executem modelos de aprendizado de máquina no BigQuery usando consultas SQL. O objetivo é democratizar o aprendizado de máquina, permitindo que os profissionais de SQL construam modelos usando suas ferramentas existentes e aumentem a velocidade de desenvolvimento, eliminando a necessidade de movimentação de dados. Última modificação: 2025-01-22 17:01

O vírus foi criado por Chen Ing-hau (???, pinyin: Chén Yíngháo) que era estudante na Universidade Tatung em Taiwan e é o diretor executivo e fundador da 8tory. Acredita-se que 60 milhões de computadores estejam infectados pelo vírus internacionalmente, resultando em cerca de US $ 1 bilhão em danos comerciais. Última modificação: 2025-01-22 17:01

24) Uma sessão só pode ser executada uma vez; para executar um processo novamente, uma nova sessão deve ser criada no Blue Prism. 25) As melhores práticas no Blue Prism recomendam em qual estágio no início de cada ação. Última modificação: 2025-01-22 17:01

Com a propriedade box-sizing do CSS A propriedade box-sizing permite incluir o preenchimento e a borda na largura e altura total de um elemento. Se você definir o tamanho da caixa: border-box; em um elemento, o preenchimento e a borda estão incluídos na largura e na altura: os dois divs têm o mesmo tamanho agora. Última modificação: 2025-01-22 17:01

Para trabalhar em arquivos zip usando python, usaremos um módulo python embutido chamado zipfile. print ('Pronto!' ZipFile é uma classe do módulo zipfile para ler e escrever arquivos zip. Aqui importamos apenas a classe ZipFile do módulo zipfile. Última modificação: 2025-01-22 17:01

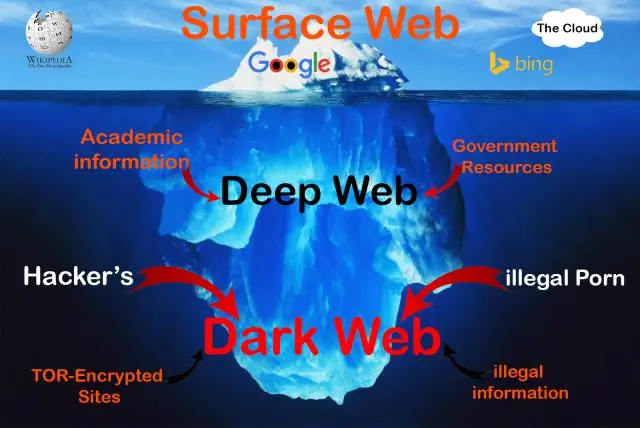

A principal diferença é que o SurfaceWeb pode ser indexado, mas a Deep Web não. Websites você só pode entrar com um nome de usuário e uma senha, como contas de e-mail e serviços em nuvem, sites bancários e até mesmo mídia online baseada em assinatura restrita por paywall.Empresas ' redes internas e vários bancos de dados. Última modificação: 2025-01-22 17:01

Produtos ›Connect. Integração baseada em API. Aplicativos orientados a eventos. Unificar. Fabric de dados. Gestão da informação. Prever. Analytics. Ciência de dados e streaming. Integração TIBCO Cloud ™. Virtualização de dados TIBCO®. Software TIBCO Spotfire® TIBCO EBX ™. Mensagens TIBCO®. TIBCO LABS ™ Governo Federal. Detecção de anomalia. Última modificação: 2025-01-22 17:01

J2EE é uma arquitetura de quatro camadas. Eles consistem em Camada de Cliente (Camada de Apresentação ou Camada de Aplicativo), Camada Web, Camada Enterprise JavaBeans (ou Camada de servidor de Aplicativos) e Camada de Sistemas de Informação Corporativa ou Camada de Dados. Última modificação: 2025-01-22 17:01

Etapas para localizar o país de origem do smartphone Samsung via IMEI Verifique o IMEI do dispositivo. Conte o número IMEI do dispositivo que é um algarismo de quinze (15) números do lado esquerdo. Já o número 7 e 8 dígitos do lado esquerdo do IMEI são o código que representa o aparelho fabricado no país. Última modificação: 2025-01-22 17:01

Criar um espaço reservado para propriedade de segurança global Clique na guia Elementos globais. Selecione Secure Property Placeholder. Clique OK. No assistente Secure Property Placeholder, defina o algoritmo de criptografia, o modo de criptografia e a chave. O algoritmo de criptografia será o mesmo que você usou no momento do processo de criptografia acima. Última modificação: 2025-01-22 17:01

Para configurar o Lenovo Active Pen 2, abra WindowsSettings no Yoga 920 (2 em 1) e selecione Bluetooth e outros dispositivos. Ligue o Bluetooth, se ainda não estiver ativado. Selecione a caneta Lenovo para iniciar o processo de emparelhamento que será exibido como um dispositivo Bluetooth conectado uma vez com sucesso. Última modificação: 2025-01-22 17:01

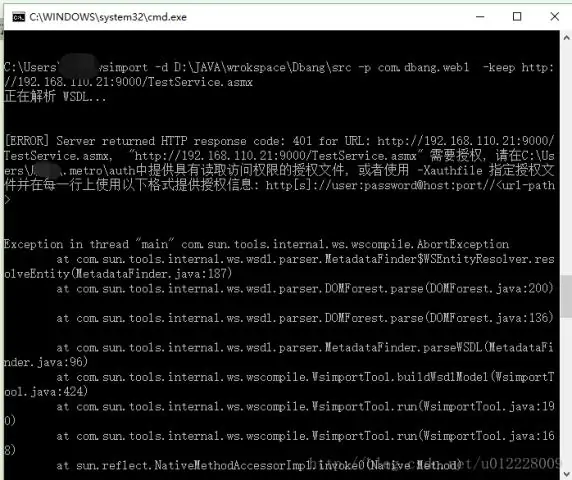

1 resposta. Os executáveis para WSIMPORT podem ser encontrados no site principal https://javaee.github.io/metro-jax-ws/. Eles não fazem mais parte do JDK. Última modificação: 2025-01-22 17:01

Oferecemos opções gratuitas de treinamento de auto-estudo para algumas disciplinas. Por favor, veja a lista completa aqui. Se você tiver alguma dúvida sobre qualquer um de nossos treinamentos de autoaprendizagem gratuitos, consulte o MuleSoft. Última modificação: 2025-01-22 17:01