Definição de monitoramento ativo de rede O monitoramento ativo de rede é um teste em tempo real, realizado por agentes de software ou sensores de hardware, na infraestrutura de rede e em relação aos aplicativos para verificar se a rede (ou aplicativos) estão disponíveis e com bom desempenho. Última modificação: 2025-01-22 17:01

Cinco coisas que você pode fazer para reduzir os efeitos da mídia em sua vida Escolha conscientemente qual mídia você irá consumir: Forme sua própria opinião sobre as questões que lhe interessam: Pense bem: conecte-se de forma significativa com outros humanos: Evite "não é horrível" em todos os custos:. Última modificação: 2025-01-22 17:01

JMP é um irmão menor do SAS, voltado para cientistas, engenheiros e outros pesquisadores que precisam analisar dados. O JMP está para o SAS como uma planilha está para um banco de dados, menor e voltado para usos de desktop interativos, mas capaz de se fundir facilmente a uma empresa maior. O JMP também é muito usado nas universidades.. Última modificação: 2025-01-22 17:01

A função TRUNC vem à mente. Na verdade, se você pesquisar a função SAS TRUNC, descobrirá que ela trunca valores numéricos, mas (surpresa!) Não para um número especificado de casas decimais; em vez disso, ele trunca para um número especificado de bytes, o que não é a mesma coisa para números. Última modificação: 2025-01-22 17:01

O cache do disco rígido geralmente é conhecido como diskbuffer. Ele atua como memória temporária para o disco rígido, pois lê e grava dados no armazenamento permanente dos pratos. Você pode pensar no cache de um disco rígido como sendo uma RAM especificamente para o disco rígido. Última modificação: 2025-01-22 17:01

Assinatura de mensagem de texto - Samsung Galaxy Note®3 Em uma tela inicial, toque em Aplicativos (localizado no canto inferior direito). Toque em Mensagens. Toque no ícone Menu (localizado no canto inferior esquerdo). Toque em Configurações. Toque em Assinatura. Toque no botão Assinatura para ativar ou desativar. Para editar a assinatura quando a configuração estiver ativada:. Última modificação: 2025-01-22 17:01

Com o Beyond Unlimited, você obtém 15 GB de permissão de dados em velocidades 4G LTE para Mobile Hotspot a cada ciclo de fatura. Última modificação: 2025-01-22 17:01

A prevenção de perda de dados (DLP) é um conjunto de ferramentas e processos usados para garantir que dados confidenciais não sejam perdidos, usados indevidamente ou acessados por usuários não autorizados. DLPalso fornece relatórios para atender aos requisitos de conformidade e auditoria e identificar áreas de fraqueza e anomalias forense e resposta a incidentes. Última modificação: 2025-01-22 17:01

No SQL, o FULL OUTER JOIN combina os resultados das junções externas esquerda e direita e retorna todas as linhas (correspondentes ou não) das tabelas em ambos os lados da cláusula de junção. Vamos combinar as mesmas duas tabelas usando uma junção completa. Aqui está um exemplo de junção externa completa em SQL entre duas tabelas. Última modificação: 2025-01-22 17:01

O que são argumentos de linha de comando em C? Os argumentos da linha de comando são simplesmente argumentos que são especificados após o nome do programa na linha de comando do sistema, e esses valores de argumento são passados para o seu programa durante a execução do programa. Última modificação: 2025-01-22 17:01

Util. Classe Timer em Java. A classe Timer fornece uma chamada de método que é usada por um thread para agendar uma tarefa, como a execução de um bloco de código após algum instante regular de tempo. Cada tarefa pode ser agendada para ser executada uma vez ou para um número repetido de execuções. Última modificação: 2025-01-22 17:01

Na verdade, uma definição conceitual diz a você o que o conceito significa, enquanto uma definição operacional apenas diz a você como medi-lo. Uma definição conceitual informa quais são suas construções, explicando como elas estão relacionadas a outras construções. Esta explicação e todas as construções a que se refere são abstratas. Última modificação: 2025-01-22 17:01

Para aplicar um estilo de tabela: Clique em qualquer lugar da tabela e, a seguir, clique na guia Design no lado direito da Faixa de Opções. Clique na guia Design. Localize o grupo Estilos de Tabela e clique na seta suspensa Mais para ver todos os estilos de tabela disponíveis. Selecione o estilo desejado. O estilo de tabela selecionado aparecerá. Última modificação: 2025-01-22 17:01

Com o aplicativo de chat de vídeo do Skype, videochamadas em grupo para até 50 pessoas estão disponíveis gratuitamente em praticamente qualquer dispositivo móvel, tablet ou computador. Última modificação: 2025-01-22 17:01

Como faço para tornar um site responsivo existente? Adicione metatags responsivas ao seu documento HTML. Aplique consultas de mídia ao seu layout. Torne as imagens e vídeos incorporados responsivos. Certifique-se de que sua tipografia seja facilmente legível em dispositivos móveis. Última modificação: 2025-01-22 17:01

IRI fornece big data integrado, análise preditiva e insights prospectivos, tudo em uma única plataforma de tecnologia líder, IRI Liquid Data®, para ajudar CPG, saúde sem receita, varejo e empresas de mídia a personalizar seu marketing e expandir seus negócios. Última modificação: 2025-01-22 17:01

Buffalo, Nova York. Última modificação: 2025-01-22 17:01

Demoramos uma hora e 20 minutos para instalar o watchOS 6 no Apple Watch Series 4 no primeiro dia. Demorou apenas cerca de 10 minutos para instalar o watchOS 6.1. Última modificação: 2025-01-22 17:01

Selecione o texto que você deseja centralizar. Na guia Layout da página LayTES, clique no Iniciador da caixa de diálogo no grupo Configuração da página e, a seguir, clique na guia Layout. Na caixa Alinhamento vertical, clique em Centro. Na caixa Aplicar a, clique em Texto selecionado e em OK. Última modificação: 2025-01-22 17:01

Regras de associação ou análise de associação também é um tópico importante na mineração de dados. Este é um método não supervisionado, então começamos com um conjunto de dados não rotulado. Um conjunto de dados sem rótulo é um conjunto de dados sem uma variável que nos dá a resposta certa. A análise de associação tenta encontrar relacionamentos entre diferentes entidades. Última modificação: 2025-01-22 17:01

O critério de memória pretende implicar que se uma pessoa x existe agora e um ser y existe em outro momento - seja ou não uma pessoa então - eles são um só se x puder agora se lembrar de uma experiência y teve no outra hora ou vice-versa. Última modificação: 2025-01-22 17:01

Você pode ligar simultaneamente a TV e o Chromecast e até mesmo mudar para a entrada HDMI correta sem nunca tocar no controle remoto da TV. Isso é possível porque o Chromecast oferece suporte a uma tecnologia comum chamada HDMI-CEC. Embora a maioria das HDTVs ofereça HDMI-CEC, você deve habilitar o recurso nas configurações de TV. Última modificação: 2025-01-22 17:01

A natureza da comunicação é compartilhar informações com outra pessoa, que tem algo em comum com você. É um processo pelo qual dois sistemas (ou pessoas) trocam informações porque têm coisas em comum o suficiente para que essa troca seja relevante e possível para que aconteça. Última modificação: 2025-01-22 17:01

Se uma classe for declarada abstrata, ela não pode ser instanciada. Para usar uma classe abstrata, você deve herdá-la de outra classe, fornecer implementações para os métodos abstratos nela. Se você herdar uma classe abstrata, você deve fornecer implementações para todos os métodos abstratos nela. Última modificação: 2025-01-22 17:01

Um diagrama de seqüência é um tipo de diagrama de interação porque descreve como - e em que ordem - um grupo de objetos funciona junto. Esses diagramas são usados por desenvolvedores de software e profissionais de negócios para entender os requisitos de um novo sistema ou para documentar um processo existente. Última modificação: 2025-06-01 05:06

Careem rapidamente se tornou popular em todo o Oriente Médio, particularmente em países como Egito e Paquistão, em parte porque introduziu a opção de os passageiros pagarem em dinheiro em vez de apenas cartão de crédito. Foi lançado na região em 2012, três anos antes do Uber. Última modificação: 2025-01-22 17:01

Origem aberta. Clique em Origem na barra de menu superior. Escolha Configurações do aplicativo. Selecione a guia Origin In-Game. Última modificação: 2025-01-22 17:01

Um sistema de gerenciamento de conteúdo (CMS) permite que você crie, edite, gerencie e mantenha as páginas do site em uma única interface. Usando um CMS, as empresas podem construir facilmente sites para si mesmas e para seus clientes. Esses sistemas otimizam o design da web e a publicação de conteúdo, garantindo que seu site e fluxo de trabalho sejam otimizados. Última modificação: 2025-01-22 17:01

A diferença fundamental no método é que, embora o reconhecimento ativo envolva estar presente em uma rede ou servidor alvo, deixando um rastro no rastro do hacker, o reconhecimento passivo está preocupado em ser o menos rastreável possível. Última modificação: 2025-01-22 17:01

Importando vários arquivos CSV em uma única pasta de trabalho do Excel Vá para a guia Ablebits Data na faixa de opções do Excel e clique no ícone Consolidate Worksheets. Selecione os arquivos CSV que deseja importar no Excel. Escolha exatamente como deseja importar os arquivos CSV selecionados para o Excel. Última modificação: 2025-01-22 17:01

Para desativar isso, pressione e segure o ícone de visualização do leitor até que um menu apareça dando-lhe a opção de parar automaticamente de usar a visualização do leitor no site que você está visualizando ou parar de usá-la em todos os sites. Última modificação: 2025-01-22 17:01

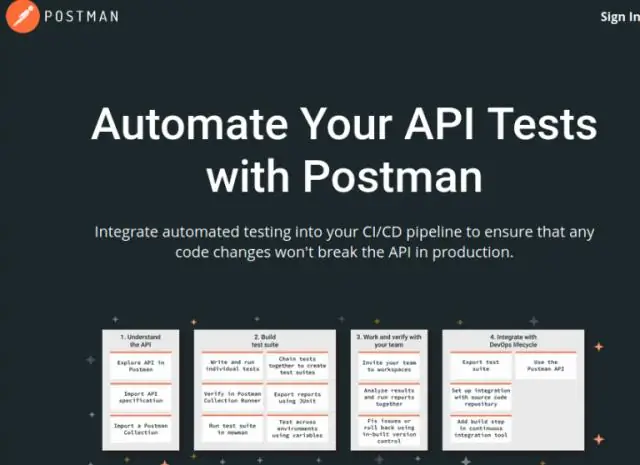

Para fazer solicitações SOAP usando Postman: Forneça o ponto de extremidade SOAP como o URL. Se você estiver usando um WSDL, forneça o caminho para o WSDL como o URL. Defina o método de solicitação como POST. Abra o editor bruto e defina o tipo de corpo como 'text / xml'. No corpo da solicitação, defina as tags SOAP Envelope, Header e Body conforme necessário. Última modificação: 2025-01-22 17:01

O vidro eletrocrômico, também conhecido como vidro inteligente ou vidro eletronicamente comutável, é um vidro de construção inovador e moderno que pode ser usado para criar divisórias, janelas ou claraboias. Última modificação: 2025-01-22 17:01

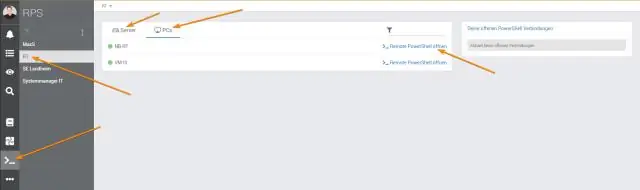

Iniciando executáveis no PowerShell Para executar um executável no PowerShell, você só precisa especificar seu nome. Isso é o mesmo que executar um executável em Cmd.exe. Por exemplo, a Figura 1 mostra dois exemplos de execução de ShowArgs.exe diretamente no PowerShell. Última modificação: 2025-01-22 17:01

Projetado na Carnegie Mellon University, o Finch é um robô que inspira e encanta os alunos que estão aprendendo ciência da computação, fornecendo-lhes uma representação tangível de seu código. O Finch responde à luz, temperatura e obstáculos, entre muitos outros recursos. Última modificação: 2025-01-22 17:01

A gráfica de computador trata da criação de gráficos que podem incluir texto e imagens. É a arte de criar uma imagem que se comunica visualmente com o público e transmite facilmente a mensagem. O artista usa cores diferentes e manipula a imagem para garantir que o gráfico fale alto. Última modificação: 2025-01-22 17:01

Simplesmente aparafuse um parafuso longo de 3 'na parede na altura desejada e, de preferência, em uma viga na parede. Prenda um lado da tela do projetor ao parafuso na parede e, em seguida, levante o outro lado para ficar nivelado com o chão usando uma ferramenta de nível de bolha para se certificar de que está nivelado. Última modificação: 2025-01-22 17:01

Seus dados armazenados com o Google são criptografados durante a transferência de seu computador - e enquanto permanecem nos servidores do Google Drive. O Google recomenda o uso da verificação em duas etapas nas contas do Google Drive para adicionar uma camada extra de proteção e diz para sempre sair totalmente da sua conta ao usar computadores públicos ou compartilhados. Última modificação: 2025-01-22 17:01

Palavras de 15 letras que terminam em ic eletromagnética. impressionista. interescolar. anticolinérgico. parassimpático. antropocêntrico. simpaticomimético. extralinguístico. Última modificação: 2025-01-22 17:01

Toshiba International Corporation (TIC) é a principal base de manufatura da Toshiba na América do Norte. A Toshiba começou como fabricante de equipamentos elétricos pesados no Japão há mais de 135 anos. Hoje, a Toshibais é conhecida mundialmente por sua tecnologia inovadora, qualidade superior e confiabilidade incomparável. Última modificação: 2025-01-22 17:01