Permita que um computador remoto acesse seu Mac Em seu Mac, escolha o menu Apple> SystemPreferences, clique em Sharing e selecione Remote Login. Abra o painel Login Remoto das preferências de Compartilhamento para mim. Selecione a caixa de seleção Login remoto. Selecionar RemoteLogin também ativa o serviço FTP seguro (sftp). Especifique quais usuários podem fazer login:. Última modificação: 2025-01-22 17:01

Spyware é um software indesejado que se infiltra em seu dispositivo de computação, roubando seus dados de uso da Internet e informações confidenciais. O spyware é classificado como um tipo de malware - software malicioso criado para obter acesso ou danificar seu computador, geralmente sem o seu conhecimento. Spyware é usado para muitos propósitos. Última modificação: 2025-01-22 17:01

Quando Lambda executa sua função, ele passa um objeto de contexto para o manipulador. Este objeto fornece métodos e propriedades que fornecem informações sobre o ambiente de invocação, função e execução. Última modificação: 2025-01-22 17:01

Resumo. A API Push permite o envio de uma mensagem push para um aplicativo da web por meio de um serviço push. Um servidor de aplicativo pode enviar uma mensagem push a qualquer momento, mesmo quando um aplicativo da web ou agente do usuário está inativo. Última modificação: 2025-01-22 17:01

Conectando-se ao seu banco de dados Db2 Colete detalhes e credenciais do banco de dados. Para se conectar ao seu banco de dados, você precisa de detalhes do banco de dados (como o nome do host), bem como credenciais (como um ID de usuário e senha). Verifique se um driver compatível está instalado. Configure seu ambiente. Confirme se as portas estão disponíveis. Última modificação: 2025-01-22 17:01

A National Association for Media Literacy Education, com sede nos Estados Unidos, a define como a capacidade de acessar, analisar, avaliar, criar e agir usando todas as formas de comunicação. A educação em alfabetização midiática visa promover a conscientização sobre a influência da mídia e criar uma postura ativa em relação ao consumo e à criação de mídia. Última modificação: 2025-01-22 17:01

Formatos de arquivo em coluna (Parquet, RCFile) O mais recente em formatos de arquivo para armazenamento de arquivo iscolumnar do Hadoop. Basicamente, isso significa que, em vez de apenas armazenar linhas de dados adjacentes umas às outras, você também armazena valores de coluna adjacentes uns aos outros. Portanto, os conjuntos de dados são particionados horizontalmente e verticalmente. Última modificação: 2025-01-22 17:01

Existem cinco componentes principais de hardware em um sistema de computador: dispositivos de entrada, processamento, armazenamento, saída e comunicação. São dispositivos usados para inserir dados ou instruções para a unidade central de processamento. São classificados de acordo com o método que usam para inserir dados. Última modificação: 2025-01-22 17:01

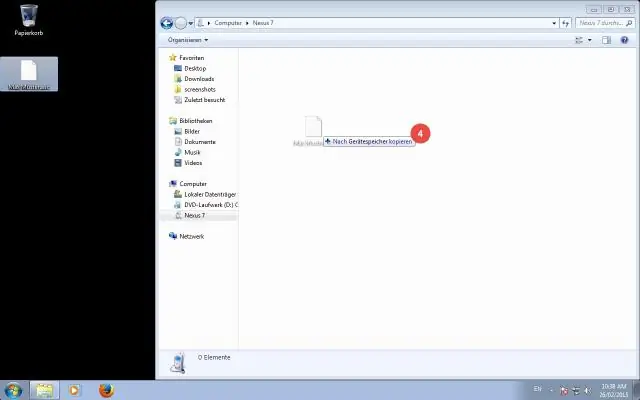

Baixe e instale o iOS 10 do iTunes Agora conecte seu dispositivo ao computador e o iTuness deve abrir automaticamente. Com o iTunes aberto, selecione seu dispositivo e clique em 'Resumo' e em 'Verificar atualizações'. A atualização do iOS 10 deve aparecer. Quando isso acontecer, clique em 'Baixar e atualizar. Última modificação: 2025-01-22 17:01

No Windows 7: Clique em Iniciar -> Painel de controle -> Hardware e som-> Opções de energia. Selecione mostrar planos adicionais. Selecione Alto desempenho como visto acima. Última modificação: 2025-01-22 17:01

Existem vários tipos de listas de controle de acesso e a maioria é definida para um propósito ou protocolo distinto. Em roteadores Cisco, existem dois tipos principais: padrão e estendido. Esses dois tipos são as ACLs mais amplamente usadas e aquelas em que me concentrarei neste e em artigos futuros, mas também existem algumas ACLs avançadas. Última modificação: 2025-01-22 17:01

Um engenheiro de teste é necessário para testar totalmente o produto ou sistema para garantir que funcione corretamente e atenda às necessidades de negócios. As responsabilidades do trabalho incluem: Configuração de ambientes de teste, criação de planos de teste, desenvolvimento de casos de teste / cenários / casos de uso e execução desses casos. Última modificação: 2025-01-22 17:01

9. Qual dos seguintes é o protocolo de acesso múltiplo para controle de acesso ao canal? Explicação: Em CSMA / CD, ele lida com a detecção de colisão após a colisão ter ocorrido, enquanto CSMA / CA lida com a prevenção de colisão. CSMA / CD é a abreviatura de Carrier Sensing Multiple Access / Collision detecção. Última modificação: 2025-01-22 17:01

Eclipse anuncia suporte para Java12. No mês passado, a equipe do Eclipse anunciou que o Eclipse agora oferece suporte a Java 12. Última modificação: 2025-01-22 17:01

Com as televisões tradicionais, isso era 60 vezes a cada segundo, ou '60 Hz'. Algumas TVs modernas podem atualizar com o dobro dessa taxa, ou 120 Hz (120 quadros por segundo). Taxas de atualização mais altas podem reduzir o desfoque de movimento em LCDs e TVs OLED (as únicas duas tecnologias de TV no mercado). Última modificação: 2025-01-22 17:01

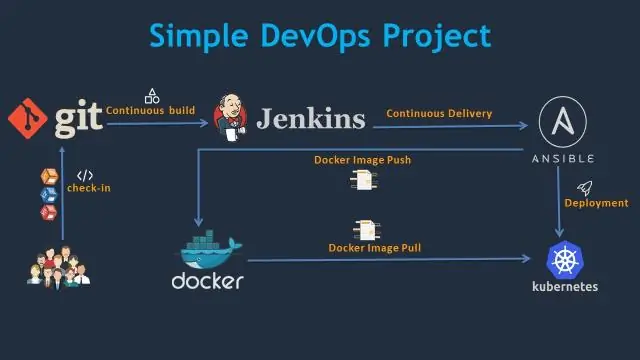

A AWS tem CI / CD acertado. Para maior clareza, CI / CD significa Integração Contínua, Entrega Contínua. Simplificando, se você tiver um pipeline de CI / CD, sempre que você enviar o código para o seu repositório, ele irá compilar e instalar automaticamente o seu software em seu ambiente de desenvolvimento. Última modificação: 2025-01-22 17:01

O evento. O método preventDefault () impede que a ação padrão de um elemento aconteça. Por exemplo: Impedir que um botão de envio envie um formulário. Impedir que um link siga o URL. Última modificação: 2025-01-22 17:01

De qualquer forma, conclua estas cinco etapas para a fiação do interruptor de luz de 3 vias: Desligue o circuito correto no painel elétrico. Adicione uma caixa elétrica para o segundo interruptor de três vias no porão. Passe um comprimento de cabo NM do tipo 14-3 (ou 12-3, se você estiver conectando a um fio de calibre 12) entre as duas caixas. Última modificação: 2025-01-22 17:01

O WinZip Registry Optimizer não é tecnicamente um vírus. É mais apropriado ser chamado de PUP (programa potencialmente indesejado). Sua natureza pode ser tão agressiva quanto um vírus de computador, no entanto, ele nunca se replica uma vez instalado no PC. Última modificação: 2025-01-22 17:01

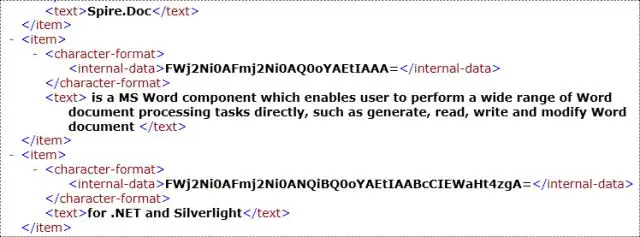

Os atributos fazem parte dos elementos XML. Um elemento pode ter vários atributos exclusivos. O atributo fornece mais informações sobre os elementos XML. Para ser mais preciso, eles definem as propriedades dos elementos. Um atributo XML é sempre um par nome-valor. Última modificação: 2025-01-22 17:01

Sim, é verdade. Acredite ou não, ainda existem algumas câmeras de filme em produção disponíveis, novas, hoje. E olhando além do novo, há, é claro, um mercado de usados ativos para fotógrafos que buscam entrar no mundo da fotografia de filme. Última modificação: 2025-01-22 17:01

Quatro exemplos de organizadores gráficos: esboço, diagrama de Venn, organizador hierárquico e mapa de bolhas. Última modificação: 2025-01-22 17:01

Acerte, pimentas fantasmas! Wendy's Jalapeño Fresco Spicy Chicken Sandwich e Ghost Pepper Fries, a edição caseira. Geléia de pimenta fantasma. Pizza De Vegetais Assados Com Molho De Pimenta Fantasma. Versão caseira de Ghost Pepper Chicken Wings do Popeye. Sal de pimenta fantasma. Última modificação: 2025-01-22 17:01

Embora o uso de uma VPN dentro da Arábia Saudita seja legal, o governo desaprova o uso de VPNs e bloqueia o acesso a muitos sites populares de provedores de VPN. Faça login na rede de servidores do provedor VPN. Conecte-se a um servidor VPN localizado em qualquer lugar fora das fronteiras da Arábia Saudita. Aproveite sua nova liberdade na Internet. Última modificação: 2025-01-22 17:01

Converter do Quicken para Mac em Quicken para Windows Abra seu arquivo de dados no Quicken Mac 2015,2016, 2017 ou na versão de assinatura. Escolha Arquivo> Exportar> Arquivo de transferência do Quicken Windows (QXF). Salve o. Arquivo QXF para mídia que permitirá que você mova para o seu PC, como um pen drive ou CD / DVD. Última modificação: 2025-01-22 17:01

Como uma explicação simplista, uma cidade inteligente é um lugar onde as redes e serviços tradicionais são tornados mais flexíveis, eficientes e sustentáveis com o uso de tecnologias da informação, digitais e de telecomunicações para melhorar as operações da cidade para o benefício de seus habitantes. Última modificação: 2025-01-22 17:01

Comi. um sufixo que ocorre em palavras emprestadas do latim, sua distribuição em inglês é paralela à do latim. A forma originou-se como um sufixo adicionado aos verbos radicais a para formar adjetivos (separar). Em inglês, o uso como sufixo verbal foi estendido a radicais de origem não latina: calibrar; Acierate. Última modificação: 2025-01-22 17:01

Confidencialidade. A confidencialidade refere-se à proteção das informações contra acesso por terceiros não autorizados. Em outras palavras, apenas as pessoas autorizadas a fazê-lo podem obter acesso aos dados confidenciais. Quase todos os principais incidentes de segurança relatados na mídia hoje envolvem grandes perdas de confidencialidade. Última modificação: 2025-01-22 17:01

Temas baseados no cinestésico: Ginásio, Drama, Arte e Música Por exemplo, ginástica, arte, música e teatro são áreas disciplinares em que a maioria das estratégias de ensino são atividades que exigem que os alunos se concentrem no movimento físico. Os alunos que são aprendizes cinestésicos costumam ter um desempenho melhor nessas matérias. Última modificação: 2025-01-22 17:01

Resolução suportada é o número de pontos que um monitor pode emular eletronicamente. O monitor pode aceitar 1980 x 1200 como uma "Resolução Suportada", mas a imagem só será boa como a "Resolução Nativa". Última modificação: 2025-01-22 17:01

Um operador SAS é um símbolo que representa uma comparação, cálculo aritmético ou operação lógica; uma função SAS; ou agrupando parênteses. O SAS usa dois tipos principais de operadores: operadores de prefixo. operadores infix. Última modificação: 2025-01-22 17:01

O LSI SAS 2008 é um controlador baseado em 6.0gbs SAS 2 ou SATA III que possui oito portas e conectividade PCIe nativa. Nos fóruns, mantemos um Mapeamento de Controlador LSI entre os controladores LSI e seus equivalentes OEM. Última modificação: 2025-01-22 17:01

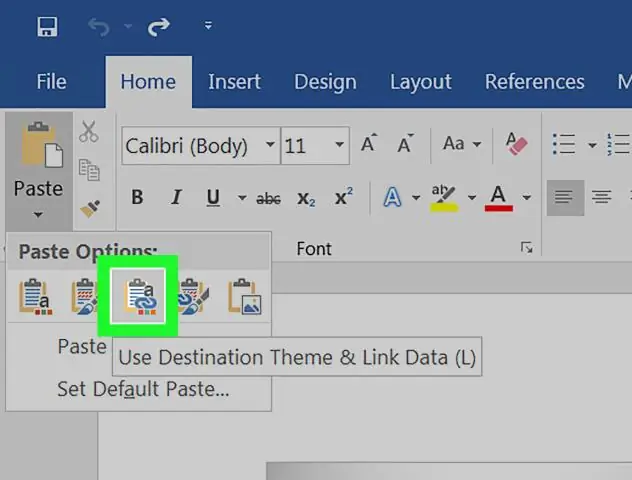

Desenhar uma curva Na guia Inserir, no grupo Ilustrações, clique em Formas. Em Linhas, clique em Curva. Clique onde deseja que a curva comece, arraste para desenhar e, em seguida, clique onde deseja adicionar uma curva. Para terminar uma forma, siga um destes procedimentos: Para deixar a forma aberta, clique duas vezes a qualquer momento. Última modificação: 2025-01-22 17:01

SOAP é um protocolo usado para trocar dados entre aplicativos que são construídos em diferentes linguagens de programação. SOAP é construído com base na especificação XML e funciona com o protocolo HTTP. Isso o torna perfeito para uso em aplicativos da web. Os blocos de construção SOAP consistem em uma Mensagem SOAP. Última modificação: 2025-01-22 17:01

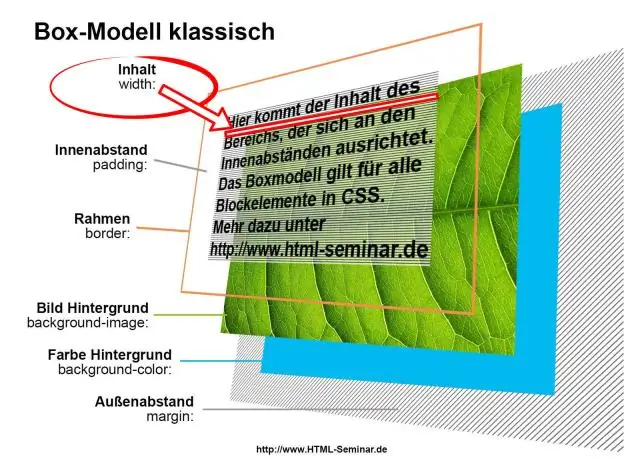

Você pode usar dois valores top e left junto com a propriedade position para mover um elemento HTML para qualquer lugar no documento HTML. Mover para a esquerda - use um valor negativo para a esquerda. Mover para a direita - Use um valor positivo para a esquerda. Mover para cima - use um valor negativo para o topo. Mover para baixo - Use um valor positivo para o topo. Última modificação: 2025-01-22 17:01

Mocha é uma estrutura de teste de código aberto usada para executar seus testes automatizados no Node. Ele vem com uma ampla gama de recursos que permitem criar testes automatizados descritivos, relatórios robustos e até mesmo executar seus testes automatizados sempre que um arquivo é alterado localmente. Última modificação: 2025-01-22 17:01

A ideia é simples: a qualquer momento, pode haver mais pessoas ou casos precisando de serviço, ajuda ou atenção do que uma organização pode atender. As filas ajudam os trabalhadores e gerentes a rastrear, priorizar e garantir a entrega de serviços e transações. Última modificação: 2025-01-22 17:01

Em vez de placas, as aranhas produzem fios de seda para construir suas teias. A seda é produzida nas glândulas da seda com o auxílio das fiandeiras da aranha. Os fios de seda podem ser grossos ou finos, secos ou pegajosos, frisados ou lisos. Os fios que uma aranha usa para construir sua teia começam como líquidos, mas secam rapidamente no ar. Última modificação: 2025-01-22 17:01

Fixar um item Passe o mouse sobre a mensagem ou a mensagem do arquivo original que deseja exibir. Clique no ícone Mais ações. Selecione Fixar no canal ou Fixar nesta conversa em uma mensagem direta. Clique em Sim, fixe esta mensagem ou arquivo para confirmar. Última modificação: 2025-01-22 17:01

Impressão de ponteiros. Você pode imprimir um valor de ponteiro usando printf com o especificador de formato% p. Para fazer isso, você deve converter o ponteiro para o tipo void * primeiro usando um elenco (veja abaixo para ponteiros void *), embora em máquinas que não tenham representações diferentes para diferentes tipos de ponteiro, isso pode não ser necessário. Última modificação: 2025-01-22 17:01