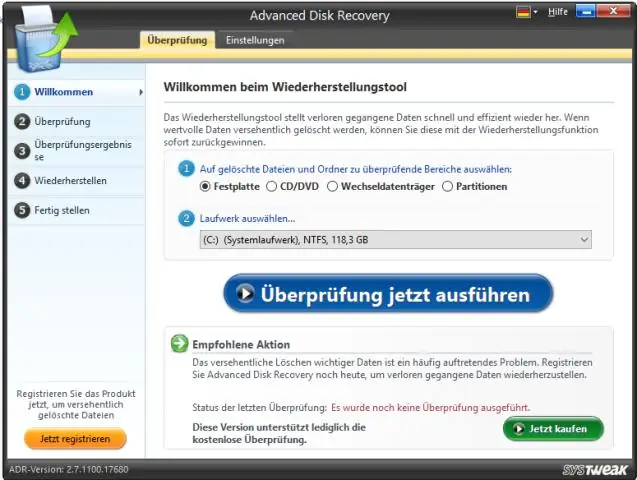

Restaure seus dados perdidos usando o Disk Drill Inicie o Disk Drill. Baixe o Disk Drill para Windows para recuperar arquivos excluídos. Selecione o tipo de unidade e recuperação. Localize a unidade da qual deseja restaurar os dados excluídos na lista de unidades disponíveis. Recupere seus arquivos excluídos. Continue recuperando os arquivos excluídos. Última modificação: 2025-01-22 17:01

IPhone e iPad: Abra o anexo PDF no Mail e clique em “Markup and Reply” para assinar. iPhoneand Android: Baixe o Adobe Fill & Sign, abra o PDF e toque no botão Assinatura. Chrome: instale a extensão HelloSign, faça upload do seu PDF e clique no botão Assinatura. Última modificação: 2025-01-22 17:01

Gemfile é um arquivo que deve estar localizado na raiz do seu projeto rails. É usado para descrever dependências de gem para programas Ruby. A primeira coisa em seu gemfile é uma fonte na qual você diz ao Gemfile onde procurar por gemas. A fonte pode ser chamada como um bloco e você pode ter várias fontes em seu gemfile. Última modificação: 2025-01-22 17:01

Os três pontos são conhecidos como o operador de propagação da Typescript (também do ES7). O operador de propagação retorna todos os elementos de uma matriz. Última modificação: 2025-01-22 17:01

O salário médio por hora do Chili's Cook / Dishwasher nos Estados Unidos é de aproximadamente US $ 11,52, o que corresponde à média nacional. Última modificação: 2025-01-22 17:01

A resolução de problemas é um meio fundamental de desenvolvimento do conhecimento matemático em qualquer nível. A solução de problemas oferece aos alunos um contexto para ajudá-los a entender a matemática que estão aprendendo. Os problemas podem ser usados para introduzir novos conceitos e estender o conhecimento previamente aprendido. Última modificação: 2025-01-22 17:01

Você pode fazer login em sua conta para visualizar sua recompensa no aplicativo móvel do Chili, chilis.com/rewards ou no Ziosk de sua mesa. Para resgatar, selecione ou verifique a recompensa no Ziosk da sua mesa. Última modificação: 2025-01-22 17:01

Os cupins não comem madeira de uma árvore. Quando os cupins são encontrados dentro ou sobre uma árvore viva, algo está fazendo com que a medula ou camada de câmbio da árvore morra. Os cupins invadem e comem a celulose morta. Acredita-se que as raízes crescem tanto quanto os galhos da maioria das árvores. Última modificação: 2025-01-22 17:01

“Objeto companheiro” é uma extensão do conceito de “objeto”: um objeto que é companheiro de uma classe particular e, portanto, tem acesso a seus métodos e propriedades de nível privado. Última modificação: 2025-01-22 17:01

IP móvel é um protocolo de comunicação (criado pela extensão do protocolo da Internet, IP) que permite que os usuários mudem de uma rede para outra com o mesmo endereço IP. Garante que a comunicação continuará sem que as sessões ou conexões do usuário sejam interrompidas. Última modificação: 2025-01-22 17:01

Alterando a distância de visualização do Minecraft Faça login no painel de controle do servidor do Minecraft e pare o servidor. No lado esquerdo do painel de controle, clique em Arquivos. Em seguida, clique em Configuração. Na área de configuração, clique para editar o arquivo de configurações do servidor Minecraft. Role para baixo até o campo Exibir distância. Escolha uma distância de visualização entre 3-10. Última modificação: 2025-01-22 17:01

Uma máquina é a representação lógica do computador que hospeda uma ou mais instâncias do WebLogic Server. Cada servidor gerenciado deve ser atribuído a uma máquina. O Servidor de Administração usa a definição da máquina em conjunto com o Node Manager para iniciar servidores remotos. Última modificação: 2025-01-22 17:01

CSS. Significa 'Folha de estilo em cascata'. Folhas de estilo em cascata são usadas para formatar o layout de páginas da web. Eles podem ser usados para definir estilos de texto, tamanhos de tabelas e outros aspectos de páginas da Web que anteriormente só podiam ser definidos no HTML de uma página. Última modificação: 2025-01-22 17:01

A atividade Do While permite que você execute uma parte específica de sua automação enquanto uma condição é atendida. Quando a condição especificada não é mais atendida, o projeto sai do loop. Este tipo de atividade pode ser útil para percorrer todos os elementos de uma matriz ou executar uma determinada atividade várias vezes. Última modificação: 2025-01-22 17:01

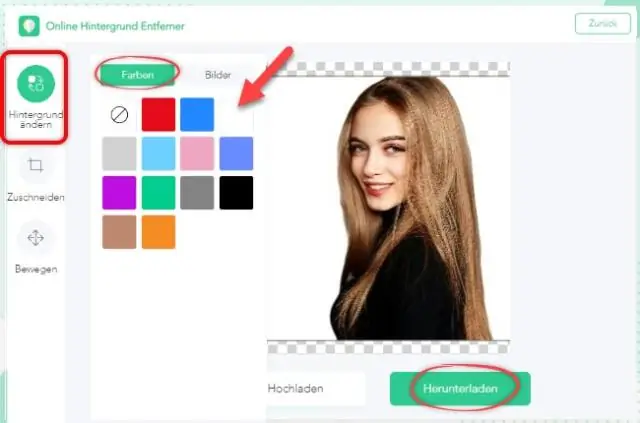

Como remover o fundo usando o PICSART (EraserTool) Etapa 1: Abra a imagem dentro do Picsart. OpenPicsart. Etapa 2: Vá para a guia Desenho. A imagem estará dentro do Editor. Etapa 3: Selecione a ferramenta Borracha e altere suas configurações. Agora a imagem estará na janela de desenho. Etapa 4: apague o plano de fundo. Etapa 5: Salve a imagem. Etapa 6: Conclusão. Última modificação: 2025-01-22 17:01

Nossas descobertas gerais mostram que as instâncias sob demanda da AWS são aproximadamente 300% mais caras do que usar a infraestrutura tradicional baseada em servidor. Usar instâncias reservadas da AWS é aproximadamente 250% mais caro do que contratar servidores físicos equivalentes pelo mesmo período de tempo. Última modificação: 2025-01-22 17:01

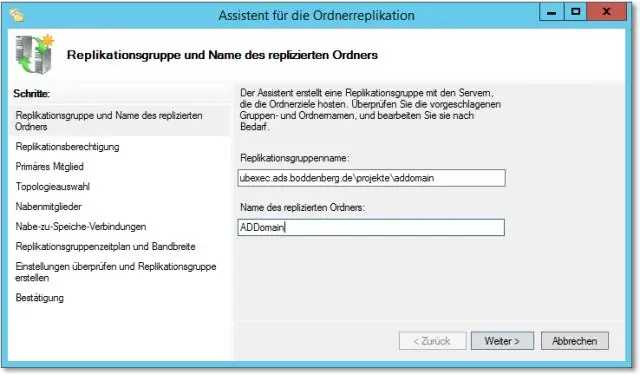

O Distributed File System (DFS) é a solução da Microsoft para o problema: uma maneira simplificada de os usuários acessarem arquivos geograficamente dispersos. O DFS permite que o administrador do sistema crie árvores de diretórios virtuais agregando pastas compartilhadas em toda a rede. Última modificação: 2025-01-22 17:01

Etapa 2: Certifique-se de que seu PC aceita o Leitor CAC Clique com o botão direito no logotipo do Windows localizado no canto esquerdo inferior da tela. Clique em Sistema e em Gerenciador de dispositivos. Role para baixo até onde diz Leitores de cartão inteligente e clique no pequeno triângulo ao lado dele para começar. Última modificação: 2025-01-22 17:01

Logical Volume Management (LVM) é uma opção de gerenciamento de disco que todas as principais distribuições do Linux incluem. Se você precisa configurar pools de armazenamento ou apenas precisa criar partições dinamicamente, LVM é provavelmente o que você está procurando. Última modificação: 2025-01-22 17:01

SnapBridge funciona com todos os enablebodies Nikon Wi-Fi bloqueados. Este tópico está bloqueado. O SnapBridge funciona com D3200, D3300, D5200, D5300, D5500, D7100, D7200, D610, Df, D750. Última modificação: 2025-01-22 17:01

Um substantivo comum é o nome genérico de uma pessoa, lugar ou coisa em uma classe ou grupo. Ao contrário dos nomes próprios, um substantivo comum não é capitalizado, a menos que comece uma frase ou apareça em um título. Normalmente, será bastante óbvio se uma pessoa, lugar ou coisa específica está sendo nomeada. Última modificação: 2025-01-22 17:01

Excluindo sua conta Vá para Nextplus> Menu> My ProfileInfo> Toque em suas informações para remover. Se você mudar de ideia sobre este pedido, simplesmente faça login novamente em sua conta dentro de alguns dias após o logout. Última modificação: 2025-01-22 17:01

JTAG (Joint Test Action Group) é uma interface usada para depurar e programar dispositivos como microcontroladores e CPLDs ou FPGAs. Essa interface exclusiva permite que você depure o hardware facilmente em tempo real (ou seja, emular). Ele pode controlar diretamente os ciclos de clock fornecidos ao microcontrolador por meio de software. Última modificação: 2025-01-22 17:01

O gerenciamento de identidade (gerenciamento de ID) é o processo organizacional para identificar, autenticar e autorizar indivíduos ou grupos de pessoas a terem acesso a aplicativos, sistemas ou redes, associando direitos e restrições de usuário a identidades estabelecidas. Última modificação: 2025-01-22 17:01

Packer vs Terraform: Quais são as diferenças? Os desenvolvedores descrevem o Packer como 'Crie imagens de máquina idênticas para várias plataformas a partir de uma configuração de fonte única'. O Packer automatiza a criação de qualquer tipo de imagem de máquina. Terraform construirá todos esses recursos em todos esses provedores em paralelo. Última modificação: 2025-01-22 17:01

Programando um modelo portátil do scanner Uniden Bearcat Pressione o botão 'Scan' para colocar o handheld no modo de digitalização e pressione 'Manual' para entrar no modo de programação manual. Seu scanner terá vários canais disponíveis que podem ser programados. Digite o número do canal que deseja usar e pressione 'Manual' novamente. Última modificação: 2025-01-22 17:01

Uma instrução em bloco (ou instrução composta em outras linguagens) é usada para agrupar zero ou mais instruções. O bloco é delimitado por um par de chaves e pode opcionalmente ser rotulado: var x = 1; deixe y = 1; if (verdadeiro) {var x = 2; deixe y = 2;} console.log (x); // saída esperada: 2 console.log (y); // saída esperada: 1. Última modificação: 2025-01-22 17:01

Pornografia ilegal A pornografia ilegal é abundante na dark web. O maior problema é indiscutivelmente o da pornografia infantil e seus círculos de pedófilos associados. Em 2015, o FBI notoriamente invadiu um enorme site de pornografia infantil na dark web usando malware, exploits em Adobe Flash e outros truques de hackers. Última modificação: 2025-01-22 17:01

O conjunto de protocolos da Internet é o modelo conceitual e o conjunto de protocolos de comunicação usados na Internet e em redes de computadores semelhantes. É comumente conhecido como TCP / IP porque os protocolos básicos do conjunto são o Transmission Control Protocol (TCP) e o Internet Protocol (IP). Última modificação: 2025-01-22 17:01