Um dos novos recursos principais do iOS 11 é o ARKit, com o qual a Apple está trazendo suporte nativo de AR para o iOS. Isso inclui todos os dispositivos iOS que são alimentados pelo chip A9 ou A10 da Apple. Isso significa que o ARKit funcionará apenas nos seguintes dispositivos: iPhone SE. Última modificação: 2025-01-22 17:01

Ao usar um aplicativo de anotações em seu iPad, como GoodNotes, você também pode importar documentos e outros arquivos para ele. Pixel Planners são arquivos que você importa para o GoodNotes que criamos para se parecer com planejadores tradicionais. Última modificação: 2025-01-22 17:01

Desativando o arquivamento automático no Microsoft Outlook Para desativar o arquivamento automático, comece clicando em Opções no menu Ferramentas. Desmarque a caixa de seleção Executar AutoArquivar a cada. Microsoft Outlook 2010. Clique em Avançado no lado esquerdo e em Configurações do AutoArchive. Certifique-se de que Executar AutoArquivar esteja desmarcado e clique em OK duas vezes. Última modificação: 2025-01-22 17:01

O Stuxnet supostamente arruinou quase um quinto das centrífugas nucleares iranianas. Visando sistemas de controle industrial, o worm infectou mais de 200.000 computadores e fez com que 1.000 máquinas se degradassem fisicamente. Última modificação: 2025-01-22 17:01

O tempo limite padrão de um HttpClient é 100 segundos. Última modificação: 2025-01-22 17:01

0, 1, 1, 2, 3, 5, 8, 13, 21, 34, 55, 89, 144, 233, 377, 610, 987, 1597, 2584, 4181, 6765, 10946, 17711, 28657, 46368, 75025, 121393, 196418, 317811. Última modificação: 2025-01-22 17:01

Os 10 melhores telefones com suporte de carregamento rápido abaixo de Rs.20.000 em 2019 Realme X. Vivo Z1X. Redmi Note 7 Pro. Oppo K3. Realme 5 Pro. Samsung Galaxy M40. Samsung Galaxy A50. Nokia 8.1. Última modificação: 2025-01-22 17:01

O código Go é mais compacto. Embora o tempo de compilação dependa do que você está realmente codificando, Go é significativamente mais rápido para compilar em C ++. Como seu código precisa ser compilado antes de ser executado e compilado novamente após cada alteração feita, o tempo de compilação é importante para a velocidade de codificação. Última modificação: 2025-01-22 17:01

Pesquisa segura é um sequestrador de navegador que muda a página inicial e o mecanismo de pesquisa do seu navegador para Pesquisa segura. O redirecionamento da pesquisa segura é causado pela extensão “Pesquisa segura” que é instalada pelos usuários, seja intencionalmente ou não. Última modificação: 2025-01-22 17:01

Microsoft PowerPoint é um software de aplicação que se destina principalmente à apresentação de dados e informações por meio de texto, diagramas com animação, imagens e efeitos transitórios, etc. na forma de slides. Ajuda as pessoas a entender melhor a ideia ou tópico na frente do público de maneira prática e fácil. Última modificação: 2025-01-22 17:01

Quais configurações de servidor devo usar para e-mail Windstream? Se o seu aplicativo de e-mail ou cliente não configurou os servidores automaticamente depois que você forneceu seu endereço de e-mail, você precisará inserir manualmente os servidores de e-mail de entrada (IMAP ou POP) e de saída (SMTP). IMAP é recomendado para o. Última modificação: 2025-01-22 17:01

Um servidor em rack, também chamado de servidor montado em rack, é um computador dedicado ao uso como servidor e projetado para ser instalado em uma estrutura chamada rack. O rack contém vários slots de montagem chamados compartimentos, cada um projetado para conter uma unidade de hardware fixada no lugar com parafusos. Última modificação: 2025-01-22 17:01

Outro exemplo da vida real de abstração é ATM Machine; Todos estão realizando operações na máquina ATM, como retirada de dinheiro, transferência de dinheiro, recuperação de mini-extrato … etc. mas não podemos saber detalhes internos sobre ATM. Nota: A abstração de dados pode ser usada para fornecer segurança para os dados de métodos não autorizados. Última modificação: 2025-01-22 17:01

Se você está acostumado a editar programas, pode estar surpreso de que a reprodução ao vivo padrão do After Effects não reproduz áudio. Para ouvir o áudio, você precisa fazer uma visualização de RAM. Para uma visualização do RAM, você precisa clicar no símbolo da direita no painel Visualização. Alternativamente, pressione a tecla 0 no teclado numérico. Última modificação: 2025-04-28 16:04

Quais são as duas ações realizadas por um switch Cisco? (Escolha dois.) Construir uma tabela de roteamento baseada no primeiro endereço IP no cabeçalho do quadro. usando os endereços MAC de origem dos quadros para construir e manter uma tabela de endereços MAC. encaminhando frames com endereços IP de destino desconhecidos para o gateway padrão. Última modificação: 2025-01-22 17:01

A latência é medida em milissegundos e indica a qualidade da sua conexão dentro da sua rede. Qualquer coisa a 100 ms ou menos é considerado forjamento aceitável. No entanto, 20-40ms é o ideal. Última modificação: 2025-01-22 17:01

Eles podem ser feitos de vários materiais. Aduelas de madeira, aduelas de concreto, concreto fundido e painéis de aço têm sido usados e têm custos variáveis, durabilidade e compensações de estanqueidade. Silos que armazenam grãos, cimento e aparas de madeira são normalmente descarregados com lâminas de ar ou brocas. Última modificação: 2025-01-22 17:01

Loopback. (2) Loopback é um canal de comunicação com apenas um terminal. As redes TCP / IP especificam um loopback que permite que o software cliente se comunique com o software servidor no mesmo computador. os usuários podem especificar um endereço IP, geralmente 127.0. 0.1, que apontará de volta para a configuração de rede TCP / IP do computador. Última modificação: 2025-01-22 17:01

Não cobramos taxas pelos nossos certificados. Let's Encrypt é uma organização sem fins lucrativos, nossa missão é criar uma Web mais segura e que respeite a privacidade, promovendo a adoção generalizada de HTTPS. Nossos serviços são gratuitos e fáceis de usar para que todos os sites possam implantar HTTPS. Última modificação: 2025-01-22 17:01

Sim. Você pode comprar versões autônomas do Word, Excel e PowerPoint para Mac ou PC. Vá para a Microsoft Store e pesquise o aplicativo que deseja. Você também pode obter uma compra única ou uma versão de assinatura do Visio ou Project, disponível apenas para PCs. Última modificação: 2025-01-22 17:01

Linux é o sistema operacional de código aberto mais conhecido e mais usado. Como um sistema operacional, o Linux é um software que fica por baixo de todos os outros softwares em um computador, recebendo solicitações desses programas e retransmitindo essas solicitações para o hardware do computador. Última modificação: 2025-01-22 17:01

Como fazer um DDoS em um IP usando cmd. Um dos métodos de negação de serviço mais básicos e rudimentares é chamado de “ping da morte” e usa o prompt de comando para inundar um endereço de protocolo da Internet com pacotes de dados. Devido à sua pequena escala e natureza básica, os ataques de ping de morte geralmente funcionam melhor contra alvos menores. Última modificação: 2025-01-22 17:01

Quando você adiciona um pacote com capacidade de implantação, ele atualiza automaticamente a configuração do seu espaço de trabalho (arquivo angular.json) com uma seção de implantação para o projeto selecionado. Você pode então usar o comando ng deploy para implantar esse projeto. Por exemplo, o comando a seguir implanta automaticamente um projeto no Firebase. Última modificação: 2025-01-22 17:01

Cessar em uma frase ?? Nossa fraternidade recebeu uma carta do colégio solicitando-nos o fim de qualquer festa barulhenta ou enfrentaríamos questões legais. A empresa falida teve que encerrar suas operações por falta de fundos. Porque tínhamos um jogador lesionado, a minha equipa de paintball teve que parar o ataque aos nossos adversários. Última modificação: 2025-01-22 17:01

A compactação entre quadros é uma forma de compactação na qual o codec compacta os dados em um quadro em relação a outros. Esses quadros relativos são chamados de quadros delta. Última modificação: 2025-01-22 17:01

A British Computer Society (BCS) é um corpo profissional e uma sociedade erudita que representa aqueles que trabalham com tecnologia da informação (TI) e ciência da computação, tanto no Reino Unido quanto internacionalmente. Última modificação: 2025-01-22 17:01

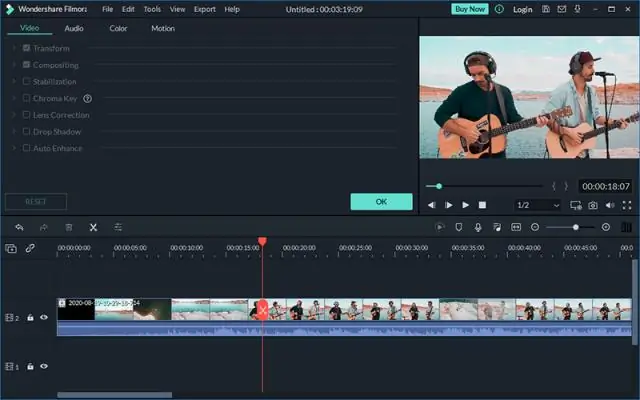

Adicionar marca d'água, logotipo ou imagens no FilmoraScrn é fácil, você só precisa: Importar o vídeo de reprodução do jogo e a imagem da marca d'água para a linha do tempo; Ajuste a borda da imagem da marca d'água, como a cor da borda, opacidade e tamanho; Você também pode adicionar efeitos de texto e sobreposições como sua marca d'água, se desejar. Última modificação: 2025-01-22 17:01

Mantendo conexões SSH ativas Inicie o PuTTY. Carregue sua sessão de conexão. No painel Categoria, clique em Conexão. Em Envio de pacotes nulos para manter a sessão ativa, em Segundos entre as manutenções de atividade, digite 240. No painel Categoria, clique em Sessão. Clique em Salvar. Conecte-se à sua conta e monitore a conexão. Última modificação: 2025-01-22 17:01

Expressões regulares (também conhecidas como regex) são usadas para localizar padrões específicos em uma lista. No Google Analytics, o regex pode ser usado para encontrar qualquer coisa que corresponda a um determinado padrão. Por exemplo, você pode encontrar todas as páginas em um subdiretório ou todas as páginas com uma string de consulta com mais de dez caracteres. Última modificação: 2025-01-22 17:01

Um pen drive sendo inserido em uma porta USB. Licenciado pela iStockPhoto. substantivo. A definição de unidade apen é um pequeno dispositivo de armazenamento em forma de caneta com armazenamento de dados embutido que se conecta a um computador por uma porta USB. Um exemplo de pen drive é uma caneta com uma porta USB oculta para salvar dados. Última modificação: 2025-01-22 17:01

São Francisco. Última modificação: 2025-01-22 17:01

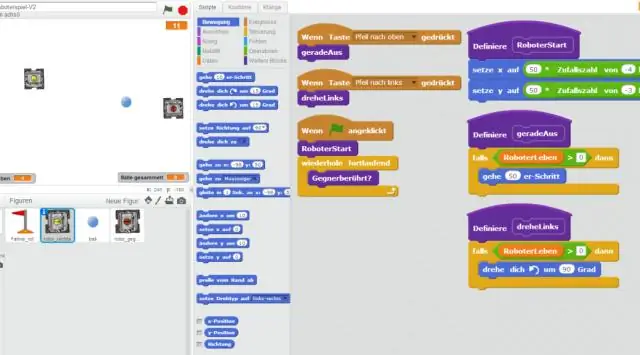

Coloque o robô no chão, ligue-o e ative o Bluetooth no seu smartphone ou tablet. Abra o aplicativo Wonderapp ou Blockly e siga as instruções para configurar o robô. O aplicativo e o robô usam os mesmos idiomas selecionados nas configurações de idioma do seu dispositivo móvel. Última modificação: 2025-01-22 17:01

Cyberspace para o seu webcamimage. Última modificação: 2025-01-22 17:01

Em redes de computadores, localhost é um hostnamethat significa este computador. É usado para acessar os serviços de rede que estão sendo executados no host por meio da interface de rede de loopback. O uso da interface de loopback ignora qualquer hardware de interface de rede local. Última modificação: 2025-01-22 17:01

Os procedimentos armazenados fornecem desempenho aprimorado porque menos chamadas precisam ser enviadas para o banco de dados. Por exemplo, se um procedimento armazenado tem quatro instruções SQL no código, então só precisa haver uma única chamada para o banco de dados, em vez de quatro chamadas para cada instrução SQL individual. Última modificação: 2025-01-22 17:01

As conexões SharkBite vêm com um reforço PEX pré-carregado na conexão para PEX, PE-RT e HDPE. O reforço PEX não precisa ser removido para aplicações de cobre ou CPVC. Empurre a conexão até a marca de inserção que você acabou de fazer no tubo. Agora, ligue a água e verifique a conexão. Última modificação: 2025-01-22 17:01

A razão como forma de saber. A razão é freqüentemente considerada de valor inestimável para avaliar se as afirmações de conhecimento, ou mesmo as pessoas, são confiáveis. A razão às vezes é contrastada com a emoção, por meio da qual a linguagem emotiva e os argumentos emocionais parecem impedir nossa busca pelo conhecimento; desvie-nos da 'verdade. Última modificação: 2025-01-22 17:01

três Da mesma forma, o que é sistema de automação? Automação ou o controle automático é o uso de vários controles sistemas para operar equipamentos como máquinas, processos em fábricas, caldeiras e fornos de tratamento térmico, ligar redes telefônicas, direção e estabilização de navios, aeronaves e outras aplicações e veículos com capacidade humana mínima ou reduzida Da mesma forma, quais são as necessidades de automação?. Última modificação: 2025-01-22 17:01

Parâmetros da linha de comando. Para iniciar um domínio gerenciado WildFly 8, execute o script $ JBOSS_HOME / bin / domain.sh. Para iniciar um servidor autônomo, execute $ JBOSS_HOME / bin / standalone.sh. Sem argumentos, a configuração padrão é usada. Última modificação: 2025-01-22 17:01

Os melhores smartphones de gama média que você pode comprar Xiaomi Mi 9T Pro: um telefone excepcional por um preço fantástico. Motorola Moto G7 Power: Melhor para a duração da bateria. Google Pixel 3a: a melhor câmera de médio alcance. OnePlus 6T: um ótimo telefone de gama média, agora ainda melhor. Xiaomi Pocophone F1: o melhor telefone de gama média abaixo de £ 300. Última modificação: 2025-01-22 17:01