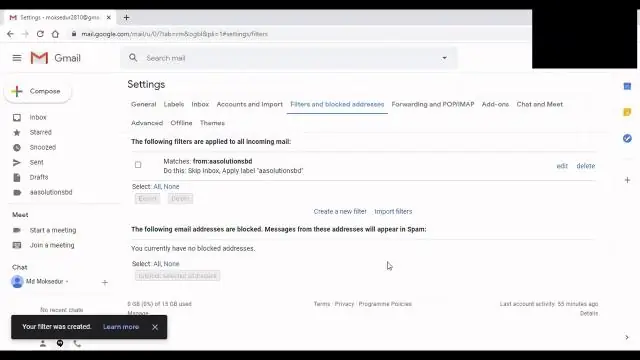

Escolha Configurações no menu suspenso. Na tela Configurações, selecione a guia Rótulos para exibir as configurações dos Rótulos. Selecione mostrar ou ocultar para cada etiqueta na lista. A tela de configurações lista todos os rótulos. Última modificação: 2025-01-22 17:01

BICSI significa Building Industry ConsultingService International. Se você der uma olhada em seu site, eles dão a melhor definição de qual é o seu propósito: “O BICSI fornece informação, educação e avaliação de conhecimento para indivíduos e empresas na indústria de ITS. Última modificação: 2025-01-22 17:01

Pesquisando na lista unida individualmente. A pesquisa é realizada para encontrar a localização de um elemento específico na lista. Se o elemento corresponder a qualquer um dos elementos da lista, a localização do elemento é retornada da função. Última modificação: 2025-01-22 17:01

Do wiki PostgreSQL Streaming Replication (SR) fornece a capacidade de enviar e aplicar continuamente os registros WAL XLOG a alguns servidores em espera para mantê-los atualizados. Este recurso foi adicionado ao PostgreSQL 9.0. Última modificação: 2025-01-22 17:01

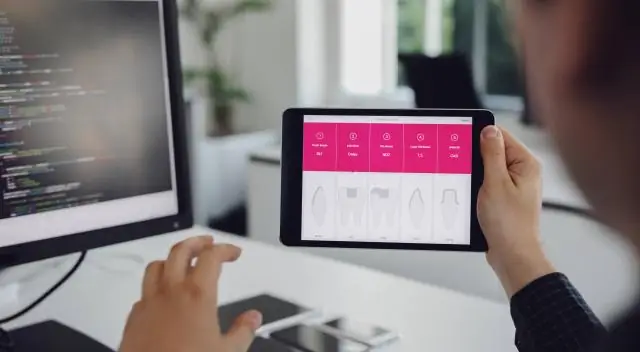

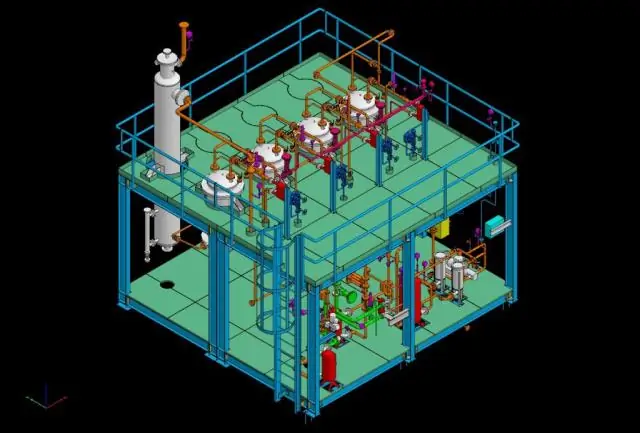

CAD, ou Computer Aided Design, é um software usado por engenheiros, arquitetos, designers ou gerente de construção para criar projetos. Engenheiros, arquitetos e outros usam software para projetar e desenhar edifícios. O CAD foi desenvolvido na década de 1960. Ele permite que os designers interajam com o computador para construir desenhos. Última modificação: 2025-01-22 17:01

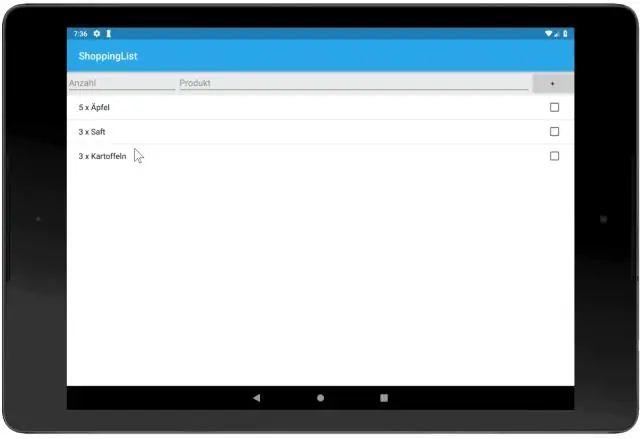

Test.ai é uma automação de teste móvel que usa IA para realizar testes de regressão. É útil quando se trata de obter as métricas de desempenho em seu aplicativo e é mais uma ferramenta de monitoramento do que uma ferramenta de teste funcional. Última modificação: 2025-01-22 17:01

Transferido para 'cumprir, terminar (uma tarefa),' de com, aqui provavelmente como um prefixo intensivo (veja com), + plere 'preencher' (de raiz de TORTA * pele- (1) 'preencher'). complete (v.) final do 14c., 'faça completo, leve ao fim, forneça o que está faltando; cumprir, realizar, 'de completo (adj.). Última modificação: 2025-01-22 17:01

O desenvolvimento de aplicativos móveis é muito difícil. Eles não podem facilitar esse conhecimento, eles precisam absorver tudo antes de desenvolver até mesmo o aplicativo mais básico, se for para ser publicado em uma loja de aplicativos. Não é de se admirar que todo mundo queira usar o PhoneGap ou outra solução HTML5 - há muito menos complexidade aí. Última modificação: 2025-01-22 17:01

15 Melhores Projetos Arduino para Dedicar Seu Tempo Construa um Sistema Tiny Weather Display. Construir uma lâmpada noturna com gatilho de movimento para usar embaixo da cama. Construa um sistema para silenciar qualquer frase que você quiser na TV. Crie um sensor Ambilight para o seu monitor LCD. Construa um scanner de impressão digital para o seu abridor de porta de garagem. Construir um braço robótico. Última modificação: 2025-01-22 17:01

Você carrega o The Dash colocando-o no TheDash Charger enquanto o Dash Charger está conectado a uma fonte de energia ou em trânsito. Você pode ligar o Dash Charger conectando-o a uma fonte de alimentação usando o cabo USB para Micro USB fornecido. Uma carga completa do TheDash leva até 90 minutos. Última modificação: 2025-01-22 17:01

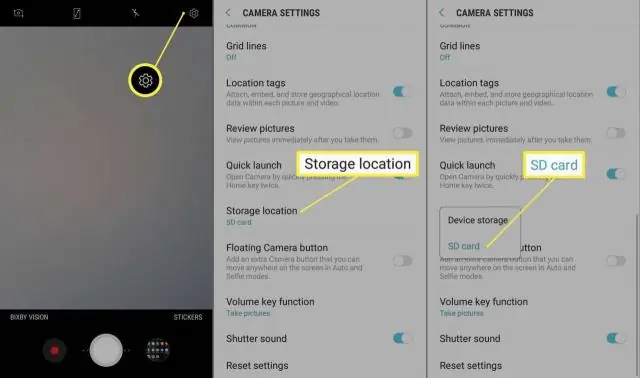

Vá para “Configurações” do dispositivo e selecione “Armazenamento”. 2. Selecione o seu 'SDCard' e, em seguida, toque no “menu de três pontos“(canto superior direito), agora selecione “Configurações” aqui. Última modificação: 2025-01-22 17:01

Preços do Amazon EC2. O Amazon EC2 pode ser testado gratuitamente. Existem cinco maneiras de pagar por instâncias do Amazon EC2: On-Demand, Planos de economia, Instâncias reservadas e Instâncias Spot. Você também pode pagar por hosts dedicados que fornecem capacidade de instância EC2 em servidores físicos dedicados para seu uso. Última modificação: 2025-01-22 17:01

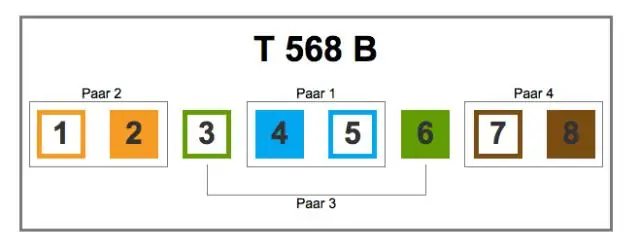

Como regra geral, T568A e T568B não devem ser combinados ou trocados. Tendo em mente que T568B é o formato preferido para novas redes nos Estados Unidos, você (tecnicamente) é livre para escolher qualquer esquema de fiação para casos em que uma nova rede está sendo construída a partir do zero. Última modificação: 2025-01-22 17:01

Darktrace Industrial usa IA desenvolvida especificamente para detectar ameaças cibernéticas e vulnerabilidades latentes em ambientes de OT e TI. Última modificação: 2025-01-22 17:01

Etapas para criar um banco de dados em Python usando sqlite3 Etapa 1: Criar o banco de dados e as tabelas. Nesta etapa, você verá como criar: Etapa 2: importe os dados usando o Pandas. Para esta etapa, vamos supor que você tenha 2 arquivos CSV que gostaria de importar para o Python: Etapa 3: execute o código para uma data subsequente. Última modificação: 2025-01-22 17:01

Reliance Jio Infocomm Limited, d / b / a Jio, é uma empresa de telecomunicações indiana e subsidiária integral da Reliance Industries, com sede em Mumbai, Maharashtra, Índia. Opera uma rede LTE nacional com cobertura em todos os 22 círculos de telecomunicações. Última modificação: 2025-01-22 17:01

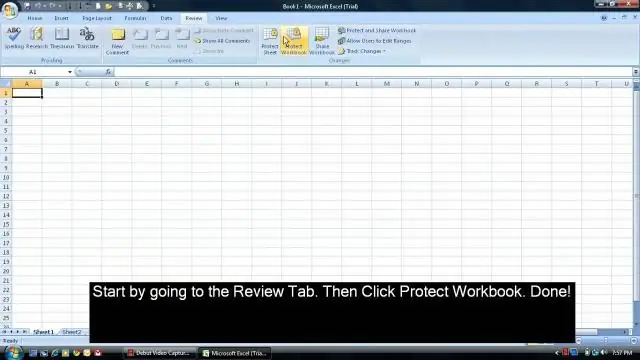

Aqui estão as etapas para bloquear células com fórmulas: Com as células com fórmulas selecionadas, pressione Control + 1 (mantenha pressionada a tecla Control e pressione 1). Na caixa de diálogo de formatação de células, selecione a guia Proteção. Marque a opção 'Bloqueado'. Clique OK. Última modificação: 2025-01-22 17:01

Um terminal sem solda é um terminal que tem pelo menos um lado que usa uma conexão de fio que não requer solda para fazer a conexão mecânica e elétrica. Os terminais sem solda podem ser isolados ou não isolados. Última modificação: 2025-01-22 17:01

O iPhone 11 vem em seis cores: roxo, amarelo, verde, branco, preto e (produto) vermelho. Última modificação: 2025-01-22 17:01

Na tela Método de configuração, selecione Conectar impressora à rede pela primeira vez e clique em Avançar. Quando uma tela de confirmação para a configuração de LAN da máquina for exibida, clique em OK. Quando a tela Conexão da impressora for exibida, conecte a máquina ao computador com um cabo USB e, em seguida, ligue a máquina. Última modificação: 2025-01-22 17:01

Para verificar se há atualizações manualmente, selecione o botão Iniciar, selecione Configurações> Atualização e segurança> Windows Update e, em seguida, selecione Verificar atualizações. Saiba mais sobre como manter o Windows 10 atualizado. Última modificação: 2025-01-22 17:01

Existem duas maneiras de 'apagar' texto. É necessário usar a ferramenta 'Editar texto e imagens' (Ferramentas> Edição de conteúdo> Editar texto e imagens). Com a ferramenta ativa, você pode selecionar o texto e excluí-lo. Se for um texto dentro do que o Acrobat considera ser um grupo de texto (por exemplo, um parágrafo), o resto deste grupo se ajustará. Última modificação: 2025-01-22 17:01

Tipos de memoryEdit A memória declarativa consiste na recordação consciente de itens específicos. Memórias declarativas de todos os tipos geralmente são armazenadas no cérebro. A memória processual consiste principalmente na recordação implícita (em oposição à consciente) de certas habilidades motoras. Última modificação: 2025-01-22 17:01

3 respostas. As migrações são um tipo de controle de versão para seu banco de dados. Eles permitem que uma equipe modifique o esquema do banco de dados e se mantenha atualizada sobre o estado atual do esquema. As migrações são normalmente emparelhadas com o Schema Builder para gerenciar facilmente o esquema do seu aplicativo. Última modificação: 2025-01-22 17:01

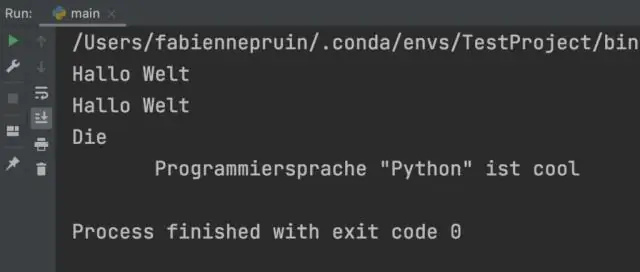

Python também é bom para construir ferramentas para designers de jogos que simplificam tarefas como design de níveis ou criação de árvore de diálogo e ter essas ferramentas exportadas que funcionam em um formato que o motor de jogo principal pode usar. Alguns motores de jogo podem usar Python como uma linguagem de script. Última modificação: 2025-01-22 17:01

Análise de impacto de segurança é a análise conduzida por um oficial da organização para determinar até que ponto as mudanças no sistema de informações afetaram o estado de segurança do sistema. Última modificação: 2025-01-22 17:01

Faça login no AWS Management Console e abra o console do Amazon RDS em https://console.aws.amazon.com/rds/. No painel de navegação, escolha Bancos de dados. Escolha a instância do banco de dados MySQL que deseja usar como fonte para a sua réplica de leitura Aurora. Para Ações, escolha Criar réplica de leitura Aurora. Última modificação: 2025-01-22 17:01

Instale o pacote do apt Repository Abra uma janela de terminal. Digite apt install ros-melodic-calibração-msgs. Digite sudo apt install ros-melodic-calibração-msgs. Digite roscd calibração_msgs novamente. Digite sudo apt remove ros-melodic-calibração-msgs para remover o pacote. Digite cd ~ para retornar ao seu diretório inicial. Última modificação: 2025-01-22 17:01

Acessos - Uma solicitação de arquivo único no log de acesso de um servidor web. Visitantes / Visitas– Isso é definido como uma série de acessos de qualquer endereço IP particular. Se dois acessos forem separados por 30 minutos ou mais, dois visitantes serão contados. 'Visitantes representam um número extrapolado. Última modificação: 2025-01-22 17:01

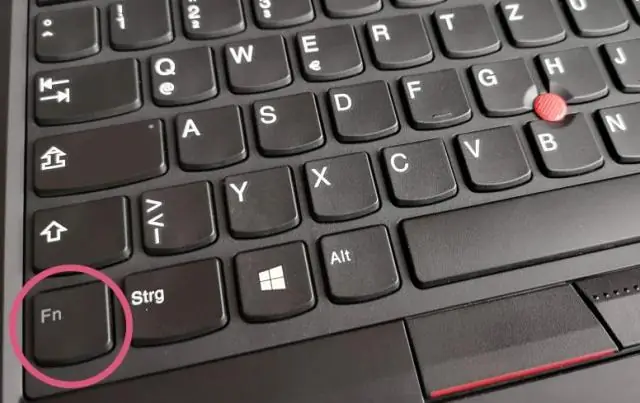

Pressione e segure a tecla 'Shift,' 'Alt' ou 'Fn' e pressione a tecla 'Num Lock,' 'NumLock,' 'NumLK,' 'Num' ou a tecla que contém uma imagem de um teclado se a luz indicadora não estiver iluminada. Certos modelos de laptops requerem uma combinação de duas teclas para ativar o teclado numérico de 10 teclas. Última modificação: 2025-01-22 17:01

Uma chave WEP é uma senha de segurança desatualizada para dispositivos Wi-Fi. WEP significa Wired Equivalent Privacy, um padrão de segurança de rede sem fio Wi-Fi. Uma chave WEP é uma senha de segurança para dispositivos Wi-Fidevices. Última modificação: 2025-01-22 17:01

Sistema para gerenciamento de identidade entre domínios (SCIM) é um padrão para automatizar a troca de informações de identidade do usuário entre domínios de identidade ou sistemas de TI. A associação ao grupo ou outros valores de atributo geralmente são usados para gerenciar as permissões do usuário. Última modificação: 2025-01-22 17:01

STR06-C. A função C strtok () é uma função de tokenização adstring que leva dois argumentos: uma string inicial a ser analisada e um delimitador de caracteres qualificado const. Ele retorna um ponteiro para o primeiro caractere de um token ou para um ponteiro nulo se não houver um token. Última modificação: 2025-01-22 17:01

As 50 principais perguntas e respostas da entrevista de SQL O que é DBMS? O que é RDBMS? Exemplo: SQL Server. O que é SQL? O que é um banco de dados? O que são tabelas e campos? O que é uma chave primária? O que é uma chave exclusiva?. Última modificação: 2025-01-22 17:01

O planejamento sistemático de layout (SLP) - também conhecido como planejamento de layout de site - é uma ferramenta usada para organizar um local de trabalho em uma fábrica, localizando áreas com alta frequência e relações lógicas próximas umas das outras. Última modificação: 2025-01-22 17:01

Seu site deve … ter uma aparência profissional. Ter um nome de domínio privado. Esteja seguro. Ter um nome de domínio memorável. Contenha o nome da empresa no texto. Contenha seu endereço comercial em texto. Tenha o número de telefone da sua empresa no formato Click-to-Call. Facilite a localização das informações de contato. Última modificação: 2025-01-22 17:01

O aço da mola é aço carbono endurecido, não tão especial. Mas devido ao endurecimento, ele permanece em sua forma. Se você quiser dobrá-lo, terá que aquecê-lo até um brilho vermelho, quando ele perderá sua dureza. Soyou não pode simplesmente dobrá-lo, pois ele saltará de volta. Última modificação: 2025-01-22 17:01

Na ciência da computação, um conjunto é um tipo de dados abstrato que pode armazenar valores únicos, sem qualquer ordem particular. É uma implementação computacional do conceito matemático de conjunto finito. Outras variantes, chamadas de conjuntos dinâmicos ou mutáveis, permitem também a inserção e exclusão de elementos do conjunto. Última modificação: 2025-01-22 17:01

Ao contrário do DXF, com um arquivo DWG você pode obter todos os benefícios do AutoCAD. Afinal, é seu formato nativo. Sim, você pode abrir arquivos DXF com AutoCAD e fazer algumas edições, mas você pode ter problemas quando se trata de algumas informações específicas do aplicativo. Última modificação: 2025-01-22 17:01

IMS é um padrão de mercado aberto de uso geral para comunicações de voz e multimídia em redes IP baseadas em pacotes. É uma tecnologia de rede central, que pode servir como base de baixo nível para tecnologias como Voz sobre IP (VoIP), Push-To-Talk (PTT), Push-To-View, Video Calling e Video Sharing. Última modificação: 2025-01-22 17:01