Um método de solicitação é considerado 'idempotente' se o efeito pretendido no servidor de várias solicitações idênticas com esse método é o mesmo que o efeito de uma única solicitação. Dos métodos de solicitação definidos por esta especificação, PUT, DELETE e métodos de solicitação segura são idempotentes. Última modificação: 2025-01-22 17:01

CMOS e TTL são classificações de circuitos integrados. CMOS significa 'Complementary MetalOxide Semiconductor', enquanto TTL significa 'Transistor-TransistorLogic'. O termo TTL é obtido a partir do uso de dois BJTs (Bipolar Junction Transistors) no projeto de cada porta lógica. Última modificação: 2025-01-22 17:01

Bem, se você deseja encontrar aplicativos ocultos em seu telefone Android, clique em Configurações e vá para a seção Aplicativos no menu de seu telefone Android. Dê uma olhada nos dois botões de navegação. Abra a visualização do menu e pressione Tarefa. Marque uma opção que diz “mostrar aplicativos ocultos”. Última modificação: 2025-01-22 17:01

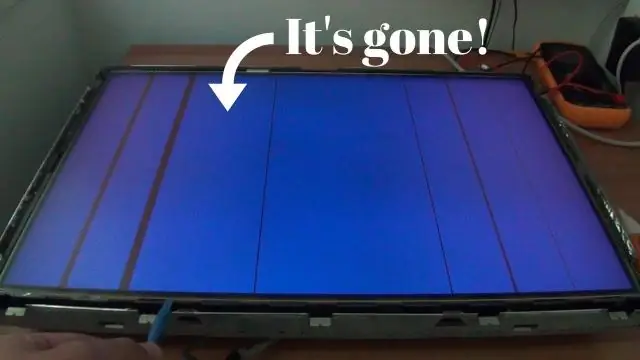

Como posso corrigir linhas verticais no monitor do meu PC? Verifique as configurações de resolução da tela. Atualize sua placa de vídeo ou driver gráfico. Faça o downgrade do driver da placa de vídeo para uma versão mais antiga. Use o solucionador de problemas de qualidade de exibição. Verifique se as linhas verticais aparecem no BIOS. Execute uma inicialização limpa. Última modificação: 2025-01-22 17:01

A Internet das Coisas permite que os bancos fiquem de olho em seus próprios equipamentos, avaliem os ativos de uso de uma agência e melhorem a qualidade da tomada de decisões ao fornecer empréstimos, melhorem a eficiência da gestão de risco e assim por diante. Última modificação: 2025-01-22 17:01

Para bloquear todas as chamadas em seu telefone, vá para Configurações-Não perturbe e alterne o botão para a direita para interromper a chegada de todas as chamadas. Você também pode usar esta tela para agendar chamadas, mensagens de texto e notificações durante certas horas todos os dias, como quando você está dormindo. Última modificação: 2025-01-22 17:01

NativeScript é uma dessas plataformas. NativeScript é desenvolvido e mantido pela Progress Telerik. É uma estrutura compilada JIT e seu código é executado dentro de uma máquina virtual JS, que é empacotada junto com o aplicativo. Como referência, React Native usa JavaScriptCore nas plataformas Android e iOS. Última modificação: 2025-01-22 17:01

Ele pode ser usado para analisar o desempenho geral do servidor sob carga pesada. O JMeter pode ser usado para testar o desempenho de recursos estáticos, como JavaScript e HTML, e também de recursos dinâmicos, como JSP, Servlets e AJAX. JMeter fornece uma variedade de análises gráficas de relatórios de desempenho. Última modificação: 2025-01-22 17:01

Como são os excrementos de cupim? A maioria dos excrementos é muito pequena, com cerca de um milímetro de comprimento, e pode se parecer com serragem ou aparas de madeira. A principal diferença é que as formigas de carpinteiro têm suas excrementos ao redor das aberturas de seus ninhos, ou galerias, enquanto os cupins tendem a espalhar suas excrementos. Última modificação: 2025-01-22 17:01

Indústria: Correio. Última modificação: 2025-01-22 17:01

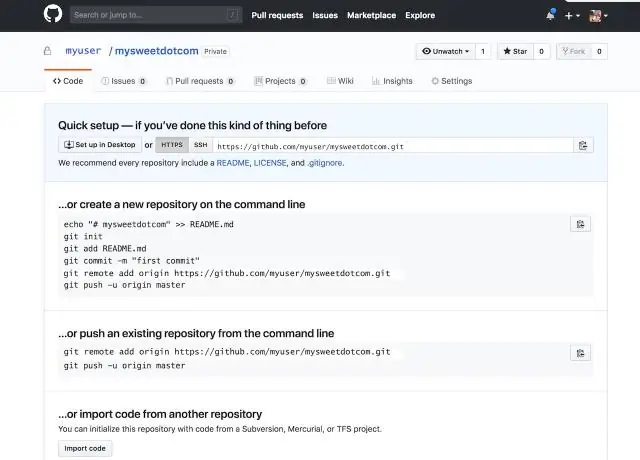

Etapas para configurar a implantação do GitHub Vá para a página Code & Deploys do seu projeto, na guia Repository. Clique no botão CONECTAR AO GITHUB para conectar seu projeto ao GitHub. Conecte-se a um de seus repositórios GitHub. Configure as opções de implantação. Implante seu projeto. Última modificação: 2025-01-22 17:01

Planos de iPhone da T-Mobile Comparado modelo de iPhone Preço mensal Preço definitivo iPhone XR 64GB $ 95 * $ 599,99 iPhone XS Max 64GB $ 101,25 * $ 849,99 upfront iPhone XS 64GB $ 99,17 * $ 699,99 upfront iPhone 8 Plus 64GB $ 88,75 * $ 549,99 adiantado. Última modificação: 2025-01-22 17:01

E se você gosta e é apaixonado por isso então você pode escolher sua carreira no Linux. Campos onde os profissionais Linux podem fazer sua carreira: Administração de Sistemas. Administração de rede. Administração de servidor web. Suporte técnico. Desenvolvedor de sistemas Linux. Desenvolvedores Kernal. Drivers de dispositivo. Desenvolvedores de aplicativos. Última modificação: 2025-01-22 17:01

Faça logon na interface gráfica do usuário. Clique em IBM Security Key Lifecycle Manager> Configuração> Truststore. Na página Truststore, selecione um certificado. Clique em Apagar. Última modificação: 2025-01-22 17:01

XCF é uma extensão de arquivo para um arquivo de imagem nativo do GIMP. XCF significa eXperimental Computing Facility. Semelhante a um documento do Photoshop (PSD), os arquivos XCF suportam salvar camadas, canais, transparência, caminhos e guias, mas não suportam salvar o histórico de desfazer. Última modificação: 2025-01-22 17:01

A recuperação de desastres (DR) é uma área de planejamento de segurança que visa proteger uma organização dos efeitos de eventos negativos significativos. Ter uma estratégia de recuperação de desastres em vigor permite que uma organização mantenha ou retome rapidamente funções de missão crítica após uma interrupção. Última modificação: 2025-01-22 17:01

Em Java, um servlet é uma forma de criar essas páginas da web dinâmicas. Os servlets nada mais são do que programas java. Em Java, um servlet é um tipo de classe java que é executado em JVM (máquina virtual java) no lado do servidor. Os servlets Java funcionam no lado do servidor. Última modificação: 2025-01-22 17:01

Re: flash de foto - efeitos de esmaecimento para branco Adicione brilho e efeito de contraste, use três quadros-chave, defina o primeiro como 0 e o segundo entre 90 - 100 e, em seguida, o terceiro quadro-chave como 0 novamente. certifique-se de que o intervalo de tempo esteja entre 8-12 quadros. Última modificação: 2025-01-22 17:01

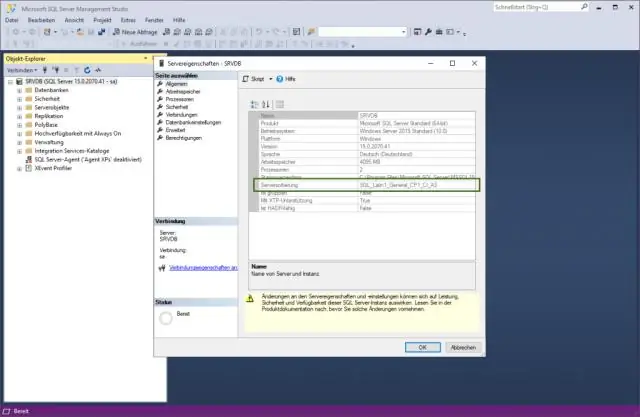

Substituição com distinção entre maiúsculas e minúsculas do SQL Server (a função REPLACE, na verdade, usa o agrupamento padrão do texto de entrada que está pesquisando). Para transformá-lo em uma substituição com distinção de maiúsculas e minúsculas do SQL Server, só precisamos adicionar uma pequena coisa ao final. Última modificação: 2025-01-22 17:01

Para alterar o esquema de uma tabela usando o SQL Server Management Studio, no Pesquisador de Objetos, clique com o botão direito do mouse na tabela e clique em Design. Pressione F4 para abrir a janela Propriedades. Na caixa Esquema, selecione um novo esquema. Última modificação: 2025-01-22 17:01

Como minimizar uma janela em um Mac Clique no botão Minimizar da janela que você deseja abrir. Clique na janela que deseja minimizar e escolha Janela → Minimizar (ou pressione Command + M). Clique duas vezes na barra de título da janela. Última modificação: 2025-01-22 17:01

Bacharelado (BS) em Ciência da Computação, Ciência da Informação, Programação Web: A maioria dos graus de bacharelado que o preparam para uma carreira em desenvolvimento web deve incluir cursos de programação, design gráfico, software e arquitetura da informação. O diploma de bacharel geralmente leva 4 anos e requer 120 créditos. Última modificação: 2025-01-22 17:01

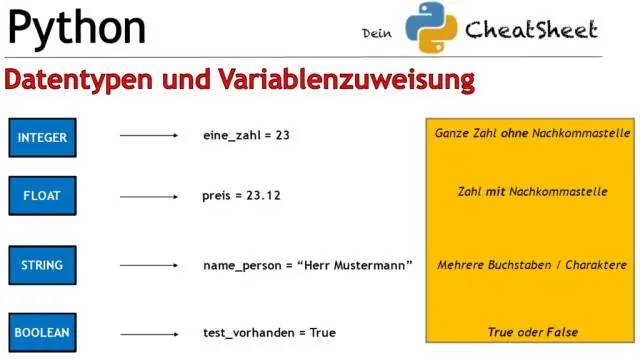

Lista. As listas são um tipo de variável muito útil em Python. Uma lista pode conter uma série de valores. As variáveis de lista são declaradas usando colchetes [] após o nome da variável. Última modificação: 2025-01-22 17:01

Você deve pressionar [ALPHA] antes de inserir cada letra. No entanto, se você quiser inserir letras, primeiro pressione [2nd] [ALPHA] para travar a calculadora no modo Alfa. Em seguida, tudo o que você precisa fazer é pressionar as teclas das várias letras. Quando terminar, pressione [ALPHA] para tirar a calculadora do Alphamode. Última modificação: 2025-06-01 05:06

Um dispositivo de proteção contra surtos de toda a casa com recursos completos (SPD) pode proteger todos os seus eletrônicos, eletrodomésticos, telefone, Internet e equipamento de TV a cabo (o Square D No. SDSB1175C é um tipo; cerca de US $ 300 em espectrumsuperstore.com). Eletricistas cobram cerca de US $ 175 para instalá-lo. Última modificação: 2025-01-22 17:01

Se você for como muitos usuários do Notepad ++ e achar o fundo branco muito difícil para os seus olhos, você pode alterá-lo para preto (ou verde ou rosa ou qualquer outra coisa). Você pode alterar o plano de fundo e a cor do texto do Notepad ++ em uma janela chamada Style Configurator. Você pode acessar isso através do Menu Principal / Configurações / Configurador de Estilo. Última modificação: 2025-01-22 17:01

Muitos fabricantes de ferramentas consideram 5/16 e 8 mm intercambiáveis. 5/16 é aproximadamente 2 milésimos de polegada menor, 0,06096 mm, mas em um parafuso Allen endurecido que não deve ser significativo, e eu nunca tirei o soquete interno de um parafuso Allen de aço endurecido. Última modificação: 2025-01-22 17:01

A segurança física é a proteção de pessoal, hardware, software, redes e dados de ações físicas e eventos que podem causar sérias perdas ou danos a uma empresa, agência ou instituição. Isso inclui proteção contra incêndio, inundação, desastres naturais, roubo, roubo, vandalismo e terrorismo. Última modificação: 2025-01-22 17:01

O parasita AOL é um programa de computador malicioso projetado para atacar usuários através de um AOL Instant Messenger (também conhecido como AIM) e outro software America OnLine. Um vírus AOL típico é muito semelhante ao cavalo de Tróia ou worm. Última modificação: 2025-01-22 17:01

Dois elementos opcionais são introduzidos no elemento para fornecer uma contramedida para ataques de repetição: e. Um nonce é um valor aleatório que o remetente cria para incluir em cada UsernameToken que envia. Última modificação: 2025-01-22 17:01

Uma agência de inteligência é uma agência governamental responsável pela coleta, análise e exploração de informações em apoio à aplicação da lei, segurança nacional, militar e objetivos de política externa. As agências de inteligência podem fornecer os seguintes serviços para seus governos nacionais. Última modificação: 2025-01-22 17:01

Vá ao correio local e solicite um pacote do Guia do Movimentador. Preencha este formulário de mudança de endereço e entregue-o a um funcionário dos correios atrás do balcão ou coloque-o na caixa de correio dentro da agência dos correios. Você deve receber uma carta de confirmação em seu novo endereço em cinco dias úteis. Última modificação: 2025-01-22 17:01

A pilha de computação em nuvem. A computação em nuvem, muitas vezes descrita como pilha, possui uma ampla gama de serviços construídos uns sobre os outros sob o nome de nuvem. A definição geralmente aceita de computação em nuvem vem do Instituto Nacional de Padrões e Tecnologia (NIST). Última modificação: 2025-01-22 17:01

Silver Peak Unity é a principal arquitetura WAN definida por software (SD-WAN) para as empresas de hoje. Unity é uma sobreposição de WAN virtual que permite aos clientes implantar WANs híbridos ou de banda larga usando vários tipos de conectividade, incluindo MPLS, cabo, DSL, LTE, etc. Última modificação: 2025-01-22 17:01

Uma lista ligada circular é aquela em que não há nós iniciais ou finais, mas, em vez disso, seguem um padrão circular. Uma lista duplamente ligada é aquela em que cada nó de nó não apenas para o próximo nó, mas também para o nó anterior. Última modificação: 2025-01-22 17:01

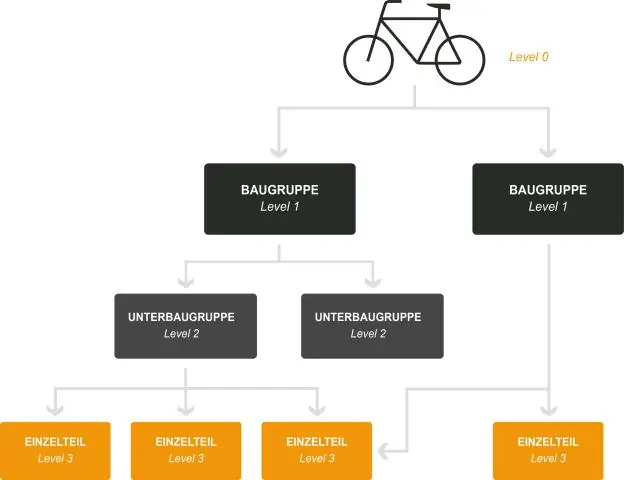

Um sistema pode ser modular de várias maneiras. Um método é a abordagem em camadas, na qual o sistema operacional é dividido em várias camadas (níveis). A camada inferior (camada 0) identifica o hardware; o mais alto (camada N) é a interface do usuário. Esta abordagem simplifica a depuração e verificação do sistema. Última modificação: 2025-01-22 17:01

Instruções de remoção Vá para o prompt de comando e digite sua letra de unidade USB. Digite dir / w / a e pressione Enter, isso exibirá uma lista dos arquivos em sua unidade flash. Remova os arquivos: Ravmon.exe, ntdelect.com, NewFolder.exe, kavo.exe svchost.exe, autorun. inf Se você os encontrar. Última modificação: 2025-01-22 17:01

Unimate. Em 1961, o primeiro robô industrial, Unimate, ingressou na linha de montagem de uma fábrica da General Motors para trabalhar com máquinas de fundição sob pressão aquecidas. A Unimate tirava peças fundidas de máquinas e soldava carrocerias de automóveis; tarefas que são desagradáveis para as pessoas. Última modificação: 2025-01-22 17:01

Dentro do telefone mais 'ético' do mundo. A empresa social holandesa Fairphone acaba de anunciar o lançamento do Fairphone 3, o smartphone mais sustentável do mundo. Última modificação: 2025-01-22 17:01

Sintaxe INNER JOIN do SQL Server Primeiro, especifique a tabela principal (T1) na cláusula FROM. Em segundo lugar, especifique a segunda tabela na cláusula INNER JOIN (T2) e um predicado de junção. Apenas as linhas que fazem com que o predicado de junção seja avaliado como TRUE são incluídas no conjunto de resultados. Última modificação: 2025-01-22 17:01