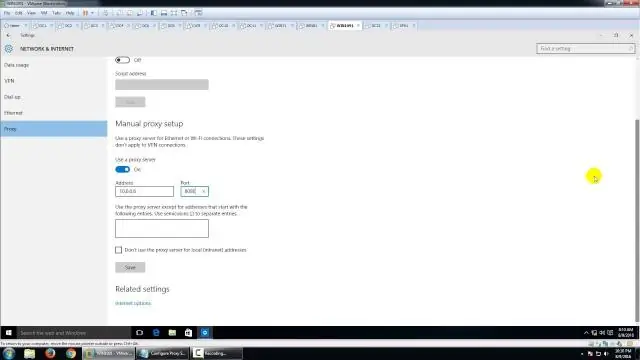

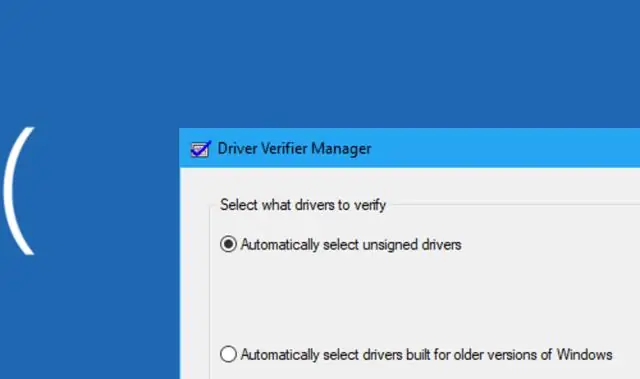

Vamos dar uma olhada nas configurações de proxy do Windows e as etapas para reparar isso. Reinicialize o computador e o roteador. Revise as configurações de proxy no Windows. Execute o Solucionador de problemas do adaptador de rede. Obter endereço IP e DNS automaticamente. Atualize ou reverta seu driver de rede. Redefinir a configuração da rede por meio do prompt de comando. Última modificação: 2025-01-22 17:01

Ative ou desative a reinscrição forçada Faça login no console do Google para administradores. Na página inicial do Admin console, acesse Dispositivos Chromemanagement. Clique em Configurações do dispositivo. À esquerda, selecione a organização para a qual deseja ativar ou desativar a nova inscrição forçada. Defina a configuração de Reinscrição Forçada: Clique em Salvar. Última modificação: 2025-01-22 17:01

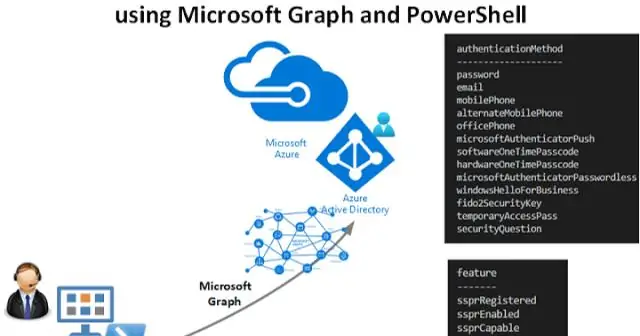

As etapas básicas necessárias para usar o fluxo de concessão de código de autorização OAuth 2.0 para obter um token de acesso do ponto de extremidade da plataforma de identidade da Microsoft são: Registre seu aplicativo com o Azure AD. Obtenha autorização. Obtenha um token de acesso. Chame o Microsoft Graph com o token de acesso. Use um token de atualização para obter um novo token de acesso. Última modificação: 2025-01-22 17:01

Faça login EZ Pay (Canadá) - Gerencie pagamentos cobrando automaticamente em seu cartão de crédito ou diretamente em sua conta bancária para pagamentos únicos ou recorrentes. Última modificação: 2025-01-22 17:01

O Hub IoT do Azure é o conector da Internet das Coisas da Microsoft para a nuvem. É um serviço de nuvem totalmente gerenciado que permite comunicações bidirecionais confiáveis e seguras entre milhões de dispositivos IoT e um back-end de solução. As mensagens da nuvem para o dispositivo permitem que você envie comandos e notificações para seus dispositivos conectados. Última modificação: 2025-01-22 17:01

Throw geralmente faz com que a função termine imediatamente, então, mesmo se você colocar qualquer código depois dela (dentro do mesmo bloco), ela não será executada. Isso vale para C ++ e C #. Última modificação: 2025-01-22 17:01

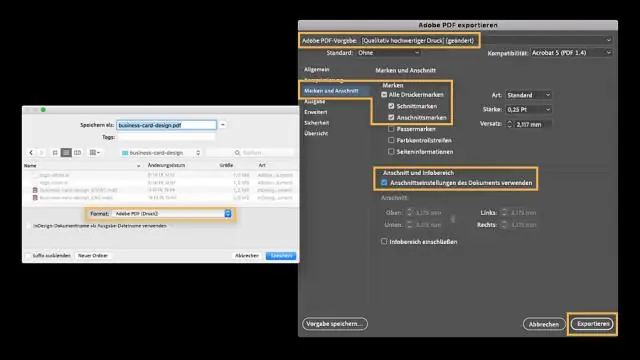

Escolha Arquivo> Exportar e selecione o formato AdobePDF (Imprimir). Selecione a predefinição Adobe PDF recomendada por seu provedor de impressão. Na guia Geral, selecione Exibir PDF após a exportação. Em Marcas e sangramentos, selecione Marcas de corte e Usar configurações de sangramento do documento. Última modificação: 2025-01-22 17:01

O Sony Xperia Z1 é um smartphone SIM único (GSM) que aceita um cartão Micro-SIM. As opções de conectividade no Sony Xperia Z1 incluem Wi-Fi 802.11 a / b / g / n / ac, GPS, Bluetooth v4. 00, NFC, rádio FMWi-Fi Direct, Mobile High-DefinitionLink (MHL), 3G e 4G. Última modificação: 2025-01-22 17:01

10 maneiras de definir uma intenção poderosa Decida quem você deseja SER. 2 - Escreva sua intenção. Diga isso em voz alta para si mesmo com frequência. 4 - Monitore seus pensamentos. 5 - Cuidado com o seu idioma. 7 - Saia do pensamento terapêutico e passe a pensar no futuro. 8 - Pare de reclamar. 9 - Peça a um amigo ou colega de trabalho para iniciar uma parceria de “intenção de manter”. Seja persistente. Última modificação: 2025-01-22 17:01

Expresse sua criatividade por meio de trabalhos manuais em papel, cartões e impressão de belas artes. Crafting não é apenas um hobby ou profissão; é um estilo de vida. Enquanto a sua impressora atua como seu mecanismo criativo, a tinta e o papel genuínos da Canon atuam como as ferramentas necessárias para criar memórias fotográficas e produtos duradouros * de alta qualidade. Última modificação: 2025-01-22 17:01

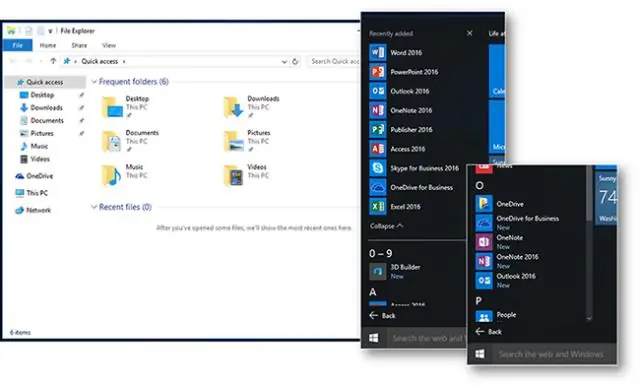

Guarde ou apague, a escolha é sua. Toremove OneDrive Pare o serviço de sincronização desvinculando-o das configurações do aplicativo e, em seguida, desinstale o OneDrive como qualquer outro aplicativo. Na verdade, é integrado ao Windows 10, então não o remove realmente, ele o desativa e o esconde. Última modificação: 2025-01-22 17:01

É necessário preparar uma unidade flash USB com espaço de armazenamento suficiente para salvar os dados do seu computador e backup do sistema. Normalmente, 256 GB ou 512 GB é o suficiente para criar um backup de computador. Última modificação: 2025-01-22 17:01

Lista de prefixos derivacionais ingleses Prefixo Significado inter- 'entre' intra- 'dentro de' ir- 'dentro de'; 'em direção a'; 'marginal ou não' macro- 'grande escala'; 'excepcionalmente proeminente'. Última modificação: 2025-01-22 17:01

O Norton funcionará no Windows 10 contanto que você tenha a versão mais recente instalada. Para certificar-se de que você possui a versão mais recente do Norton instalada, visite o NortonUpdate Center. Se você recebeu o Norton de seu provedor de serviços, veja como instalar o Norton de seu provedor de serviços. Última modificação: 2025-01-22 17:01

Apache POI é uma API popular que permite aos programadores criar, modificar e exibir arquivos do MS Office usando programas Java. É uma biblioteca de código aberto desenvolvida e distribuída pela Apache Software Foundation para projetar ou modificar arquivos do Microsoft Office usando o programa Java. Última modificação: 2025-01-22 17:01

Andrew Burton / Getty Images A Hewlett Packard Enterprise está comprando a empresa de armazenamento flash Nimble Storage por US $ 12,50 por ação, ou cerca de US $ 1 bilhão. A HPE também assumirá ou pagará os prêmios de ações não investidos da Nimble, que valem cerca de US $ 200 milhões. A HPE em janeiro comprou a SimpliVity, uma startup de armazenamento, por US $ 650 milhões. Última modificação: 2025-01-22 17:01

A comunicação máquina a máquina, ou M2M, é exatamente o que parece: duas máquinas “se comunicando” ou trocando dados, sem interface ou interação humana. Isso inclui conexão serial, conexão powerline (PLC) ou comunicações sem fio na Internet das Coisas (IoT) industrial. Última modificação: 2025-01-22 17:01

Instalar o Linkerd é fácil. Primeiro, você instalará a CLI (interface de linha de comando) em sua máquina local. Usando essa CLI, você instalará o plano de controle em seu cluster do Kubernetes. Por fim, você "entrelaça" um ou mais serviços adicionando os proxies de plano de dados. Última modificação: 2025-01-22 17:01

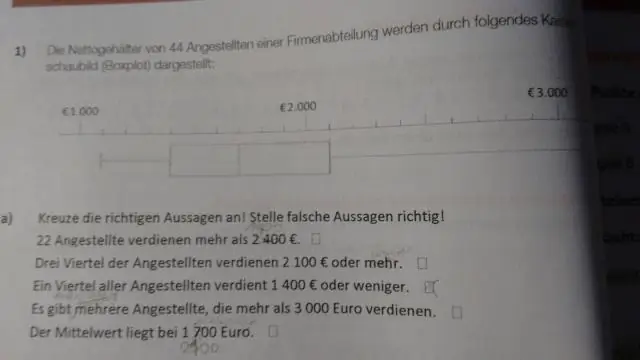

As etapas a seguir podem ser usadas para construir um gráfico de caixa modificado. Coloque os valores dos dados em ordem. Encontre a mediana, ou seja, o valor médio dos dados quando as pontuações são colocadas em ordem. Encontre a mediana dos valores dos dados abaixo da mediana. Encontre a mediana dos valores dos dados acima da mediana. Última modificação: 2025-01-22 17:01

Blob é uma coleção de dados binários armazenados como um único objeto. Você pode converter esse tipo de dados em String ou de String usando os métodos toString e valueOf, respectivamente. Blobs podem ser aceitos como argumentos de serviço da Web, armazenados em um documento (o corpo de um documento é um Blob) ou enviados como anexos. Última modificação: 2025-01-22 17:01

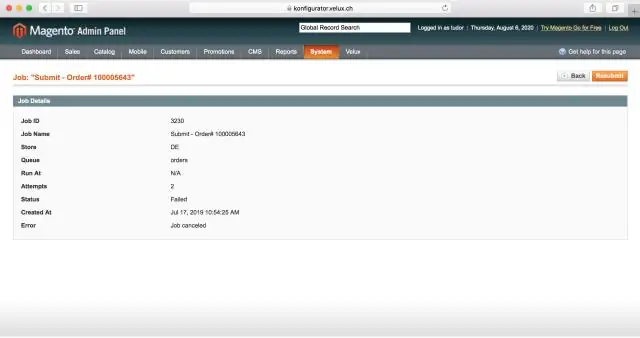

Configurador. Por Vangie Beal Um nome para um tipo de ferramenta de software usado em e-commerce ou o nome usado para descrever apenas o motor de um sistema de configuração de vendas. Última modificação: 2025-01-22 17:01

Você pode editar documentos do Microsoft Office Word usando a versão do Word para iPhone. Você precisa de uma conta do Office 365 para editar documentos usando o Word. Você também pode editar documentos de texto usando o Google Docs no iPhone. Última modificação: 2025-01-22 17:01

A parte inferior do g de dois andares é chamada de loop; o toque muito curto na parte superior é chamado de orelha. Última modificação: 2025-01-22 17:01

Áudio do macaco, que é representado pelo. A extensão apefile é um formato de áudio sem perdas (também conhecido como codec asAPE, formato MAC). Isso significa que ele não descarta dados de áudio, como formatos de áudio com perdas, como MP3, WMA, AAC e outros. Última modificação: 2025-01-22 17:01

O VLC grava DVDs, mas não converte arquivos de vídeo em um formato de DVD. Um software de terceiros como o Nero, Adobe Encore ou o Media Center Suite da Sony terá que lidar com a conversão. Também não há software nativo para Windows ou Mac que faça isso. Última modificação: 2025-01-22 17:01

O tipo de dados BIT do SQL Server é um tipo de dados inteiro que pode assumir um valor de 0, 1 ou NULL. Se uma tabela tiver colunas de 9 a 16 bits, o SQL Server as armazenará como 2 bytes e assim por diante. O SQL Server converte um valor de string TRUE em 1 e FALSE em 0. Ele também converte qualquer valor diferente de zero em 1. Última modificação: 2025-01-22 17:01

Execute as seguintes etapas para remover todas as entradas de gateway na tabela de roteamento: Para mostrar as informações de roteamento, execute o seguinte comando: netstat -rn. Para limpar a tabela de roteamento, execute o seguinte comando: route -f. Última modificação: 2025-01-22 17:01

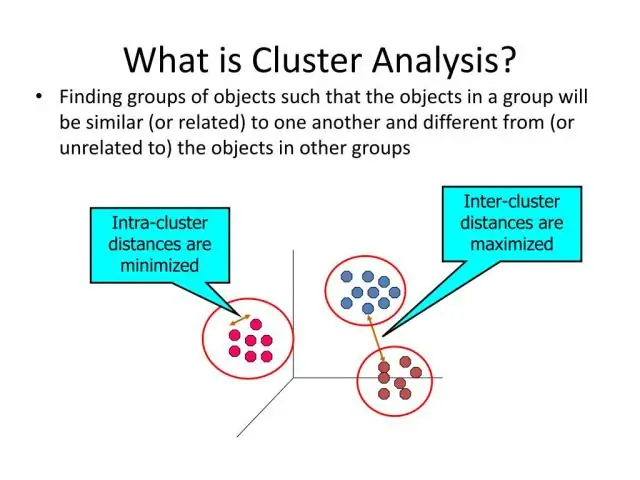

Clustering é o processo de transformar um grupo de objetos abstratos em classes de objetos semelhantes. Pontos para lembrar. Um cluster de objetos de dados pode ser tratado como um grupo. Ao fazer a análise de cluster, primeiro particionamos o conjunto de dados em grupos com base na similaridade de dados e, em seguida, atribuímos os rótulos aos grupos. Última modificação: 2025-01-22 17:01

Você tem dois métodos básicos: arquivo direto e arquivo por sorteio. Última modificação: 2025-01-22 17:01

Melhor geral: Avery T-Shirt Transfers para impressoras jato de tinta Para um papel de transferência de ferro confiável e fácil de usar, Avery sai no topo da lista. Ele é projetado para tecidos de cores mais claras e funciona com impressoras a jato de tinta. Última modificação: 2025-01-22 17:01

Um ESN / IMEI na lista de permissões foi oficialmente registrado com um dispositivo pelo fabricante. Quase todos os smartphones que podem ser vendidos no Swappa estão na lista de permissões. Um ESN / IMEI na lista negra foi relatado como perdido ou roubado com o registro global. Um dispositivo na lista negra não pode ser ativado e não pode ser vendido aqui no Swappa. Última modificação: 2025-01-22 17:01

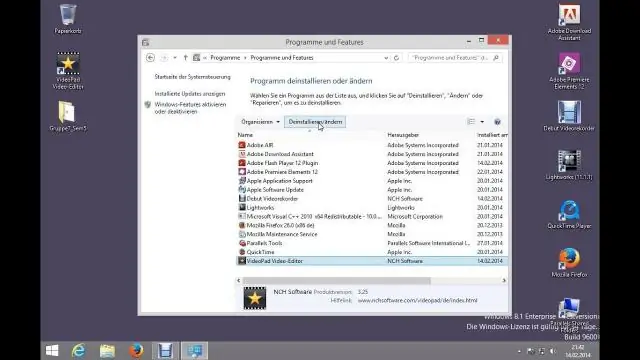

Desinstalar o Microsoft Visual C ++ No teclado, pressione Windows + R para abrir o comando Executar. Digite no Painel de Controle e clique em OK. Selecione Desinstalar um programa. Clique em Desinstalar e siga as instruções na tela para desinstalar o programa. Última modificação: 2025-01-22 17:01

Em alguns casos, o Kaspersky Total Security pode retardar o trabalho do computador devido à falta de recursos do sistema. Você pode melhorar o desempenho do seu computador fazendo o seguinte: Abra as Configurações Kaspersky Total Security. Última modificação: 2025-01-22 17:01

A diferença entre @ViewChildren e @ContentChildren é que @ViewChildren procura elementos no Shadow DOM enquanto @ContentChildren os procura no Light DOM. Última modificação: 2025-01-22 17:01

Antivírus em tempo real, antimalware, filtro de spam, firewall e controles dos pais com McAfee TotalProtection. Obtenha ajuda de um especialista em segurança para remover vírus e spyware - tudo no conforto da sua casa com o Serviço de Remoção de Vírus McAfee. Última modificação: 2025-01-22 17:01

O vestuário é considerado um aspecto da comunicação não verbal e tem significado social para o público. As roupas também incluem as coisas que as pessoas usam, como joias, gravatas, bolsas, chapéus e óculos. As roupas transmitem pistas não verbais sobre a personalidade, histórico e situação financeira de quem fala. Última modificação: 2025-01-22 17:01

O Nabi é um ótimo tablet que as crianças podem fazer seus próprios. Enviado da Amazon no prazo e em boas condições. Última modificação: 2025-01-22 17:01

Ataque de estouro de buffer com exemplo. Quando mais dados (do que os originalmente alocados para armazenamento) são colocados por um programa ou processo do sistema, os dados extras transbordam. Isso faz com que alguns desses dados vazem para outros buffers, o que pode corromper ou sobrescrever quaisquer dados que eles estavam mantendo. Última modificação: 2025-01-22 17:01

Um dicionário de dados estabelecido pode fornecer a organizações e empresas muitos benefícios, incluindo: Qualidade de dados aprimorada. Maior confiança na integridade dos dados. Documentação e controle aprimorados. Redução da redundância de dados. Reutilização de dados. Consistência no uso de dados. Análise de dados mais fácil. Melhor tomada de decisão com base em melhores dados. Última modificação: 2025-01-22 17:01

A palavra-chave super em Java é uma variável de referência que é usada para se referir a um objeto de classe pai imediato. Sempre que você cria a instância da subclasse, uma instância da classe pai é criada implicitamente, a qual é referenciada pela variável de superreferência. Última modificação: 2025-01-22 17:01