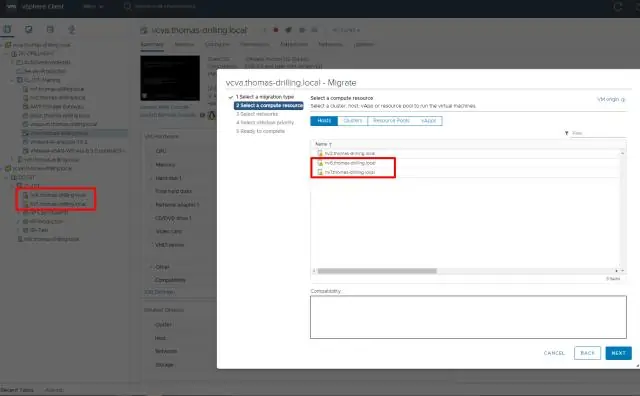

Portanto, dependendo de quais portas foram usadas (provisioning + vMotion ou gerenciamento + vMotion), o tráfego deve ser roteável entre os hosts de origem e de destino nessas portas. Ambos L2 e L3 são suportados para portas VMKernel usadas para vMotion (transferência de dados a frio e quente), desde que haja conectividade. Última modificação: 2025-01-22 17:01

Bem-vindo ao Background Checks.org - o único diretório e portal online gratuito dedicado a ajudá-lo a encontrar registros públicos online e executar uma verificação de antecedentes online. O guia para encontrar registros públicos gratuitos online, incluindo verificação de antecedentes, registros criminais, registros judiciais, registros de detenção e muito mais. Última modificação: 2025-01-22 17:01

Para nossos testes, estamos executando o Ryzen 5 2400Gat em três velocidades de memória diferentes, 2400 MHz, 2933 MHz e 3200 MHz. Embora o padrão de memória JEDEC máximo suportado para o R5 2400G seja 2933, a memória fornecida pela AMD para a nossa análise de processador suportará overclocking para 3200 MHz justfine. Última modificação: 2025-01-22 17:01

O padrão Model-View-ViewModel (MVVM) ajuda você a separar claramente o negócio e a lógica de apresentação de seu aplicativo de sua interface de usuário (IU). O Prism inclui exemplos e implementações de referência que mostram como implementar o padrão MVVM em um aplicativo Windows Presentation Foundation (WPF). Última modificação: 2025-01-22 17:01

Compreendendo as 4 etapas da validação de dados Etapa 1: Detalhe um plano. Criar um roteiro para validação de dados é a melhor maneira de manter o projeto nos trilhos. Etapa 2: validar o banco de dados. Esta etapa de teste e validação garante que todos os dados aplicáveis estejam presentes da origem ao destino. Etapa 3: validar a formatação dos dados. Etapa 4: Amostragem. Última modificação: 2025-01-22 17:01

Um mapa de segmentação é uma partição do plano. Cada região representa um objeto ou uma área específica da imagem. Considere um campo aleatório Y = (ys) s ∈ Λ, onde ys ∈ S. O termo de verossimilhança P (Y | X) modela a distribuição do nível de cinza dos pixels pertencentes a uma determinada classe ou região. Última modificação: 2025-01-22 17:01

De qualquer forma, conclua estas cinco etapas para a fiação do interruptor de luz de 3 vias: Desligue o circuito correto no painel elétrico. Adicione uma caixa elétrica para o segundo interruptor de três vias no porão. Passe um comprimento de cabo NM do tipo 14-3 (ou 12-3, se você estiver conectando a um fio de calibre 12) entre as duas caixas. Última modificação: 2025-01-22 17:01

FTK® Imager é uma ferramenta de visualização e imagem de dados que permite avaliar rapidamente as evidências eletrônicas para determinar se uma análise posterior com uma ferramenta forense como o Access Data® Forensic Toolkit® (FTK) é necessária. Última modificação: 2025-01-22 17:01

Tamanho da TV para Calculadora de distância e Ciência Tamanho Largura Altura 60 '52,3' 132,8 cm 29,4 '74,7 cm 65' 56,7 '144,0 cm 31,9' 81,0 cm 70 '61,0' 154,9 cm 34,3 '87,1 cm 75' 65,4 '166,1 cm 36,8' 93,5 cm. Última modificação: 2025-01-22 17:01

COALESCE é usado para verificar se o argumento é NULL, se for NULL, ele assume o valor padrão. Ele verificará os valores NOT NULL sequencialmente na lista e retornará o primeiro valor NOT NULL. Última modificação: 2025-01-22 17:01

Competição de Robótica VEX (VRC) Nos torneios, as equipes participam de partidas de qualificação em que duas equipes contra duas participam. Nas rodadas eliminatórias, as alianças de duas equipes são selecionadas pelas equipes com melhor classificação, e a aliança que vence as finais é a vencedora do torneio. Última modificação: 2025-01-22 17:01

Aqui estão as 10 linguagens de programação mais populares: Java. Java é uma das principais opções como uma das linguagens de programação mais populares, usada para construir aplicativos do lado do servidor para videogames e aplicativos móveis. Pitão. Python é um balcão único. C. Ruby. JavaScript. C # PHP. Objective-C. Última modificação: 2025-01-22 17:01

Descrição: o formato de arquivo MOV é mais comum. Última modificação: 2025-01-22 17:01

Se você estiver usando o acoplamento push-to-connect de latão SharkBite para mudar de cobre para PEX em uma linha, simplesmente corte o tubo de cobre, marque a profundidade de inserção adequada e empurre o acoplamento completamente no tubo. Repita este processo para o final do PEX e sua conexão estará completa. Última modificação: 2025-01-22 17:01

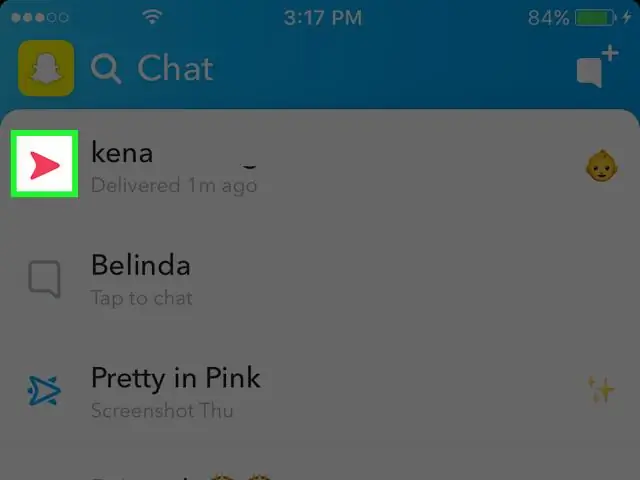

Etapas Abra o Snapchat. O ícone do Snapchat é amarelo com um fantasma branco nele. Toque no balão de fala. Ele está localizado no canto inferior esquerdo da tela. Toque em um nome de usuário. Se alguém lhe enviou umSnap, um ícone quadrado sólido aparecerá à esquerda do nome de usuário. Deslize para a direita em um nome de usuário para ver os Snaps individualmente. Última modificação: 2025-01-22 17:01

SSIS - Criando um manifesto de implantação. Usar um manifesto de implantação no SSIS permite implantar um conjunto de pacotes em um local de destino usando um assistente para instalar seus pacotes. A vantagem de usá-lo é a bela interface de usuário que um assistente oferece. Última modificação: 2025-01-22 17:01

Simply Seamless iQi for iPhone permite o carregamento sem fio em seu iPhone compatível 7, 7 Plus, SE, 6, 6S, 6 Plus, 6S Plus, 5, 5C, 5S e iPod Touch 5,6. Carregamento sem fio sem volume. A tecnologia Qi pode ser usada com a maioria das caixas não metálicas e com menos de 2 mm de espessura. Última modificação: 2025-01-22 17:01

Protocolo de link de dados. Em redes e comunicações, a transmissão de uma unidade de dados (quadro, pacote) de um nó para outro. Conhecido como 'protocolo da camada 2', o protocolo de enlace de dados é responsável por garantir que os bits e bytes recebidos sejam idênticos aos bits e bytes enviados. Última modificação: 2025-01-22 17:01

Um sistema de computador é um conjunto de dispositivos integrados que inserem, produzem, processam e armazenam dados e informações. Os sistemas de computador são atualmente construídos em torno de pelo menos um dispositivo de processamento digital. Existem cinco componentes principais de hardware em um sistema de computador: dispositivos de entrada, processamento, armazenamento, saída e comunicação. Última modificação: 2025-01-22 17:01

A API de consulta de critérios permite construir expressões de consulta estruturadas e aninhadas em Java, fornecendo uma verificação de sintaxe em tempo de compilação que não é possível com uma linguagem de consulta como HQL ou SQL. A Criteria API também inclui a funcionalidade de consulta por exemplo (QBE). Última modificação: 2025-01-22 17:01

Remova manchas ou imperfeições facilmente usando a ferramenta Pincel de Recuperação para Manchas. Selecione a ferramenta Pincel de recuperação para manchas. Escolha um tamanho de pincel. Escolha uma das seguintes opções de tipo na barra de opções de ferramentas. Clique na área que deseja corrigir na imagem ou clique e arraste sobre uma área maior. Última modificação: 2025-01-22 17:01

Como baixar seus livros da Biblioteca Kindle no Kindleapp Inicie o aplicativo Kindle em seu iPhone ou iPad. Toque em Biblioteca para ver todos os e-books em sua biblioteca da Amazon. Toque no livro que deseja baixar em seu dispositivo. Quando o download for concluído (haverá uma marca de seleção ao lado), toque no livro para abri-lo. Última modificação: 2025-01-22 17:01

Pressione CTRL + ALT + DELETE para desbloquear o computador. Digite as informações de logon do último usuário conectado e clique em OK. Quando a caixa de diálogo Desbloquear computador desaparecer, pressione CTRL + ALT + DELETE e faça logon normalmente. Última modificação: 2025-01-22 17:01

Guia passo a passo para alterar a localização do Skout via FakeGPS Go: Toque nele e role até o número da compilação. Toque nele 7 vezes e você verá as opções do desenvolvedor sendo ativadas em seu dispositivo. Etapa 3: como estamos usando o Android, você precisa ir até a Google Play Store e procurar o aplicativo nela. Última modificação: 2025-01-22 17:01

O evento keyup ocorre quando uma tecla do teclado é liberada. O método keyup () dispara o evento keyup ou anexa uma função a ser executada quando ocorre um evento keyup. Dica: use o evento. qual propriedade retornar qual tecla foi pressionada. Última modificação: 2025-01-22 17:01

Abra o JMeter e adicione “HTTP (s) Test Script Recorder” ao “Test Plan”. Como um nome de host proxy, você precisará definir o endereço IP do computador em qualquer aplicativo JMeter que esteja aberto. Na configuração de rede do seu dispositivo móvel, defina o endereço IP do computador como o IP proxy e a porta que você definiu no JMeter. Última modificação: 2025-01-22 17:01

A atividade é uma regra de regra-Obj-Atividade e a utilidade é uma forma do fluxo da Pega. Esta forma irá se referir a uma atividade com o tipo de uso selecionado como Utilitário. Existem vários tipos de uso para uma atividade, como Utilitário, Conectar, Atribuir, Notificar ou Rota. Última modificação: 2025-01-22 17:01

Uma aula final é simplesmente uma aula que não pode ser estendida. (Isso não significa que todas as referências a objetos da classe agiriam como se fossem declaradas como finais.) Quando é útil declarar uma classe como final é abordado nas respostas a esta pergunta: Boas razões para proibir herança em Java?. Última modificação: 2025-01-22 17:01

Clique em “Arquivo” no menu do aplicativo Visualização, depois em “Abrir” e navegue até a foto na qual deseja inserir a imagem recortada e clique em “Abrir”. Clique em “Editar” no menu Visualizar e, em seguida, clique em “Colar”. A imagem cortada é colada da área de transferência na segunda foto e o cursor se torna uma mão. Última modificação: 2025-01-22 17:01

Passando referência a um ponteiro em C ++ Nota: É permitido usar “ponteiro a ponteiro” em C e C ++, mas podemos usar “Referência a ponteiro” apenas em C ++. Se um ponteiro é passado para uma função como um parâmetro e tenta ser modificado então as alterações feitas no ponteiro não refletem de volta fora dessa função. Última modificação: 2025-01-22 17:01

Remoção do disco rígido do Precision Systems Remova os dois parafusos que prendem a porta inferior no lugar e remova. Remova os cinco parafusos que prendem o suporte do disco rígido principal no lugar. Deslize a trava de liberação da bateria para a posição de desbloqueio. Remova o suporte do disco rígido do sistema. Última modificação: 2025-01-22 17:01

'ELK' é a sigla para três projetos de código aberto: Elasticsearch, Logstash e Kibana. Elasticsearch é um mecanismo de pesquisa e análise. Logstash é um canal de processamento de dados do lado do servidor que ingere dados de várias fontes simultaneamente, os transforma e os envia para um 'esconderijo' como o Elasticsearch. Última modificação: 2025-01-22 17:01

O Advanced Mobile Phone Service (AMPS) é um sistema padrão para serviço de telefone celular de sinal analógico nos Estados Unidos e também é usado em outros países. É baseado na alocação inicial do espectro de radiação eletromagnética para serviço celular pela Federal Communications Commission (FCC) em 1970. Última modificação: 2025-01-22 17:01

Clique em Iniciar e vá para o Painel de Controle. Selecione Programas e clique em Programas e Recursos. Encontre a opção outPsExec, selecione-a e clique em Desinstalar. Última modificação: 2025-01-22 17:01

Baterias de telefones celulares - Walmart.com. Última modificação: 2025-01-22 17:01

CROSS APPLY retorna apenas linhas da tabela externa que produzem um conjunto de resultados da função com valor de tabela. Em outras palavras, o resultado de CROSS APPLY não contém nenhuma linha da expressão da tabela do lado esquerdo para a qual nenhum resultado é obtido da expressão da tabela do lado direito. CROSS APPLY funciona como linha por linha INNER JOIN. Última modificação: 2025-01-22 17:01

Finalmente aconteceu: quase 4 anos depois que a palavra-chave import foi introduzida no ES6, Node. js introduziu suporte experimental para importações e exportações ES6. Em Node. js 12, você pode usar importar e exportar em seu projeto se fizer ambos os itens abaixo. Última modificação: 2025-01-22 17:01

O protocolo UDP (User Datagram Protocol) não tem conexão simplesmente porque nem todos os aplicativos de rede exigem a sobrecarga do TCP. Um exemplo disso seria a codificação e o envio de dados de voz por uma rede IP. O UDP, por outro lado, permite ao aplicativo muito mais flexibilidade em como os pacotes devem ser tratados. Última modificação: 2025-01-22 17:01

A grama artificial tem ganhado espaço e uma reputação de ser ecologicamente correta porque não precisa de água, fertilizante ou para ser cortada. Além disso, a mais nova geração de grama artificial muitas vezes parece boa o suficiente para nos fazer pensar que é real. Última modificação: 2025-01-22 17:01

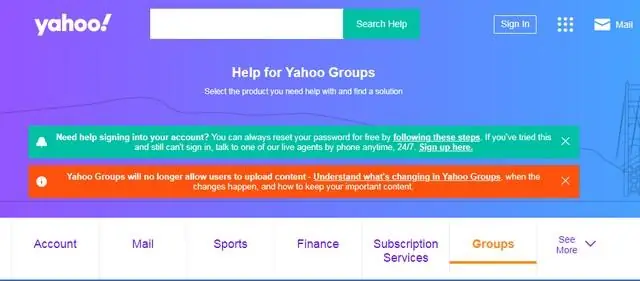

O Yahoo anunciou que, a partir de 28 de outubro de 2019, não permitirá mais que os usuários façam upload de conteúdo para o site do Yahoo Groups. E, em 14 de dezembro de 2019, a empresa removerá permanentemente todo o conteúdo postado anteriormente. Última modificação: 2025-01-22 17:01