'Um código de bloco linear é um código de bloco em que o exclusivo ou de quaisquer duas palavras-código resulta em outra palavra-código. Última modificação: 2025-01-22 17:01

O odbc. O arquivo ini é um arquivo de amostra de informações de configuração da fonte de dados. ini (observe o ponto adicionado no início do nome do arquivo). Cada DSN ao qual seu aplicativo se conecta deve ter uma entrada neste arquivo. A tabela a seguir descreve as seções em $ HOME. Última modificação: 2025-01-22 17:01

O Backup Assistant é um serviço sem fio que salva uma cópia do catálogo de endereços do seu dispositivo em um site seguro. Se o seu dispositivo for perdido, roubado, danificado ou substituído, o Backup Assistant restaura o seu catálogo de endereços salvo em um novo dispositivo sem fio. Última modificação: 2025-01-22 17:01

A explicação rápida Vá para a área Configurações do WindowsPhone. Selecione “Compartilhamento de Internet” na lista. Clique no botão de alternância para ativar o tethering (se o seu plano de dados não for compatível, você pode seguir a próxima seção abaixo para obter um método alternativo ou entrar em contato com sua operadora para ativá-lo). Última modificação: 2025-01-22 17:01

Clique no botão do menu 'Iniciar' e, em seguida, clique em 'Computador'. Clique duas vezes em seu disco rígido principal e, em seguida, clique em “Usuários” e abra a pasta com seu nome de usuário. Navegue até o caminho do arquivo “AppDataLocalGoogleChromeUserDataDefaultCache”. O conteúdo do cache do Chrome aparece nesta pasta. Última modificação: 2025-01-22 17:01

Use o dedo ou uma ferramenta de lâmina plana para levantar a borda da tampa da unidade de disco rígido; balance a tampa e remova-a. Segure a aba de tecido e puxe a unidade de disco rígido para desconectá-la do conector da placa de sistema. Levante a unidade de disco rígido para fora do compartimento. Última modificação: 2025-01-22 17:01

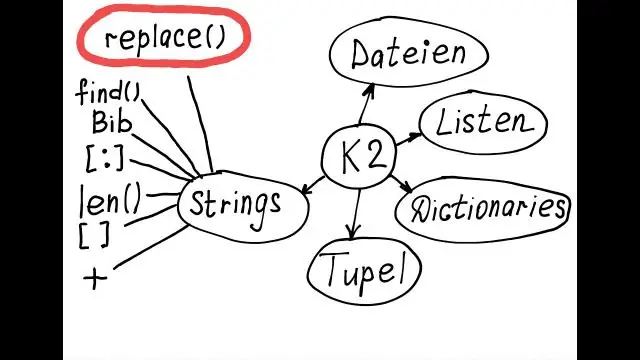

Neste capítulo, discutiremos RSpec Doubles, também conhecidos como RSpec Mocks. Um Double é um objeto que pode “substituir” outro objeto. É aqui que RSpec Doubles (mocks) se tornam úteis. Nosso método list_student_names chama o método name em cada objeto Student em sua variável de membro @students. Última modificação: 2025-01-22 17:01

Vá para Configurações → Uso de dados → Toque no botão Menu → Marque a opção Restringir dados em segundo plano, desmarque Sincronizar dados automaticamente. Desbloquear as opções do desenvolvedor → Vá para Configurações → Opções do desenvolvedor → Toque em Limite do processo em segundo plano → Escolha Sem processamento em segundo plano. Última modificação: 2025-01-22 17:01

Usando String. equals (): Em Java, o método equals () de string compara as duas strings fornecidas com base nos dados / conteúdo da string. Se todo o conteúdo de ambas as strings for o mesmo, ele retornará verdadeiro. Se todos os caracteres não corresponderem, ele retornará falso. Última modificação: 2025-01-22 17:01

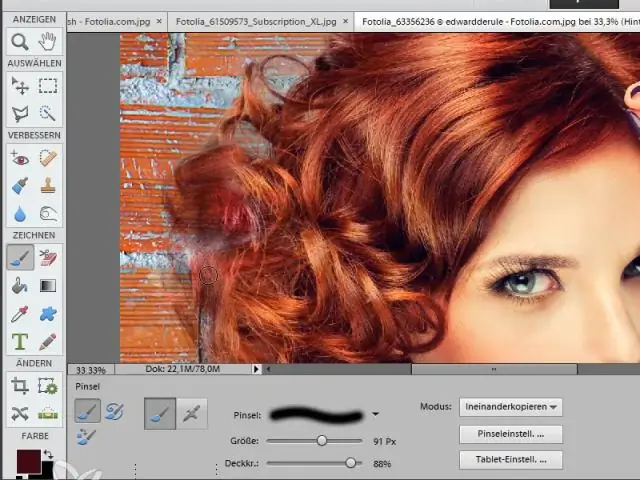

Aqui estão as etapas básicas de sua técnica: Duplique a camada e amplie a área. Aplique Gaussian Blur até que a cor de franja sejaNoMore. Defina o modo de mesclagem da camada borrada para cor. Voila! O Fringing acabou! Aqui está uma comparação antes e depois:. Última modificação: 2025-01-22 17:01

Acho que é seguro dizer que, para câmeras profissionais de consumo e de mercado de massa, 1 / 4-20 é universal. O padrão 3 / 8-16 é amplamente utilizado hoje em dia na fotografia, porém - não apenas para montagens de câmera. É comum para equipamentos de iluminação, incluindo suportes e suportes de iluminação. Última modificação: 2025-01-22 17:01

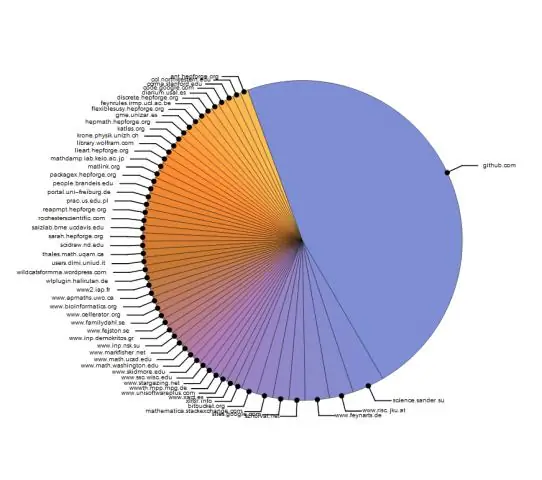

O Mathematica é um software poderoso, de código fechado ou aberto. Nem todos os aplicativos são de código-fonte aberto, e você não pode esperar que eles 'forneçam' o código-fonte. Você deve encontrar alguns exemplos de usos do Mathematica, é bastante útil. Eles também fornecem suporte para seus produtos, assim como a maioria das empresas de software. Última modificação: 2025-01-22 17:01

Os iPhones cinza espacial e PRODUCT (RED) 8 têm placas frontais pretas. Isso significa que, quando a tela está desligada, escura ou cheia de conteúdo em tela cheia, como vídeos e orgames, a borda desaparece e você pode mergulhar no que está fazendo. Os iPhones 8 prata e ouro têm placas frontais brancas. Última modificação: 2025-01-22 17:01

Uma das melhores características do GFCI (Ground Fault Circuit Interrupters) é sua proteção downstream. Isso significa que o mesmo recurso de segurança que você obtém de uma tomada GFCI é automaticamente aplicado a todas as outras tomadas conectadas mais abaixo no mesmo circuito, contanto que as tomadas estejam conectadas corretamente. Última modificação: 2025-01-22 17:01

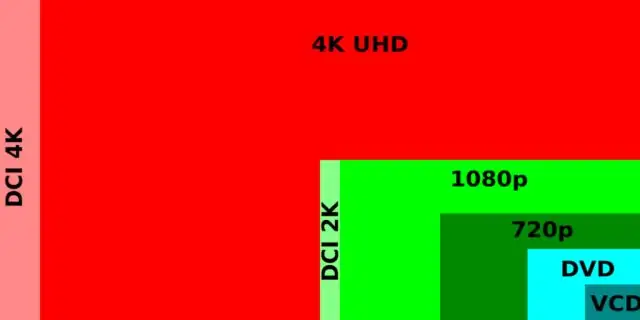

Resoluções de proporção de 16:10: - 1280 × 800, 1440 × 900, 1680 × 1050, 1920 × 1200 e 2560 × 1600. Resoluções de proporção de 16: 9: 1024 × 576, 1152 × 648, 1280 × 720, 1366 × 768, 1600 × 900, 1920 × 1080, 2560 × 1440 e 3840 × 2160. Última modificação: 2025-01-22 17:01

A soma de dois polinômios é sempre um polinômio, então a diferença de dois polinômios também é sempre um polinômio. Última modificação: 2025-01-22 17:01

9. Quais são as quatro atividades de estrutura encontradas no modelo de processo Extreme Programming (XP)? análise, design, codificação, teste. planejamento, análise, design, codificação. planejamento, análise, codificação, teste. planejamento, design, codificação, teste. Última modificação: 2025-01-22 17:01

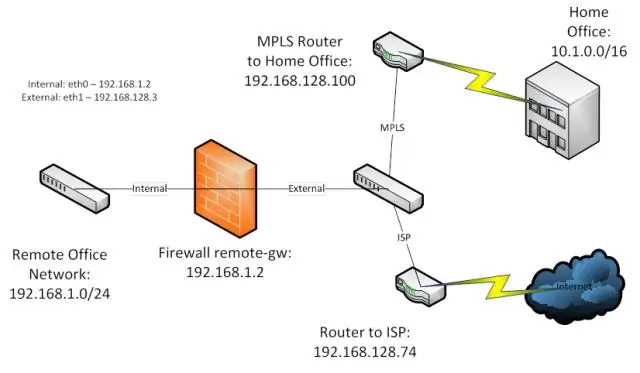

A principal diferença entre grupos de trabalho e domínios é como os recursos da rede são gerenciados. Os computadores em redes domésticas geralmente fazem parte de um grupo de trabalho e os computadores em redes de locais de trabalho geralmente fazem parte de um domínio. Em um grupo de trabalho: Todos os computadores são pares; nenhum computador tem controle sobre outro computador. Última modificação: 2025-01-22 17:01

Um modem é um dispositivo ou programa que permite a um computador transmitir dados, por exemplo, por linhas de telefone ou cabo. As informações do computador são armazenadas digitalmente, enquanto as informações transmitidas por linhas telefônicas são transmitidas na forma de ondas analógicas. Um modem converte entre essas duas formas. Última modificação: 2025-06-01 05:06

A obtenção de um número DUNS é totalmente gratuita para todas as entidades que fazem negócios com o governo federal. Uma vez atribuído, um número D&B D-U-N-S® não é reutilizado ou reemitido para outra entidade comercial. Última modificação: 2025-01-22 17:01

O objetivo do construtor é inicializar o objeto de uma classe, enquanto o objetivo de um método é realizar uma tarefa executando o código java. Os construtores não podem ser abstratos, finais, estáticos e sincronizados, enquanto os métodos podem ser. Os construtores não têm tipos de retorno, enquanto os métodos têm. Última modificação: 2025-01-22 17:01

Para conectar um laptop ou desktop à VPN, faça login em Connect.tamu.edu. Para dispositivos móveis, siga as instruções passo a passo na página VPN na Base de Conhecimento. Última modificação: 2025-01-22 17:01

Estratégias para rastreamento ágil de bugs Certifique-se de que todas as partes interessadas possam entender os bugs de um projeto. No cenário de rastreamento de bugs convencional, os bugs são arquivados por um testador ou revisor. Priorize seus bugs pelo impacto que eles terão em seu sistema. Preste muita atenção aos primeiros comentários dos usuários. Dê aos seus desenvolvedores a responsabilidade sobre os problemas. Última modificação: 2025-01-22 17:01

O Kindle Fire é o acréscimo mais recente à linha Kindle da Amazon de dispositivos leitores de e-books portáteis. Além da vasta coleção de e-books disponíveis na Amazon, o Kindle Fire também inclui acesso ao Appstore da Amazon para milhares de aplicativos, bem como streaming de filmes e conteúdo de TV. Última modificação: 2025-01-22 17:01

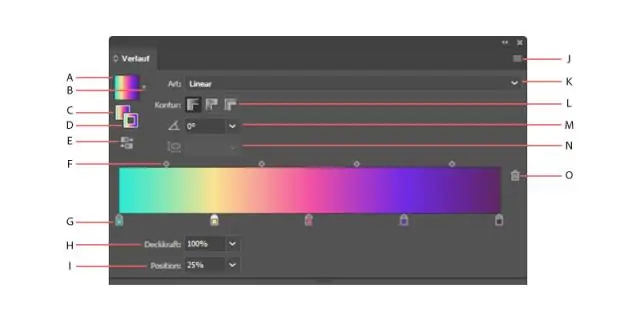

Escolha Arquivo> Abrir, localize e abra o arquivo da biblioteca. Por padrão, os arquivos da biblioteca de amostras são armazenados na pasta Ilustrador / Predefinições / Amostras. Edite as cores no painel Amostras e salve suas alterações. Última modificação: 2025-01-22 17:01

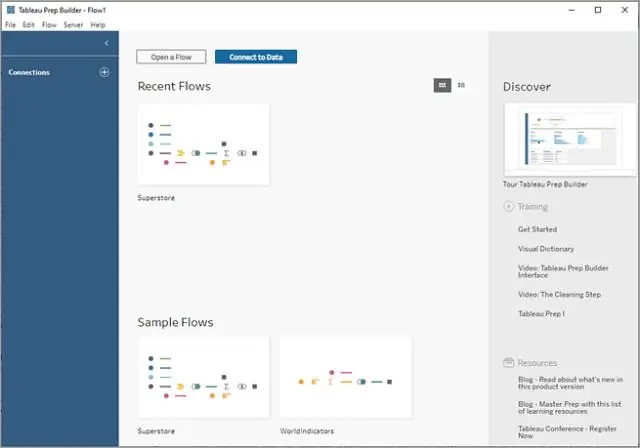

Os conectores nativos facilitam a vinculação do Tableau ao Hadoop, sem a necessidade de configuração especial - o Hadoop é apenas outra fonte de dados para o Tableau. Traga os dados para um mecanismo analítico in-memory rápido para consultas rápidas ou use uma conexão ao vivo com seu próprio banco de dados de desempenho. Última modificação: 2025-01-22 17:01

Você também pode reduzir a carga da CPU adicionando mais RAM, o que permite que seu computador armazene mais dados de aplicativos. Isso reduz a frequência de transferências internas de dados e novas alocações de memória, que podem dar à sua CPU uma pausa muito necessária. Última modificação: 2025-01-22 17:01

Para habilitar o NAT automático: Clique duas vezes no objeto SmartDashboard. Clique em NAT. Selecione Adicionar regras de conversão automática de endereço. Defina as configurações automáticas de NAT. Clique OK. Execute essas etapas para todos os objetos aplicáveis. Clique em Firewall> Política. Adicione regras que permitem o tráfego para os objetos aplicáveis. Última modificação: 2025-01-22 17:01

O Envelope Maker permite que você componha e imprima envelopes rapidamente usando a tecnologia de impressão sem fio 'AirPrint' para dispositivos iOS. Agora você pode ir até a impressora, inserir o envelope e imprimi-lo diretamente do seu iPhone, iPod Touch ou iPad, com apenas alguns movimentos de seus dedos. Última modificação: 2025-01-22 17:01

As soluções mais comuns são: Restaure o backup do banco de dados e use-o em vez do banco de dados original. Caso alguma outra alteração tenha ocorrido após o UPDATE ou você não possa permitir que o banco de dados fique offline: Restaure um backup do banco de dados em um servidor de teste. Use o assistente de exportação de dados do SQL Server Management Studio para exportar os dados. Última modificação: 2025-01-22 17:01

GKT Gotta Know That Internet »Chat Avalie: GKT General Knowledge Test Community» Educacional Avalie: GKT George K Thiruvathukal Diversos »Não classificado Avalie: GKT Gono Kallyan Trust Diversos» Não classificado Avalie: GKT Guilty Knowledge Test Diversos »Não classificado Avalie:. Última modificação: 2025-01-22 17:01

Quando o atributo ref é usado em um elemento HTML, o ref é criado no construtor com React. createRef () recebe o elemento DOM subjacente como sua propriedade atual. Quando o atributo ref é usado em um componente de classe personalizada, o objeto ref recebe a instância montada do componente como seu atual. Última modificação: 2025-01-22 17:01

Simplificando, palavras específicas do domínio, também conhecidas como palavras da Camada 3, são palavras técnicas ou jargões importantes para um determinado assunto. Por exemplo, química e elemento se enquadram no vocabulário relacionado à ciência, enquanto alusão e verso se relacionam intimamente com as artes da língua inglesa (naturalmente, nossa área de assunto favorita). Última modificação: 2025-01-22 17:01

Existem quatro tipos de manutenção, a saber, corretiva, adaptativa, perfectiva e preventiva. A manutenção corretiva se preocupa com a correção de erros que são observados quando o software está em uso. A manutenção corretiva lida com o reparo de falhas ou defeitos encontrados nas funções do sistema do dia-a-dia. Última modificação: 2025-01-22 17:01

4 tipos de placas gráficas integradas. Se você tem um computador, mas não o montou ou atualizou de forma alguma, é provável que ele use uma placa gráfica integrada para exibir imagens na tela. PCI. As placas gráficas PCI são placas que usam os slots PCI da placa-mãe para se conectar ao computador. AGP. PCI-Express. Última modificação: 2025-01-22 17:01

Você pode alterar a senha usando Arquivo-> Alterar senha. Se o usuário postgres não tiver privilégios de superusuário, você não poderá alterar a senha. Última modificação: 2025-01-22 17:01

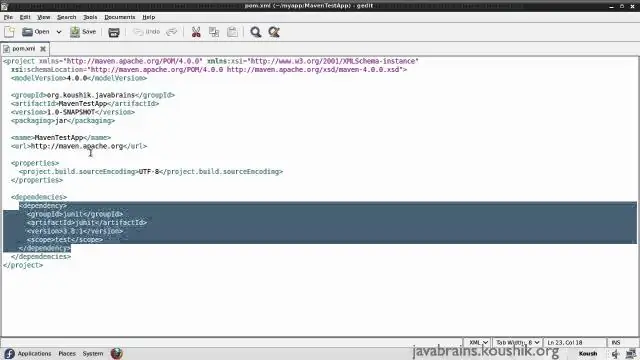

O arquivo POM é denominado pom. xml e deve estar localizado no diretório raiz do projeto. O pom. xml tem declaração sobre o projeto e várias configurações. Última modificação: 2025-01-22 17:01

Segurança aberta é uma abordagem para proteger software, hardware e outros componentes do sistema de informação com métodos cujo design e detalhes estão disponíveis publicamente. A segurança aberta é baseada na ideia de que os sistemas devem ser inerentemente seguros por design. Um sistema criptográfico aberto inclui transparência algorítmica. Última modificação: 2025-01-22 17:01

Um bloqueio de linha, também chamado de bloqueio TX, é um bloqueio em uma única linha da tabela. Uma transação adquire um bloqueio de linha para cada linha modificada por uma instrução INSERT, UPDATE, DELETE, MERGE ou SELECT FOR UPDATE. O banco de dados Oracle automaticamente coloca um bloqueio exclusivo na linha atualizada e um bloqueio subexclusivo na tabela. Última modificação: 2025-01-22 17:01

Um. O arquivo mp5 é mais comumente um arquivo de vídeo digital no formato H. 264 / MPEG-4 AVC, especificamente codificado para dispositivos MP5 PMP. De um modo geral, o MP3 é um formato de áudio, você pode reproduzir esses arquivos no reprodutor de áudio ou no reprodutor de MP3. MP4 é um formato de vídeo, você pode reproduzir vídeos MP4 no player de vídeo ou MP4 player. Última modificação: 2025-01-22 17:01