- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:52.

- Última modificação 2025-01-22 17:37.

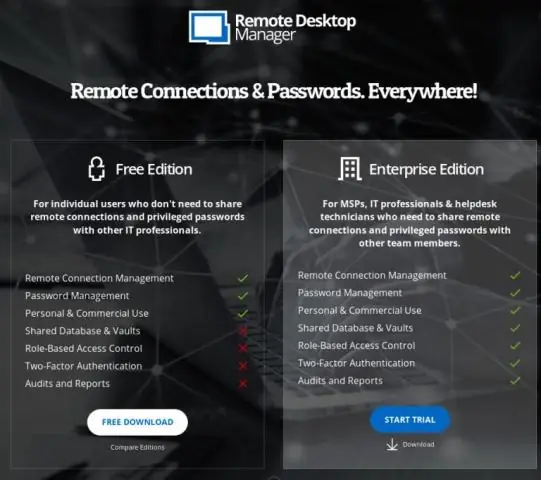

Função - controle de acesso baseado obtém os privilégios associados a cada Função na empresa e os mapeia diretamente nos sistemas usados para acessar os recursos de TI. Implementado adequadamente, permite que os usuários realizem atividades - e apenas aquelas atividades - permitidas por seus Função.

Considerando isso, o que é controle de acesso baseado em função? Como você o implementaria?

Função - controle de acesso baseado (RBAC) é um método de restrição de rede acesso baseado no papéis de usuários individuais em uma empresa. RBAC permite que os funcionários tenham Acesso direitos apenas às informações de que precisam para Faz seus empregos e os impede de acessando informações que não pertencem a eles.

Da mesma forma, como você implementa o RBAC? RBAC: 3 etapas para implementar

- Defina os recursos e serviços que você fornece aos seus usuários (ou seja, e-mail, CRM, compartilhamentos de arquivos, CMS, etc.)

- Crie uma biblioteca de funções: combine as descrições de cargos com os recursos do nº 1 de que cada função precisa para concluir seu trabalho.

- Atribuir usuários a funções definidas.

Nesse sentido, qual é a vantagem do controle de acesso baseado em função?

O negócio benefícios do papel - Função de controle de acesso baseado - controle de acesso baseado capas entre outros Função permissões, usuário papéis , e pode ser usado para atender a várias necessidades das organizações, desde segurança e conformidade até eficiência e custo ao controle.

O que é autorização baseada em função?

Função - autorização baseada verificações são declarativas - o desenvolvedor as incorpora em seu código, contra um controlador ou uma ação dentro de um controlador, especificando papéis do qual o usuário atual deve ser membro para acessar o recurso solicitado.

Recomendado:

Como o método é implementado no Android Studio?

Implementar métodos de uma interface ou classe abstrata No menu Código, clique em Implementar métodos Ctrl + I. Alternativamente, você pode clicar com o botão direito em qualquer lugar no arquivo de classe, clicar em Gerar Alt + Inserir e selecionar Implementar métodos. Selecione os métodos a serem implementados. Clique OK

Quando o Jpas foi implementado?

A partir de 1º de outubro de 2004, o JPAS se tornará o sistema de registro para contratados sob a tutela de segurança deste Departamento. JPAS é o sistema automatizado oficial do Departamento de Defesa (DoD) para gerenciamento de credenciamento de segurança pessoal

Como defino o cabeçalho Origin de permissão de controle de acesso?

Para IIS6, abra o Gerenciador do Internet Information Service (IIS). Clique com o botão direito no site para o qual deseja habilitar o CORS e vá para Propriedades. Mude para a guia Cabeçalhos HTTP. Na seção Cabeçalhos HTTP personalizados, clique em Adicionar. Insira Access-Control-Allow-Origin como o nome do cabeçalho. Insira * como o valor do cabeçalho. Clique em Ok duas vezes

Qual é o protocolo de acesso múltiplo para controle de acesso ao canal?

9. Qual dos seguintes é o protocolo de acesso múltiplo para controle de acesso ao canal? Explicação: Em CSMA / CD, ele lida com a detecção de colisão após a colisão ter ocorrido, enquanto CSMA / CA lida com a prevenção de colisão. CSMA / CD é a abreviatura de Carrier Sensing Multiple Access / Collision detecção

Qual é a vantagem do controle de acesso baseado em função?

Os benefícios comerciais do controle de acesso baseado em funções O controle de acesso baseado em funções abrange, entre outras, as permissões de funções, funções de usuários e pode ser usado para atender às necessidades múltiplas das organizações, desde segurança e conformidade, além de eficiência e controle de custos