- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:52.

- Última modificação 2025-01-22 17:37.

Todos os dados são enviados como texto não criptografado que pode ser facilmente encontrado. IMAP ( Internet Message Access Protocol )− IMAP é o mesmo que SMTP em suas funções, mas é altamente vulnerável a farejar. Telnet − Telnet envia tudo (nomes de usuário, senhas, pressionamentos de tecla) pela rede como texto não criptografado e, portanto, pode ser facilmente difundido.

Da mesma forma, o que é farejar na segurança?

Cheirando é um processo de monitoramento e captura de todos os pacotes de dados que passam por uma determinada rede. Sniffers são usados pelo administrador de rede / sistema para monitorar e solucionar problemas de tráfego de rede. Os invasores usam farejadores para capturar pacotes de dados que contêm informações confidenciais, como senha, informações de conta, etc.

a detecção de pacotes é detectável? Se o sistema executa o farejador , sua interface estará em modo promíscuo. O teste funciona assim: Envie um ping com o endereço IP correto para a rede, mas com um endereço mac errado. a cheirando anfitrião faz o cheirando com uma interface que tem TCP / IP habilitado e, portanto, é capaz de responder ao ICMP pacote.

Então, o que farejando DNS?

DNS spoofing é uma forma de segurança do computador em que dados corrompidos do Sistema de Nomes de Domínio são introduzidos no DNS cache do resolvedor, fazendo com que o servidor de nomes retorne um registro de resultado incorreto. Isso resulta no tráfego sendo desviado para o computador do invasor (fonte Wikipedia)

O que é farejar e falsificar?

Spoofing e Cheirando são tipos de ataques cibernéticos. Em palavras simples, Spoofing significa fingir ser outra pessoa. Cheirando significa ouvir ilegalmente a conversa de outra pessoa.

Recomendado:

Quais são os aplicativos móveis mais populares?

Quando se trata dos aplicativos de smartphone mais populares, o Facebook e o Google estão comandando o show. Dos dez aplicativos móveis mais populares, o Facebook possui três e o Google cinco; os outros dois são Snapchat e Pandora. Mais de 80 por cento de todos os usuários de telefones celulares têm o aplicativo do Facebook instalado em seus dispositivos

Quais são os sistemas de informação vulneráveis a erros de destruição e abusos?

O sistema de informação é vulnerável a destruição, erro e abuso porque é um tipo de dado digital. Também são mais vulneráveis porque estão virtualmente abertos a qualquer pessoa. Os hackers podem desencadear ataques de negação de serviço (DoS) ou penetrar em redes corporativas, causando sérias interrupções no sistema

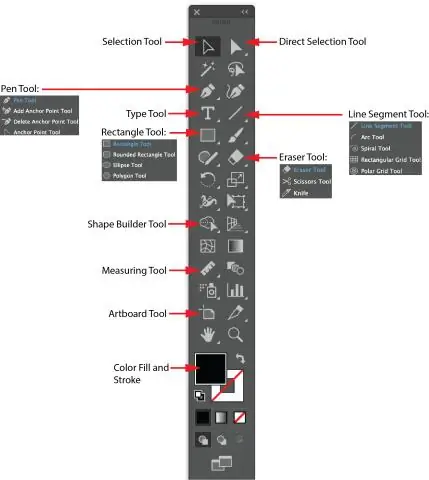

Quais são as ferramentas mais importantes do Adobe Illustrator?

10 Ferramentas do Illustrator que todo designer deve usar o painel Align. O painel Pathfinder. O painel de camadas. O painel de pranchetas. A máscara de recorte. O caminho de deslocamento. A ferramenta de mistura. A régua

Quais são os quatro prefixos métricos mais comuns?

Prefixos Prefixo Símbolo Nome giga G bilhão mega M milhão quilo k mil um, unidade

Quais protocolos são usados na Internet para transmitir páginas da Web de servidores da Web?

O protocolo de transferência de hipertexto (HTTP) é usado por servidores e navegadores da Web para transmitir páginas da Web pela Internet