Índice:

- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:52.

- Última modificação 2025-01-22 17:37.

Limites e Limite Grupos em SCCM

De acordo com a Microsoft, um fronteira é um local de rede na intranet que pode conter um ou mais dispositivos que você deseja gerenciar. Limites pode ser uma sub-rede IP, nome do site do Active Directory, prefixo IPv6 ou um intervalo de endereços IP.

Posteriormente, também se pode perguntar: qual é o propósito da fronteira no SCCM?

Usar fronteira grupos em Gerenciador de configuração para organizar logicamente os locais de rede relacionados ( limites ) para facilitar o gerenciamento de sua infraestrutura. Atribuir limites para fronteira grupos antes de usar o fronteira grupo. Por padrão, Gerenciador de configuração cria um site padrão fronteira grupo em cada local.

Ao lado acima, o que é o grupo de limite do site padrão? Site Padrão - Limite - Grupo e limites. O propósito do Site Padrão - Limite - Grupo é para atender clientes que não são atendidos por qualquer outro grupo de fronteira (sendo local grupo de fronteira ou vizinho grupo de fronteira ).

Além disso, como faço para definir limites no SCCM?

Para criar um limite

- No console do Configuration Manager, clique em Administração> Configuração de hierarquia> Limites.

- Na guia Página Inicial, no grupo Criar, clique em Criar Limite.

- Na guia Geral da caixa de diálogo Criar Limite, você pode especificar uma Descrição para identificar o limite por um nome amigável ou referência.

Quanto tempo dura a descoberta do SCCM?

Delta descoberta é um método pelo qual SCCM verifica novamente as áreas escaneadas anteriormente e identifica todos os recursos que podem ter sido adicionados desde o anterior descoberta processo. Delta descoberta é executado a cada 5 minutos, mas este intervalo é configurável.

Recomendado:

Qual é o mecanismo para impor limites ao acesso de um recurso quando vários threads são executados no Redis?

trancar Levando isso em consideração, como o Redis lida com a simultaneidade? Um programa de thread único pode definitivamente fornecer simultaneidade no nível de I / O usando um mecanismo de (des) multiplexação de I / O e um loop de evento (que é o que Redis faz ) O paralelismo tem um custo:

O que são controles Quais são os diferentes tipos de controles em Java avançado?

Diferentes tipos de controles no botão AWT. Tela. Caixa de seleção. Escolha. Recipiente. Rótulo. Lista. Barra de rolagem

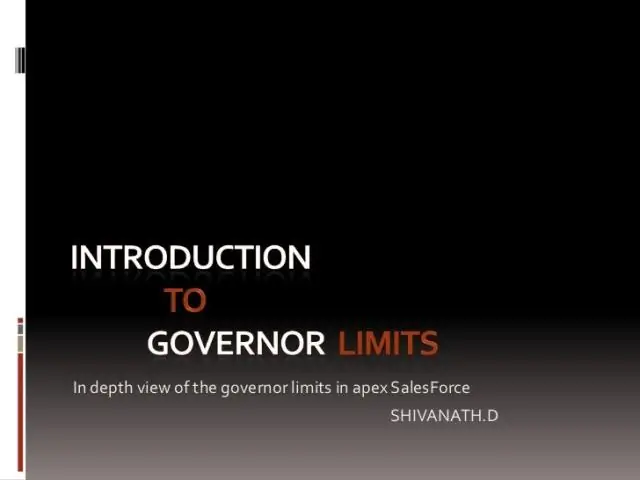

Quais são os limites do governador no Apex e no Salesforce?

Limites Apex por transação Descrição Limite síncrono Limite assíncrono Número máximo de trabalhos Apex adicionados à fila com System.enqueueJob 50 1 Número total de métodos sendEmail permitidos 10 Tamanho total de heap 4 6 MB 12 MB Tempo máximo de CPU nos servidores Salesforce 5 10.000 milissegundos 60.000 milissegundos

Quais são as três maneiras pelas quais as pessoas podem iniciar a modelagem de ameaças?

Você começará com métodos muito simples, como perguntar "qual é o seu modelo de ameaça?" e brainstorming sobre ameaças. Eles podem funcionar para um especialista em segurança e podem funcionar para você. A partir daí, você aprenderá sobre três estratégias para modelagem de ameaças: foco em ativos, foco em invasores e foco em software

Quais tipos de dispositivos de armazenamento são mídias magnéticas que são de estado sólido óptico?

Estado sólido? Os discos rígidos geralmente são mídias magnéticas, as unidades de CD são quase sempre unidades ópticas, as unidades flash são o tipo principal e mais comum de mídia sólida