- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:52.

- Última modificação 2025-01-22 17:37.

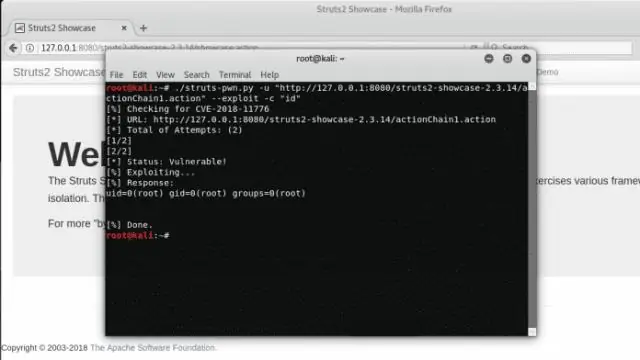

Uma vulnerabilidade foi descoberta no Apache Struts, o que pode permitir execução remota de código . O Apache Struts está sujeito a uma vulnerabilidade de execução remota de código (CVE-2018-11776). Especificamente, esse problema ocorre ao lidar com resultados especialmente criados sem namespace ou uma tag de URL sem valor e conjunto de ações.

A respeito disso, como você verifica se o Apache Struts está instalado?

Em um sistema Windows:

- Abra o explorador de arquivos, pesquise struts *. jarra.

- Abra struts-core. jar com uma ferramenta de descompactação (por exemplo, IZArc2Go)

- Abra a pasta META-INF e abra o MANIFESTO. Arquivo MF com editor de texto.

- Lá você encontrará Especificação-Versão: com o número da versão.

Saiba também, o que é Struts em Java? Struts é uma estrutura de código aberto que estende o Java Servlet API e emprega uma arquitetura Model, View, Controller (MVC). Ele permite que você crie aplicativos da web sustentáveis, extensíveis e flexíveis com base em tecnologias padrão, como páginas JSP, JavaBeans, pacotes de recursos e XML.

Da mesma forma, para que são usados os struts do Apache?

Apache Struts é uma estrutura MVC gratuita e de código aberto para a criação de aplicativos da web Java elegantes e modernos. Ele favorece a convenção em vez da configuração, é extensível usando uma arquitetura de plug-in e vem com plug-ins para oferecer suporte a REST, AJAX e JSON.

Como verificar o Apache Struts Linux?

Versões afetadas

- Encontre o arquivo “struts-core.jar”. uma. O arquivo pode ser encontrado usando o comando `find` no Linux ou a função de pesquisa do Windows Explorer no Windows.

- Descompacte o arquivo struts-core.jar.

- Abra a pasta META-INF> MANIFEST. MF com um editor de texto.

- A versão do Apache Struts é mostrada na linha “Specification Version:”.

Recomendado:

Qual é a diferença entre vulnerabilidade de ameaça e risco?

Vulnerabilidade - Pontos fracos ou lacunas em um programa de segurança que podem ser explorados por ameaças para obter acesso não autorizado a um ativo. Risco - O potencial de perda, dano ou destruição da segurança de um computador como resultado de uma ameaça que explora uma vulnerabilidade. Ameaça é um aviso para você se comportar

Qual é a principal diferença entre a varredura de vulnerabilidade?

Qual é a principal diferença entre varredura de vulnerabilidade e teste de penetração? o teste de penetração é atacar um sistema. A verificação de vulnerabilidades é realizada com um conhecimento detalhado do sistema; o teste de penetração começa sem nenhum conhecimento do sistema

Qual é a finalidade das ferramentas de análise de vulnerabilidade?

As ferramentas de avaliação de vulnerabilidade são projetadas para fazer a varredura automaticamente em busca de ameaças novas e existentes que podem ter como alvo seu aplicativo. Os tipos de ferramentas incluem: Scanners de aplicativos da Web que testam e simulam padrões de ataque conhecidos. Scanners de protocolo que procuram protocolos, portas e serviços de rede vulneráveis

Qual é a principal diferença entre uma injeção de SQL normal e uma vulnerabilidade de injeção cega de SQL?

A injeção cega de SQL é quase idêntica à injeção de SQL normal, a única diferença sendo a maneira como os dados são recuperados do banco de dados. Quando o banco de dados não envia dados para a página da web, um invasor é forçado a roubar dados fazendo ao banco de dados uma série de perguntas verdadeiras ou falsas

Quantos arquivos de configuração do Struts em um aplicativo Struts?

Sim, você tem mais de um arquivo struts-config em um único aplicativo struts