- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:52.

- Última modificação 2025-01-22 17:37.

Enumeração baseada em acesso . Enumeração baseada em acesso (ABE) é um recurso do Microsoft Windows (protocolo SMB) que permite aos usuários visualizar apenas os arquivos e pastas que leram Acesso ao navegar pelo conteúdo no servidor de arquivos.

Da mesma forma, como funciona a enumeração baseada em acesso?

Acesso - Enumeração baseada (ABE) permite ocultar objetos (arquivos e pastas) de usuários que não têm permissões NTFS (leitura ou lista) em uma pasta compartilhada da rede para Acesso eles.

Posteriormente, a questão é: o que a enumeração habilitada com base no acesso para esta opção de namespace faz? Habilitando o acesso - enumeração baseada para este namespace significa que aqueles dados Acesso para pastas neste namespace pode apenas veja e Acesso as pastas para as quais eles têm permissão. Ele esconde pastas que os usuários Faz não tem permissão para ver.

Da mesma forma, como habilito a enumeração de acesso?

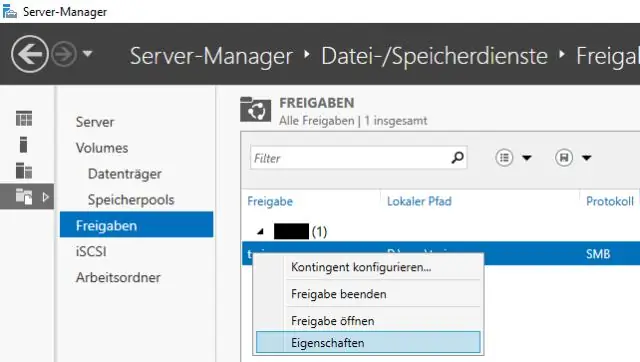

Para habilitar a enumeração baseada em acesso usando a interface do Windows

- Na árvore do console, no nó Namespaces, clique com o botão direito do mouse no namespace apropriado e clique em Propriedades.

- Clique na guia Avançado e marque a caixa de seleção Habilitar enumeração baseada em acesso para este namespace.

Qual é o tipo de dados enum?

Da Wikipédia, a enciclopédia livre. Na programação de computadores, um tipo enumerado (também chamado enumeração , enum , ou fator na linguagem de programação R, e um categórico variável nas estatísticas) é um tipo de dados consistindo em um conjunto de valores nomeados chamados elementos, membros, enumerais ou enumeradores do modelo.

Recomendado:

O que é autenticação baseada em CERT?

Um esquema de autenticação baseado em certificado é um esquema que usa uma criptografia de chave pública e um certificado digital para autenticar um usuário. O servidor então confirma a validade da assinatura digital e se o certificado foi emitido por uma autoridade de certificação confiável ou não

Por que os enfermeiros precisam de prática baseada em evidências?

A EBP permite que os enfermeiros avaliem as pesquisas para que entendam os riscos ou a eficácia de um teste diagnóstico ou tratamentos. A aplicação do EBP permite que os enfermeiros incluam os pacientes no seu plano de cuidados

O que é injeção cega de SQL baseada em tempo?

SQL cego baseado em tempoi SQL Injection baseado em tempo é uma técnica inferencial de injeção SQL que se baseia no envio de uma consulta SQL ao banco de dados que força o banco de dados a aguardar um determinado período de tempo (em segundos) antes de responder

Qual é o protocolo de acesso múltiplo para controle de acesso ao canal?

9. Qual dos seguintes é o protocolo de acesso múltiplo para controle de acesso ao canal? Explicação: Em CSMA / CD, ele lida com a detecção de colisão após a colisão ter ocorrido, enquanto CSMA / CA lida com a prevenção de colisão. CSMA / CD é a abreviatura de Carrier Sensing Multiple Access / Collision detecção

Qual é a diferença entre detecção de intrusão baseada em host e baseada em rede?

Algumas das vantagens desse tipo de IDS são: Eles são capazes de verificar se um ataque foi bem-sucedido ou não, enquanto um IDS baseado em rede apenas alerta sobre o ataque. Um sistema baseado em host pode analisar o tráfego descriptografado para encontrar a assinatura do ataque, dando-lhes assim a capacidade de monitorar o tráfego criptografado