Na programação de computadores, especialmente em sistemas operacionais UNIX, um pipe é uma técnica para passar informações de um processo de programa para outro. Ao contrário de outras formas de comunicação de interpretação (IPC), um pipe é apenas uma comunicação unilateral. Um tubo é de tamanho fixo e geralmente tem pelo menos 4.096 bytes. Última modificação: 2025-01-22 17:01

O Excel não fornece funcionalidade para criar um banco de dados de acesso a partir de dados do Excel. Quando você abre uma pasta de trabalho do Excel no Access (na caixa de diálogo Abrir arquivo, altere a caixa de listagem Arquivos do tipo para Arquivos do Microsoft Office Excel e selecione o arquivo desejado), o Access cria um link para a pasta de trabalho em vez de importar seus dados. Última modificação: 2025-01-22 17:01

O Google Sites permite que você crie um site sem precisar saber como codificá-lo sozinho. Ele se enquadra na categoria Colaborativa do G Suite, o que significa que você também pode incluir outros usuários do Google no processo de criação de sites, o que o torna tão poderoso e valioso para as equipes. Última modificação: 2025-01-22 17:01

Um botnet é uma coleção de dispositivos conectados à Internet, que podem incluir computadores pessoais (PCs), servidores, dispositivos móveis e dispositivos da Internet das coisas (IoT) que estão infectados e controlados por um tipo comum de malware. Os usuários muitas vezes não sabem que um botnet está infectando seu sistema. Última modificação: 2025-01-22 17:01

Infraestrutura como serviço (IaaS) geralmente é cobrada por mês. As cobranças de faturamento para o mês inteiro incluiriam servidores que funcionaram por 30 dias completos, bem como servidores que funcionaram por apenas um minuto. O faturamento e a medição da plataforma como serviço (PaaS), por outro lado, são determinados pelo uso real. Última modificação: 2025-01-22 17:01

EFax é um serviço de fax digital popular. Os faxes recebidos geralmente são formatados como arquivos PDF que podem ser baixados para leitura. Os golpistas exploram isso enviando e-mails falsos que parecem ser do eFax, com um link para um arquivo perigoso. Alguns dos links (por exemplo, para efax.com) são mesmo legítimos. Última modificação: 2025-01-22 17:01

Para exportar apenas os contatos do Facebook que você acabou de importar, selecione 'O Grupo' e, em seguida, selecione 'Importado do Yahoo Mail' na lista suspensa. Tudo o que resta a fazer é clicar no grande botão azul Exportar. Depois de clicar em Exportar, o Google irá gerar um download em CSV de seus contatos. Última modificação: 2025-01-22 17:01

Para a pequena empresa média, seu custo mensal pode variar de US $ 500 a US $ 2.000 por mês para proteção contínua de seu sistema de informações, dados e estações de trabalho. Você deve consultar um provedor de suporte de TI para obter mais informações sobre os recursos e custos de um pacote de serviços gerenciados. Última modificação: 2025-01-22 17:01

Modelo de fonte do Windows 8.1 Fonte fechada disponível (por meio do Shared SourceInitiative) Lançado para fabricação em 27 de agosto de 2013 Disponibilidade geral 17 de outubro de 2013 Última versão 6.3.9600 / 8 de abril de 2014 Status do suporte. Última modificação: 2025-01-22 17:01

Aqui estão algumas dicas para se mover: Movendo-se para frente e para trás: ligeiramente inclinado para frente. Não dobre na cintura. O movimento ocorrerá principalmente nos tornozelos. Virando: para virar sua prancha, você vai empurrar os pés para a frente. Para virar à esquerda, empurre os dedos do pé direito para baixo. Vire para a direita, empurre para baixo os dedos do pé esquerdo. Última modificação: 2025-01-22 17:01

Um programa de apresentação é um pacote de software usado para exibir informações na forma de uma apresentação de slides. Possui três funções principais: um editor que permite inserir e formatar o texto, um método para inserir e manipular imagens gráficas e um sistema de apresentação de slides para exibir o conteúdo. Última modificação: 2025-01-22 17:01

As diretivas angulares são usadas para estender o poder do HTML, fornecendo-lhe uma nova sintaxe. Cada diretiva tem um nome - seja um do Angular predefinido, como ng-repeat, ou um nome personalizado que pode ser chamado de qualquer coisa. E cada diretiva determina onde ela pode ser usada: em um elemento, atributo, classe ou comentário. Última modificação: 2025-01-22 17:01

Mecanismos de segurança são ferramentas e técnicas técnicas usadas para implementar serviços de segurança. Um mecanismo pode operar sozinho ou com outros para fornecer um serviço específico. Exemplos de mecanismos de segurança comuns são os seguintes: Criptografia. Última modificação: 2025-01-22 17:01

Na computação e, especificamente, no compartilhamento de arquivos ponto a ponto, a propagação é o upload de conteúdo já baixado para que outros possam fazer o download. Um par deliberadamente escolhe se tornar uma semente, deixando a tarefa de upload ativa quando o conteúdo é baixado. Isso significa que deve haver motivação para semear. Última modificação: 2025-01-22 17:01

Você pode criar um programa Go em qualquer lugar do seu sistema. Um programa Go típico é um arquivo de texto simples com extensão de arquivo .go. Você pode executar este programa usando o comando go run hello.go, em que hello.go é um arquivo de programa Go no diretório atual. Um espaço de trabalho é a maneira da Go facilitar o gerenciamento de projetos. Última modificação: 2025-01-22 17:01

Se você não conseguir encontrar o ícone Remover Hardware com Segurança, pressione e segure (ou clique com o botão direito) na barra de tarefas e selecione Configurações da barra de tarefas. Na área de notificação, escolha Selecionar quais ícones aparecem na barra de tarefas. Vá até o Windows Explorer: Remover Hardware com Segurança e Ejetar Mídia e ligue-o. Última modificação: 2025-01-22 17:01

Um termo usado para descrever um problema que existe em um programa de software. Uma falha pode ser um risco de segurança, fazer com que o programa trave ou causar outros problemas. Para solucionar falhas, o desenvolvedor de software libera atualizações ou patches que atualizam o código e corrigem o problema. Última modificação: 2025-01-22 17:01

Externalidades de rede são os efeitos que um produto ou serviço tem em um usuário enquanto outros estão usando os mesmos produtos ou serviços compatíveis. Existem externalidades de rede positivas se os benefícios (ou, mais tecnicamente, utilidade marginal) são uma função crescente do número de outros usuários. Última modificação: 2025-01-22 17:01

Criar um cartão de visita eletrônico Selecione Pessoas na barra de navegação. No canto superior esquerdo da janela do Outlook, clique em NovoContato. No formulário de contato, clique duas vezes no cartão de visita para abrir a caixa Editar Cartão de Visita. Em Design do cartão, clique na seta da lista Layout e, em seguida, selecione um layout da lista. Última modificação: 2025-01-22 17:01

A instrução if-then A instrução if-then é a mais básica de todas as instruções de fluxo de controle. Diz ao seu programa para executar uma determinada seção de código apenas se um determinado teste for avaliado como verdadeiro. Última modificação: 2025-01-22 17:01

Sabe a melhor forma de limpar todos os cômodos. Usando o Imprint® Smart Mapping, o Roomba i7 aprende, mapeia e se adapta à sua casa, determinando a melhor maneira de limpar cada cômodo. Ele até se lembra de várias plantas baixas, portanto, seja para limpar o andar de cima ou de baixo, ele sabe qual mapa usar. Última modificação: 2025-01-22 17:01

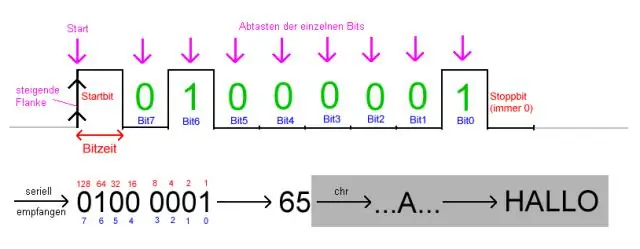

Mais comumente, os sinais digitais serão um de dois valores - como 0V ou 5V. Os gráficos de tempo desses sinais parecem ondas quadradas. As ondas analógicas são suaves e contínuas, as ondas digitais são graduais, quadradas e discretas. Última modificação: 2025-01-22 17:01

O que é classificação de imagens em sensoriamento remoto? A classificação de imagens é o processo de atribuição de classes de cobertura do solo aos pixels. Por exemplo, as classes incluem água, urbano, floresta, agricultura e pastagem. Última modificação: 2025-01-22 17:01

Use int. to_bytes () para converter um int em bytes Call int. to_bytes (comprimento, ordem de bytes) em um int com o comprimento desejado do array como comprimento e a ordem do array como byteorder para converter o int em bytes. Se a ordem de bytes for definida como 'grande', a ordem dos bytes mais significativos começa no início da matriz. Última modificação: 2025-01-22 17:01

Use estas funções para controlar a tela do participante: O ícone do mouse mostra onde o ponteiro do mouse está localizado. Toque uma vez para clicar com o botão esquerdo do mouse. Toque e segure para clicar com o botão direito do mouse. Toque no ícone do teclado para inserir texto. Belisque com dois dedos para aumentar e diminuir o zoom da tela do usuário. Última modificação: 2025-01-22 17:01

Encontre o catálogo que deseja mesclar com aquele que você já abriu. Ao clicar em 'Importar de outro catálogo', o seu Mac Finder ou as pastas do Windows serão abertos. Você deve navegar até onde; o outro catálogo é o que você deseja que apareça. Última modificação: 2025-01-22 17:01

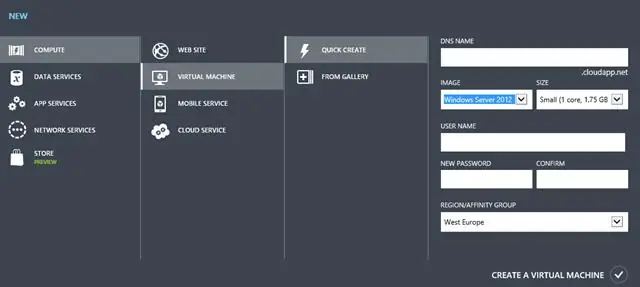

A conexão a uma instância do SQL Server em execução dentro de uma VM do Azure pode ser concluída em apenas algumas etapas: Crie sua VM. Abra uma porta para a VM dentro do portal de gerenciamento do Azure. Abra uma porta no firewall do Windows na VM do Azure. Configure a segurança para a instância; verifique se o TCP está ativado. Conecte-se remotamente com SSMS. Última modificação: 2025-01-22 17:01

Os cinco tipos de poder incluem poder coercitivo, poder de especialista, poder legítimo, poder de referência e poder de recompensa. Última modificação: 2025-01-22 17:01

O site que você está tentando acessar está inativo porque o servidor da web que hospeda os arquivos do site está com problemas no servidor. O site foi migrado para um novo endereço. Seu Firewall do Windows está bloqueando o acesso a um site específico. Seu navegador está carregando a página da web de seu cache interno. Última modificação: 2025-01-22 17:01

Transmissão é o ato de transferir algo de um local para outro, como uma transmissão de rádio ou TV, ou uma doença que passa de uma pessoa para outra. A transmissão também pode ser uma comunicação enviada por rádio ou televisão, enquanto a transmissão de uma doença é a passagem desse vírus ou bactéria entre pessoas. Última modificação: 2025-01-22 17:01

Os usuários do iOS 10 precisam acessar diagnostics.apple.com com a ajuda do Genius (suporte técnico da Apple). Digite diagnostics: // no Safari em seu iPhone. O representante do cliente fornecerá um número de tíquete de serviço que você digitará na caixa apropriada do seu telefone. Última modificação: 2025-01-22 17:01

HDD. Por usar tecnologia de circuito integrado, o armazenamento flash é uma tecnologia de estado sólido, o que significa que não tem partes móveis. Quando a tecnologia flash é usada para armazenamento corporativo, o termo unidade flash ou matriz flash é frequentemente usado como sinônimo de unidade de estado sólido (SSD). Última modificação: 2025-01-22 17:01

Use o novo assistente do NetBeans IDE. Use o novo comando JavaFX Scene Builder. Defina o recipiente raiz, CSS e classe de estilo. Redimensione a cena e a janela do Scene Builder. Crie os painéis de base. Última modificação: 2025-01-22 17:01

A câmera Night Owl é à prova de intempéries, mas não funcionará quando submersa na água. Ao instalar as câmeras, não coloque a câmera onde a chuva ou neve atinjam a lente diretamente, nem a câmera deve ser colocada de forma que o sol ou a luz brilhante incidam diretamente nas lentes. Última modificação: 2025-01-22 17:01

Melhores telefones ASUS em 2019 Para os jogadores: ASUS ROG Phone. Carro-chefe por menos: ASUS ZenFone 5Z. Monstro econômico: ASUS ZenFone Max Pro M2. Valor incrível: ASUS ZenFone Max M2. Ótima opção de nível básico: ASUS ZenFone Lite L1. Última modificação: 2025-01-22 17:01

Em bancos de dados e processamento de transações, o bloqueio de duas fases (2PL) é um método de controle de simultaneidade que garante a serialização. É também o nome do conjunto resultante de programações de transações de banco de dados (históricos). Bloqueio estrito de duas fases forte. Tipo de bloqueio leitura-bloqueio gravação-bloqueio gravação-bloqueio X X. Última modificação: 2025-01-22 17:01

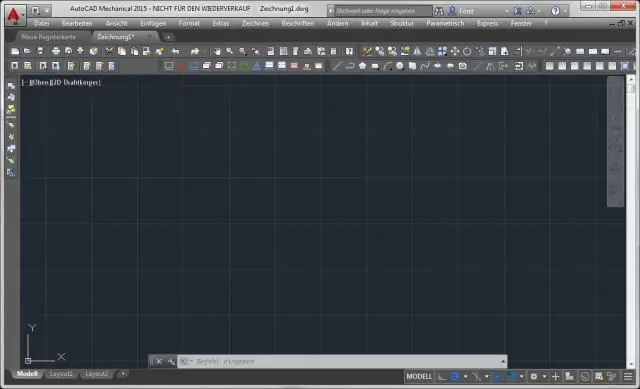

Siga um destes procedimentos para exibir a janela de texto autônoma: Se a janela de comando estiver encaixada ou fechada: Pressione F2. Se a janela de comando não estiver encaixada ou fechada: PressioneCtrl + F2. Clique na guia Vista painel Paletas Janela de texto. Achar. Última modificação: 2025-01-22 17:01

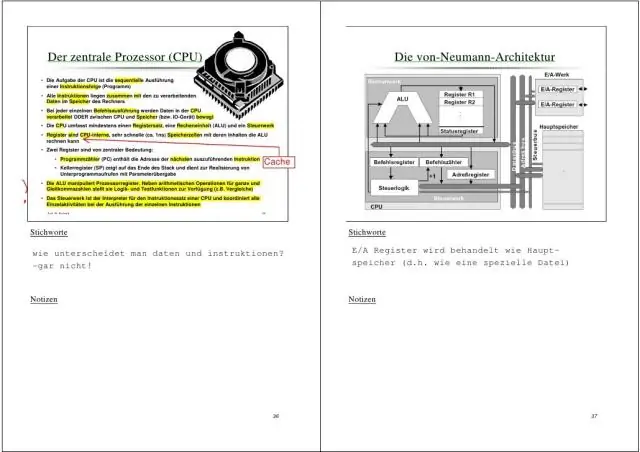

A diferença básica entre endereço lógico e físico é que o endereço lógico é gerado pela CPU na perspectiva de um programa. Por outro lado, o endereço físico é um local que existe na unidade de memória. O conjunto de todos os endereços lógicos gerados pela CPU para um programa é chamado de Espaço de Endereço Lógico. Última modificação: 2025-01-22 17:01

Triangulação significa usar mais de um método para coletar dados no. mesmo tópico. Essa é uma forma de garantir a validade da pesquisa por meio de. o uso de uma variedade de métodos para coletar dados sobre o mesmo assunto, que. envolve diferentes tipos de amostras, bem como métodos de coleta de dados. Última modificação: 2025-01-22 17:01

Sophia é um robô humanóide realista, capaz de exibir expressões humanas e interagir com as pessoas. Ele foi projetado para pesquisa, educação e entretenimento e ajuda a promover a discussão pública sobre a ética da IA e o futuro da robótica. Última modificação: 2025-01-22 17:01