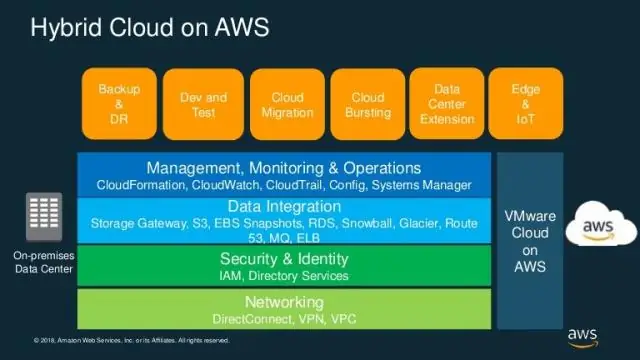

Nuvem híbrida com AWS. As arquiteturas de nuvem híbrida ajudam as organizações a integrar suas operações locais e na nuvem para oferecer suporte a um amplo espectro de casos de uso, usando um conjunto comum de serviços de nuvem, ferramentas e APIs em ambientes locais e em nuvem. Última modificação: 2025-01-22 17:01

A versão da comunidade do Visual Studio 2017 de 'msbuild.exe' está localizada em 'C: Arquivos de programas (x86) Microsoft Visual Studio2017CommunityMSBuild15.0Bin' Se você tiver várias versões do MSBuild instaladas, poderá configurar vários executáveis. Última modificação: 2025-01-22 17:01

Call Control ™ apresenta tecnologia de bloqueio inteligente para bloquear automaticamente chamadas de milhões de spammers, operadores de telemarketing e robocallers. Para baixar e usar totalmente grátis, com opções para atualizar e aprimorar sua capacidade de bloqueio de chamadas. Última modificação: 2025-01-22 17:01

Cyrus Dobre; Wife, Wedding, Married Cyrus é casado com Christina Dobre, também estrela da mídia social. Eles começaram a namorar desde o início de 2017 e, posteriormente, em 10 de julho de 2018, Cyrus propôs Christina em casamento. Última modificação: 2025-01-22 17:01

Estudos de caso: Definição e etapas do estudo de caso Determine a questão de pesquisa e defina-a cuidadosamente. Escolha os casos e indique como os dados devem ser coletados e quais técnicas de análise você usará. Prepare-se para coletar os dados. Colete os dados no campo (ou, com menos frequência, no laboratório). Analise os dados. Prepare o seu relatório. Última modificação: 2025-01-22 17:01

Para criar um polígono: Clique em Polígono na barra de ferramentas Esboço ou clique em Ferramentas, Entidades de esboço, Polígono. O ponteiro muda para. Defina as propriedades no PropertyManager de Polígono conforme necessário. Clique na área de gráficos para posicionar o centro do polígono e arraste o polígono. Última modificação: 2025-01-22 17:01

O Lojack usa bateria de reserva? Sim, é bom por mais de 5 anos. Última modificação: 2025-01-22 17:01

Etapas Abra o aplicativo T-Mobile em seu telefone. Faça login com as informações da sua conta T-Mobile. Toque no botão Menu (☰) no canto superior esquerdo. Selecione 'Configurações de perfil' no menu. Toque na opção 'Family Controls'. Selecione 'Sem restrições' e toque em 'Salvar'. Isso desabilitará as restrições do Web Guard. Última modificação: 2025-01-22 17:01

Método 2 Configurando sua selfie Vire em direção à luz natural. A iluminação é um dos componentes mais importantes de uma boa selfie. Use o flash quando estiver escuro. Sorria naturalmente. Mantenha o queixo abaixado. Incline a cabeça em um ângulo. Mantenha os olhos fechados até o momento de tirar a si mesmo. Inspire ligeiramente ao bater no obturador. Última modificação: 2025-01-22 17:01

Geralmente o BASIC-Auth nunca é considerado seguro. Na verdade, o BASIC-Auth armazena em cache o nome de usuário e a senha que você digita no navegador. O BASIC-Auth mantém o nome de usuário e a senha no navegador normalmente enquanto a sessão do navegador estiver em execução (o usuário pode solicitar que sejam mantidos indefinidamente). Última modificação: 2025-01-22 17:01

Isso pode ser facilmente corrigido sem danificar o reprodutor ou o CD. Gire a chave para a posição 'ACC' para ligar o CD player. Pressione e segure o botão 'Ejetar' por até três minutos para tentar forçar o disco para fora. Pressione e solte o botão 'Reiniciar' na frente do player enquanto segura o botão 'Ejetar. Última modificação: 2025-01-22 17:01

O Dropbox Business é um pacote de compartilhamento de arquivos oferecido pelo Dropbox, voltado especificamente para empresas e empreendimentos. Como cliente, você pode usar o aplicativo para compartilhar seus arquivos com segurança, sincronizá-los facilmente e colaborar com seus colegas. Última modificação: 2025-01-22 17:01

Usar apenas grep -c contará o número de linhas que contêm a palavra correspondente ao invés do número total de correspondências. A opção -o é o que diz ao grep para imprimir cada correspondência em uma linha única e, em seguida, wc -l diz ao wc para contar o número de linhas. É assim que o número total de palavras correspondentes é deduzido. Última modificação: 2025-01-22 17:01

No Selenium IDE: Vá para Opções | Formato da área de transferência e selecione Java / TestNG / WebDriver. Clique com o botão direito em qualquer comando no Selenium IDE que você gravou -> Clique em Copiar. 5 Respostas Grave o caso de teste no Selenium IDE. Clique em Arquivo - Exportar caso de teste como - Java / JUnit4 / WebDriver. Salvar arquivo como. Java. Última modificação: 2025-01-22 17:01

Procedimentos de segurança e treinamento de funcionários: Gestão da segurança no local de trabalho. O gerenciamento de segurança pode ser definido como a identificação e, a partir daí, a proteção dos ativos de uma organização e riscos associados. O gerenciamento de segurança é basicamente sobre a proteção de uma organização - tudo e todos nela. Última modificação: 2025-01-22 17:01

Verifique as configurações do seu telefone A maneira mais fácil de verificar o nome e o número do modelo do seu telefone é usar o próprio telefone. Vá para o menu Configurações ou Opções, role até o final da lista e marque 'Sobre o telefone', 'Sobre o dispositivo' ou similar. O nome do dispositivo e número do modelo devem ser listados. Última modificação: 2025-01-22 17:01

Vantagens. Uma das principais vantagens da teleconferência é seu potencial para reduzir o custo das reuniões de grupo. A economia vem principalmente de custos reduzidos de viagens. Na verdade, a teleconferência pode reduzir os custos associados a viagens de negócios nacionais em cerca de 30% ao ano - uma economia de US $ 4,5 bilhões. Última modificação: 2025-01-22 17:01

Instruções para imprimir / salvar transcrição não oficial Faça login na conta MYSJSU (link) Na página inicial, encontre a seção Acadêmicos. Selecione o menu suspenso e selecione 'Transcrição: Visualizar não oficial' Clique em. Clique em 'Ir' Imprimir a transcrição ou Salvar como formato PDF. Última modificação: 2025-01-22 17:01

O email social combina mídia social com dados de email para aumentar a relevância do email, melhorar a eficácia da segmentação, aprimorar o envolvimento geral e impulsionar as vendas online. Se assim for, integre o seu e-mail com o seu blog o máximo que puder para que seus leitores e o Google fiquem felizes. Última modificação: 2025-01-22 17:01

Impressora de impacto refere-se a uma classe de impressoras que trabalham batendo uma cabeça ou agulha contra uma fita de tinta para fazer uma marca no papel. Isso inclui impressoras matriciais, impressoras margarida e impressoras de linha. Última modificação: 2025-01-22 17:01

Armazenamento magnético ou gravação magnética é o armazenamento de dados em um meio magnetizado. O armazenamento magnético usa diferentes padrões de magnetização em um material magnetizável para armazenar dados e é uma forma de memória não volátil. As informações são acessadas usando uma ou mais cabeças de leitura / gravação. Última modificação: 2025-01-22 17:01

A Câmera do Google é um trabalho do Porper no Samsung GalaxyA30. Foi inicialmente compatível com todos os dispositivos que executam o Android 4.4 KitKat e superior, mas agora é apenas oficialmente compatível com dispositivos Nexus e Pixeld do Google. Última modificação: 2025-01-22 17:01

Um protocolo pode ter propriedades, bem como métodos que uma classe, enum ou estrutura em conformidade com este protocolo pode implementar. Uma declaração de protocolo especifica apenas o nome e o tipo da propriedade necessária. Um protocolo também especifica se cada propriedade deve ser gettable ou gettable e setable. Última modificação: 2025-01-22 17:01

Como muitas funções da mente humana, os cientistas ainda não entendem completamente a imaginação. Acredita-se que a imaginação envolve uma rede que ajuda a compartilhar informações em diferentes regiões do cérebro. Todas essas regiões diferentes trabalham juntas para formar imagens mentais em nossa cabeça. Última modificação: 2025-01-22 17:01

EqualsIgnoreCase (null); definitivamente resultará em um NullPointerException. Portanto, os métodos equals não são projetados para testar se um objeto é nulo, apenas porque você não pode invocá-los em nulo. Nunca tive problemas ao fazer isso, além de ser uma maneira mais segura de verificar, evitando possíveis exceções de ponto nulo. Última modificação: 2025-01-22 17:01

Crie um diretório no HDFS. Uso: $ hdfs dfs -mkdir Lista o conteúdo de um diretório no HDFS. Faça upload de um arquivo para HDFS. Baixe um arquivo do HDFS. Verifique o estado de um arquivo no HDFS. Veja o conteúdo de um arquivo no HDFS. Copie um arquivo da origem ao destino no HDFS. Copie um arquivo de / para o sistema de arquivos local para HDFS. Última modificação: 2025-01-22 17:01

É fácil sincronizar o código entre vários repositórios git, especialmente, enviando para vários remotos. Isso é útil quando você mantém espelhos / cópias do mesmo repositório. Tudo que você precisa fazer é configurar vários URLs de push em um remoto e, em seguida, executar git push para aquele remoto como você costuma fazer. Última modificação: 2025-01-22 17:01

Somando o custo do NSX, o VMware NSX for vSphere pode ser adquirido de parceiros ou revendedores VMwarechannel por cerca de US $ 5.995 por CPU. O VMware NSX para um ambiente multi-hipervisor custa cerca de US $ 6.995 por CPU. Por fim, o NSX pode ser adquirido como um complemento do vCloud Suite por cerca de US $ 3.995 por CPU. Última modificação: 2025-01-22 17:01

A polarização de atitude é um fenômeno onde as atitudes ou crenças das pessoas se fortalecem e se tornam mais extremas à medida que se envolvem em pensamentos intensos sobre o objeto de atitude. Última modificação: 2025-01-22 17:01

Opção 1: Faça login no Telkom Self Serviceportal para visualizar seus dados e / ou saldo WiFi. Opção 2: Envie um SMS através do painel do seu modem para 188 para receber seus dados e / ou saldo WiFi. Última modificação: 2025-01-22 17:01

Recomendamos o uso do formato MP4 ou MOV, mas aqui está uma lista completa dos formatos de vídeo que podem ser carregados no Facebook: 3g2 (Mobile Video). 3gp (vídeo móvel). 3gpp (vídeo móvel). asf (vídeo do Windows Media). avi (vídeo AVI). dat (vídeo MPEG). divx (vídeo DIVX). dv (vídeo DV). Última modificação: 2025-01-22 17:01

Definição (ões): incidente de segurança que ocorre sempre que dados classificados são derramados em um sistema de informação não classificado ou em um sistema de informação com um nível inferior de classificação ou categoria de segurança diferente. Justificativa: O derramamento abrange este termo. Última modificação: 2025-01-22 17:01

O algoritmo de classificação Heap é amplamente usado devido à sua eficiência. A classificação de heap funciona transformando a lista de itens a serem classificados em uma estrutura de dados de heap, uma árvore binária com propriedades de heap. Em uma árvore binária, cada nó tem, no máximo, dois descendentes. Última modificação: 2025-01-22 17:01

IOS> Configurações> Geral> VPN> ~ YourVPN_Profile (Clique no ícone 'i')> Connect OnDemand (mude a chave para 'off') = classificado! NB. Use a opção VPN em Configurações> Geral. Última modificação: 2025-01-22 17:01

O carro-chefe da Samsung em 2019 4K QLED é a Samsung Q90 QLED TV. Última modificação: 2025-01-22 17:01

Um microfone de carro simples é aquele que se conecta a uma tomada auxiliar do som do carro e se prende à sua roupa. Este é o mais fácil de instalar e usar porque você não tem nada obstruindo sua visão e pode falar naturalmente sem ter que abaixar a cabeça ou desviar o olhar da estrada. Última modificação: 2025-01-22 17:01

A sincronização de condição (ou simplesmente sincronização) é qualquer mecanismo que protege áreas da memória de serem modificadas por dois threads diferentes ao mesmo tempo. Digamos que você esteja fazendo compras e a esposa em casa pagando as contas. Última modificação: 2025-01-22 17:01

A classificação por bolha é o algoritmo de classificação mais simples, ele compara os dois primeiros elementos, se o primeiro for maior que o segundo, os troca, continua fazendo (compara e troca) para o próximo par de elementos adjacentes. Em seguida, ele começa novamente com os dois primeiros elementos, compara, troca até que não sejam necessárias mais trocas. Última modificação: 2025-01-22 17:01

O chaveamento de amplitude (ASK), o chaveamento de freqüência (FSK) e o chaveamento de fase (PSK) são esquemas de modulação digital. FSK se refere a um tipo de modulação de frequência que atribui valores de bit a níveis de frequência discretos. FSK é dividido em formas não coerentes e coerentes. Última modificação: 2025-01-22 17:01

Restaurando versões anteriores de arquivos e pastas (Windows) Clique com o botão direito do mouse no arquivo ou pasta e clique em Restaurar versões anteriores. Antes de restaurar uma versão anterior de um arquivo ou pasta, selecione a versão anterior e clique em Abrir para visualizá-la para certificar-se de que é a versão desejada. Para restaurar uma versão anterior, selecione a versão anterior e clique em Restaurar. Última modificação: 2025-01-22 17:01