Descrição da vulnerabilidade. O Kit de Conta é um produto do Facebook que permite que as pessoas se cadastrem e façam login rapidamente em alguns aplicativos registrados usando apenas seus números de telefone ou endereços de e-mail, sem a necessidade de uma senha. Última modificação: 2025-01-22 17:01

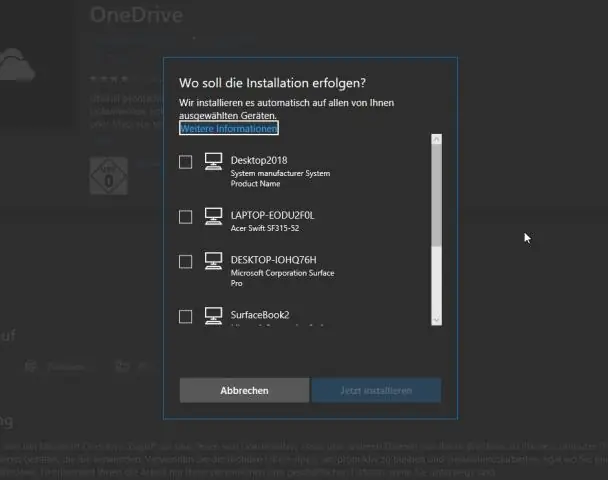

Resposta: R: O iTunes deve ser instalado no aSurface Pro 2 como qualquer outro PC com Windows 8.1. Se você ir para http://www.apple.com/itunes/ e clicar no botão Baixar iTunes, a próxima página deverá fornecer acesso ao instalador apropriado. Última modificação: 2025-01-22 17:01

Existem vários tipos de argumentos em lógica, os mais conhecidos dos quais são 'dedutivos' e 'indutivos'. Um argumento tem uma ou mais premissas, mas apenas uma conclusão. Cada premissa e a conclusão são portadores da verdade ou 'candidatos à verdade', cada um capaz de ser verdadeiro ou falso (mas não ambos). Última modificação: 2025-01-22 17:01

A captura de movimento (às vezes referida como mo-cap ormocap, para abreviar) é o processo de registrar o movimento de objetos ou pessoas. Os movimentos do personagem animado foram alcançados nesses filmes traçando um ator vivo, capturando os movimentos e movimentos do ator. Última modificação: 2025-01-22 17:01

Os psicólogos cognitivos examinam os processos mentais internos, como memória, percepção, aprendizagem e linguagem, e estão preocupados em como as pessoas entendem, diagnosticam e resolvem problemas e tomam decisões. Esses psicólogos se concentram em como as pessoas obtêm, processam e lembram as informações. Última modificação: 2025-01-22 17:01

Identidade e reivindicações Uma reivindicação é uma declaração que um sujeito, como uma pessoa ou organização, faz sobre si mesmo ou sobre outro sujeito. As declarações são empacotadas em um ou mais tokens que são emitidos por um emissor (provedor), comumente conhecido como serviço de token de segurança (STS). Última modificação: 2025-01-22 17:01

O Tile é um pequeno rastreador habilitado para Bluetooth e um aplicativo complementar que permite localizar seus itens rapidamente. E agora este dispositivo mais vendido vem em duas formas diferentes projetadas para funcionar com todas as suas coisas favoritas: Tile Slim é tão fino quanto dois cartões de crédito, então cabe perfeitamente em qualquer carteira ou bolsa. Última modificação: 2025-01-22 17:01

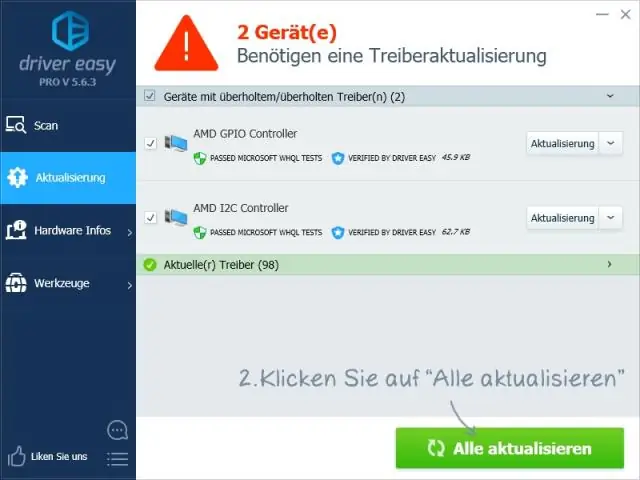

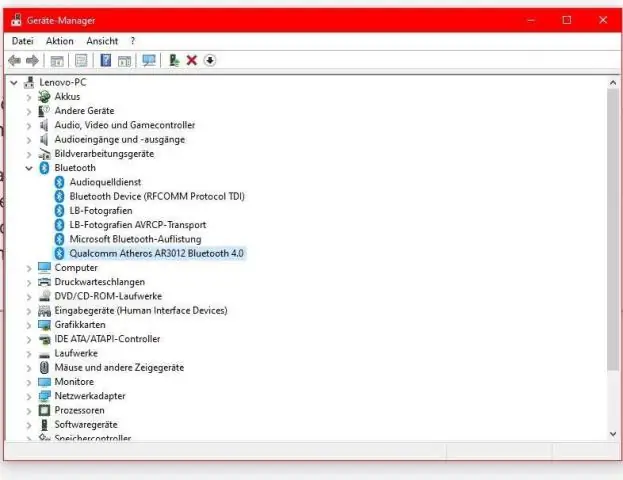

Como atualizar drivers desatualizados Clique no menu Iniciar, seguido de Meu Computador / Computador. Agora clique em Gerenciar. Em seguida, clique em Gerenciador de dispositivos. Agora clique com o botão direito em qualquer um dos itens listados e selecione UpdateDriver. Em seguida, clique em 'Não, não agora' e, em seguida, no botão Avançar. Depois disso, selecione Instalar de uma lista ou local específico (avançado). Última modificação: 2025-01-22 17:01

Delphix é um software que funciona como VM no VMware. Delphix gerencia o armazenamento. Delphix se parece com um NAS para clones de bancos de dados usando Delphix. O Delphix puxa as mudanças dos bancos de dados de origem. Delphix expõe os dados do banco de dados de origem para clonar bancos de dados via NFS. Última modificação: 2025-01-22 17:01

A API Graph é a principal forma de inserir e retirar dados da plataforma do Facebook. É uma API baseada em HTTP de baixo nível que os aplicativos podem usar para consultar dados programaticamente, postar novas histórias, gerenciar anúncios, fazer upload de fotos e realizar uma ampla variedade de outras tarefas. Última modificação: 2025-01-22 17:01

Um backup completo do banco de dados faz backup de todo o banco de dados. Isso inclui parte do log de transações para que o banco de dados completo possa ser recuperado após a restauração de um backup completo do banco de dados. Os backups completos do banco de dados representam o banco de dados no momento em que o backup foi concluído. Última modificação: 2025-01-22 17:01

Quando você entrega seu item ao USPS para entrega, ele o aceita e inicia o processo de entrega. O trânsito faz parte do processo de entrega de remessa. Quando dizemos que a embalagem está em trânsito ou em trânsito até o destino, significa que a embalagem está a caminho da entrega. Última modificação: 2025-01-22 17:01

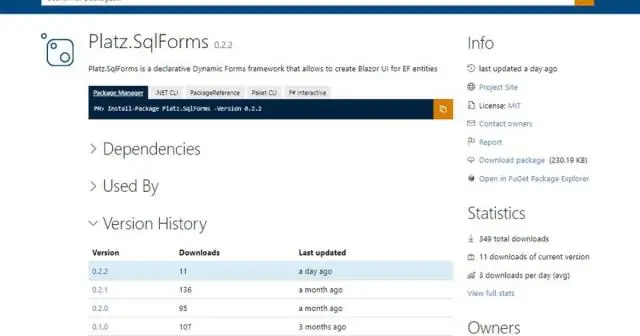

O SQL é rápido porque o banco de dados pode decidir como obter os dados. Pode ser necessário fazer alguns ajustes, por exemplo, pode ser necessário criar índices ou partições. Mas o sistema geralmente faz um bom trabalho ao escolher o plano mais eficiente possível para cada consulta. SQL é uma linguagem de domínio de alto nível. Última modificação: 2025-01-22 17:01

A função concatenar é uma das funções de texto do Excel. É usado para juntar duas ou mais palavras ou strings de texto. Por exemplo, às vezes, os dados distribuídos em várias colunas em uma planilha do Excel são mais eficientes para usar quando combinados em uma coluna. Última modificação: 2025-01-22 17:01

Fontes do LinkedIn O LinkedIn usa Source Sans exclusivamente (com Arialas um backup), especificamente com pesos entre claro e semi-negrito. Última modificação: 2025-01-22 17:01

Realm para autenticação básica HTTP O cabeçalho WWW-Authenticate contém um atributo realm, que identifica o conjunto de recursos aos quais as informações de autenticação solicitadas (ou seja, o ID do usuário e a senha) serão aplicadas. Os clientes da Web exibem esta string para o usuário final quando eles solicitam um ID de usuário e senha. Última modificação: 2025-01-22 17:01

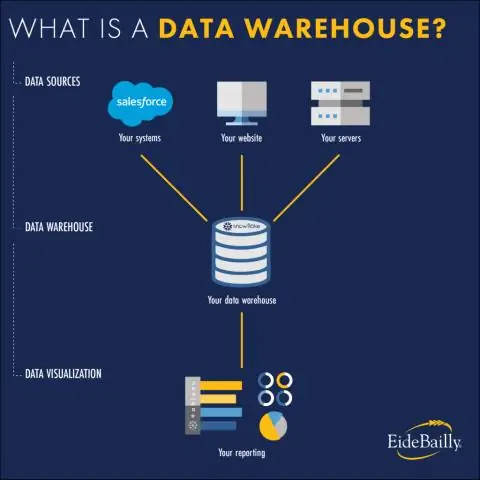

Drill Down e Drill Up (também conhecido como Data Drilling) significa navegar em dimensões hierárquicas de dados armazenados em Data Warehouses. Existem duas maneiras opostas de perfuração de dados: Drill Down é usado no Online Analytical Processing (OLAP) para ampliar dados mais detalhados por Mudança de Dimensões. Última modificação: 2025-01-22 17:01

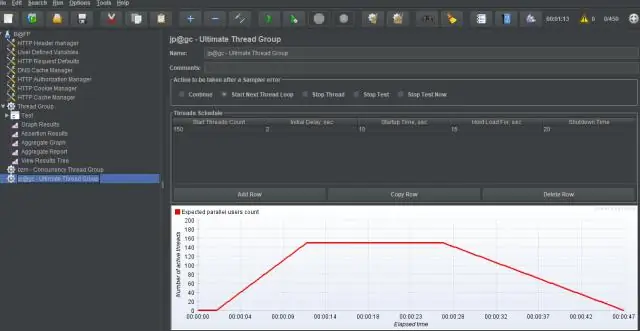

TearDown Thread Group: é uma forma especial de Thread Group usada para realizar as ações necessárias após a conclusão do grupo de threads regular. O comportamento dos tópicos mencionados em Setup Thread Group é exatamente o mesmo do grupo normal de tópicos. Última modificação: 2025-01-22 17:01

Como limpar o cache no Linux? Limpe apenas o PageCache. Limpar dentries e inodes. Limpe o PageCache, dentries e inodes. sync irá liberar o buffer do sistema de arquivos. ComandoSeparado por “;” executado sequencialmente. O shell espera que cada comando termine antes de executar o próximo comando nesta sequência. Última modificação: 2025-01-22 17:01

Diferentes tipos de teste de software. Teste de unidade. Teste de integração. Teste do sistema. Teste de sanidade. Teste de fumaça. Teste de interface. Teste de regressão. Teste Beta / Aceitação. Última modificação: 2025-01-22 17:01

Se você deseja usar programas ou aplicativos de 16 bits para resolver o problema, tente este método executando-o em modo compatível. * Clique com o botão direito no atalho do aplicativo para abrir suas Propriedades, vá para a guia Compatibilidade, marque a caixa Reduzir modo de cor, selecione a cor de 16 bits (65536) e clique no botão OK. Última modificação: 2025-01-22 17:01

Tipos de modificadores de acesso. C # fornece quatro tipos de modificadores de acesso: privado, público, protegido, interno e duas combinações: protegido-interno e privado-protegido. Última modificação: 2025-01-22 17:01

Sim, VPNs são 100 por cento legais no Canadá. Não há leis que impeçam o uso de VPNs em qualquer província canadense. Nem é preciso dizer que o que você faz enquanto está conectado à VPN ainda é sua responsabilidade. Última modificação: 2025-01-22 17:01

Idade máxima. A diretiva max-age declara a quantidade máxima de tempo em segundos que as respostas buscadas podem ser usadas novamente (a partir do momento em que uma solicitação é feita). Por exemplo, max-age = 90 indica que um ativo pode ser reutilizado (permanece no cache do navegador) pelos próximos 90 segundos. Última modificação: 2025-01-22 17:01

O que são ouvintes no JMeter? JMeterListeners são os elementos do plano de teste usados para visualizar e analisar o resultado dos testes de desempenho em formato tabular ou gráfico. Eles também fornecem as diferentes matrizes de tempo de resposta (tempo médio, tempo mínimo, tempo máximo, etc) de um Samplerrequest. Última modificação: 2025-01-22 17:01

Arquivos que contêm o. 4 extensões de arquivo são mais comumente associadas ao programa de software de reconhecimento de voz IBM Embedded ViaVoice. 4 arquivos usados por este aplicativo contêm dados de script específicos do idioma que são referenciados pelo software. o. Última modificação: 2025-01-22 17:01

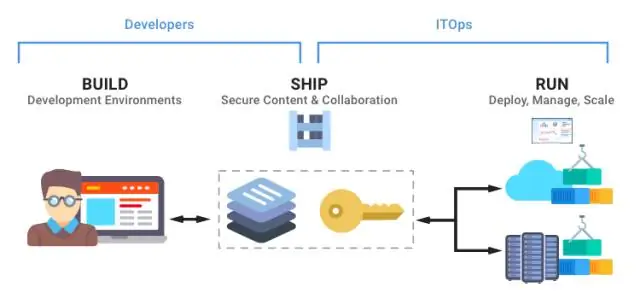

Docker, uma ferramenta de gerenciamento de contêiner, é usada no DevOps para gerenciar partes de software como contêineres isolados e autossuficientes, que podem ser implantados e executados em qualquer ambiente. O Docker reduz o retorno e o valor entre Dev e Ops em implantação contínua, o que elimina despesas gerais e corta custos operacionais. Última modificação: 2025-01-22 17:01

Vá para Painel de controle> Programas> Programas e recursos. Vá para Recursos do Windows e desative o Internet Explorer11. Em seguida, clique em Exibir atualizações instaladas. Pesquise o Internet Explorer. Clique com o botão direito em Internet Explorer 11> Desinstalar. Faça o mesmo com o Internet Explorer 10. Reinicie o computador. Última modificação: 2025-01-22 17:01

Existem algumas maneiras de ver se um domínio que você deseja está disponível. Primeiro, basta digitar o URL na pesquisa deNome.com - diremos se o domínio pode ser registrado ou não. Ou pesquise o domínio na Pesquisa Whois. Última modificação: 2025-01-22 17:01

Foi anunciado junto com o iPad Pro em 9 de setembro de 2015 e lançado no mesmo dia. O iPad Mini4, que substituiu o iPad Mini 3, foi descontinuado em 18 de março de 2019, quando foi substituído pelo iPad Mini de quinta geração. Última modificação: 2025-01-22 17:01

Interrupções em PIC PIC18F452 Externo: interrupção externa disparada por borda nos pinos INT0, INT1 e INT2 (RB0, RB1 e RB2). Os pinos PORTB mudam interrupções (qualquer um dos pinos RB4 – RB7 mudando de estado) Interrupção de overflow do temporizador 0. Interrupção de estouro do temporizador 1. Interrupção de estouro do temporizador 2. Interrupção de estouro do temporizador 3. Última modificação: 2025-06-01 05:06

Depois de abrir o WeChat para Windows no PC, você pode escanear o código QR do Windows abrindo o WeChat no seu celular, selecionando '+' no canto direito superior> Escanear e confirmando seu login. Nota: No momento atual não é possível fazer login no WebWeChat e no WeChat para Windows com a mesma conta ao mesmo tempo. Última modificação: 2025-01-22 17:01

Portanto, podemos converter a unidade de medida de pé para polegada multiplicando 12. Etapa 1: Em CellC2, insira a fórmula = A2 * 12 e pressione a tecla Enter. Etapa 2: Clique em Célula C2, arraste a alça de preenchimento pelos intervalos que você preencherá com esta fórmula. Então você verá que todas as medidas do pé foram convertidas em polegadas. Última modificação: 2025-01-22 17:01

1970 Posteriormente, também se pode perguntar, quando o modelo em cascata foi criado? 1970, Também se pode perguntar: quando a metodologia ágil foi introduzida? Ágil não é de forma alguma crítica de metodologias de desenvolvimento desenvolvido nas décadas de 1970 e 1980 em resposta às abordagens caóticas e não planejadas frequentemente usadas nos primeiros dias de Programas .. Última modificação: 2025-01-22 17:01

Escolha Menu -> Inserir -> Desenho. Arraste / Solte, Ctrl - V ou clique com o botão direito e cole em sua imagem. Clique no botão 'Caixa de texto' próximo ao topo. Desenhe a caixa de texto abaixo de sua imagem, adicione algum texto. Defina a fonte / formato das letras com o botão "mais" na parte superior esquerda. Última modificação: 2025-01-22 17:01

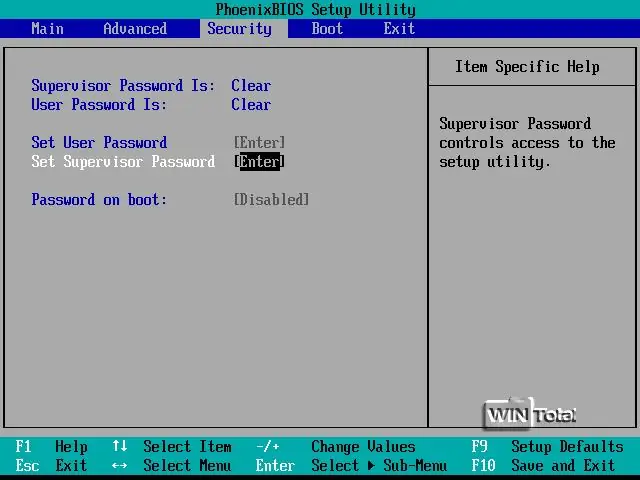

Para redefinir as configurações de CMOS ou BIOS do seu computador para as configurações padrão, siga as etapas abaixo. Entre na configuração do CMOS. Na configuração do CMOS, procure uma opção para redefinir os valores do CMOS para a configuração padrão ou uma opção para carregar os padrões à prova de falhas. Última modificação: 2025-01-22 17:01

Join é um método de sincronização que bloqueia o thread de chamada (ou seja, o thread que chama o método) até que o thread cujo método Join é chamado seja concluído. Use este método para garantir que um encadeamento foi encerrado. O chamador irá bloquear indefinidamente se o thread não terminar. Última modificação: 2025-01-22 17:01

Use as etapas abaixo para confirmar se a tecnologia de virtualização está disponível em seu sistema: Pressione Ctrl + Alt + Del. Selecione Gerenciador de tarefas. Clique na guia Desempenho. Clique em CPU. O status será listado no gráfico e dirá 'Virtualização: Ativado' se este recurso estiver ativado. Última modificação: 2025-01-22 17:01

O Snap anunciou hoje que está lançando quatro novas APIs, incluindo uma API de login Snap que permitirá que as pessoas usem seu nome de usuário Snapchat para criar contas em outros aplicativos, e o que equivale a uma API de câmera Snap, que permitirá que as pessoas compartilhem coisas de outros aplicativos diretamente à sua história no Snapchat. Última modificação: 2025-01-22 17:01

O NET Streams consiste em três operações fundamentais (é claro que as classes baseadas em Stream podem ser estendidas para tudo o que o usuário precisar). Primeiro, um fluxo pode ser lido. A leitura é definida como a transferência de dados do Stream para outro local, como uma matriz de bytes ou qualquer outra construção que possa conter dados. Última modificação: 2025-01-22 17:01