Muitas vezes os dois termos são usados indistintamente, visto que são mais ou menos a mesma coisa. Isso é muito impreciso, já que a deep web se refere apenas a páginas não indexadas, enquanto a dark web se refere a páginas que estão indexadas por bot e envolvidas em nichos ilegais. Última modificação: 2025-01-22 17:01

Uma vez que a luz laranja apaga, isso significa que está totalmente carregado e deve parar de carregar. Última modificação: 2025-01-22 17:01

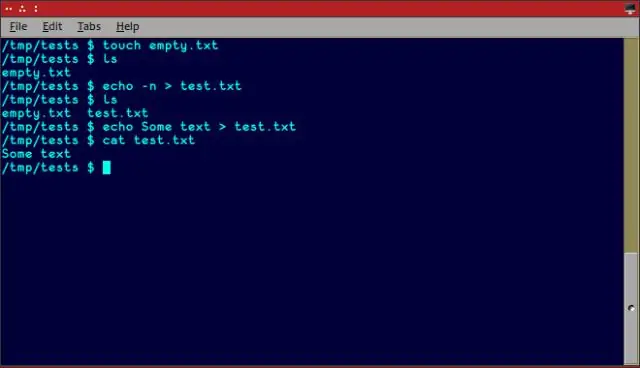

O comando touch é um comando padrão usado no sistema operacional UNIX / Linux que é usado para criar, alterar e modificar carimbos de data / hora de um arquivo. Última modificação: 2025-01-22 17:01

Existem várias vantagens dos sistemas de gerenciamento de banco de dados. O principal deles são redundância e consistência de dados, compartilhamento de dados, restrições de integridade e maior segurança. Última modificação: 2025-01-22 17:01

Um entalhe é essencialmente um recorte, na parte superior, de uma parte da tela. A primeira é a mudança em direção a engastes mínimos - a maioria dos telefones lançados desde 2017 têm molduras mais finas ao redor da tela, por isso são mais compactos - e os fabricantes de telefones podem aumentar o tamanho da tela. Última modificação: 2025-01-22 17:01

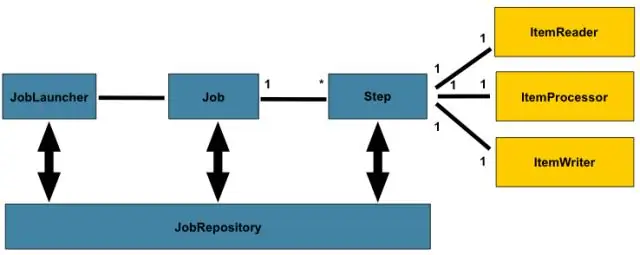

Um ExecutionContext é um conjunto de pares de valores-chave contendo informações que têm como escopo StepExecution ou JobExecution. Spring Batch persiste o ExecutionContext, o que ajuda nos casos em que você deseja reiniciar uma execução em lote (por exemplo, quando ocorre um erro fatal etc.). Última modificação: 2025-01-22 17:01

As travas de segurança Banham são dispositivos de travamento de alta qualidade que mantêm as propriedades residenciais e comerciais seguras. As travas de segurança de Banham são B.S. 3621 compatível e inclui uma gama de fechaduras de trava e trava de aro, que são chaveadas para passar com a mesma chave. Última modificação: 2025-01-22 17:01

Quais são algumas das práticas recomendadas de segurança de API mais comuns? Use tokens. Estabeleça identidades confiáveis e controle o acesso a serviços e recursos usando tokens atribuídos a essas identidades. Use criptografia e assinaturas. Identifique vulnerabilidades. Use cotas e limitação. Use um gateway de API. Última modificação: 2025-01-22 17:01

Guia definitivo para obter tráfego (GRATUITO) do Facebook - Passo a passo Adicione links ao seu site. Dê ao seu público o que ele deseja. Obtenha dicas de especialistas sobre como otimizar o desempenho da página. Encontre conteúdo de alto desempenho com o Buzzsumo. Crie um pop-up do Facebook. Use conteúdo interativo. Use vídeo ao vivo. Adicione uma CTA às suas postagens do Facebook. Última modificação: 2025-01-22 17:01

Documentação da API SDL Language Cloud. A API permite que os desenvolvedores enviem conteúdo para tradução por meio da plataforma de tradução SDL Language Cloud. A API permite que os desenvolvedores ofereçam tradução como um serviço em seus próprios aplicativos, acessando a tecnologia proprietária de tradução automática SDL. Última modificação: 2025-01-22 17:01

Descrição do Produto. Este adaptador CVBS AV para HDMI (AV 2 HDMI) é um conversor universal para entrada composta analógica para saída HDMI 1080p (60 Hz). Ele converte sinais RCA (AV, composto, CVBS) em sinais HDMI para que você possa assistir ao seu vídeo em uma TV moderna. Última modificação: 2025-01-22 17:01

Dados, no contexto de bancos de dados, referem-se a todos os itens individuais que são armazenados em um banco de dados, individualmente ou como um conjunto. Os dados em um banco de dados são armazenados principalmente em tabelas de banco de dados, que são organizadas em colunas que determinam os tipos de dados armazenados nelas. Última modificação: 2025-01-22 17:01

Selecione o sistema operacional padrão na caixa Windows 10 Na caixa Executar, digite Msconfig e pressione a tecla Enter. Etapa 2: Mude para a guia Boot clicando na mesma. Etapa 3: Selecione o sistema operacional que deseja definir como sistema operacional padrão no menu de inicialização e clique em Definir como opção padrão. Última modificação: 2025-01-22 17:01

2 respostas. O CRAWLER cria os metadados que permitem ao GLUE e serviços como o ATHENA visualizar as informações do S3 como um banco de dados com tabelas. Ou seja, permite criar o Catálogo de Cola. Desta forma você pode ver as informações que o s3 possui como um banco de dados composto por várias tabelas. Última modificação: 2025-01-22 17:01

Editor Selecione o mapa de teclado que deseja alterar e clique nas setas brancas para abrir a árvore do mapa de teclado. Selecione qual entrada controlará a função. Altere as teclas de atalho conforme desejar. Basta clicar na entrada do atalho e inserir o novo atalho. Última modificação: 2025-01-22 17:01

Se você receber uma revista que não deseja pelo correio, deve haver informações de contato na própria revista que você pode usar para cancelar a assinatura. Você também pode riscar seu endereço, escrever 'Cancelar' e 'Devolver ao remetente' e colocar a revista na caixa de correio. Última modificação: 2025-01-22 17:01

Você pode desfazer as alterações que ainda não foram confirmadas no controle de origem. No Pesquisador de Objetos, clique com o botão direito do mouse no objeto, pasta ou banco de dados com as alterações que deseja desfazer, selecione Outras tarefas de controle de origem SQL> Desfazer alterações. Selecione os objetos com as alterações que deseja desfazer e clique em Desfazer alterações. Última modificação: 2025-01-22 17:01

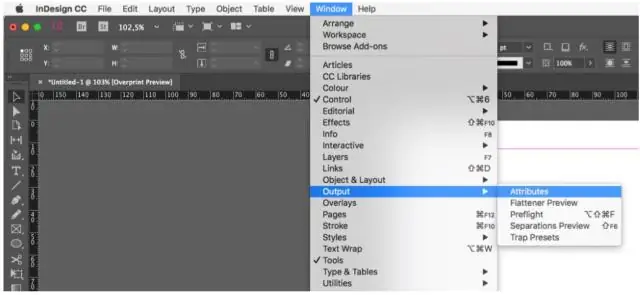

O que é impressão sobreposta? A impressão sobreposta significa que uma cor é impressa diretamente sobre outra cor. Às vezes, na impressão, faz sentido permitir que os objetos superiores de uma peça sejam impressos diretamente sobre outros objetos totalmente impressos. Última modificação: 2025-01-22 17:01

DLC - O código de comprimento de dados de 4 bits (DLC) contém o número de bytes de dados sendo transmitidos. EOF - Este campo de fim de quadro (EOF) de 7 bits marca o fim de um quadro CAN (mensagem) e desativa o preenchimento de bits, indicando um erro de preenchimento quando dominante. Última modificação: 2025-06-01 05:06

A fim de se preparar para o exame AP Calculus AB da melhor maneira, mantenha estas três dicas em mente durante a sua revisão: Memorize fórmulas importantes. Saiba como usar sua calculadora. Acostume-se a mostrar todo o seu trabalho. O exame em si cobre três tópicos principais: Limites. Derivativos. Integrais e o Teorema Fundamental do Cálculo. Última modificação: 2025-01-22 17:01

Os 10 principais concorrentes no conjunto competitivo do Alteryx são Dataiku, MicroStrategy, Talend, Tableau, TIBCO, Trifacta, Domo, Sisense, Chartio e Datameer. Juntos, eles aumentaram mais de 2,5 bilhões entre seus estimados 13,1 mil funcionários. O Alteryx tem 800 funcionários e está classificado em 4º lugar entre seus 10 principais concorrentes. Última modificação: 2025-01-22 17:01

O grupo de trabalho tem logins mais rápidos e confiáveis, o domínio tem logins mais lentos e se o servidor cair, você fica preso. Com o acesso baseado em domínio, é mais fácil gerenciar usuários, implantar atualizações e gerenciar backups (principalmente ao usar o redirecionamento de pasta). Última modificação: 2025-01-22 17:01

Expressar. js é uma estrutura de servidor de aplicativos da web Node js, que é especificamente projetada para a construção de aplicativos da web híbridos, de uma única página e de várias páginas. Tornou-se a estrutura de servidor padrão para o nó. js. Última modificação: 2025-01-22 17:01

Essencialmente, a função super pode ser usada para obter acesso a métodos herdados - de uma classe pai ou irmã - que foram sobrescritos em um objeto de classe. Ou, como diz a documentação oficial do Python: “[Super é usado para] retornar um objeto proxy que delega chamadas de método a uma classe pai ou irmã do tipo. Última modificação: 2025-01-22 17:01

O display é normalmente o componente que mais consome energia em qualquer telefone por causa da luz de fundo. Os OLEDs exibem cores mais vibrantes, têm pretos mais profundos e brancos mais brilhantes e uma taxa de contraste maior, de modo que a maioria das pessoas os considera superiores ao LCD. Última modificação: 2025-01-22 17:01

2. Escrevendo seu primeiro programa C / C ++ no Eclipse Etapa 0: Inicie o Eclipse. Inicie o Eclipse executando 'eclipse.exe' no diretório instalado do Eclipse. Etapa 1: Crie um novo projeto C ++. Etapa 2: Escreva um Programa C ++ Hello-world. Etapa 3: Compilar / Construir. Etapa 4: Executar. Última modificação: 2025-01-22 17:01

Backup e restauração do Google ™ - Samsung Galaxy Note®3 Na tela inicial, toque em Aplicativos (localizado no canto inferior direito). Na guia Aplicativos, toque em Configurações. Toque em Backup e redefinir. Toque em Fazer backup dos meus dados para ativar ou desativar. Toque em Backup da conta. Toque na conta apropriada. Toque em Restauração automática para ativar ou desativar. Última modificação: 2025-01-22 17:01

Os controles técnicos são controles de segurança que o sistema de computador executa. Os controles podem fornecer proteção automatizada contra acesso não autorizado ou uso indevido, facilitar a detecção de violações de segurança e oferecer suporte aos requisitos de segurança para aplicativos e dados. Última modificação: 2025-01-22 17:01

(Μ) Do grego mikros que significa 'pequeno', um prefixo que significa 'extremamente pequeno'. Anexado às unidades SI, denota a unidade × 10 &menos; 6. 2. Nas ciências da Terra, micro- é um prefixo aplicado em sentido estrito a texturas ígneas muito finas. Última modificação: 2025-01-22 17:01

A depuração é uma parte importante em qualquer desenvolvimento de programação. No Apex, temos certas ferramentas que podem ser usadas para depuração. Um deles é o sistema. método debug () que imprime o valor e a saída da variável nos logs de depuração. Última modificação: 2025-01-22 17:01

A maneira original de alterar o tamanho da fonte Ligue o Kindle. Deslize para destravar. Toque na parte superior da tela. Selecione o gráfico “Aa”. Ajuste o texto para o tamanho desejado ou troque de fonte completamente (Caecilia é um pouco maior e mais fácil de ler que Futura, por exemplo, e Helvetica é mais ousada). Última modificação: 2025-01-22 17:01

O método compareTo () funciona retornando um valor int que é positivo, negativo ou zero. Ele compara o objeto fazendo a chamada ao objeto que é o argumento. Um número negativo significa que o objeto que faz a chamada é "menor" do que o argumento. Última modificação: 2025-01-22 17:01

Salvar um arquivo PDF anexado a um e-mail ou site No seu iPhone, iPad ou iPad touch, toque no PDF para abri-lo. Toque no botão de compartilhamento. Toque em Copiar para livros. Última modificação: 2025-01-22 17:01

As cópias em preto e branco custam $ 0,08 por lado, portanto, uma cópia em P&B de 300 páginas em papel comum 28 # branco custaria $ 24,00 mais impostos. Dupla face seria o dobro. Cópias coloridas custam $ 0,89 por lado, então 300 páginas em um lado do papel branco nº 28 custariam $ 267,00 mais impostos. Última modificação: 2025-01-22 17:01

Os administradores de rede e de sistemas de computador são responsáveis pela operação diária dessas redes. Eles organizam, instalam e oferecem suporte aos sistemas de computador de uma organização, incluindo redes locais (LANs), redes de longa distância (WANs), segmentos de rede, intranets e outros sistemas de comunicação de dados. Última modificação: 2025-01-22 17:01

Para editar o navegador padrão, no menu Configurações, deslize para DISPOSITIVO e toque em Aplicativos. Toque em Aplicativos padrão. Toque em Aplicativo do navegador. Toque no navegador desejado. Última modificação: 2025-01-22 17:01

Uma curva Bézier (pronuncia-se 'bez-E-A') é uma curva ou 'caminho' usada para criar gráficos vetoriais. Consiste em dois ou mais pontos de controle, que definem o tamanho e a forma da linha. O primeiro e o último pontos marcam o início e o fim do caminho, enquanto os pontos intermediários definem a curvatura do caminho. Última modificação: 2025-01-22 17:01

Sim, existem milhões de fechaduras com a mesma chave. Pense desta forma que a fechadura mestre tem 8 profundidades e quatro pinos para a maioria de suas fechaduras. 8x8x8x8 = 4.096 permutações de chave possíveis, incluindo chaves que excedem MACS (especificações máximas de corte adjacente). O número real é menor do que isso. Última modificação: 2025-01-22 17:01

A ferramenta de administração remota é um software que ajuda o hacker a receber controle total do dispositivo visado. Uma ferramenta de administração remota (ou RAT) é um programa usado por hackers ou outras pessoas para se conectar a um computador pela Internet ou em uma rede local remotamente. Última modificação: 2025-01-22 17:01

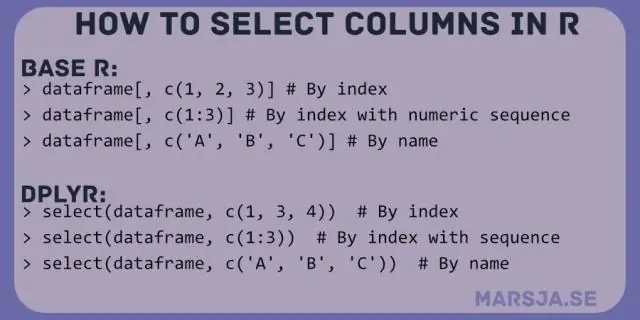

Select () é usado para pegar um subconjunto de um quadro de dados por colunas. select () leva um quadro de dados como seu primeiro argumento, e os nomes não citados das colunas desse quadro de dados em outros argumentos. Última modificação: 2025-01-22 17:01