Dados temporários são dados criados em uma sessão do aplicativo, que não são salvos no banco de dados depois que o aplicativo é encerrado. Última modificação: 2025-01-22 17:01

Descrição do trabalho para um gerente de help desk O trabalho de um gerente de help desk é supervisionar a entrega oportuna de serviços de suporte técnico de qualidade aos clientes, sejam eles clientes internos que trabalham para a mesma empresa ou clientes externos que contrataram serviço de suporte técnico. Última modificação: 2025-01-22 17:01

As empresas podem usar sistemas de contabilidade distribuídos (blockchains) para registrar o status do produto em cada estágio de produção. Os registros são permanentes e imutáveis. Seu sistema permite que a empresa veja de onde vem cada pedaço de carne, cada etapa de processamento e armazenamento na cadeia de abastecimento e a data de validade dos produtos. Última modificação: 2025-01-22 17:01

Como encontrar o URL RTSP / RTP de sua câmera IP pode ser complicado. Primeiro acesse este site e escolha o fabricante da câmera e navegue até o modelo da câmera. Encontre o URL RTSP Abra o VLC. Rede aberta. Inserir URL RTSP. Última modificação: 2025-01-22 17:01

Se você deseja ler dentro e durante o dia, um iPad ou Kindle Fire pode ser melhor. E, não importa o que você esteja lendo, faça uma pausa a cada 20 minutos ou mais se seus olhos estiverem cansados. Essa vai ser uma causa muito maior de fadiga ocular do que o tipo de tela que você está usando. Última modificação: 2025-06-01 05:06

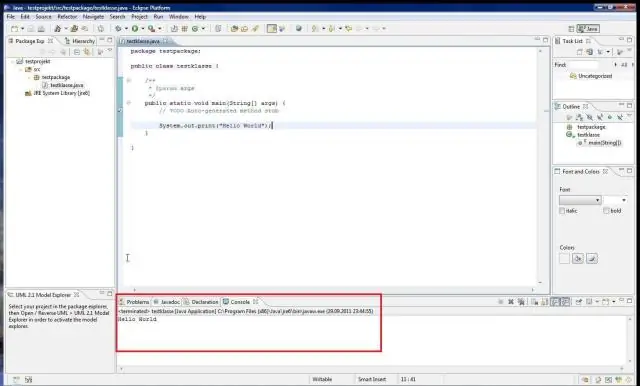

Para verificar qual versão do Java (JRE ou JDK) do Eclipse está em execução, faça o seguinte: Abra o item de menu Ajuda> Sobre o Eclipse. (No Mac, está no menu Eclipse, não no menu Ajuda) Clique em Detalhes de instalação. Mude para a guia Configuração. Procure uma linha que comece com -vm. Última modificação: 2025-01-22 17:01

Introdução: View State Key Generator Este código irá gerar novas chaves que você pode colocar em sua web. config para que os conflitos sejam eliminados. Todo o código incluído usa um gerador de números aleatórios com base no tempo para que conflitos futuros nunca ocorram. Última modificação: 2025-01-22 17:01

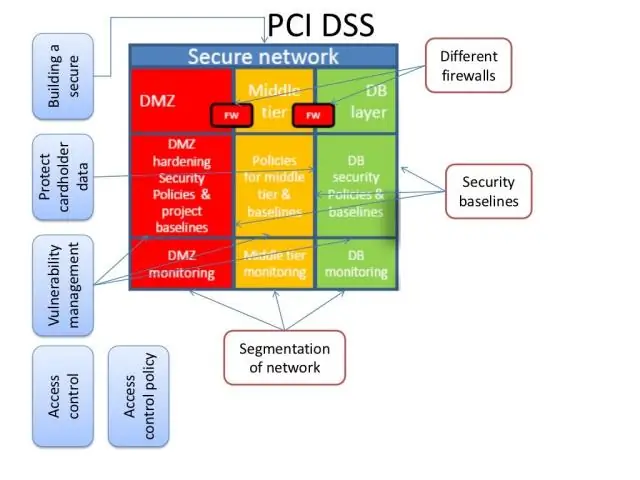

O Padrão de segurança de dados de aplicativos de pagamento (PA-DSS) é um conjunto de requisitos que visam ajudar os fornecedores de software a desenvolver aplicativos de pagamento seguros que oferecem suporte à conformidade com PCI DSS. Os requisitos do PA-DSS incluem: Não retenha a tarja magnética completa, o código ou valor de validação do cartão ou os dados de bloqueio do PIN. Última modificação: 2025-01-22 17:01

Produto de consumo: BlackBerryPlayBook. Última modificação: 2025-01-22 17:01

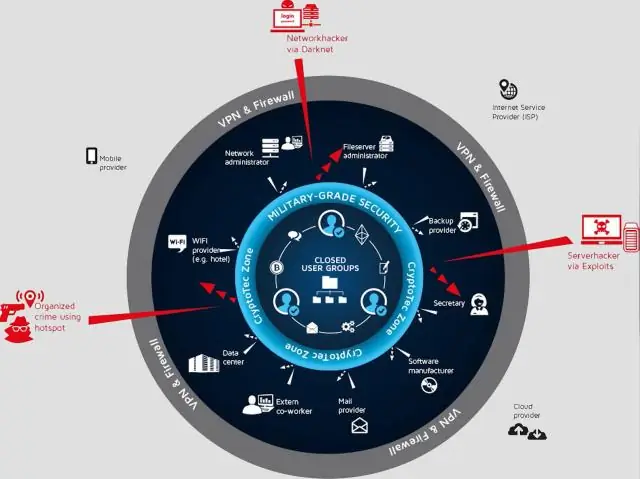

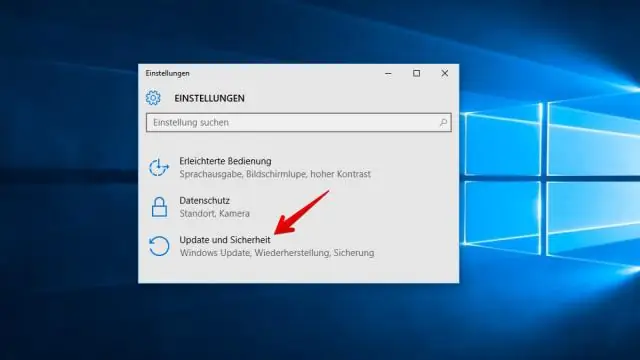

Como tornar sua infraestrutura de TI mais segura Faça com que especialistas conduzam uma avaliação / auditoria e um planejamento de TI. Crie e aplique políticas de segurança de TI. Aplique uma política de senha forte. Faça backup de seus dados. Sempre atualize seu software antivírus. Atualize as estações de trabalho e o software. Atualize seu firewall. Implementar uma solução DNS hospedada. Última modificação: 2025-01-22 17:01

O Unity não é apenas uma boa escolha para iniciantes, eu acredito que _a_ única escolha para iniciantes. Com isso dito, também é poderoso o suficiente para profissionais. Última modificação: 2025-01-22 17:01

Resposta do OpenVas: OpenVAS não será executado no Windows a menos que você execute seu Linux-VM em um hipervisor no Windows. A digitalização do Windows é obviamente possível. Última modificação: 2025-01-22 17:01

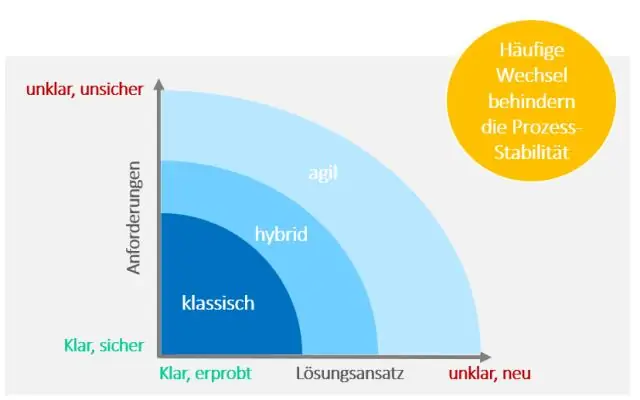

Agile é uma mistura de constante planejamento, execução, aprendizado e iteração, mas um projeto Agile básico pode ser dividido em 7 etapas: Etapa 1: Defina sua visão com uma reunião de estratégia. Etapa 2: Elabore o roteiro de seu produto. Etapa 3: prepare-se com um plano de liberação. Etapa 4: é hora de planejar seus sprints. Última modificação: 2025-01-22 17:01

Pressione Windows + R para abrir a caixa “Executar”. Digite “cmd” e clique em “OK” para abrir um prompt de comando normal. Digite “cmd” e pressione Ctrl + Shift + Enter para abrir um Prompt de Comando do administrador. Última modificação: 2025-01-22 17:01

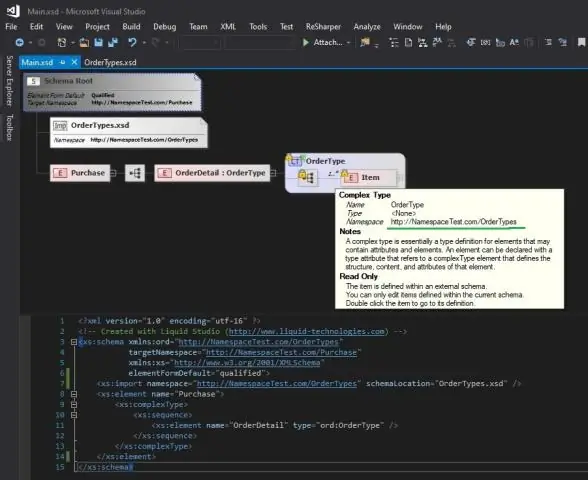

Namespaces XML - o atributo xmlns Ao usar prefixos em XML, um namespace para o prefixo deve ser definido. O namespace pode ser definido por um atributo xmlns na tag inicial de um elemento. Quando um namespace é definido para um elemento, todos os elementos filho com o mesmo prefixo são associados ao mesmo namespace. Última modificação: 2025-01-22 17:01

Quando Medusa teve um caso com o deus do mar Poseidon, Atenas a puniu. Ela transformou Medusa em uma bruxa horrível, transformando seu cabelo em cobras se contorcendo e sua pele adquirindo um tom esverdeado. Qualquer um que fixou o olhar na Medusa foi transformado em pedra. O herói Perseu foi enviado em uma missão para matar Medusa. Última modificação: 2025-01-22 17:01

As linhas analógicas, também conhecidas como POTS (Plain Old Telephone Service), oferecem suporte a telefones, aparelhos de fax e modems padrão. Essas são as linhas normalmente encontradas em sua casa ou pequeno escritório. As linhas digitais são encontradas em grandes sistemas telefônicos corporativos. Estes são indicadores de que o telefone e a linha são digitais. Última modificação: 2025-01-22 17:01

Os certificados de segurança do servidor, comumente chamados de Certificados SSL (Secure Socket Layers), são arquivos de dados que vinculam digitalmente uma chave criptográfica aos detalhes de uma entidade para garantir sua autenticidade, bem como a segurança e integridade de quaisquer conexões com o servidor da entidade. Última modificação: 2025-01-22 17:01

Desativar atalho de teclado do Chrome Na janela de opções da extensão, clique no botão Adicionar. No campo Atalho de teclado, digite o atalho de teclado do Chrome que você deseja desativar. Por exemplo, se você deseja desativar o atalho de teclado Ctrl + D que marca a guia atual, insira-o neste campo. Última modificação: 2025-01-22 17:01

Basta usar um divisor DIRECTV com etiqueta verde para conectar o DECA de banda larga DIRECTV ao cabo coaxial e à porta Ethernet. Se você optar por fazer isso, certifique-se de que seu Wi-Fi esteja desconectado do Genie. (Isso pode ser feito indo para os menus e escolhendo Configurações, Configuração de Internet e Reconfigurar conexão. Última modificação: 2025-01-22 17:01

No Parallels Desktop for Mac, você pode atribuir até 8 GB de RAM à sua máquina virtual. Na Pro Edition, você pode atribuir até 64 GB de memória. Última modificação: 2025-01-22 17:01

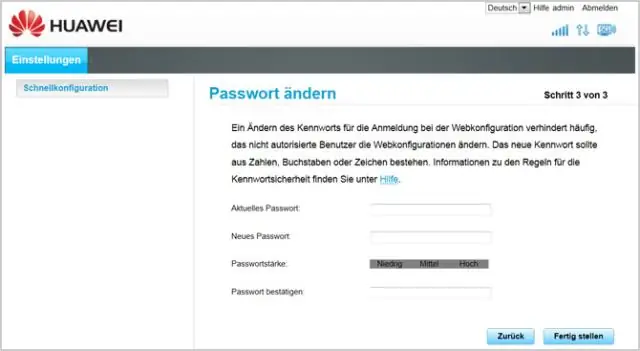

Como alterar a senha do Fairpoint Wifi? Conecte o computador com o cabo Ethernet à porta Ethernet do roteador e certifique-se de que a Internet esteja conectada ao roteador. Pressione e segure o botão reset na parte traseira por 30 segundos, desligue e ligue o roteador e o modem. Abra a página de configuração do seu roteador usando o endereço IP: 192.168. Última modificação: 2025-01-22 17:01

UVviewsoft LogViewer é um visualizador para arquivos de registro de texto de tamanho ilimitado. Os recursos incluem: Rolagem rápida, come pouca memória. Pesquisa de arquivos (para frente e para trás) Impressão de arquivos. Última modificação: 2025-01-22 17:01

Re: como posso tornar o Google o mecanismo de pesquisa padrão Abra o Chrome. Clique em 3 pontos no canto superior direito. Clique em Configurações. altere a pesquisa segura para Google em 'Mecanismo de pesquisa usado na barra de endereço' em Mecanismo de pesquisa. Feche e abra o Chrome. Pesquise e verifique as alterações. Última modificação: 2025-01-22 17:01

A tela da Apple oferece um momento real de 'uau' quando você olha para ela. A tela está em toda parte. Parece quase mágico. As bordas na tela do iPhone X são marcadas por parecerem ficção científica à primeira vista, e o recorte curvo para a câmera no topo apenas aumenta o efeito. Última modificação: 2025-01-22 17:01

Flocos de neve são simétricos porque refletem a ordem interna das moléculas de água à medida que se organizam no estado sólido (o processo de cristalização). As moléculas de água no estado sólido, como no gelo e na neve, formam ligações fracas (chamadas ligações de hidrogênio) umas com as outras. Última modificação: 2025-01-22 17:01

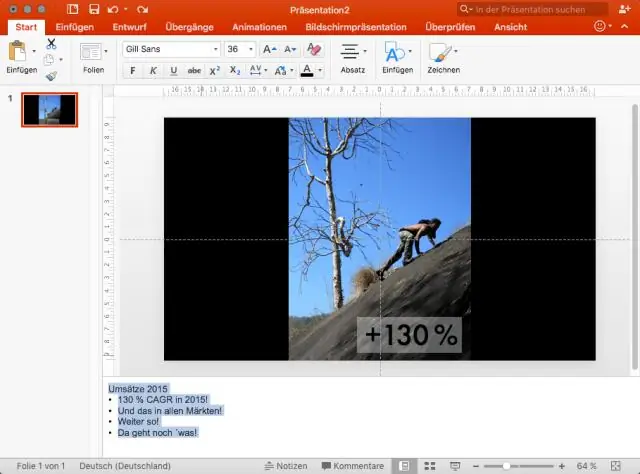

As anotações do orador é um conceito usado em apresentações e o Microsoft PowerPoint tem uma seção especial no slide que você pode usar para as anotações do orador. As anotações do orador ou páginas de anotações são um espaço reservado para cada slide em sua apresentação que deve ser usado pelo apresentador para muitas finalidades diferentes. Última modificação: 2025-01-22 17:01

Se buscar o byte menos significativo primeiro, ele pode começar a fazer a adição enquanto o byte mais significativo está sendo buscado na memória. Este paralelismo é porque o desempenho é melhor em little endian em tal sistema. Última modificação: 2025-01-22 17:01

Escopo estático: o escopo estático refere-se ao escopo da variável que é definida no tempo de compilação. Escopo dinâmico: o escopo dinâmico se refere ao escopo de uma variável que é definida em tempo de execução. Última modificação: 2025-01-22 17:01

Serviço. Os chamadores ligam para 1-800 (888 ou 866) -FREE411 [373-3411] de qualquer telefone nos Estados Unidos para usar o serviço gratuito. Os patrocinadores cobrem parte do custo do serviço reproduzindo mensagens publicitárias durante a ligação. Última modificação: 2025-01-22 17:01

'Visualização de compatibilidade' é um recurso do modo de compatibilidade do navegador Internet Explorer na versão 8 e posterior. Quando ativo, o Modo de Exibição de Compatibilidade força o IE a exibir a página da web no modo Quirks, como se a página estivesse sendo exibida no IE7. Quando a visualização de compatibilidade não está ativada, diz-se que o IE está sendo executado em modo nativo. Última modificação: 2025-01-22 17:01

Pode ser usado em situações onde você precisa passar dados de um componente pai para um ou vários componentes filhos que podem não ser descendentes diretos do pai. Última modificação: 2025-01-22 17:01

Clareza, concisão, integridade, cortesia, consideração, concretude e correção. Clareza é a forma de escrever para evitar o resultado de erros, irritação, confusão, tempo perdido e dinheiro desperdiçado (tempo e materiais do funcionário). Última modificação: 2025-01-22 17:01

Um antimalware é um software que protege o computador contra malware, como spyware, adware e worms. Faz a varredura do sistema em busca de todos os tipos de software malicioso que conseguem chegar ao computador. Um programa anti-malware é uma das melhores ferramentas para manter o computador e informações pessoais protegidas. Última modificação: 2025-01-22 17:01

Tabela 7.5. 802.11 Wireless Standards IEEE Standard Frequency / Medium Speed 802.11a 5GHz Até 54Mbps 802.11b 2.4GHz Até 11Mbps 802.11g 2.4GHz Até 54Mbps 802.11n 2.4GHz / 5GHz Até 600Mbps. Última modificação: 2025-01-22 17:01

Tabela 7.6. Comparação de padrões IEEE 802.11 Taxa de dados usada de RF padrão IEEE (em Mbps) 802.11a 5 GHz 54 802.11b 2,4 GHz 11 802.11g 2,4 GHz 54 802.11n 2,4 / 5 GHz 600 (teórico). Última modificação: 2025-01-22 17:01

Qualquer pessoa com serviço de telefone fixo tem um número, não é necessário um cartão SIM. Então, se você comprou um telefone desbloqueado de algum lugar diferente de um provedor de celular, como o eBay, você não tem um cartão SIM com um número de telefone atribuído nesse momento, no entanto, você ainda tem um número ativo com seu provedor. Última modificação: 2025-01-22 17:01

Como configurar dois e-mails de seu iPhone Toque em 'Ajustes' na tela inicial para visualizar a tela Ajustes e depois toque em 'Mail, Contatos, Calendários'. Toque em 'Adicionar conta' para começar a adicionar uma nova conta de e-mail. Toque no provedor de e-mail - iCloud, Microsoft Exchange, Gmail, Yahoo, AOL ou Outlook.com - e o iPhon irá configurar automaticamente a conta para você. Última modificação: 2025-01-22 17:01

Melhor geral: Amazon Fire HD 8 Kids Edition. Compre na AmazonBuy na Best Buy. Melhor para crianças: LeapFrog LeapPadUltimate. Melhor para o ensino fundamental: Samsung Kids Galaxy Tab ELite. Melhor para o ensino médio: Samsung Galaxy Tab A 8.0. Melhor para o ensino médio: iPad Apple 9.7. Melhor orçamento: Dragon Touch Y88X Plus. Última modificação: 2025-01-22 17:01

O atributo background também pode ser usado para controlar o background de um elemento HTML, especificamente o pagebody e o background da tabela. Você pode especificar uma imagem para retroceder em sua página ou tabela HTML. Observe − O atributo de fundo foi descontinuado no HTML5. Não use este atributo. Última modificação: 2025-01-22 17:01