- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:52.

- Última modificação 2025-01-22 17:37.

Um rede de anonimato permite que os usuários acessem a Web enquanto bloqueia qualquer rastreamento ou rastreamento de sua identidade na Internet. Redes de anonimato impedir a análise de tráfego e rede vigilância - ou pelo menos torná-lo mais difícil.

Aqui, anonimato é a mesma coisa que privacidade?

Então privacidade é um conceito que descreve atividades que você mantém inteiramente para si ou para um grupo limitado de pessoas. Em contraste, anonimato é quando você quer que as pessoas vejam o que você faz, mas não que seja você quem está fazendo. Você também pode postar esses dados anonimamente on-line por meio de VPN, rede de anonimato TOR ou ambos.

Além disso, por que o anonimato na Internet é perigoso? As consequências de Anonimato Internet Crimes baseados em hackers, como hacking, criação de vírus, ataques de negação de serviço, fraude de cartão de crédito, assédio e roubo de identidade estão aumentando.

Da mesma forma, é perguntado se o Tor é realmente anônimo?

A resposta é não. Não é ilegal ser anônimo , e Tor tem muitos usos legítimos. A própria dark web é uma ferramenta poderosa para proteger a privacidade e a liberdade de expressão. Tor é uma rede aberta de servidores administrada por voluntários e software livre (o Tor Navegador) que é guiado por organizações sem fins lucrativos Tor Projeto.

A polícia pode rastrear o Tor?

Sim e não. Elas posso faça uma análise forense do seu computador para determinar onde você foi Tor . Se você usar o Tails, isso não será um problema. Caso contrário, quando você se conectar a Tor , nem mesmo seu ISP ou o polícia pode determinar quais sites você está visitando, a menos que o polícia possuem esses próprios sites e estão executando exploits.

Recomendado:

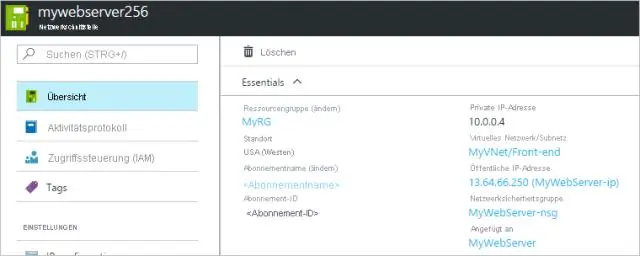

Como eu mudo a sub-rede da rede virtual Aznet?

Alterar atribuição de sub-rede Na caixa que contém o texto Pesquisar recursos na parte superior do portal do Azure, digite interfaces de rede. Quando as interfaces de rede aparecerem nos resultados da pesquisa, selecione-as. Selecione a interface de rede para a qual deseja alterar a atribuição de sub-rede. Selecione as configurações de IP em CONFIGURAÇÕES

O que atua como uma camada adicional de segurança no nível da sub-rede em um VPC?

Uma rede ACLs (NACLs) é uma camada opcional de segurança para o VPC que atua como um firewall para controlar o tráfego de entrada e saída de uma ou mais sub-redes. ACL padrão permite todo o tráfego de entrada e saída

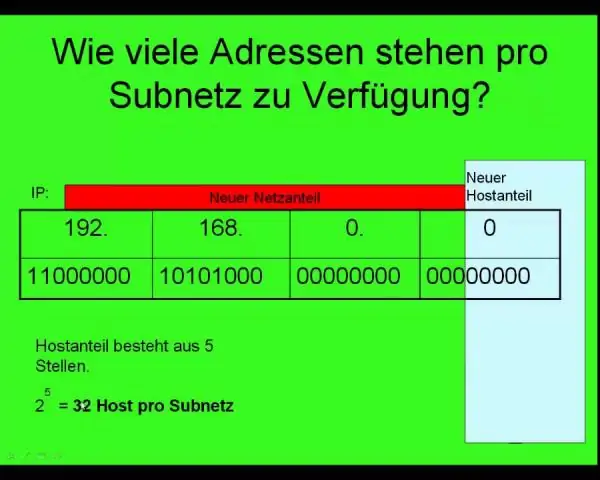

Como você sub-rede sub-rede?

Número total de sub-redes: usando a máscara de sub-rede 255.255. 255,248, valor numérico 248 (11111000) indica que 5 bits são usados para identificar a sub-rede. Para encontrar o número total de sub-redes disponíveis, simplesmente eleve 2 à potência de 5 (2 ^ 5) e você verá que o resultado são 32 sub-redes

O que é ECC em segurança de rede?

Da Wikipédia, a enciclopédia livre. A criptografia de curva elíptica (ECC) é uma abordagem para criptografia de chave pública baseada na estrutura algébrica de curvas elípticas sobre campos finitos. ECC requer chaves menores em comparação com a criptografia não-EC (com base em campos de Galois simples) para fornecer segurança equivalente

Que tipo de rede é a Internet a Internet é um exemplo de rede?

A Internet é um bom exemplo de WAN (Wide Area Network) pública. Uma distinção da WAN em comparação com outros tipos de redes é que ela