- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:52.

- Última modificação 2025-01-22 17:37.

UMA falha de segurança ocorre quando um intruso obtém acesso não autorizado aos sistemas protegidos de uma organização e dados . Os cibercriminosos ou aplicativos maliciosos contornam segurança mecanismos para alcançar áreas restritas. UMA falha de segurança é uma violação em estágio inicial que pode levar a coisas como danos ao sistema e dados perda.

Aqui, quais são as três principais causas das violações de segurança?

Três principais razões foram citadas para os dados violações no último trimestre: ataques maliciosos ou criminosos (59%), erro humano (36%) e falha do sistema (5%). A maioria das notificações foi o resultado direto de incidentes cibernéticos, incluindo phishing, malware, ransomware, ataques de força bruta, credenciais comprometidas ou roubadas e hacking.

Posteriormente, a questão é: quão comuns são as violações de segurança? Em 2005, 157 violações de dados foram reportados nos EUA, com 66,9 milhões de registros expostos. Em 2014, 783 violações de dados foram relatados, com pelo menos 85,61 milhões de registros totais expostos, representando um aumento de quase 500 por cento em relação a 2005. Esse número mais que dobrou em três anos para 1.579 relatados violações em 2017.

Levando isso em consideração, como as violações acontecem?

Um dado violação ocorre quando um cibercriminoso se infiltra com sucesso em uma fonte de dados e extrai informações confidenciais. Isso pode ser feito fisicamente acessando um computador ou rede para roubar arquivos locais ou contornando a segurança da rede remotamente.

O que é uma violação de segurança?

UMA falha de segurança é qualquer incidente que resulte em acesso não autorizado de dados, aplicativos, serviços, redes e / ou dispositivos, ignorando seus segurança mecanismos. UMA falha de segurança também é conhecido como um segurança violação.

Recomendado:

Como faço para corrigir erros de certificado de segurança do Google?

Solução 2: Alterar as configurações de revogação de certificado Pressione Windows + R, digite “inetcpl. cpl”na caixa de diálogo e pressione Enter. Clique na guia Avançado e desmarque as opções “Verificar revogação do certificado do editor” e “Verificar revogação do certificado do servidor”

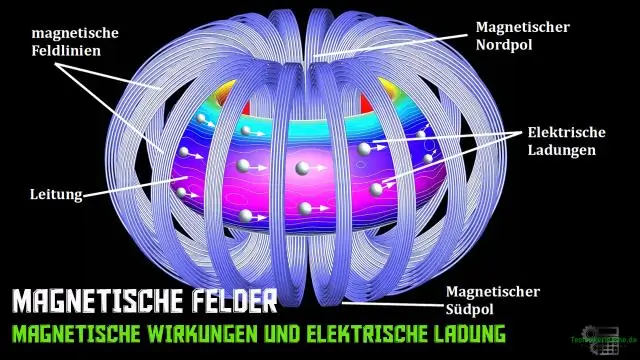

Como funcionam as fitas magnéticas de segurança?

A tira é revestida de material magnético com 'dureza' magnética moderada. A detecção ocorre ao detectar harmônicos e sinais gerados pela resposta magnética do material sob campos magnéticos de baixa frequência. Quando o material ferromagnético é magnetizado, ele força a tira de metal amorfo à saturação

Quais empresas tiveram violações de segurança?

A violação de dados da Capital One é alarmante, mas esses são os 5 piores hacks corporativos 1. Yahoo: 3 bilhões de contas em 2013. 2. Yahoo: 500 milhões de contas em 2014. Marriott / Starwood: 500 milhões de convidados em 2018. Redes de busca de amigos: 412 milhões de contas em 2016. Equifax: 146 milhões de contas em 2017

Quem é a pessoa que deve ser notificada sobre violações de privacidade?

O HHS exige que três tipos de entidades sejam notificadas no caso de violação de dados de PHI: vítimas individuais, mídia e reguladores. A entidade coberta deve notificar as pessoas afetadas pela violação de PHI não garantido no prazo de 60 dias após a descoberta da violação. “Isso pode ser uma pergunta

Quantas violações de dados existem?

As violações de dados tornaram-se maiores em número e impacto Em 2014, 783 violações de dados foram relatadas, com pelo menos 85,61 milhões de registros expostos, representando um aumento de quase 500 por cento em relação a 2005. Esse número mais que dobrou em três anos para 1.579 violações relatadas em 2017