- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:52.

- Última modificação 2025-01-22 17:37.

WebScan é um aplicativo de software desenvolvido para registrar a estrutura de arquivo exata de um diretório nomeado em seu disco rígido. Mais tarde, você pode executar novamente WebScan para fornecer uma comparação detalhada entre a estrutura do arquivo, conforme registrada, e a estrutura do arquivo quando você executa novamente WebScan.

Considerando isso, o que é uma varredura de aplicativo da Web?

Digitalização de aplicativos da web , também conhecido como aplicação web vulnerabilidade digitalização ou aplicação web segurança digitalização , rastreia um site em busca de vulnerabilidades dentro Aplicativos da web . Depois de analisar todos os detectáveis rede páginas e arquivos, o scanner constrói uma estrutura de software de todo o site.

Além do acima, como posso verificar a segurança de um site? Verifique se a conexão de um site é segura

- No Chrome, abra uma página.

- Para verificar a segurança de um site, à esquerda do endereço da web, observe o status de segurança: Seguro. Informações ou Não seguro. Não seguro ou perigoso.

- Para ver os detalhes e permissões do site, selecione o ícone. Você verá um resumo de como o Chrome pensa que a conexão é privada.

Tendo isso em mente, o que são ferramentas de digitalização?

IP e rede ferramentas de digitalização são softwares que identificam várias brechas de rede e protegem contra comportamento sem precedentes e anormais que representam uma ameaça ao sistema. Ele fornece uma maneira conveniente de proteger sua rede de computadores. A lista contém software de código aberto (gratuito) e comercial (pago).

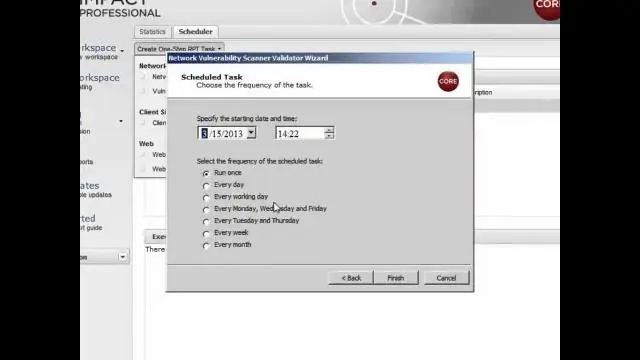

Como você faz uma varredura de vulnerabilidade?

Um guia passo a passo para avaliação de vulnerabilidade

- Avaliação inicial. Identifique os ativos e defina o risco e o valor crítico para cada dispositivo (com base na entrada do cliente), como um scanner de vulnerabilidade de avaliação de segurança.

- Definição da linha de base do sistema.

- Execute a verificação de vulnerabilidade.

- Criação de relatório de avaliação de vulnerabilidade.

Recomendado:

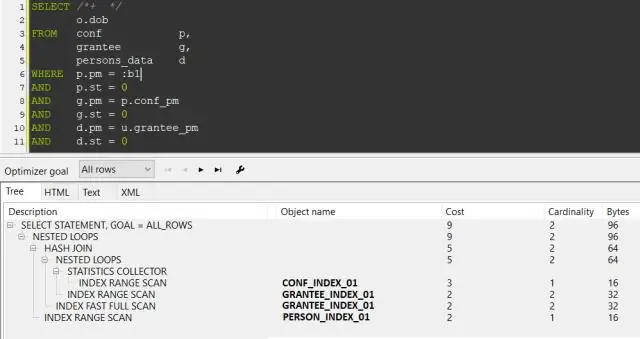

O que é ignorar índice de varredura no Oracle?

A varredura de salto de índice é um novo plano de execução no Oracle 10g por meio do qual uma consulta Oracle pode ignorar a vanguarda de um índice concatenado e acessar as chaves internas de um índice de múltiplos valores

Qual das seguintes ferramentas pode executar uma varredura de porta?

Vamos explorar as cinco ferramentas de scanners de porta mais populares usadas no campo infosec. Nmap. Nmap significa 'Network Mapper', é a descoberta de rede e scanner de porta mais popular da história. Unicornscan. Unicornscan é o segundo scanner de porta livre mais popular depois do Nmap. Varredura de IP irritada. Netcat. Mapa zen

O que é uma zona de varredura no ACAS?

Scan Zones. Zonas de varredura são áreas de sua rede que você deseja direcionar em uma varredura ativa, associando um endereço IP ou intervalo de endereços IP a um ou mais scanners em sua implantação

Para que é usada uma varredura de Natal?

As varreduras de Natal derivam seus nomes do conjunto de sinalizadores que são ativados em um pacote. Essas varreduras são projetadas para manipular os sinalizadores PSH, URG e FIN do cabeçalho TCP. Em outras palavras, a varredura de Natal para identificar portas de escuta em um sistema de destino enviará um pacote específico

Quanto tempo leva uma varredura de ATP?

Quando a política de anexo seguro da Proteção Avançada contra Ameaças (ATP) é definida para entrega dinâmica, a verificação do anexo pode levar cerca de 30 minutos. Apenas diz varredura em andamento. isso é muito longo e impede severamente o fluxo de trabalho em um ambiente de ritmo acelerado onde as varreduras são mais necessárias