- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:52.

- Última modificação 2025-01-22 17:37.

O gerenciamento de vulnerabilidade é a prática de encontrar e corrigir proativamente os pontos fracos em potencial na segurança de rede de uma organização. O objetivo básico é para aplicar essas correções antes que um invasor possa usá-las para causar uma violação de segurança cibernética.

Desta forma, por que precisamos de avaliação de vulnerabilidade?

o avaliação de vulnerabilidade processo ajuda a reduzir as chances de um invasor violar os sistemas de TI de uma organização - produzindo uma melhor compreensão dos ativos, seus vulnerabilidades e o risco geral para uma organização.

Posteriormente, a questão é: qual é a importância da avaliação da vulnerabilidade e da correção do risco? Por que Avaliações de vulnerabilidade estão Correção importante ações para fechar quaisquer lacunas e proteger sistemas e informações confidenciais. Atenda às necessidades regulatórias e de conformidade de segurança cibernética para áreas como HIPAA e PCI DSS. Proteja-se contra violações de dados e outros acessos não autorizados.

Posteriormente, a questão é: o que o gerenciamento de vulnerabilidade faz?

Gerenciamento de vulnerabilidade é uma prática de segurança projetada especificamente para mitigar ou prevenir proativamente a exploração de TI vulnerabilidades que existem em um sistema ou organização. O processo envolve a identificação, classificação, remediação e mitigação de vários vulnerabilidades dentro de um sistema.

Quem é responsável pelo gerenciamento da vulnerabilidade?

c) Proprietário do ativo: O proprietário do ativo é responsável para o ativo de TI que é varrido pelo gerenciamento de vulnerabilidade processo. Esta função deve decidir se identificada vulnerabilidades são mitigados ou seus riscos associados são aceitos.

Recomendado:

Por que precisamos de endereço lógico e físico?

A necessidade de endereço lógico é gerenciar com segurança nossa memória física. O endereço lógico é usado como referência para acessar o local da memória física. A ligação de instruções e dados de um processo à memória é feita em tempo de compilação, tempo de carregamento ou tempo de execução

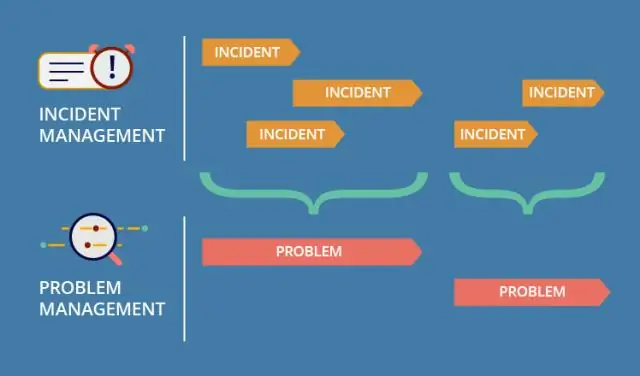

Qual é a diferença entre gerenciamento de incidentes e gerenciamento de incidentes principais?

Portanto, um MI é sobre o reconhecimento de que o gerenciamento normal de incidentes e problemas não vai resolvê-lo. Um Incidente Grave é uma declaração de estado de emergência. Um grande incidente está a meio caminho entre um incidente normal e um desastre (onde o processo de Gerenciamento de Continuidade de Serviço de TI é acionado)

Por que precisamos de sessão em PHP?

As sessões são uma maneira simples de armazenar dados para usuários individuais em uma ID de sessão exclusiva. Isso pode ser usado para persistir as informações de estado entre os pedidos de página. Os IDs de sessão são normalmente enviados para o navegador por meio de cookies de sessão e o ID é usado para recuperar os dados da sessão existente

Por que precisamos de um validador em CSS?

Validador CSS: Este validador verifica a validade CSS dos documentos da web em HTML, XHTML etc. Uma vantagem do HTML Tidy é usar uma extensão, você pode verificar suas páginas diretamente no navegador sem ter que visitar um dos sites dos validadores

Por que uma avaliação de vulnerabilidade é importante?

O processo de avaliação de vulnerabilidade ajuda a reduzir as chances de um invasor violar os sistemas de TI de uma organização - proporcionando uma melhor compreensão dos ativos, suas vulnerabilidades e do risco geral para uma organização