- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:52.

- Última modificação 2025-01-22 17:37.

Segurança de banco de dados ajuda: A empresa bloqueia ataques, incluindo ransomware e firewalls violados, o que, por sua vez, mantém as informações confidenciais seguras. Certifique-se de que danos físicos ao servidor não resultem na perda de dados. Evite a perda de dados por meio da corrupção de arquivos ou erros de programação.

Além disso, saber é o que devemos fazer para proteger nosso banco de dados?

Aqui estão cinco coisas que você pode fazer para manter a sua empresa e as informações do cliente seguras e protegidas

- Tenha senhas seguras. Os sistemas mais sofisticados da Terra não podem proteger contra uma senha incorreta.

- Criptografe seu banco de dados.

- Não mostre a porta dos fundos às pessoas.

- Segmente seu banco de dados.

- Monitore e audite seu banco de dados.

Da mesma forma, por que a privacidade de dados é muito importante para os usuários de um banco de dados? Dados privados sempre tem sido importante . Uma única empresa pode possuir as informações pessoais de milhões de clientes- dados que precisa ser mantida em sigilo para que as identidades dos clientes permaneçam o mais seguras e protegidas possível, e a reputação da empresa permaneça imaculada.

Da mesma forma, pode-se perguntar: o que significa segurança de banco de dados?

Segurança de banco de dados refere-se às medidas coletivas utilizadas para proteger e seguro uma base de dados ou base de dados software de gerenciamento de uso ilegítimo e ameaças e ataques maliciosos. É um termo amplo que inclui uma infinidade de processos, ferramentas e metodologias que garantem segurança dentro de um base de dados ambiente.

Quais são os tipos de segurança de banco de dados?

Segurança de banco de dados abrange vários controles, incluindo proteção do sistema, acesso, configuração de DBMS e segurança monitoramento. Esses segurança diferente controles ajudam a gerenciar a contornar de segurança protocolos.

Recomendado:

Por que um banco de dados simples é menos eficaz do que um banco de dados relacional?

Uma única tabela de arquivo simples é útil para registrar uma quantidade limitada de dados. Mas um grande banco de dados de arquivo simples pode ser ineficiente, pois ocupa mais espaço e memória do que um banco de dados relacional. Também requer que novos dados sejam adicionados toda vez que você insere um novo registro, enquanto um banco de dados relacional não

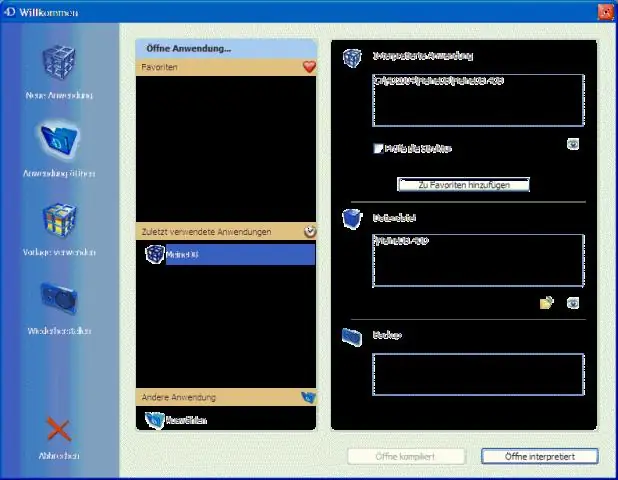

Como restauro um banco de dados SQL para outro banco de dados?

Para restaurar um banco de dados em um novo local e, opcionalmente, renomear o banco de dados. Conecte-se à instância apropriada do Mecanismo de Banco de Dados do SQL Server e, no Pesquisador de Objetos, clique no nome do servidor para expandir a árvore do servidor. Clique com o botão direito em Bancos de dados e clique em Restaurar banco de dados. A caixa de diálogo Restaurar banco de dados é aberta

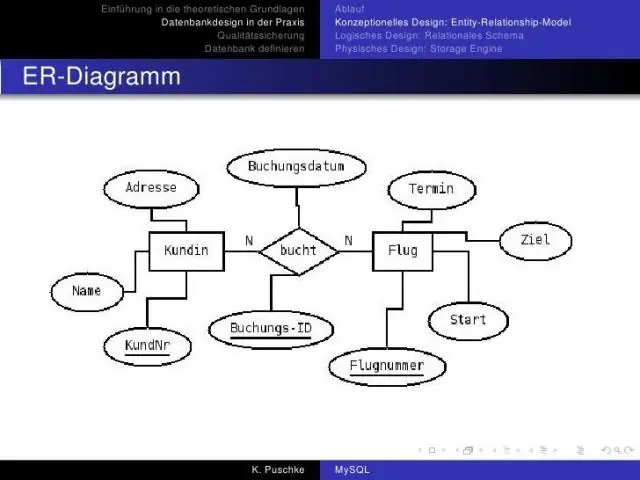

O que é design de banco de dados lógico e design de banco de dados físico?

A modelagem lógica de banco de dados inclui; ERD, diagramas de processos de negócios e documentação de feedback do usuário; Considerando que a modelagem física de banco de dados inclui; diagrama de modelo de servidor, documentação de design de banco de dados e documentação de feedback do usuário

Como restauro um banco de dados para um banco de dados diferente?

Para restaurar um banco de dados em um novo local e, opcionalmente, renomear o banco de dados Conecte-se à instância apropriada do Mecanismo de Banco de Dados do SQL Server e, no Pesquisador de Objetos, clique no nome do servidor para expandir a árvore do servidor. Clique com o botão direito em Bancos de dados e clique em Restaurar banco de dados

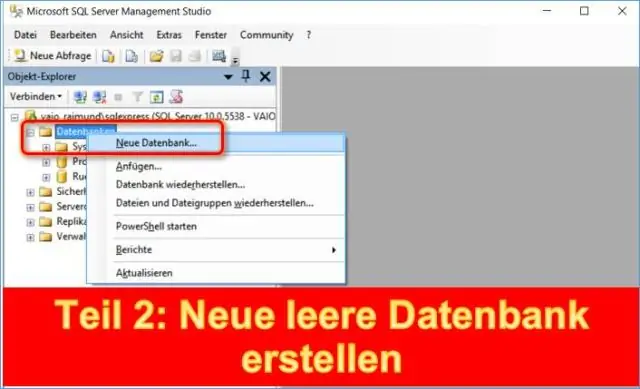

Como faço para criar um novo banco de dados a partir de um banco de dados SQL Server existente?

No SQL Server Object Explorer, no nó do SQL Server, expanda a instância do servidor conectado. Clique com o botão direito do mouse no nó Bancos de dados e selecione Adicionar novo banco de dados. Renomeie o novo banco de dados para TradeDev. Clique com o botão direito do mouse no banco de dados Trade no SQL Server Object Explorer e selecione Schema Compare